Οι φορείς απειλών κάνουν κατάχρηση του τομέα ειδικής χρήσης “.arpa” και του IPv6 αντίστροφου DNS σε καμπάνιες ηλεκτρονικού “ψαρέματος” που αποφεύγουν πιο εύκολα τους ελέγχους φήμης τομέα και τις πύλες ασφαλείας ηλεκτρονικού ταχυδρομείου.

Ο τομέας .arpa είναι ένας ειδικός τομέας ανώτατου επιπέδου που προορίζεται για υποδομές διαδικτύου και όχι για κανονικούς ιστότοπους. Χρησιμοποιείται για αντίστροφες αναζητήσεις DNS, οι οποίες επιτρέπουν στα συστήματα να αντιστοιχίσουν μια διεύθυνση IP πίσω σε ένα όνομα κεντρικού υπολογιστή.

Οι αντίστροφες αναζητήσεις IPv4 χρησιμοποιούν τον τομέα in-addr.arpa, ενώ το IPv6 χρησιμοποιεί το ip6.arpa. Σε αυτές τις αναζητήσεις, το DNS ζητά ένα όνομα κεντρικού υπολογιστή που προέρχεται από τη διεύθυνση IP, γραμμένο με αντίστροφη σειρά και προσαρτημένο σε έναν από αυτούς τους τομείς.

Για παράδειγμα, το www.google.com έχει τις διευθύνσεις IP 192.178.50.36 (IPv4) και 2607:f8b0:4008:802::2004 (IPv6). Το ερώτημα για την IP της Google 192.178.50.36 μέσω του εργαλείου dig καταλήγει σε ένα όνομα κεντρικού υπολογιστή in-addr.arpa και, τελικά, σε ένα κανονικό όνομα κεντρικού υπολογιστή:

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 192.178.50.36

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 59754

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;36.50.178.192.in-addr.arpa. IN PTR

;; ANSWER SECTION:

36.50.178.192.in-addr.arpa. 1386 IN PTR lcmiaa-aa-in-f4.1e100.net.

;; Query time: 7 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:57:31 EST 2026

;; MSG SIZE rcvd: 94

Το ερώτημα για τη διεύθυνση IPv6 της Google 2607:f8b0:4008:802::2004 δείχνει ότι πρώτα επιλύεται σε ένα όνομα κεντρικού υπολογιστή IPv6.arpa και στη συνέχεια σε ένα όνομα κεντρικού υπολογιστή, όπως φαίνεται παρακάτω.

; <<>> DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu <<>> -x 2607:f8b0:4008:802::2004

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 31116

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. IN PTR

;; ANSWER SECTION:

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR tzmiaa-af-in-x04.1e100.net.

4.0.0.2.0.0.0.0.0.0.0.0.0.0.0.0.2.0.8.0.8.0.0.4.0.b.8.f.7.0.6.2.ip6.arpa. 78544 IN PTR mia07s48-in-x04.1e100.net.

;; Query time: 10 msec

;; SERVER: 127.0.0.1#53(127.0.0.1) (UDP)

;; WHEN: Fri Mar 06 13:58:43 EST 2026

;; MSG SIZE rcvd: 171

Καταχρήσεις εκστρατειών phishing σε τομείς .arpa

Μια καμπάνια phishing που παρατηρήθηκε από Infoblox χρησιμοποιεί το ip6.arpa αντίστροφο DNS TLD, το οποίο συνήθως αντιστοιχίζει τις διευθύνσεις IPv6 πίσω σε ονόματα κεντρικών υπολογιστών χρησιμοποιώντας εγγραφές PTR.

Ωστόσο, οι εισβολείς διαπίστωσαν ότι εάν κρατήσουν τον δικό τους χώρο διευθύνσεων IPv6, μπορούν να κάνουν κατάχρηση της αντίστροφης ζώνης DNS για το εύρος IP διαμορφώνοντας πρόσθετες εγγραφές DNS για ιστότοπους ηλεκτρονικού ψαρέματος (phishing).

Στην κανονική λειτουργικότητα DNS, οι αντίστροφοι τομείς DNS χρησιμοποιούνται για εγγραφές PTR, οι οποίες επιτρέπουν στα συστήματα να προσδιορίζουν το όνομα κεντρικού υπολογιστή που σχετίζεται με μια διεύθυνση IP που ζητήθηκε.

Ωστόσο, οι εισβολείς ανακάλυψαν ότι μόλις απέκτησαν τον έλεγχο της ζώνης DNS για μια περιοχή IPv6, ορισμένες πλατφόρμες διαχείρισης DNS τους επέτρεψαν να διαμορφώσουν άλλους τύπους εγγραφών που μπορούν να χρησιμοποιηθούν για επιθέσεις phishing.

“Έχουμε δει ηθοποιούς απειλών να κάνουν χρήση των Hurricane Electric και Cloudflare για να δημιουργήσουν αυτά τα αρχεία – και τα δύο έχουν καλή φήμη που αξιοποιούν οι ηθοποιοί – και επιβεβαιώσαμε ότι ορισμένοι άλλοι πάροχοι DNS επιτρέπουν επίσης αυτές τις διαμορφώσεις”, εξηγεί το Infoblox.

“Οι δοκιμές μας δεν ήταν εξαντλητικές, αλλά ειδοποιήσαμε τους παρόχους όταν ανακαλύψαμε ένα κενό. Το σχήμα 2 απεικονίζει τη διαδικασία που χρησιμοποίησε ο παράγοντας απειλής για να δημιουργήσει τον τομέα που χρησιμοποιείται στα μηνύματα ηλεκτρονικού “ψαρέματος””.

Για να ρυθμίσουν την υποδομή, οι εισβολείς έλαβαν πρώτα ένα μπλοκ διευθύνσεων IPv6 μέσω υπηρεσιών διοχέτευσης σήραγγας IPv6.

Πηγή: Infoblox

Αφού αποκτήσουν τον έλεγχο του χώρου διευθύνσεων, οι εισβολείς στη συνέχεια δημιουργούν αντίστροφα ονόματα κεντρικών υπολογιστών DNS από το εύρος διευθύνσεων IPv6 χρησιμοποιώντας υποτομείς που δημιουργούνται τυχαία που είναι δύσκολο να εντοπιστούν ή να αποκλειστούν.

Αντί να διαμορφώσουν τις εγγραφές PTR όπως αναμενόταν, οι εισβολείς δημιουργούν εγγραφές A που κατευθύνουν αυτούς τους αντίστροφους τομείς DNS σε υποδομές που φιλοξενούν τοποθεσίες ηλεκτρονικού ψαρέματος (phishing).

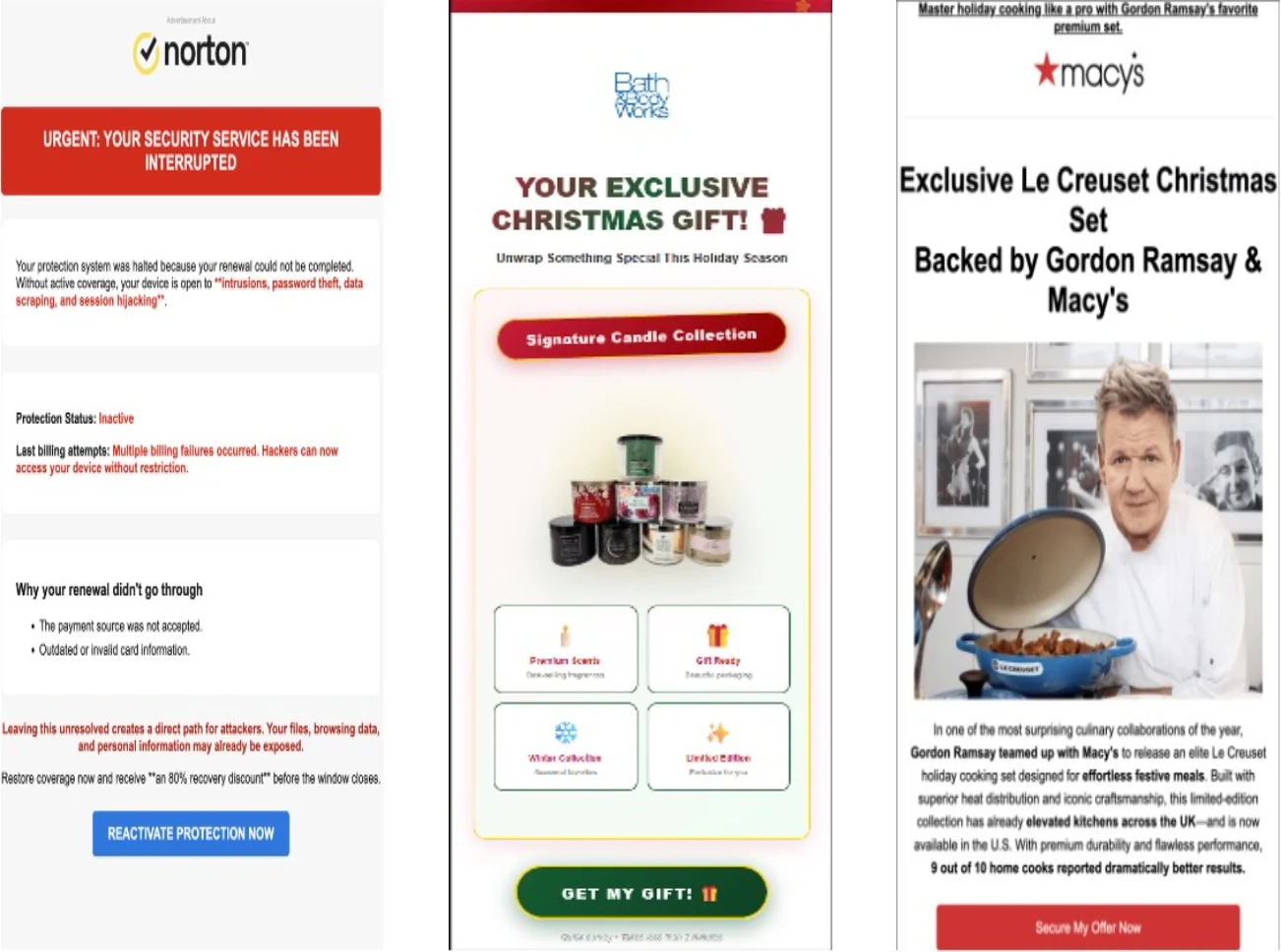

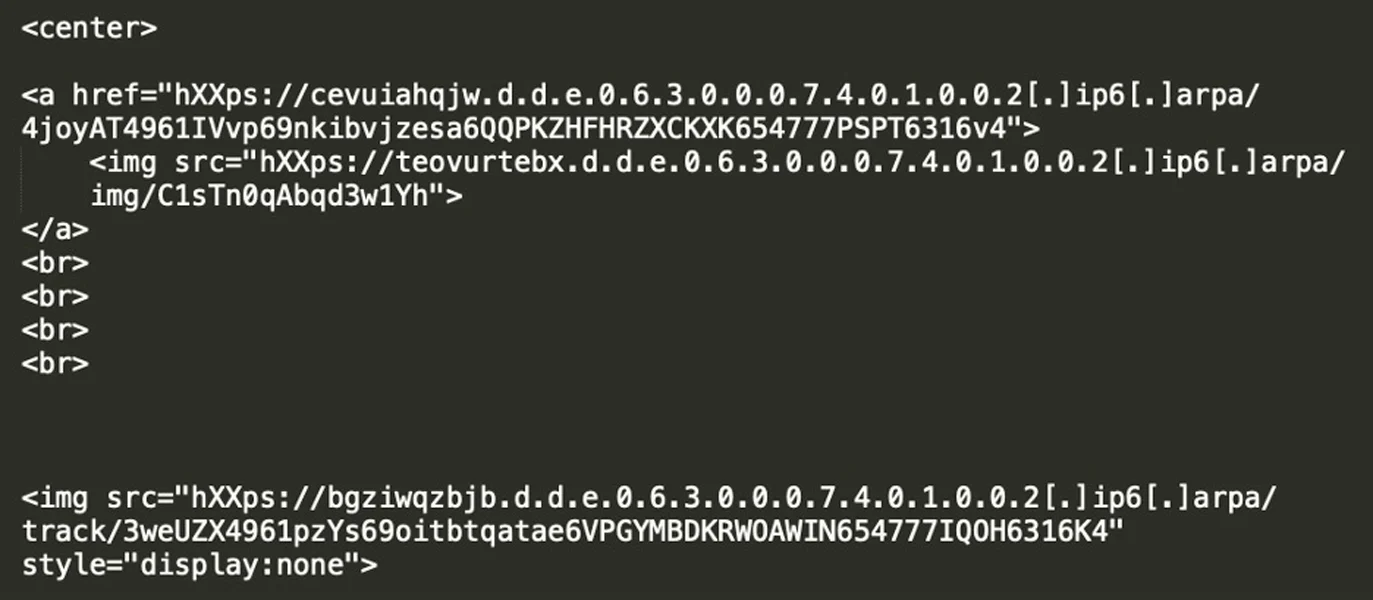

Τα μηνύματα ηλεκτρονικού ψαρέματος σε αυτήν την καμπάνια χρησιμοποιούν δολώματα που υπόσχονται ένα βραβείο, μια ανταμοιβή έρευνας ή μια ειδοποίηση λογαριασμού. Τα θέλγητρα ενσωματώνονται στα μηνύματα ηλεκτρονικού ταχυδρομείου ως εικόνες που συνδέονται με μια αντίστροφη εγγραφή DNS IPv6, όπως “dde0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa,” αντί για ένα κανονικό όνομα κεντρικού υπολογιστή, επομένως ο στόχος δεν βλέπει ένα περίεργο όνομα κεντρικού υπολογιστή arpa.

Πηγή: Infoblox

Όταν ένα θύμα κάνει κλικ στην εικόνα email ηλεκτρονικού ψαρέματος, η συσκευή επιλύει τους ελεγχόμενους από τον εισβολέα αντίστροφους διακομιστές ονομάτων DNS μέσω ενός παρόχου DNS.

Πηγή: Infoblox

Σε ορισμένες περιπτώσεις, οι έγκυροι διακομιστές ονομάτων φιλοξενήθηκαν από το Cloudflare και οι αντίστροφοι τομείς DNS επιλύθηκαν σε διευθύνσεις IP του Cloudflare, αποκρύπτοντας τη θέση της υποδομής ηλεκτρονικού ψαρέματος υποστήριξης.

Αφού κάνουν κλικ στην εικόνα, τα θύματα ανακατευθύνονται μέσω ενός συστήματος διανομής επισκεψιμότητας (TDS) που καθορίζει εάν είναι έγκυρος στόχος, συνήθως με βάση τον τύπο συσκευής, τη διεύθυνση IP, τις παραπομπές ιστού και άλλα κριτήρια. Εάν ο επισκέπτης περάσει την επικύρωση, ανακατευθύνεται σε έναν ιστότοπο phishing. Διαφορετικά, αποστέλλονται σε νόμιμο ιστότοπο.

Το Infoblox λέει ότι οι σύνδεσμοι phishing είναι βραχύβιοι, ενεργοί μόνο για λίγες ημέρες. Μετά τη λήξη των συνδέσμων, ανακατευθύνουν τους χρήστες σε σφάλματα τομέα ή άλλους νόμιμους ιστότοπους.

Οι ερευνητές πιστεύουν ότι αυτό γίνεται για να καταστήσει πιο δύσκολο για τους ερευνητές ασφάλειας να αναλύσουν και να διερευνήσουν την εκστρατεία phishing.

Επιπλέον, καθώς ο τομέας ‘.arpa’ προορίζεται για υποδομή διαδικτύου, δεν περιλαμβάνει δεδομένα που βρίσκονται συνήθως σε καταχωρημένους τομείς, όπως πληροφορίες WHOIS, ηλικία τομέα ή στοιχεία επικοινωνίας. Αυτό καθιστά πιο δύσκολο για τις πύλες ηλεκτρονικού ταχυδρομείου και τα εργαλεία ασφαλείας να ανιχνεύουν κακόβουλους τομείς.

Οι ερευνητές παρατήρησαν επίσης την εκστρατεία phishing χρησιμοποιώντας άλλες τεχνικές, όπως π.χ πειρατεία κρεμαμένων αρχείων CNAME και σκίαση υποτομέαεπιτρέποντας στους εισβολείς να προωθήσουν περιεχόμενο phishing μέσω υποτομέων που συνδέονται με νόμιμους οργανισμούς.

«Βρήκαμε περισσότερες από 100 περιπτώσεις όπου ο παράγοντας της απειλής χρησιμοποίησε κλεμμένα CNAME γνωστών κρατικών υπηρεσιών, πανεπιστημίων, εταιρειών τηλεπικοινωνιών, οργανισμών μέσων ενημέρωσης και εμπόρων λιανικής», εξήγησε το Infoblox.

Εξοπλίζοντας αξιόπιστες λειτουργίες αντίστροφου DNS που χρησιμοποιούνται από εργαλεία ασφαλείας, οι εισβολείς μπορούν να δημιουργήσουν διευθύνσεις URL ηλεκτρονικού ψαρέματος που παρακάμπτουν τις παραδοσιακές μεθόδους ανίχνευσης.

Όπως πάντα, ο καλύτερος τρόπος για να αποφύγετε επιθέσεις phishing όπως αυτές είναι να αποφύγετε να κάνετε κλικ σε απροσδόκητους συνδέσμους στα μηνύματα ηλεκτρονικού ταχυδρομείου και αντί να επισκεφτείτε τις υπηρεσίες απευθείας μέσω των επίσημων ιστότοπών τους.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com