Μια πρόσφατα αποκαλυφθείσα καμπάνια ηλεκτρονικού ψαρέματος στοχεύει ενεργά εταιρικούς χρήστες, συγκαλύπτοντας κακόβουλο λογισμικό ως ευρέως χρησιμοποιούμενες εφαρμογές στο χώρο εργασίας, συμπεριλαμβανομένων των Microsoft Teams, Zoom και Adobe Acrobat Reader.

Αυτό που κάνει αυτή την απειλή να ξεχωρίζει είναι ότι τα κακόβουλα αρχεία φέρουν νόμιμες ψηφιακές υπογραφές, καθιστώντας τα πιο δύσκολα για τους καθημερινούς χρήστες και ακόμη και βασικά εργαλεία ασφαλείας για την επισήμανση.

Η εκστρατεία εμφανίστηκε για πρώτη φορά τον Φεβρουάριο του 2026, όταν πολλά κύματα ηλεκτρονικού ψαρέματος άρχισαν να πλήττουν οργανισμούς με email που βασίζονται σε προσκλήσεις συσκέψεων, οικονομικά έγγραφα, τιμολόγια και συνήθεις ειδοποιήσεις στο χώρο εργασίας.

Κάθε μήνυμα δημιουργήθηκε για να πείσει τον παραλήπτη να κατεβάσει κάτι που έμοιαζε με μια οικεία ενημέρωση λογισμικού ή ένα τυπικό πρόγραμμα εγκατάστασης εφαρμογής.

Τα κακόβουλα αρχεία έφεραν ονόματα όπως msteams.exe, zoomworkspace.clientsetup.exe, adobereader.exe, trustconnectagent.exeκαι invite.exe — όλα επιλέχθηκαν για να αντικατοπτρίζουν πραγματικές και αξιόπιστες εφαρμογές.

Κάθε ένα από αυτά υπογράφηκε ψηφιακά χρησιμοποιώντας ένα πιστοποιητικό Extended Validation (EV) που εκδόθηκε στην TrustConnect Software PTY LTD, το οποίο ο παράγοντας της απειλής έκανε κατάχρηση για να κάνει τα αρχεία να φαίνονται νόμιμα σε ανυποψίαστα θύματα.

Οι ειδικοί του Microsoft Defender προσδιόρισαν αυτές τις καμπάνιες μέσω της τηλεμετρίας Defender και επιβεβαίωσε μια σκόπιμη, πολλαπλών φορέων προσπάθεια από έναν άγνωστο παράγοντα απειλής.

Οι ερευνητές παρατήρησαν ότι ο εισβολέας στηρίχτηκε στην αναγνώριση της επωνυμίας ως το βασικό όπλο – όταν ένα αρχείο φέρει έγκυρη ψηφιακή υπογραφή και μοιάζει με μια γνωστή εφαρμογή, οι περισσότεροι χρήστες δεν το αμφισβητούν.

Μόλις εκτελεστεί, το υπογεγραμμένο κακόβουλο λογισμικό ανέπτυξε σιωπηλά εργαλεία απομακρυσμένης παρακολούθησης και διαχείρισης (RMM), συγκεκριμένα ScreenConnect, Tactical RMM και Mesh Agent, δίνοντας στον εισβολέα επίμονο και κρυφό έλεγχο του παραβιασμένου μηχανήματος.

.webp.jpeg)

Η απήχηση αυτής της καμπάνιας υπερβαίνει κατά πολύ μια μολυσμένη συσκευή. Με τα εργαλεία RMM που εκτελούνται στο παρασκήνιο, ο εισβολέας μπορούσε να ελέγξει εξ αποστάσεως το σύστημα, να μετακινηθεί πλευρικά στο δίκτυο, να συλλέξει ευαίσθητα δεδομένα και να προωθήσει πρόσθετα ωφέλιμα φορτία — όλα αυτά χωρίς να παράγει τις ειδοποιήσεις που κανονικά θα προειδοποιούσαν το θύμα ή την ομάδα ασφαλείας.

Δεδομένου ότι πρόκειται για νόμιμες πλατφόρμες λογισμικού που επαναπροορίζονται για κακόβουλους σκοπούς, τα εργαλεία ανίχνευσης που βασίζονται στη σάρωση που βασίζεται σε υπογραφές συχνά τις αφήνουν να περάσουν.

Ο συνδυασμός των δολωμάτων phishing, των γνωστών επωνυμιών, των έγκυρων πιστοποιητικών και των αξιόπιστων πλαισίων RMM έκαναν πολύ δύσκολο να σταματήσει αυτή η καμπάνια στο σημείο της αρχικής καταχώρισης.

Πώς το κακόβουλο λογισμικό εγκαθίσταται και παραμένει κρυφό

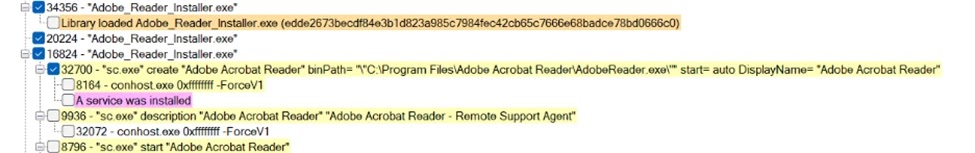

Μόλις ένα θύμα έτρεξε μια από τις μεταμφιεσμένες εφαρμογές, το κακόβουλο λογισμικό ακολούθησε μια σκόπιμη σειρά βημάτων για να εδραιωθεί στο λειτουργικό σύστημα.

Το εκτελέσιμο δημιούργησε πρώτα ένα δευτερεύον αντίγραφο κάτω από C:\Program Filesκάνοντάς το να μοιάζει με σωστά εγκατεστημένο πρόγραμμα αντί για αρχείο που έχει απορριφθεί από πρόγραμμα περιήγησης.

Στη συνέχεια κατέγραψε αυτό το αντίγραφο ως υπηρεσία των Windows, διασφαλίζοντας ότι η κερκόπορτα θα ξεκινήσει αυτόματα σε κάθε επανεκκίνηση του συστήματος.

Ως πρόσθετο μέτρο επιμονής, εγγράφηκε ένα κλειδί εκτέλεσης μητρώου στο HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run κάτω από το όνομα τιμής TrustConnectAgentδείχνοντας απευθείας το μεταμφιεσμένο εκτελέσιμο αρχείο.

Στη συνέχεια, το κακόβουλο λογισμικό άνοιξε μια εξερχόμενη σύνδεση στον τομέα εντολών και ελέγχου (C2) που ελέγχεται από τον εισβολέα trustconnectsoftware[.]com.

Κωδικοποιημένες εντολές PowerShell τράβηξαν αρχεία προγράμματος-πελάτη εγκατάστασης ScreenConnect (.msi) στον προσωρινό φάκελο του συστήματος και στα Windows msiexec.exe η χρησιμότητα τα εκτέλεσε σιωπηλά.

Αυτό ενσωμάτωσε πολλές καταχωρήσεις μητρώου κάτω από HKLM\SYSTEM\ControlSet001\Services\ScreenConnect Clientκαλωδίωση της κερκόπορτας στο λειτουργικό σύστημα για να επιβιώσει η επανεκκίνηση και η διατήρηση της συνεχούς πρόσβασης.

.webp.png)

Για να ενισχύσει τη συγκράτηση του στο περιβάλλον, ο παράγοντας απειλής χρησιμοποίησε τον ίδιο αγωγό PowerShell για να αναπτύξει το Tactical RMM, το οποίο με τη σειρά του εγκατέστησε το MeshAgent ως τρίτο κανάλι απομακρυσμένης πρόσβασης.

Αυτή η πολυεπίπεδη προσέγγιση υπολογίστηκε – εάν εντοπιστεί και αφαιρεθεί μια κερκόπορτα, οι άλλες συνεχίζουν να λειτουργούν χωρίς διακοπή.

Οι οργανισμοί θα πρέπει να αποκλείουν μη εγκεκριμένα εργαλεία RMM χρησιμοποιώντας τον Έλεγχο εφαρμογών του Windows Defender ή το AppLocker. Ο έλεγχος ταυτότητας πολλαπλών παραγόντων πρέπει να επιβάλλεται σε όλα τα εγκεκριμένα συστήματα RMM.

Οι ασφαλείς σύνδεσμοι, τα ασφαλή συνημμένα και η αυτόματη εκκαθάριση μηδενικής ώρας θα πρέπει να είναι ενεργοποιημένα για την υποκλοπή κακόβουλων μηνυμάτων ηλεκτρονικού ταχυδρομείου προτού οι χρήστες αλληλεπιδράσουν μαζί τους. Η προστασία που παρέχεται από το cloud θα πρέπει να παραμείνει ενεργή στο antivirus endpoint για να εντοπίζονται γρήγορα νέες παραλλαγές κακόβουλου λογισμικού.

Οι κανόνες μείωσης επιφάνειας επίθεσης που στοχεύουν μη αξιόπιστα εκτελέσιμα και η δημιουργία διεργασιών που βασίζεται σε PsExec ή WMI θα πρέπει να αναπτυχθούν σε όλα τα τελικά σημεία.