Η ομάδα απειλών APT28 που χρηματοδοτείται από το ρωσικό κράτος χρησιμοποιεί μια προσαρμοσμένη παραλλαγή του πλαισίου μετά την εκμετάλλευση του Covenant ανοιχτού κώδικα για μακροπρόθεσμες επιχειρήσεις κατασκοπείας.

Παρακολουθείται επίσης ως Fancy Bear, Forest Blizzard, Strontium και Sednit, η ομάδα χάκερ APT28 είναι γνωστή για την ανάπτυξη εμφυτευμάτων υψηλών προδιαγραφών και την παραβίαση αξιοσημείωτων οντοτήτων, όπως το γερμανικό Κοινοβούλιο, πολλούς γαλλικούς οργανισμούς, κυβερνητικά δίκτυα στην Πολωνία και ευρωπαϊκές χώρες μέλη του ΝΑΤΟ.

Ερευνητές της εταιρείας κυβερνοασφάλειας ESET παρατήρησαν ότι από τον Απρίλιο του 2024, η ρωσική ομάδα άρχισε να χρησιμοποιεί σε επιθέσεις δύο εμφυτεύματα που ονομάζονται BeardShell και Covenant.

«Αυτή η προσέγγιση διπλής εμφύτευσης επέτρεψε τη μακροπρόθεσμη παρακολούθηση του ουκρανικού στρατιωτικού προσωπικού», σημειώνει η ESET σε σημερινή της έκθεση.

Τα δύο κομμάτια κακόβουλου λογισμικού χρησιμοποιήθηκαν πρόσφατα για να στοχεύσουν κεντρικά εκτελεστικά όργανα της Ουκρανίας σε επιθέσεις που εκμεταλλεύονταν την ευπάθεια CVE-2026-21509 στο Microsoft Office μέσω κακόβουλων αρχείων DOC.

Οι ερευνητές αποκάλυψαν αυτές τις οικογένειες κακόβουλου λογισμικού αφού ανακάλυψαν το SlimAgent, ένα εμφύτευμα καταγραφής πληκτρολογίων που έχει αναπτυχθεί σε ένα σύστημα της κυβέρνησης της Ουκρανίας ικανό για λήψη πληκτρολογίου, συλλογή από το πρόχειρο και λήψη στιγμιότυπου οθόνης.

Το BeardShell είναι ένα σύγχρονο εμφύτευμα που αξιοποιεί τη νόμιμη υπηρεσία αποθήκευσης cloud Icedrive για επικοινωνία εντολών και ελέγχου (C2). Μπορεί να εκτελέσει εντολές PowerShell σε περιβάλλον χρόνου εκτέλεσης .NET και χρησιμοποιήθηκε μαζί με το SlimAgent, σύμφωνα με μια αναφορά από το CERT-UA τον Ιούνιο του 2025.

ESET θεμελιώ ότι το BeardShell χρησιμοποιεί επίσης μια μοναδική τεχνική συσκότισης που είχε προηγηθεί στο Xtunnel, ένα εργαλείο περιστροφής δικτύου που χρησιμοποίησε το APT28 τη δεκαετία του 2010.

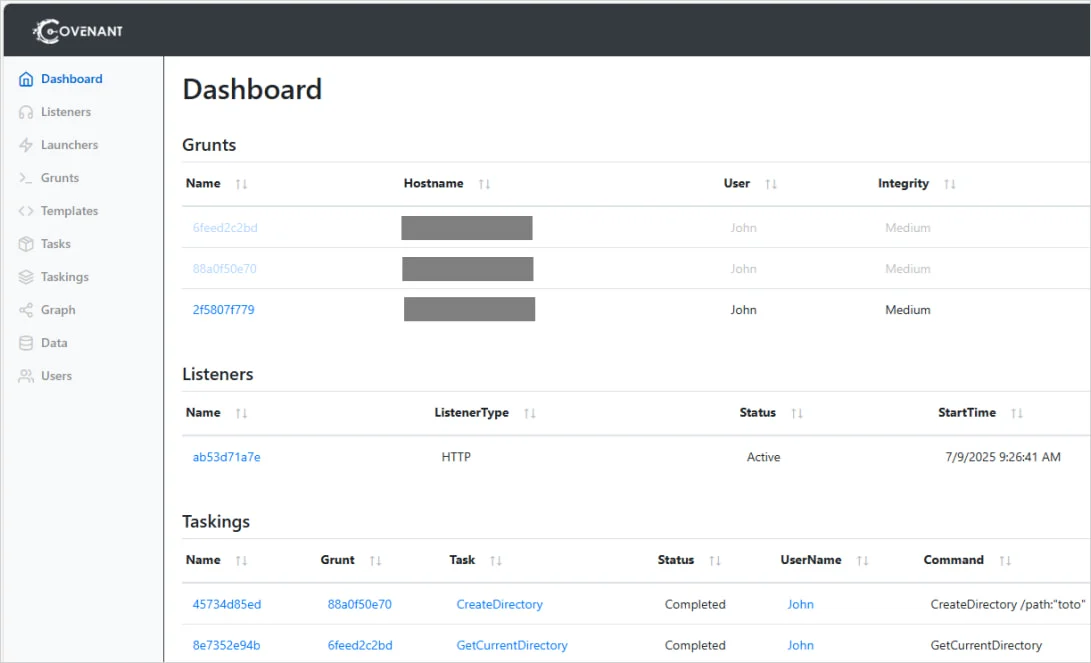

Στις πρόσφατες επιθέσεις, η ρωσική ομάδα απειλών συνδύασε το BeardShell με μια πολύ τροποποιημένη έκδοση του ανοιχτού κώδικα Σύμφωνο .NET πλαίσιο μετά την εκμετάλλευση.

Οι αλλαγές που εισήγαγαν περιλαμβάνουν ντετερμινιστικά αναγνωριστικά εμφυτευμάτων που συνδέονται με τα χαρακτηριστικά του κεντρικού υπολογιστή, τροποποιημένη ροή εκτέλεσης για την αποφυγή εντοπισμού συμπεριφοράς και νέα πρωτόκολλα επικοινωνίας που βασίζονται σε σύννεφο.

Από τον Ιούλιο του 2025, ο ηθοποιός της απειλής χρησιμοποιεί τον πάροχο Filen cloud με το Covenant. Προηγουμένως, ο εισβολέας χρησιμοποιούσε υπηρεσίες Koofr και pCloud.

Πηγή: ESET

Η ESET λέει ότι το Covenant χρησιμοποιείται ως το κύριο εμφύτευμα και το BearShell χρησιμεύει ως εναλλακτικό εργαλείο.

«Από το 2023, οι προγραμματιστές του Sednit έχουν κάνει διάφορες τροποποιήσεις και πειράματα με το Covenant για να το καθιερώσουν ως το κύριο εμφύτευμά τους κατασκοπείας, διατηρώντας το BeardShell κυρίως ως εναλλακτικό σε περίπτωση που το Covenant αντιμετωπίσει λειτουργικά ζητήματα, όπως η κατάργηση της υποδομής του που βασίζεται στο cloud». – ESET

Η ESET πιστεύει ότι η προηγμένη ομάδα ανάπτυξης κακόβουλου λογισμικού του APT28 επέστρεψε στη δραστηριότητα το 2024, δίνοντας στην ομάδα απειλών νέες μακροπρόθεσμες δυνατότητες κατασκοπείας. Οι τεχνικές ομοιότητες με το κακόβουλο λογισμικό της εποχής του 2010 δείχνουν τη συνέχεια στην ομάδα ανάπτυξης της ομάδας απειλών.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com