Με Sila Ozeren HaciogluΜηχανικός Έρευνας Ασφαλείας στην Picus Security.

Οι πιτσιλιές παραβιάσεις είναι έξω.

Οι επιτιθέμενοι εγκαταλείπουν ολοένα και περισσότερο τις δυνατές, ανατρεπτικές επιθέσεις υπέρ μιας μακροπρόθεσμης, μη ανιχνεύσιμης διείσδυσης.

Για να υποστηρίξουν αυτή τη στροφή προς το stealth, οι προγραμματιστές κακόβουλου λογισμικού προχωρούν επιθετικά τις τεχνικές αποφυγής τους, σχεδιάζοντας ωφέλιμα φορτία που έχουν μεγάλη επίγνωση του περιβάλλοντος. Προχωρώντας πολύ πέρα από τους βασικούς ελέγχους περιβάλλοντος, προσθέτουν μαθηματικά πολύπλοκες δοκιμές επαλήθευσης ανθρώπου και προηγμένη παρακολούθηση χρόνου σε επίπεδο CPU στα οπλοστάσια τους για να τους βοηθήσουν να παραμείνουν απαρατήρητοι. Αντί να εκτελούνται τυφλά μια φορά μέσα σε ένα περιβάλλον υποδοχής, τα σύγχρονα ωφέλιμα φορτία υπολογίζουν τώρα εάν ένας πραγματικός άνθρωπος βρίσκεται πίσω από το πληκτρολόγιο και μετρούν την αόρατη έλξη ενός υπερεπόπτη πριν εκραγεί.

Ο Picus Red Report™ 2026το οποίο ανέλυσε περισσότερα από 1,1 εκατομμύρια κακόβουλα αρχεία και 15,5 εκατομμύρια ενέργειες που αντιστοιχίστηκαν στο MITER ATT&CK® κατά τη διάρκεια του 2025επιβεβαιώνει αυτή τη μαζική αλλαγή. Οι επιτιθέμενοι απομακρύνονται από τολμηρές παραβιάσεις “smash-and-grab” υπέρ των πιο ύπουλων τακτικών “Digital Parasite”, με Το 80% των δέκα κορυφαίων τεχνικών που παρατηρήθηκαν τώρα αφιερώνεται αυστηρά στην υπεκφυγή και την επιμονή.

Η οδήγηση αυτής της αλλαγής είναι η εκρηκτική αναζωπύρωση του Virtualization/Sandbox Evasion (T1497). Ιδιαίτερα απουσία από τα κορυφαία charts τα τελευταία δύο χρόνια, έχει εκτοξευθεί στην #4 πιο χρησιμοποιούμενη τεχνική το 2025, που βρέθηκε στο Το 20% των 221.054 δειγμάτων κακόβουλου λογισμικού που αναλύθηκαν.

Αυτό σημαίνει ότι πλήρως 1 στα 5 σύγχρονα κακόβουλα προγράμματα Τα στελέχη απλώς θα «παίζουν νεκρά» εάν εντοπίσουν ότι βρίσκονται σε ένα αυτοματοποιημένο περιβάλλον ανάλυσης.

Παρακάτω είναι μια τεχνική ανάλυση των τριών προηγμένων τεχνικών αποφυγής sandbox που οδηγούν σε αυτό το κύμα και γιατί ορισμένοι αγωγοί ανίχνευσης που βασίζονται σε εκρήξεις ενδέχεται να μην δουν ποτέ την εκτέλεση αυτών των δειγμάτων.

1. Έλεγχοι συστήματος (T1497.001): The Environment Gatekeeper

Οι έλεγχοι συστήματος (ATT&CK T1497.001) η τεχνική περιγράφει τη χρήση παρατηρήσεων μέσω προγραμματισμού ή δέσμης ενεργειών για τη συλλογή πληροφοριών σχετικά με το περιβάλλον του κεντρικού υπολογιστή, όπως απόθεμα υλικού, κλειδιά μητρώου και ανακάλυψη σε επίπεδο λειτουργικού συστήματος, για να προσδιοριστεί εάν το σύστημα είναι νόμιμος στόχος ή απλώς ένα εικονικοποιημένο εργαλείο ανάλυσης.

Πριν αποσυσκευάσει το ωφέλιμο φορτίο του, το σύγχρονο κακόβουλο λογισμικό λειτουργεί ως φύλακας περιβάλλοντος. Πραγματοποιεί μια σειρά ελέγχων για το προφίλ του κεντρικού υπολογιστή, αναζητώντας ενδεικτικά τεχνουργήματα: μονάδες δίσκου που ονομάζονται από προμηθευτές VM (όπως “VBOX” ή “VMWare”), διευθύνσεις MAC που συνδέονται με hypervisors, περιορισμένους πυρήνες CPU ή απουσία συσκευών ήχου/εικόνας.

Στην άγρια φύση: Ένα παράδειγμα από το νέο Κόκκινη Έκθεση είναι Κακόβουλο λογισμικό Blitz. Μια ανάλυση του Ιουνίου 2025 αποκαλύπτει πώς οι απειλές Blitz οπλίζουν τις διαμορφώσεις κεντρικού υπολογιστή. Γνωρίζοντας ότι τα sandboxes εκτελούνται συχνά σε πολύ περιορισμένους πόρους, το Blitz εκτελεί συγκεκριμένους ελέγχους μέσω προγραμματισμού:

-

Πλήθος επεξεργαστών: Ακύρωση εάν ο αριθμός CPU είναι μικρότερος από τέσσερις.

-

Ανάλυση οθόνης: Έξοδος εάν η ανάλυση ταιριάζει με τυπικά προεπιλεγμένα μεγέθη sandbox (π.χ. 1024×768, 800×600 ή 640×480).

-

Προγράμματα οδήγησης Sandbox: Αναζήτηση συγκεκριμένων συμβολοσειρών προγραμμάτων οδήγησης που σχετίζονται με γνωστά εργαλεία ανάλυσης (όπως του ANY.RUN \\?\A3E64E55_fl).

Εάν αυτοί οι έλεγχοι συστήματος υποδεικνύουν ένα τεχνητά περιορισμένο περιβάλλον, το Blitz ματαιώνει την εκτέλεση. Αυτό διασφαλίζει ότι το κακόβουλο λογισμικό “εμφανίζεται” μόνο σε νόμιμα, ελεγχόμενα από τον χρήστη συστήματα όπου μπορεί να πραγματοποιήσει τις κακόβουλες δραστηριότητές του χωρίς παρεμβολές. Ύπουλος και αποτελεσματικός.

Η ανάλυση αρχείων δεν είναι πλέον αρκετή όταν το κακόβουλο λογισμικό παίζει νεκρό στα sandboxes. Μετάβαση στο κυνήγι συμπεριφοράς με την επικύρωση αντίθετης έκθεσης (AEV).

Δείτε πώς να χρησιμοποιήσετε τα 5 Πρότυπα Κόκκινης Αναφοράς Απειλής για να προσομοιώσετε με ασφάλεια μυστικές τεχνικές

2. Έλεγχοι βάσει δραστηριότητας χρήστη (T1497.002): Χρήση τριγωνομετρίας για να αποδείξετε ότι είστε άνθρωπος

Έλεγχοι βάσει δραστηριότητας χρήστη (ATT&CK T1497.002) είναι τεχνικές αποφυγής sandbox που αναλύουν μοτίβα ανθρώπινης αλληλεπίδρασης για να προσδιορίσουν εάν το κακόβουλο λογισμικό εκτελείται στο σύστημα ενός πραγματικού χρήστη ή σε ένα αυτοματοποιημένο περιβάλλον ανάλυσης. Το τελευταίο κύμα φοροδιαφυγής ξεπερνά τα δακτυλικά αποτυπώματα υλικού. Αντί να ρωτήσω “Αυτό είναι VM;“Το κακόβουλο λογισμικό ζητά τώρα”Είναι πραγματικό πρόσωπο;”

Στην άγρια φύση: ΕΝΑ Ανάλυση Νοεμβρίου 2025 του LummaC2 v4.0 παρουσίασε μια ιδιαίτερα προηγμένη εφαρμογή. Ως κάποιος με ισχυρό μαθηματικό υπόβαθρο, προσωπικά το αποκαλώ α Δοκιμή Turing με βάση την τριγωνομετρία. Έτσι, αντί να ελέγχει απλώς αν το ποντίκι κινείται, το κακόβουλο λογισμικό αξιολογεί πώς κινείται. Εάν η συμπεριφορά του δρομέα φαίνεται συνθετική, το ωφέλιμο φορτίο δεν εκτελείται ποτέ.

Δείτε πώς λειτουργεί το τεστ:

-

Λήψη κίνησης: Χρησιμοποιώντας το GetCursorPos() Το Windows API, LummaC2 καταγράφει πέντε διαδοχικές (x,y) θέσεις δρομέα (P0 έως P4) με 50ms καθυστερήσεις μεταξύ κάθε δείγματος.

-

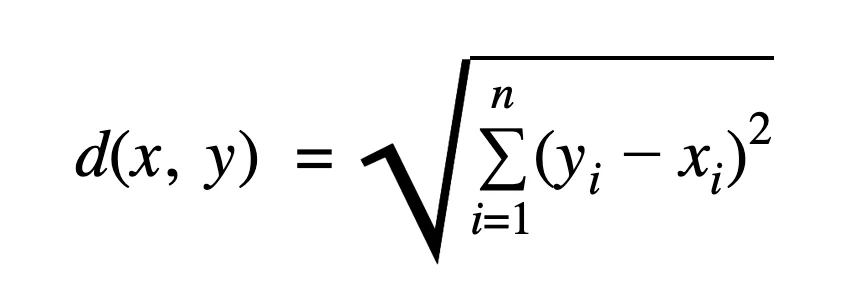

Ευκλείδεια Απόσταση: Το κακόβουλο λογισμικό αντιμετωπίζει κάθε ζεύγος σημείων ως διανύσματα κίνησης και όταν συνδέονται δύο διαδοχικά διανύσματα, σχηματίζουν ένα τμήμα γραμμής. Το κακόβουλο λογισμικό υπολογίζει το μήκος κάθε τμήματος κίνησης για να διασφαλίσει ότι η κίνηση είναι συνεχής και όχι απλώς “τηλεμεταφορά” (μια κοινή συντόμευση sandbox). Για να το κάνει αυτό, η Lumma χρησιμοποιεί το τυπική Ευκλείδεια απόσταση τύπος.

-

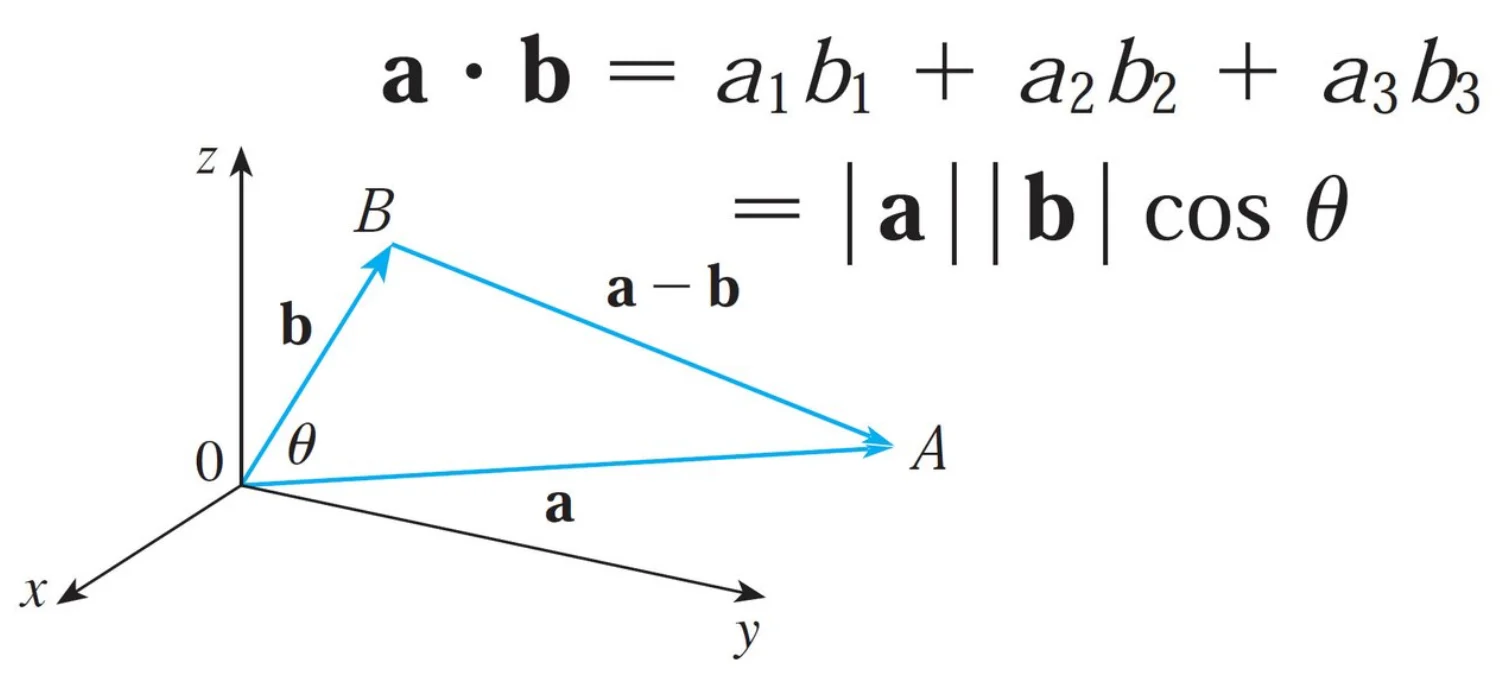

Γωνιακή επικύρωση: Στη συνέχεια υπολογίζει τη γωνία μεταξύ διαδοχικών διανυσμάτων χρησιμοποιώντας το τύπος προϊόντος με κουκκίδες. Η προκύπτουσα γωνία, που μετατρέπεται σε μοίρες, συγκρίνεται με ένα σκληρό κωδικοποιημένο κατώφλι 45°.

Εάν οι αλλαγές κατεύθυνσης είναι σταδιακές και συνεπείς, η κίνηση ταξινομείται ως ανθρώπινη. Η απότομη, υπερβολικά γραμμική ή υπερβολικά μηχανικά ακριβής κίνηση υποδηλώνει είσοδο σε σενάριο και περιβάλλον εικονικοποίησης/περιβάλλον δοκιμών.

Πολλά αυτοματοποιημένα sandboxs δημιουργούν διαδρομές δρομέα χαμηλής πολυπλοκότητας. Η ανθρώπινη κίνηση, ακόμη και όταν επιχειρεί μια ευθεία γραμμή, εισάγει φυσικά μικρο-καμπύλες και λεπτές παραλλαγές.

Μετρώντας μαθηματικά την καμπυλότητα και την ομαλότητα, το LummaC2 εφαρμόζει ένα πιθανοτικό φίλτρο για να προσδιορίσει εάν λειτουργεί σε πραγματικό περιβάλλον χρήστη πριν απελευθερώσει το ωφέλιμο φορτίο του.

3. Έλεγχοι βάσει χρόνου (T1497.003): Beating the Clock

Οι έλεγχοι βάσει χρόνου (ATT&CK T1497.003) η τεχνική περιλαμβάνει την παρακολούθηση του ρολογιού του συστήματος, του χρόνου λειτουργίας ή της ταχύτητας εκτέλεσης εντολών για τον εντοπισμό ανωμαλιών στη ροή του χρόνου που είναι χαρακτηριστικές των εικονικών περιβαλλόντων.

Επειδή τα sandboxes αναλύουν αρχεία μόνο για ένα σύντομο χρονικό διάστημα (συνήθως λίγα λεπτά), οι αντίπαλοι συχνά χρησιμοποιούν αυτούς τους ελέγχους για να διαρκέσουν περισσότερο από την περίοδο παρατήρησης. Ωστόσο, οι σύγχρονες τεχνικές υπερβαίνουν τα απλά χρονόμετρα ύπνου. μετρούν ενεργά τον τρόπο με τον οποίο περνά ο χρόνος στην CPU για να ανιχνεύσει την «αόρατη έλξη» ή τις ασυνέπειες χρονισμού που εισάγονται από έναν υπερεπόπτη.

Στην άγρια φύση: Και πάλι, όπως απεικονίζεται στο φετινό Κόκκινη Έκθεσητο κακόβουλο λογισμικό Blitz χρησιμοποιεί έναν εξαιρετικά εξελιγμένο έλεγχο χρονισμού. Περιστρέφει δύο ταυτόχρονα νήματα για να συγκρίνει τους χρόνους εκτέλεσης.

-

Κύριο νήμα: Εκτελεί α CPUID βρόχος εντολών 1.000.000 φορές. CPUID εκτελείται γρήγορα σε γυμνό μέταλλο, αλλά διαρκεί πολύ περισσότερο όταν αναχαιτίζεται από μια εικονική μηχανή.

-

Δευτερεύον νήμα: Εκτελεί μεγάλο όγκο σύνθετων υπολογισμών κινητής υποδιαστολής (fyl2xp1), αυξάνοντας α global_count μεταβλητή με κάθε επιτυχία.

Μόλις το κύριο νήμα ολοκληρώσει τους εκατομμύρια βρόχους του, το κακόβουλο λογισμικό υπολογίζει μια αναλογία για να δει πόσες λειτουργίες κινητής υποδιαστολής κατάφερε να ολοκληρώσει το δευτερεύον νήμα σε αυτό το ακριβές χρονικό πλαίσιο:

|

Αποτέλεσμα = 1000000.010 × παγκόσμιο_πλήθος;

|

Εάν το σύστημα είναι ένα φυσικό μηχάνημα, τα ταυτόχρονα νήματα εκτελούνται ομαλά και ο κώδικας αναμένει ένα όριο όπου το προκύπτον > 5,0.

Ωστόσο, εάν υπάρχει ένας hypervisor, τα γενικά έξοδα διαχείρισης του ταυτόχρονου CPUID παρεμποδίζει επιβραδύνει το δευτερεύον νήμα προς τα κάτω. Το αποτέλεσμα πέφτει κάτω από το 5.0, το κακόβουλο λογισμικό συνειδητοποιεί ότι βρίσκεται μέσα σε ένα VM και τερματίζεται μόνο του.

Μετάβαση από Αρχεία Κυνηγιού στη Συμπεριφορά Κυνηγιού

Η ταχεία άνοδος του Virtualization και του Sandbox Evasion (ATT&CK T1497) αποκαλύπτει ένα βαθύτερο πρόβλημα στον τρόπο με τον οποίο επικυρώνουμε την ασφάλεια. Όταν το κακόβουλο λογισμικό ελέγχει το χρονισμό του hypervisor ή επιθεωρεί τεχνουργήματα του συστήματος πριν από την εκτέλεση, οι παραδοσιακές άμυνες συχνά δεν βλέπουν τίποτα.

Οι στατικές υπογραφές το χάνουν. Τα sandbox επιστρέφουν καθαρά αποτελέσματα και δεν ενεργοποιείται καμία ειδοποίηση, επειδή το ωφέλιμο φορτίο δεν εκτελείται ποτέ.

Σε αυτό το μοντέλο απειλής, βλέπουμε ότι, όλο και περισσότερο, η ανάλυση αρχείων δεν είναι πλέον αρκετή.

Οι εισβολείς δεν παραδίδουν μόνο κακόβουλα αρχεία. τώρα εκτελούν επιλεκτικά κακόβουλη συμπεριφορά. Ως εκ τούτου, οι ομάδες ασφαλείας πρέπει να στραφούν από την ανάλυση τεχνουργημάτων στην επικύρωση της αντίπαλης συμπεριφοράς στο δικό τους περιβάλλον.

Εδώ είναι που Επικύρωση αντίθετης έκθεσης (AEV) θέματα.

εργαλεία AEV, όπως π.χ Προσομοίωση παραβίασης και επίθεσης (BAS)και αυτοματοποιημένη δοκιμή διείσδυσηςεκτελούν συνεχώς και με ασφάλεια πραγματικές τεχνικές εισβολέων έναντι της πραγματικής στοίβας ασφαλείας. Επικυρώνουν εάν τα στοιχεία ελέγχου εμποδίζουν πραγματικά την εκτέλεση, εάν ενεργοποιούνται οι ανιχνεύσεις και εάν οι μηχανισμοί απόκρισης ενεργοποιούνται όπως αναμένεται.

Δοκιμάστε τις άμυνές σας με το πρότυπο απειλής της κόκκινης αναφοράς

Σε ένα τοπίο που ορίζεται όλο και περισσότερο από μυστικότητα και επιλεκτική εκτέλεση, οι θεωρητικές βαθμολογίες κινδύνου δεν είναι πλέον αρκετές.

Αυτός είναι ο λόγος για τον οποίο η Picus Labs έχει αποστάξει τις περίπλοκες συμπεριφορές αποφυγής και τις πραγματικές διαδικασίες που επισημαίνονται στα ευρήματα του τρέχοντος έτους σε πέντε εξαιρετικά πολύτιμα Κόκκινα πρότυπα απειλών αναφοράς.

Αυτά τα υποκείμενα πρότυπα επιτρέπουν στην ομάδα ασφαλείας σας να προσομοιώνει με ασφάλεια προηγμένες τεχνικές φοροδιαφυγής και επιμονής, επαληθεύοντας ότι οι εφαρμοσμένοι έλεγχοι ασφαλείας τις αποκλείουν αμέσως.

Αντίθετα, αυτά τα πρότυπα θα αποκαλύψουν εάν τα αναλυτικά στοιχεία συμπεριφοράς και η παρακολούθηση είναι πραγματικά συντονισμένα για να ανιχνεύουν αυτές τις αποφυγές “Ψηφιακά Παράσιτα» ή νανουρίζετε τις ομάδες σας σε μια κυριολεκτικά ψευδή αίσθηση ασφάλειας.

Είστε έτοιμοι να δείτε τα πλήρη δεδομένα πίσω από το μοντέλο Digital Parasite; Κατεβάστε την Έκθεση Picus Red 2026 για να εξερευνήσετε τα ευρήματα του τρέχοντος έτους και να κατανοήσετε πώς οι σύγχρονοι αντίπαλοι παραμένουν απαρατήρητοι μέσα στα δίκτυα περισσότερο από ποτέ.

Χορηγός και συγγραφή από Picus Security.

VIA: bleepingcomputer.com