Χάκερ μέρος της APT28, μιας υποστηριζόμενης από το κράτος ομάδας απειλών που συνδέεται με τη στρατιωτική υπηρεσία πληροφοριών της Ρωσίας (GRU), εκμεταλλεύονται μια ευπάθεια Zimbra Collaboration Suite (ZCS) σε επιθέσεις που στοχεύουν σε ουκρανικές κυβερνητικές οντότητες.

Αυτό το υψηλής σοβαρότητας ελάττωμα ασφαλείας (παρακολουθείται ως CVE-2025-66376 και μπαλωμένο στις αρχές Νοεμβρίου) προέρχεται από ένα αποθηκευμένο σενάριο μεταξύ τοποθεσιών (XSS) το οποίο μπορούν να εκμεταλλευτούν οι εισβολείς για να αποκτήσουν απομακρυσμένη εκτέλεση κώδικα (RCE) και να θέσουν σε κίνδυνο τον διακομιστή Zimbra και τον λογαριασμό email του στόχου.

Την Τετάρτη, η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομών (CISA) προστέθηκε την ευπάθεια σε αυτήν κατάλογος τρωτών σημείων που εκμεταλλεύονται στη φύση. Η CISA διέταξε επίσης τις υπηρεσίες του Ομοσπονδιακού Πολιτικού Εκτελεστικού Κλάδου (FCEB) να ασφαλίσουν τους διακομιστές τους εντός δύο εβδομάδων, όπως ορίζεται από τη δεσμευτική επιχειρησιακή οδηγία (BOD) 22-01 που εκδόθηκε τον Νοέμβριο του 2021.

Ενώ η αμερικανική υπηρεσία κυβερνοασφάλειας δεν παρείχε περισσότερες λεπτομέρειες σχετικά με τη συνεχιζόμενη εκμετάλλευση του CVE-2025-66376, ερευνητές ασφαλείας στα εργαστήρια Seqrite αναφέρθηκε μια μέρα νωρίτερα ότι η ευπάθεια Zimbra XSS είχε αξιοποιηθεί από στρατιωτικούς χάκερ της APT28 σε επιθέσεις κατά της Ουκρανίας.

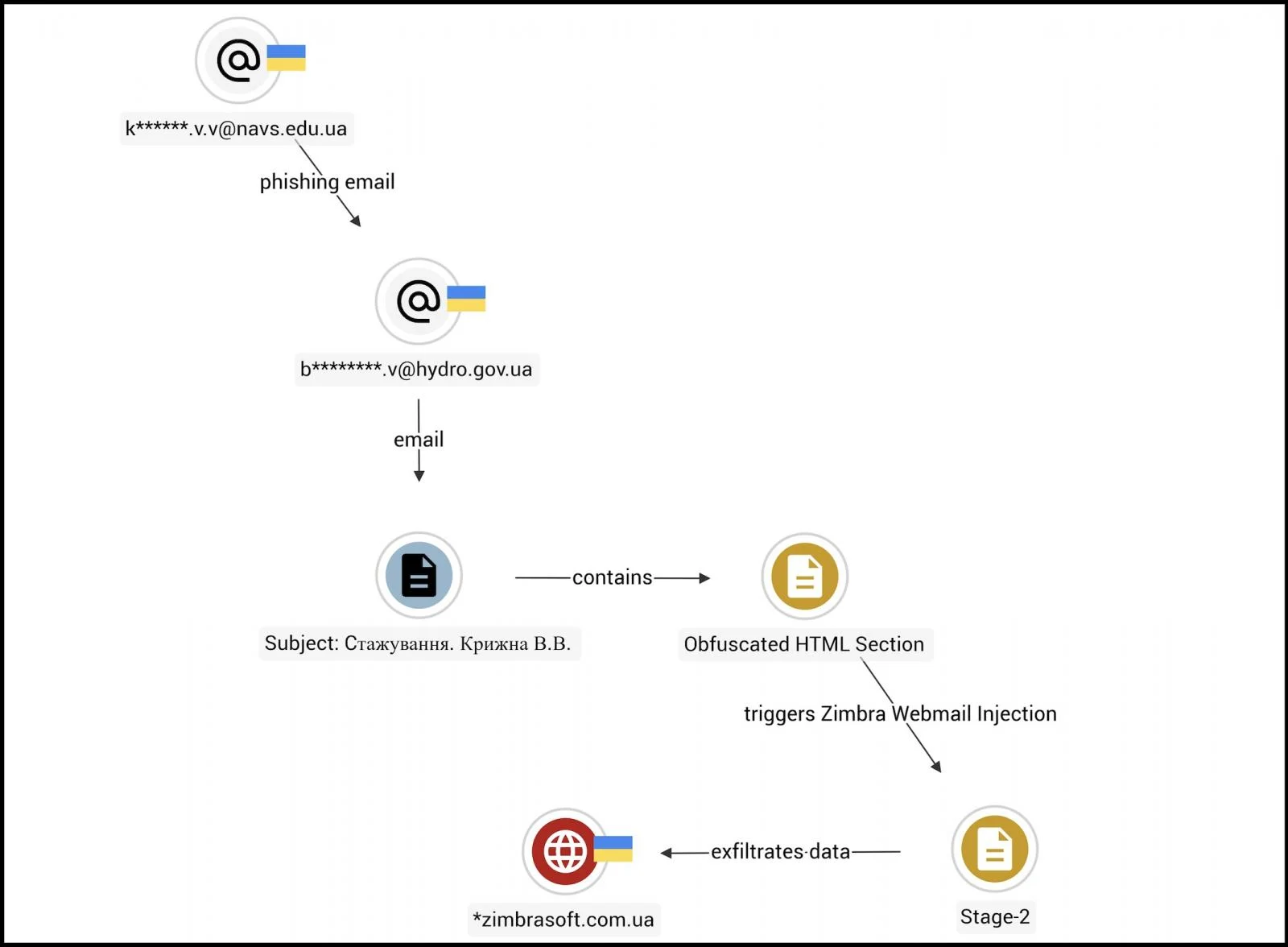

Η Ουκρανική Κρατική Υδρολογική Υπηρεσία (μια οντότητα υποδομής ζωτικής σημασίας υπό το Υπουργείο Υποδομών που παρέχει πλοήγηση, θαλάσσια και υδρογραφική υποστήριξη) ήταν ένας από τους στόχους αυτής της εκστρατείας phishing (που ονομάζεται Operation GhostMail).

“Το ηλεκτρονικό μήνυμα ηλεκτρονικού “ψαρέματος” δεν έχει κακόβουλα συνημμένα, ύποπτους συνδέσμους, μακροεντολές. Ολόκληρη η αλυσίδα επίθεσης ζει μέσα στο σώμα HTML ενός μόνο email, δεν υπάρχουν κακόβουλα συνημμένα”, ανέφερε η Seqrite Labs.

Τα κακόβουλα μηνύματα των χάκερ του APT28 (γνωστός και ως Fancy Bear, Strontium) παρέδωσαν ένα συγκεχυμένο ωφέλιμο φορτίο JavaScript που εκμεταλλεύεται την ευπάθεια CVE-2025-66376 όταν ο παραλήπτης ανοίγει το μήνυμα ηλεκτρονικού ταχυδρομείου σε μια ευάλωτη περίοδο σύνδεσης ηλεκτρονικού ταχυδρομείου Zimbra.

«Το σενάριο εκτελείται σιωπηλά στο πρόγραμμα περιήγησης και αρχίζει να συγκεντρώνει διαπιστευτήρια, διακριτικά περιόδου λειτουργίας, εφεδρικούς κωδικούς 2FA, κωδικούς πρόσβασης που έχουν αποθηκευτεί στο πρόγραμμα περιήγησης και τα περιεχόμενα του γραμματοκιβωτίου του θύματος που πηγαίνουν πίσω 90 ημέρες με όλα τα δεδομένα που έχουν διεισδύσει τόσο σε DNS όσο και σε HTTPS», πρόσθεσαν οι ερευνητές.

Τα ελαττώματα ασφαλείας της Zimbra στοχοποιούνται συχνά σε επιθέσεις, συμπεριλαμβανομένων των ομάδων απειλών που χρηματοδοτούνται από το ρωσικό κράτος, και έχουν χρησιμοποιηθεί για την παραβίαση χιλιάδων ευάλωτων διακομιστών email τα τελευταία χρόνια.

Για παράδειγμα, ξεκινώντας τον Φεβρουάριο του 2023, η ρωσική ομάδα κυβερνοκατασκοπείας Winter Vivern χρησιμοποίησε μια άλλη εκμεταλλεύσιμη εκμετάλλευση XSS για να παραβιάσει τις διαδικτυακές πύλες ηλεκτρονικού ταχυδρομείου της Zimbra και να κατασκοπεύσει τις επικοινωνίες οργανισμών και προσώπων που είναι ευθυγραμμισμένοι με το ΝΑΤΟ, συμπεριλαμβανομένων κυβερνητικών αξιωματούχων, στρατιωτικού προσωπικού και διπλωματών.

Τον Οκτώβριο του 2024, οι κυβερνητικές υπηρεσίες των ΗΠΑ και του Ηνωμένου Βασιλείου προειδοποίησαν επίσης ότι χάκερ APT29 (γνωστός και ως Cozy Bear, Midnight Blizzard) που συνδέονται με την Υπηρεσία Εξωτερικών Πληροφοριών της Ρωσίας (SVR) επιτίθενται σε ευάλωτους διακομιστές Zimbra “σε μαζική κλίμακα”, εκμεταλλευόμενοι μια ευπάθεια που χρησιμοποιήθηκε προηγουμένως για την κλοπή λογαριασμών email.

Το Zimbra είναι μια ευρέως δημοφιλής σουίτα λογισμικού ηλεκτρονικού ταχυδρομείου και συνεργασίας που χρησιμοποιείται από εκατοντάδες εκατομμύρια ανθρώπους, συμπεριλαμβανομένων εκατοντάδων κρατικών υπηρεσιών και χιλιάδων επιχειρήσεων σε όλο τον κόσμο.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com