Από τις 21 Μαρτίου 2026, ένας τέλειος καταιγισμός ευπαθειών ασφαλείας συγκλίνει στη βάση χρηστών της Xiaomi και η βασική απάντηση της εταιρείας —η ενημέρωση ασφαλείας HyperOS Μαρτίου 2026— απουσιάζει επικίνδυνα.

Ενώ εκατομμύρια συσκευές παραμένουν απροστάτευτες, η κοινότητα ασφαλείας κρούει τον κώδωνα του κινδύνου τριπλή απειλή κρίσιμων εκμεταλλεύσεων που μπορούν να οδηγήσουν σε πλήρη συμβιβασμό της συσκευής. Η σημερινή κατάσταση είναι απλή αλλά τρομακτική: Μέχρι να φτάσει αυτό το patch, σχεδόν κάθε smartphone Xiaomi, Redmi και POCO είναι ένας εύκολος στόχος.

Ένα επικίνδυνο τρίο από μη επιδιορθωμένα τρωτά σημεία

Η καθυστέρηση της ενημέρωσης κώδικα του Μαρτίου 2026 δεν είναι απλώς αργή. είναι μια καταστροφή, καθώς η ενημέρωση που λείπει είναι η μόνη γνωστή άμυνα έναντι τριών διακριτών και σοβαρών ελαττωμάτων.

1. Εκμετάλλευση του Trusted Execution Environment (TEE).

Εκτεθειμένη από ερευνητές ασφαλείας στο Ledger’s Donjon, αυτή η ευπάθεια σε επίπεδο υλικού στοχεύει στον Ασφαλή κόσμο του επεξεργαστή ενός smartphone (TEE). Αυτός ο ασφαλής θύλακας υποτίθεται ότι προστατεύει τα πιο ευαίσθητα δεδομένα σας: βιομετρικά πρότυπα, κλείδωμα οθόνης (PIN/μοτίβο) και κρυπτογραφικές φράσεις βασικής αρχής για πορτοφόλια.

Οι ερευνητές απέδειξαν ότι οι εισβολείς με φυσική πρόσβαση μπορούν παρακάμψετε ολόκληρο το λειτουργικό σύστημα Android και εξάγετε αυτά τα κρίσιμα δεδομένα στο λιγότερο από 60 δευτερόλεπτα. Αυτό το ελάττωμα επηρεάζει έναν τεράστιο αριθμό chipsets MediaTek και Snapdragon, θέτοντας ένα τεράστιο μέρος του χαρτοφυλακίου της Xiaomi σε κίνδυνο κλοπής οικονομικών και προσωπικών στοιχείων.

MediaTek Exploit

2. Το HyperOS ADB Root-Like Exploit (HyperOS 2 & 3)

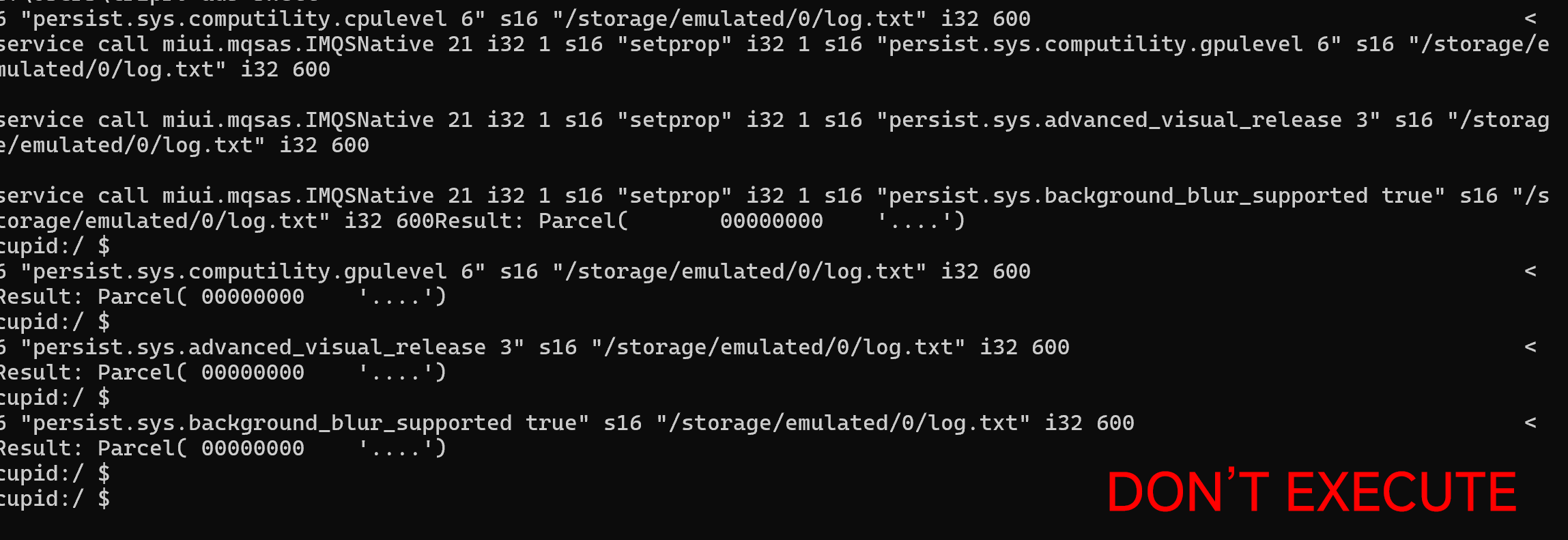

Εντοπίστηκε μια καταστροφική νέα εκμετάλλευση σε επίπεδο λογισμικού στον πυρήνα των εκδόσεων 2 και 3 του HyperOS (που περιλαμβάνει τις τρέχουσες εκδόσεις που βασίζονται στο Android 15). Αυτό το ελάττωμα επιτρέπει σε οποιονδήποτε χρήστη με τυπική πρόσβαση στη Γέφυρα εντοπισμού σφαλμάτων Android (ADB) —που χρησιμοποιείται συνήθως για ανάπτυξη ή πλευρική φόρτωση— να εκτελεί εντολές με το ίδιο επίπεδο άδειας με μια συσκευή με ρίζες.

Αυτό σημαίνει ότι ένα κακόβουλο μέρος με φυσική πρόσβαση ή πρόσβαση στο ADB μπορεί να παραβιάσει τη συσκευή, να παρακάμψει τους τυπικούς διαλόγους αδειών και ακόμη και να κλέψει δεδομένα που δεν προστατεύονται από ΤΕΕ. χωρίς να ενεργοποιούνται οι τυπικές προειδοποιήσεις ασφαλείας που σχετίζονται με μια πραγματική ρίζα. Καταργεί αποτελεσματικά το μοντέλο sandboxing ασφαλείας στο οποίο βασίζεται το Android.

Μην εκτελείτε αυτές τις εντολές

3. Ξεκλείδωμα του Snapdragon 8 Elite Gen 5 Fastboot Bootloader

Στην πιο εκπληκτική ίσως αποτυχία ασφάλειας υλικού, ανακαλύφθηκε ένα exploit στο τελευταίο κορυφαίο chipset της Qualcomm, το Snapdragon 8 Elite Gen 5. Ενώ το ξεκλείδωμα του bootloader συνήθως περιλαμβάνει το σκούπισμα μιας συσκευής για την προστασία των δεδομένων χρήστη, αυτό το exploit επιτρέπει σε έναν εισβολέα να ξεκλειδώσει τον bootloader ενός ναυαρχίδας τηλεφώνου απλά αναβοσβήνοντας ένα μεμονωμένο αρχείο μέσω του τυπικού πρωτοκόλλου Fastboot.

Αυτή η μέθοδος παρακάμπτει όλα τα πρωτόκολλα ασφαλείας, δίνοντας στους εισβολείς πλήρη πρόσβαση στο σύστημα αρχείων και καθιστά ασήμαντη την εγκατάσταση μόνιμο λογισμικό υποκλοπής spyware ή την παραβίαση οποιωνδήποτε επιπέδων ασφαλείας. Είναι ένας άμεσος και ολοκληρωτικός συμβιβασμός της ακεραιότητας μιας premium συσκευής.

Τι ΠΡΕΠΕΙ να κάνετε τώρα για να προστατεύσετε τον εαυτό σας

Μέχρι να κυκλοφορήσει η Xiaomi την ενημερωμένη έκδοση κώδικα του Μαρτίου 2026 για το συγκεκριμένο μοντέλο σας, η συσκευή σας βρίσκεται στην επικίνδυνη ζώνη. Οι χρήστες πρέπει να λαμβάνουν αμέσως ακραίες, μη αυτόματες προφυλάξεις:

-

Προστατέψτε τη συσκευή σας όπως το πορτοφόλι σας: Και τα τρία exploit, ιδιαίτερα τα ελαττώματα TEE και Fastboot, απαιτούν φυσική πρόσβαση ή συνδεσιμότητα ADB. Απενεργοποιήστε τις ΕΠΙΛΟΓΕΣ προγραμματιστή αν είναι ενεργοποιημένο.

-

Απενεργοποιήστε αμέσως τον εντοπισμό σφαλμάτων USB: Εάν χρησιμοποιείτε ADB ή έχετε ενεργοποιημένο το USB Debugging (στις Επιλογές προγραμματιστή), απενεργοποιήστε το αμέσως. Μια εκμετάλλευση του HyperOS ADB κάνει αυτή τη ρύθμιση μια τεράστια πίσω πόρτα.

-

Να είστε εξαιρετικά προσεκτικοί κατά του phishing: Αποφύγετε την εγκατάσταση εφαρμογών εκτός του επίσημου Google Play Store και μην συνδέετε τη συσκευή σας με άγνωστους υπολογιστές μέσω USB.

-

Παρακολούθηση για ενημερώσεις καθημερινά: Μην περιμένετε για ειδοποίηση OTA. Ελέγξτε με μη αυτόματο τρόπο το πρόγραμμα ενημέρωσης HyperOS ή την εφαρμογή MemeOS Enhancer πολλές φορές την ημέρα. Τη στιγμή που εμφανίζεται η ενημερωμένη έκδοση κώδικα του Μαρτίου 2026, εγκαταστήστε την.

Xiaomi, το ρολόι δεν χτυπάει. είναι σειρήνα. Μια κρίσιμη μάζα της βάσης χρηστών σας εκτίθεται σε τρεις ταυτόχρονους, καταστροφικούς κινδύνους ασφαλείας. Επισπεύδει το Κυκλοφορία ενημέρωσης HyperOS Μαρτίου 2026 αμέσως πριν αρχίσουν τεράστιες οικονομικές απώλειες και απώλειες ταυτότητας.