Η περιβόητη συλλογική hacking LAPSUS$ επανεμφανίστηκε, φέρεται να έχει αναλάβει την ευθύνη για μια σημαντική παραβίαση δεδομένων που αφορά την πολυεθνική φαρμακευτική και βιοτεχνολογική εταιρεία AstraZeneca.

Οι φορείς απειλών προσπαθούν επί του παρόντος να πουλήσουν μια συμπιεσμένη εσωτερική χωματερή δεδομένων 3 GB, σηματοδοτώντας μια πιθανή στροφή προς τις μεθόδους εκβίασης πληρωμής για πρόσβαση.

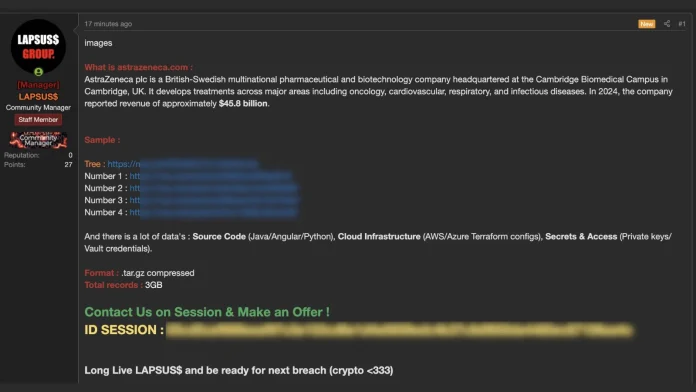

Το LAPSUS$, παλαιότερα γνωστό για παραβιάσεις υψηλού προφίλ που στοχεύουν μεγάλες εταιρείες τεχνολογίας, φαίνεται να είναι και πάλι ενεργό με αυτόν τον υποτιθέμενο συμβιβασμό των εσωτερικών συστημάτων της AstraZeneca. Η ομάδα έχει δημοσιεύσει teaser των κλεμμένων δεδομένων σε παράνομα φόρουμ, αναφέροντας λεπτομερώς το περιεχόμενο του .tar.gz αρχειοθέτηση και παροχή στιγμιότυπων οθόνης ως απόδειξη.

Οι παράγοντες της απειλής προσπαθούν να δελεάσουν τους πιθανούς αγοραστές να επικοινωνήσουν μαζί τους μέσω της εφαρμογής ασφαλών μηνυμάτων Session για να διαπραγματευτούν μια αγορά. Επί του παρόντος, καμία πλήρης διαρροή δεν έχει δημοσιοποιηθεί δωρεάν, υποδεικνύοντας ότι το κύριο κίνητρο του ομίλου σε αυτήν την περίπτωση είναι το οικονομικό κέρδος μέσω απευθείας πώλησης και όχι ο άμεσος δημόσιος εκβιασμός.

Οι φορείς της απειλής έχουν επίσης παράσχει συνδέσμους επικόλλησης που προστατεύονται με κωδικό πρόσβασης που περιέχουν αναδιατυπωμένα μυστικά ως περαιτέρω απόδειξη πρόσβασης σε υποψήφιους αγοραστές. Η AstraZeneca δεν έχει σχολιάσει το περιστατικό και καμία επίσημη δήλωση δεν έχει δημοσιευτεί έως τις 20 Μαρτίου 2026.

Αξιώσεις παραβίασης δεδομένων AstraZeneca

Σύμφωνα με τους ισχυρισμούς των παραγόντων απειλών στο φόρουμ παραβίασης, η απόρριψη δεδομένων των 3 GB περιέχει μια ευρεία γκάμα εξαιρετικά ευαίσθητων λεπτομερειών πνευματικής ιδιοκτησίας και διαμόρφωσης υποδομής.

| Κατηγορία Ενεργητικού | Συμβιβασμένα εξαρτήματα |

|---|---|

| Πηγαίος κώδικας | Εφαρμογές Java Spring Boot, Angular frontend πλαίσια και διάφορα σενάρια Python. |

| Cloud Infrastructure | Διαμορφώσεις Terraform για περιβάλλοντα AWS και Azure, μαζί με ρόλους Ansible που χρησιμοποιούνται για αυτοματισμό και ενορχήστρωση. |

| Μυστικά και πρόσβαση | Ιδιωτικά κρυπτογραφικά κλειδιά, διαπιστευτήρια Vault και διακριτικά ελέγχου ταυτότητας που σχετίζονται με αγωγούς GitHub και Jenkins CI/CD. |

Για να τεκμηριώσουν τους ισχυρισμούς τους, οι εισβολείς δημοσίευσαν δημόσια δείγματα που αποκαλύπτουν συγκεκριμένες εσωτερικές δομές αποθετηρίου και λεπτομέρειες του έργου. Το εκτεθειμένο δέντρο καταλόγου επισημαίνει έναν ριζικό φάκελο με το όνομα AZU_EXFILτο οποίο περιέχει ένα κρίσιμο αποθετήριο πύλης εφοδιαστικής αλυσίδας που προσδιορίζεται ως als-sc-portal-internal.

Αυτή η εσωτερική πύλη φαίνεται να διαχειρίζεται πολλές βασικές υλικοτεχνικές λειτουργίες που είναι κρίσιμες για τη διανομή φαρμακευτικών προϊόντων, όπως η πρόβλεψη, η παρακολούθηση αποθέματος, η διαχείριση δεδομένων βασικού προϊόντος, η ενοποίηση συστήματος SAP και οι μετρήσεις παράδοσης έγκαιρα πλήρους (OTIF).

Αυτές οι εκτεθειμένες λεπτομέρειες υποδηλώνουν ότι η παραβίαση, εάν είναι νόμιμη, θα μπορούσε να έχει εκτεταμένες συνέπειες για τις λειτουργίες εσωτερικής αλυσίδας εφοδιασμού της AstraZeneca και τη συνολική ασφάλεια της υποδομής cloud.