Υπάρχει μια έκδοση παρακολούθησης απειλών που φαίνεται εντυπωσιακή στα χαρτιά και αποτυγχάνει στην πράξη. Υψηλός όγκος απορρόφησης καταγραφής. Εκατοντάδες κανόνες ανίχνευσης. Ένα ταμπλό γεμάτο μετρήσεις.

Και όμως, οι επιτιθέμενοι μένουν στο περιβάλλον για εβδομάδες ή μήνες εντελώς απαρατήρητοι, κινούμενοι πλευρικά, διηθώντας δεδομένα, προετοιμάζοντας ένα ωφέλιμο φορτίο.

Το πρόβλημα δεν είναι η έλλειψη παρακολούθησης. Είναι η παρακολούθηση που συγχέει τη δραστηριότητα με τη διορατικότητα. Ο όγκος ειδοποίησης δεν είναι κάλυψη. Ο αριθμός κανόνων δεν είναι η ποιότητα ανίχνευσης. Η συλλογή δεδομένων δεν είναι ορατότητα.

Η διάκριση έχει τεράστια σημασία, επειδή οι οργανισμοί κάνουν συνήθως επενδύσεις με βάση λάθος μετρήσεις και καταλήγουν σε μια λειτουργία ασφάλειας που είναι απασχολημένη αλλά όχι αποτελεσματική.

Η αποτελεσματική παρακολούθηση ορίζεται από ένα μόνο αποτέλεσμα: πόσο γρήγορα και αξιόπιστα εμφανίζει πραγματικές απειλές, ενώ διατηρεί το θόρυβο σε επίπεδο που μπορούν να διαχειριστούν οι αναλυτές.

Η παρακολούθηση δεν είναι μία λειτουργία. Είναι η Λειτουργία.

Το πιο συνεπακόλουθο reframe που είναι διαθέσιμο στους ηγέτες SOC και MSSP είναι ότι αντιμετωπίζει την παρακολούθηση απειλών όχι ως ικανότητα αλλά ως επιχειρησιακή ραχοκοκαλιά ότι όλα τα άλλα λειτουργούν:

- Μηχανική ανίχνευσης Οι ομάδες γράφουν κανόνες — αλλά η παρακολούθηση είναι αυτό που τους λέει αν αυτοί οι κανόνες λειτουργούν, πού η κάλυψη είναι μικρή και ποιες συμπεριφορές εισβολέων ξεφεύγουν.

- Διαλογή συναγερμού δεν μπορεί να λειτουργήσει χωρίς μια συνεχή ροή σημάτων με βάση τα συμφραζόμενα, με προτεραιότητα. Οι αναλυτές που λαμβάνουν θορυβώδεις, ανεπαρκώς εμπλουτισμένες ειδοποιήσεις είτε χάνουν πραγματικές απειλές είτε εξαντλούνται κυνηγώντας θετικά φάντασμα.

- Κυνήγι απειλών εξαρτάται από την παρακολούθηση για τον καθορισμό βασικών γραμμών συμπεριφοράς, την έκθεση ανωμαλιών που αξίζει να διερευνηθούν και τον εντοπισμό κενών στην κάλυψη ανίχνευσης που μπορούν να διερευνήσουν οι κυνηγοί.

- Ιατροδικαστική έρευνα βασίζεται στην παρακολούθηση που έχει καταγράψει τη σωστή τηλεμετρία (καταγραφή, ροές δικτύου, δραστηριότητα τελικού σημείου) για την ανασύσταση του τι συνέβη κατά τη διάρκεια ενός συμβάντος.

- Προτεραιότητα ευπάθειας χρησιμοποιεί όλο και περισσότερο ευφυΐα ζωντανής απειλής, που τροφοδοτείται μέσω της υποδομής παρακολούθησης, για να αποφασίσει ποιες ευπάθειες αξιοποιούνται ενεργά αυτήν τη στιγμή και όχι απλώς θεωρητικά.

- Για MSSPοι δεσμεύσεις των πελατών ζουν και πεθαίνουν παρακολουθώντας την ποιότητα. Παράδοση SLA, κάλυψη ανίχνευσης και δυνατότητα απάντησης στην ερώτηση πελάτη «Προστατευόμαστε από αυτήν την απειλή;» Όλα προέρχονται απευθείας από το πόσο καλά έχει κατασκευαστεί και διατηρείται το πρόγραμμα παρακολούθησης.

Όταν η παρακολούθηση είναι αδύναμη, κάθε κατάντη λειτουργία διακυβεύεται. Η αποτυχία διαδίδεται. Αυτός είναι ο λόγος για τον οποίο η αντιμετώπισή του ως θεμελιώδους επένδυσης και όχι ως στοιχείου γραμμής δεν είναι απλώς φιλοσοφικά σωστή, είναι στρατηγικά απαραίτητη.

The Real Fight: Signal vs Noise

Στην καλύτερη περίπτωση, η παρακολούθηση απειλών δεν είναι δυνατή. Είναι ακριβές. Η παρακολούθηση απειλών υψηλής απόδοσης δίνει προτεραιότητα:

- Περιεχόμενο πέρα από τον τεράστιο όγκο ειδοποιήσεων.

- Ενσωμάτωση νοημοσύνης σε άκαμπτα σύνολα κανόνων.

- Προσαρμοστικότητα σε στατικές διαμορφώσεις.

- Προτεραιότητα βάσει του κινδύνου έναντι της ποσότητας.

- Εστίαση σε κρίσιμα για τις επιχειρήσεις περιουσιακά στοιχεία έναντι της συλλογής γενικών δεδομένων

Για να αξιολογήσετε την αποτελεσματικότητα της παρακολούθησης, εξετάστε τα εξής ερωτήματα:

- Μειώνει αξιόπιστα τον μέσο χρόνο ανίχνευσης (MTTD);

- Οι πιο επικίνδυνες ειδοποιήσεις αυξάνονται γρήγορα ή χάνονται στην πλημμύρα;

- Αντικατοπτρίζουν οι ανιχνεύσεις πραγματικές τακτικές αντιπάλου που παρατηρούνται στη φύση;

- Η ευφυΐα απειλών μετατρέπεται αυτόματα σε ανιχνεύσεις ή απαιτεί χειροκίνητη προσπάθεια;

- Μπορεί το σύστημα να προσαρμοστεί γρήγορα σε νέες καμπάνιες;

Εάν οι απαντήσεις κλίνουν προς τη λάθος κατεύθυνση, η παρακολούθηση δεν είναι απλώς αναποτελεσματική, αλλά αυξάνει ενεργά τον κίνδυνο. Η καθυστερημένη ανίχνευση οδηγεί σε μεγαλύτερο χρόνο παραμονής του εισβολέα, υψηλότερο κόστος αποκατάστασης και μεγαλύτερη έκθεση τόσο σε ρυθμιστικό όσο και σε επιχειρηματικό επίπεδο.

Από την Reactive Monitoring στην Intelligence-Driven Detection

Η διαχωριστική γραμμή μεταξύ αντιδραστικών και προληπτικών SOC είναι απλή: βασίζεστε μόνο σε αυτό που έχετε ήδη δει ή ενσωματώνετε αυτό που βλέπει ο κόσμος αυτή τη στιγμή; Οι οργανισμοί που βασίζονται σε μπαγιάτικες, γενικές ή ανεπαρκώς προσαρμοσμένες πληροφορίες εντοπίζουν με συνέπεια τις απειλές αργότερα από εκείνους που έχουν πρόσβαση σε τρέχοντα, επικυρωμένα, πλούσια συμπεριφορικά δεδομένα.

Ένα πρόγραμμα παρακολούθησης που εκτελείται με απαρχαιωμένους δείκτες δημιουργεί ψευδή εμπιστοσύνη: οι ομάδες ασφαλείας πιστεύουν ότι θα έπιαναν μια απειλή που στην πραγματικότητα θα έχανε την τρέχουσα λογική ανίχνευσης. Αυτό το κενό γίνεται ορατό μόνο όταν κάτι περάσει, οπότε η ζημιά είναι ήδη σε εξέλιξη.

Το κλείσιμο του χάσματος απαιτεί τη μετάβαση πέρα από τις λίστες δεικτών προς την ευφυΐα που προέρχεται από ανάλυση συμπεριφοράς πραγματικών δειγμάτων κακόβουλου λογισμικού. Το ANY.RUN λειτουργεί ένα από τα μεγαλύτερα διαδραστικά στον κόσμο sandboxes ανάλυσης κακόβουλου λογισμικούπου χρησιμοποιείται από περισσότερους από 600.000 επαγγελματίες ασφαλείας σε περισσότερους από 15.000 οργανισμούς παγκοσμίως.

Κάθε συνεδρία ανάλυσης δημιουργεί δομημένα δεδομένα απειλών — IOC, Indicators of Attack (IOAs), Indicators of Behavior (IOBs) και TTPs που έχουν αντιστοιχιστεί στο MITER ATT&CK — που αντικατοπτρίζει αυτό που είναι ενεργό αυτήν τη στιγμή, όχι αυτό που τεκμηριώθηκε πριν από μήνες.

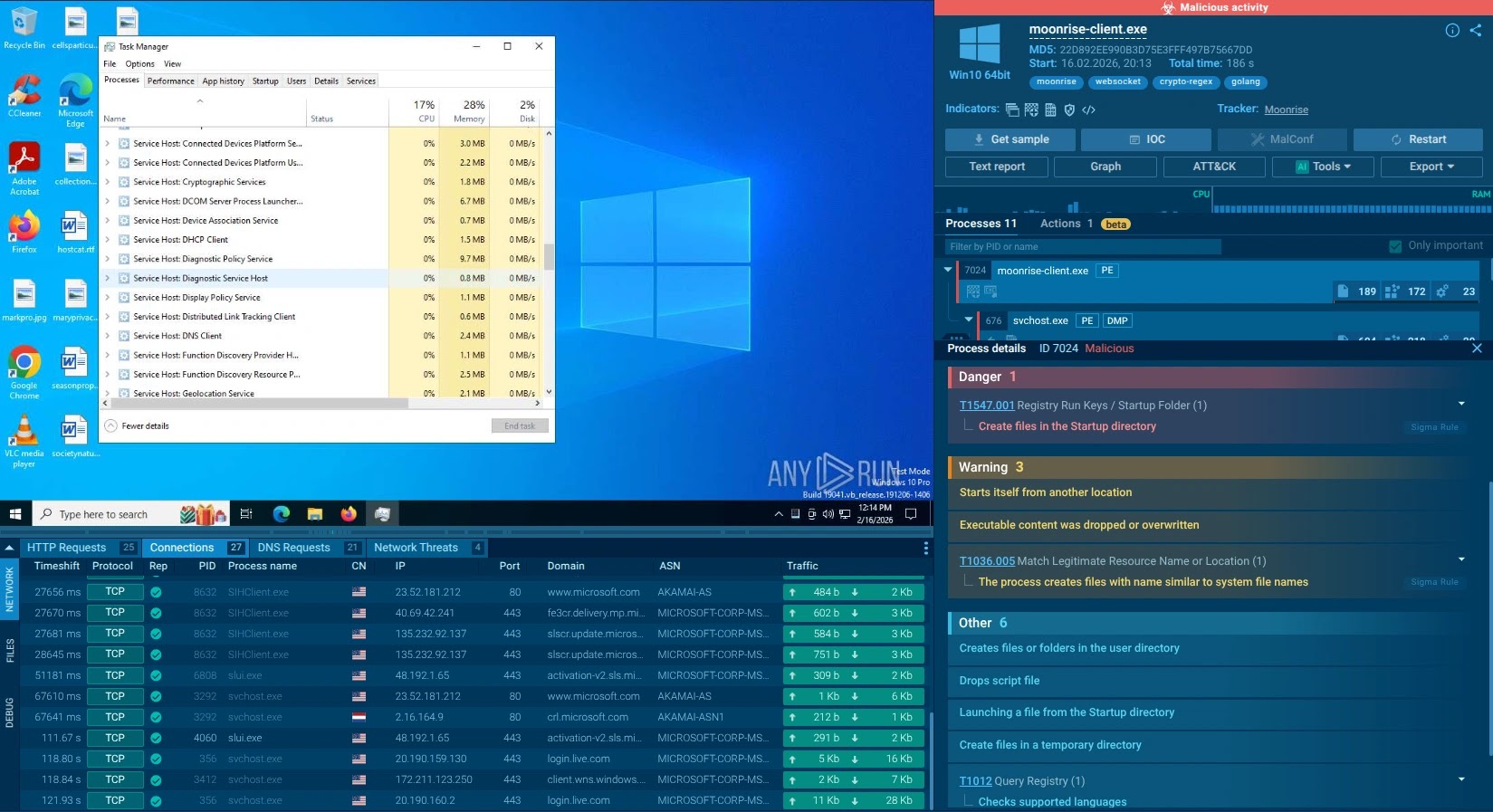

Δείτε ένα παράδειγμα ανάλυσης sandbox

ANY.RUN’s Τροφοδοσίες πληροφοριών απειλών διοχετεύουν τα IOC και τα δεδομένα συμφραζομένων απευθείας στην υποδομή ανίχνευσης πελατών σε πραγματικό χρόνο, επεκτείνοντας την κάλυψη σε απειλές που δεν έχει αντιμετωπίσει ακόμη ο οργανισμός στο δικό του περιβάλλον.

Ολοκλήρωση έχει σχεδιαστεί για να ελαχιστοποιεί την τριβή. Το ANY.RUN παρέχει Feeds Threat Intelligence σε μορφή STIX/TAXII, καθιστώντας τα συμβατά εξαρχής με πλατφόρμες όπως το OpenCTI, το ThreatConnect, το Microsoft Sentinel και το Google SecOps. Η πρόσβαση API και η υποστήριξη SDK επιτρέπουν στις ομάδες να αυτοματοποιούν την απορρόφηση δεικτών και να δημιουργούν προσαρμοσμένες ροές εργασίας.

Για MSSP που διαχειρίζονται πολλαπλά περιβάλλοντα πελατών, τα δεδομένα ροής μπορούν να διοχετεύονται σε στιγμιότυπα SIEM ανά πελάτη με συνεπή μορφοποίηση και απόδοση, επεκτείνοντας την κάλυψη ανίχνευσης σε ολόκληρο το χαρτοφυλάκιο πελατών χωρίς ανάλογη αύξηση του αριθμού προσωπικού.

Από τον αυτοματισμό στην έρευνα: Ο πλήρης βρόχος νοημοσύνης

ANY.RUN’s Τροφοδοσίες πληροφοριών απειλών λύστε το πρόβλημα αυτοματισμού διατηρώντας τη στοίβα ανίχνευσης συνεχώς ενημερωμένη με επικυρωμένους δείκτες ρεύματος. Αλλά η αυτοματοποιημένη κατάποση έχει φυσικό ανώτατο όριο.

Όταν ένας αναλυτής χρειάζεται να κατανοήσει γιατί ένας δείκτης είναι κακόβουλος, πώς συμπεριφέρεται το συσχετισμένο κακόβουλο λογισμικό σε πραγματικό περιβάλλον, ποια άλλη υποδομή ή αρχεία μπορεί να συνδεθεί και εάν αυτή η ειδοποίηση αποτελεί μέρος μιας ευρύτερης καμπάνιας, μια ροή που παραδίδει εγγραφές STIX σε ένα SIEM δεν μπορεί να απαντήσει από μόνη της σε αυτές τις ερωτήσεις.

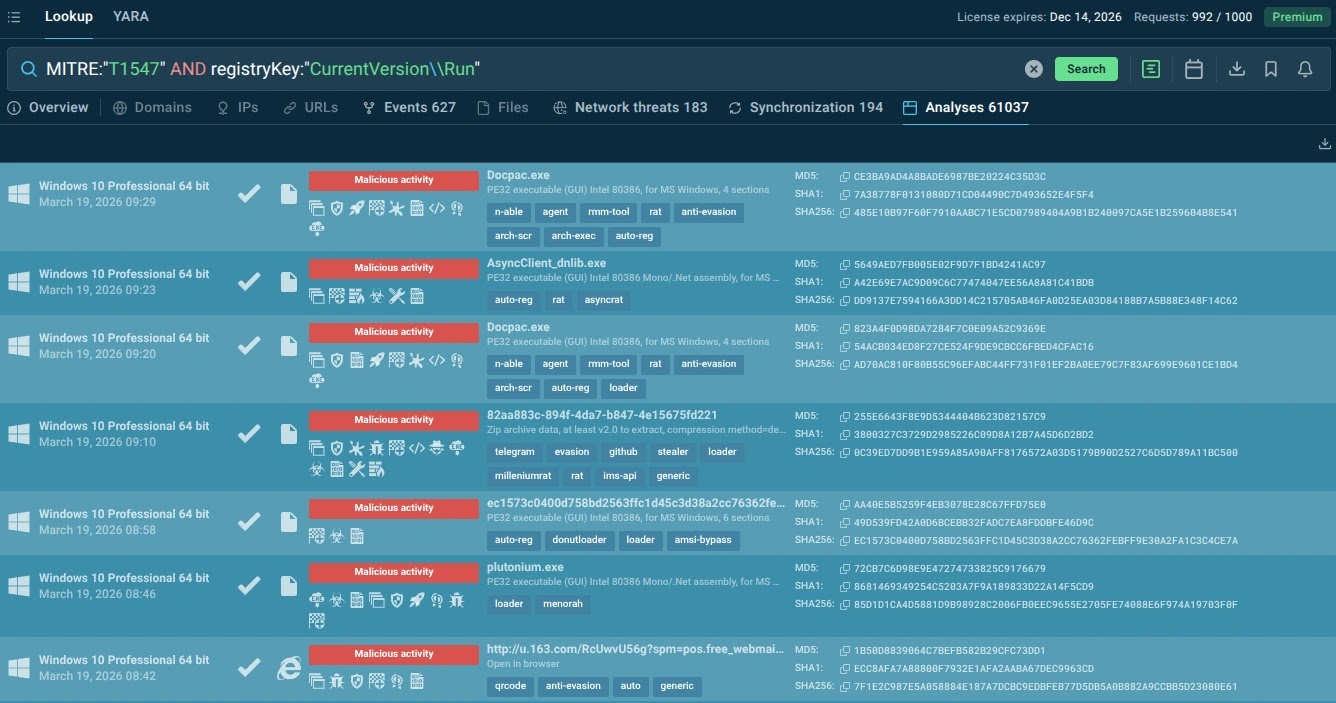

Εκεί είναι το ANY.RUN Αναζήτηση πληροφοριών απειλών συμπληρώνει την εικόνα. Το TI Lookup είναι μια βάση δεδομένων με δυνατότητα αναζήτησης, προσβάσιμη τόσο μέσω μιας διεπαφής ιστού όσο και ενός API, κατασκευασμένη από εκατομμύρια περιόδους ανάλυσης sandbox.

Οι αναλυτές μπορούν να αναζητήσουν URL, TTP, διαδρομές αρχείων, συμβολοσειρές γραμμής εντολών, συμπεριφορές διεργασιών, δραστηριότητα μητρώου, συνδέσεις δικτύου, αριθμούς θυρών, δακτυλικά αποτυπώματα JA3/JA3S TLS, αναγνωριστικά κανόνων Suricata και άλλα.

Για παράδειγμα, μπορεί κανείς να βρει κακόβουλο λογισμικό που καθορίζει την επιμονή μέσω τροποποιήσεων μητρώου:

Αυτό σημαίνει ότι ένας αναλυτής δεν περιορίζεται στον έλεγχο μιας διεύθυνσης κατακερματισμού ή IP έναντι μιας λίστας γνωστών-κακών. μπορούν να αναζητήσουν μοτίβα συμπεριφοράς, συγκεκριμένες συμβολοσειρές γραμμής εντολών που παρατηρούνται σε ενεργό κακόβουλο λογισμικό ή χαρακτηριστικά υποδομής.

MITRE:”T1547″ ΚΑΙ RegistryKey:”CurrentVersion\\Run”

Η ροή εργασίας κινείται επίσης προς την άλλη κατεύθυνση. Το προληπτικό κυνήγι απειλών χρησιμοποιώντας το TI Lookup (αναζήτηση TTP ή μοτίβων συμπεριφοράς που συνδέονται με έναν παράγοντα απειλής που στοχεύει τον τομέα του οργανισμού) μπορεί να εμφανίσει δείκτες που δεν έχουν ακόμη εμφανιστεί σε αυτοματοποιημένες ροές.

Αυτοί οι δείκτες μπορούν να προστεθούν χειροκίνητα στους κανόνες ανίχνευσης, επεκτείνοντας την κάλυψη προτού τους εντοπίσει μια ενημέρωση ροής. Οι ανακαλύψεις κυνηγιού ανατροφοδοτούν τις βελτιώσεις της παρακολούθησης, μετατρέποντας την έρευνα σε μια συνεχή πηγή ανίχνευσης και όχι σε μια εφάπαξ άσκηση.

Μετατροπή της παρακολούθησης σε επιχειρηματικό αντίκτυπο

Για την ηγεσία, η παρακολούθηση δεν είναι απλώς μια τεχνική λειτουργία. Είναι ένας μηχανισμός ελέγχου κινδύνου.

1. Ο χρόνος παραμονής έχει άμεσο κόστος σε δολάρια

Κάθε μέρα που ένας εισβολέας ξοδεύει απαρατήρητος μέσα σε ένα περιβάλλον είναι άλλη μια μέρα πιθανής διείσδυσης δεδομένων, συλλογής διαπιστευτηρίων, πλευρικής κίνησης και προετοιμασίας ωφέλιμου φορτίου. Η παρακολούθηση της επένδυσης που μειώνει τον χρόνο παραμονής κατά 90% δεν αποτελεί λειτουργικό κέρδος. Είναι μείωση κινδύνου με υπολογίσιμη οικονομική αξία.

Για οργανισμούς σε ρυθμιζόμενες βιομηχανίες (χρηματοοικονομικές υπηρεσίες, υγειονομική περίθαλψη, υποδομές ζωτικής σημασίας) αυτός ο υπολογισμός έχει μια δεύτερη διάσταση.

Τα ρυθμιστικά όρια ειδοποίησης, η πρόστιμη αναλογικότητα και το εύρος της υποχρεωτικής αποκατάστασης εξαρτώνται εν μέρει από το πόσο γρήγορα εντοπίστηκε μια παραβίαση. Η έγκαιρη ανίχνευση δεν είναι μόνο λειτουργικά καλύτερη. Είναι μια στρατηγική διαχείρισης κινδύνου συμμόρφωσης.

2. Η κάλυψη ανίχνευσης είναι μια δυνατότητα προϊόντος για MSSP

Οι πελάτες που ασχολούνται με MSSP δεν θέλουν απλώς έναν προμηθευτή που ανταποκρίνεται σε περιστατικά. Θέλουν έναν προμηθευτή που θα συλλαμβάνει τις απειλές νωρίς, θα επικυρώνει την κάλυψη έναντι γνωστών καμπανιών και θα επιδεικνύει μια προληπτική στάση.

Η παρακολούθηση με γνώμονα τις πληροφορίες που επεκτείνει την κάλυψη ανίχνευσης σε αναδυόμενες απειλές προτού γίνουν ευρέως γνωστές αποτελεί σημαντικό παράγοντα διαφοροποίησης σε μια ανταγωνιστική αγορά.

Τα οικονομικά έχουν επίσης σημασία. Η επέκταση της κάλυψης ανίχνευσης μέσω καλύτερης ευφυΐας δεν απαιτεί ανάλογη αύξηση του αριθμού των εργαζομένων των αναλυτών.

Το οριακό κόστος της προσθήκης μιας νέας οικογένειας απειλών στην κάλυψη ανίχνευσης, όταν υπάρχει ήδη υποδομή πληροφοριών, είναι χαμηλό. Η κάλυψη ανίχνευσης κτιρίων αντιδραστικά, μετά την εμφάνιση περιστατικών, είναι μια πολύ πιο ακριβή εναλλακτική λύση.

3. Η αποτελεσματικότητα του αναλυτή είναι ένας πολλαπλασιαστής χωρητικότητας

Ο χρόνος αναλυτής είναι και ακριβός και πεπερασμένος. Όταν η παρακολούθηση είναι καλά σχεδιασμένη – σήματα υψηλής πιστότητας, πλούσιος εμπλουτισμός με βάση τα συμφραζόμενα, ευφυΐα συμπεριφοράς που μειώνει τον χρόνο αναζήτησης – οι αναλυτές ξοδεύουν τον γνωστικό τους προϋπολογισμό σε αποφάσεις και όχι σε εργασίες μηχανικού εμπλουτισμού.

Το Triage είναι πιο γρήγορο. Οι αποφάσεις κλιμάκωσης είναι καλύτερα βαθμονομημένες. Η ίδια ομάδα χειρίζεται υψηλότερο όγκο με καλύτερη ποιότητα.

Όταν η παρακολούθηση δεν έχει σχεδιαστεί σωστά, ισχύει το αντίστροφο. Οι αναλυτές καίνε χρόνο κυνηγώντας ψευδώς θετικά στοιχεία, εμπλουτίζοντας χειροκίνητα ειδοποιήσεις χαμηλής εμπιστοσύνης και πραγματοποιώντας αναζητήσεις ΔΟΕ που μια πλατφόρμα πληροφοριών θα πρέπει να αυτοματοποιεί.

Το κόστος δεν είναι μόνο ο χρόνος, είναι το κόστος ευκαιρίας των ερευνών που δεν γίνονται επειδή οι αναλυτές είναι απασχολημένοι με τον θόρυβο.

Μετατρέψτε την παρακολούθηση απειλών σε στρατηγική ελέγχου κόστους. Βελτιώστε την ακρίβεια ανίχνευσης και αποδείξτε μετρήσιμη απόδοση επένδυσης με ANY.RUN TI Τροφοδοσίες. Η αποτελεσματική παρακολούθηση έχει μερικά σταθερά χαρακτηριστικά:

Συμπέρασμα: Η Νέα Βάση για την Παρακολούθηση Απειλών

- Είναι με γνώμονα την ευφυΐαδεν βασίζεται αποκλειστικά σε κανόνες.

- Είναι προσαρμοστικόςεξελίσσεται καθώς αλλάζουν οι απειλές.

- Είναι προτεραιότητας κινδύνουδεν βασίζεται στον όγκο.

- Είναι ευθυγραμμισμένα με κρίσιμα περιουσιακά στοιχείαόχι γενική τηλεμετρία

Αυτό το είδος συστήματος δεν εντοπίζει απλώς απειλές. Βελτιώνει κάθε γειτονική διαδικασία.

- Το Triage γίνεται πιο γρήγορο γιατί οι ειδοποιήσεις φτάνουν εμπλουτισμένες.

- Η ακρίβεια ανίχνευσης βελτιώνεται με πραγματικό κόσμο.

- Τα ψευδώς θετικά πέφτουνμειώνοντας την κόπωση των αναλυτών.

- Το κυνήγι απειλών γίνεται προληπτικόόχι εικασίες.

- Οι έρευνες συμβάντων γίνονται πιο ξεκάθαρεςμε καλύτερη τηλεμετρία

Η παρακολούθηση δεν είναι πλέον ένα παθητικό σύστημα που παρακολουθεί. Είναι μια ενεργή μηχανή που μαθαίνει, προσαρμόζεται και οδηγεί ολόκληρη τη λειτουργία ασφαλείας προς τα εμπρός. Και όταν κατασκευαστεί σωστά, δεν εντοπίζει απλώς απειλές. Αλλάζει το πώς σκέφτεται η SOC για αυτούς.