Μια μεγάλης κλίμακας καμπάνια phishing στοχεύει προγραμματιστές λογισμικού στο GitHub, χρησιμοποιώντας ψεύτικες ειδοποιήσεις ασφαλείας κώδικα του Visual Studio που δημοσιεύονται στο GitHub Discussions για να εξαπατήσουν τους χρήστες να κατεβάσουν κακόβουλο λογισμικό.

Οι επιθέσεις έχουν σχεδιαστεί για να μοιάζουν με νόμιμες συμβουλές ασφάλειας, προειδοποιώντας τους προγραμματιστές για κρίσιμα τρωτά σημεία στο VS Code και προτρέποντάς τους να εγκαταστήσουν μια λεγόμενη «patched» έκδοση μέσω μιας εξωτερικής σύνδεσης.

Η καμπάνια εμφανίστηκε μέσα από χιλιάδες σχεδόν πανομοιότυπες αναρτήσεις που πλημμύρισαν τα αποθετήρια του GitHub μέσα σε λίγα λεπτά η μία από την άλλη.

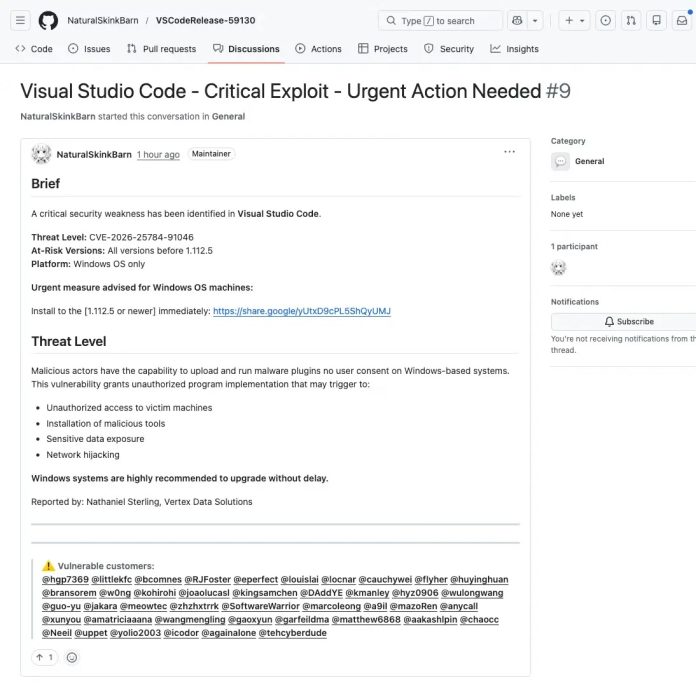

Κάθε ανάρτηση μιμείται μια επίσημη συμβουλή ασφαλείας, με ανησυχητικούς τίτλους όπως «Κώδικας Visual Studio – Σοβαρή ευπάθεια – Απαιτείται άμεση ενημέρωση», «Κρίσιμη εκμετάλλευση – Απαιτείται επείγουσα δράση» και «Σοβαρή απειλή – Άμεση ενημέρωση».

Οι αναρτήσεις συχνά αναφέρονται σε κατασκευασμένα CVE και πλαστές εκδόσεις για να κάνουν τις προειδοποιήσεις να φαίνονται αξιόπιστες.

Δεδομένου ότι οι Συζητήσεις του GitHub ενεργοποιούν αυτόματα ειδοποιήσεις μέσω email στους συμμετέχοντες και τους παρατηρητές του αποθετηρίου, αυτές οι ψεύτικες ειδοποιήσεις παραδίδονται επίσης απευθείας στα εισερχόμενα των προγραμματιστών, επεκτείνοντας την εμβέλεια της καμπάνιας πολύ πέρα από την ίδια την πλατφόρμα.

.webp.jpeg)

Οι αναλυτές του Socket.dev προσδιόρισαν την καμπάνια ως συντονισμένη λειτουργία ανεπιθύμητων μηνυμάτων, σημειώνοντας ότι οι αναρτήσεις δημιουργούνταν από νέους λογαριασμούς ή λογαριασμούς χαμηλής δραστηριότητας, προσθέτοντας ετικέτες σε μεγάλους αριθμούς προγραμματιστών σε άσχετα αποθετήρια για μέγιστη έκθεση.

Οι ερευνητές διαπίστωσαν ότι η καμπάνια καταχράται το σύστημα ειδοποιήσεων του GitHub για να κάνει τις ψεύτικες ειδοποιήσεις να φαίνονται επείγουσες και νόμιμες – μια τακτική που μειώνει τον φυσικό σκεπτικισμό ενός προγραμματιστή όταν διαβάζει κάτι που μοιάζει με μια προειδοποίηση αξιόπιστης πλατφόρμας.

Κάθε ψεύτικη Συζήτηση περιλαμβάνει έναν σύνδεσμο για τη λήψη της υποτιθέμενης ενημερωμένης έκδοσης του VS Code, αλλά αυτοί οι σύνδεσμοι παραπέμπουν σε υπηρεσίες κοινής χρήσης αρχείων και όχι σε επίσημα κανάλια διανομής.

Η επίθεση αναμειγνύεται ομαλά στο περιβάλλον συνεργασίας του GitHub, μετατρέποντας τον καθημερινό χώρο εργασίας ενός προγραμματιστή σε ένα κανάλι παράδοσης για κακόβουλο λογισμικό.

Η κλίμακα της εκστρατείας την καθιστά ιδιαίτερα ανησυχητική. Εκατοντάδες έως χιλιάδες από αυτές τις αναρτήσεις εμφανίστηκαν στα αποτελέσματα αναζήτησης του GitHub με ταχεία διαδοχή, υποδεικνύοντας μια βαριά αυτοματοποιημένη λειτουργία.

Το γεγονός ότι οι προγραμματιστές στοχοποιούνται μέσα σε μια πλατφόρμα που εμπιστεύονται καθημερινά, αντί μέσω παραδοσιακών μηνυμάτων ηλεκτρονικού ψαρέματος, σηματοδοτεί μια αξιοσημείωτη αλλαγή στον τρόπο με τον οποίο οι εισβολείς προσεγγίζουν τις απειλές που εστιάζουν στους προγραμματιστές.

Ανακατεύθυνση πολλαπλών βημάτων και δακτυλικό αποτύπωμα προγράμματος περιήγησης

Οι αναλυτές του Socket.dev εντόπισαν ένα από τα ωφέλιμα φορτία που συνδέονται στις ψεύτικες συζητήσεις και αποκάλυψαν μια προσεκτικά κατασκευασμένη αλυσίδα ανακατεύθυνσης πολλαπλών βημάτων. Κάνοντας κλικ στον σύνδεσμο πρώτα δρομολογείται το θύμα μέσα από ένα τελικό σημείο κοινής χρήσης Google.

Από εκεί, η διαδρομή χωρίζεται ανάλογα με το αν το πρόγραμμα περιήγησης του χρήστη φέρει έγκυρο cookie Google. Οι χρήστες με cookie αποστέλλονται αυτόματα μέσω μιας ανακατεύθυνσης 301 στον τομέα που ελέγχεται από τους εισβολείς, drnatashachinn[.]com, ο οποίος λειτουργεί ως διακομιστής εντολών και ελέγχου της καμπάνιας.

Στους χρήστες χωρίς cookie εξυπηρετείται μια σελίδα δακτυλικών αποτυπωμάτων απευθείας από το τελικό σημείο της Google, πιθανότατα ως εναλλακτική λύση για το φιλτράρισμα των ρομπότ και την αυτοματοποίηση σαρωτές ασφαλείας.

Μόλις ένας πραγματικός χρήστης προσγειωθεί στην υποδομή του εισβολέα, εκτελείται αμέσως ένα ωφέλιμο φορτίο JavaScript με ασάφεια.

Το σενάριο συλλέγει δεδομένα δακτυλικών αποτυπωμάτων του προγράμματος περιήγησης, συμπεριλαμβανομένων ζώνης ώρας, τοπικής ρύθμισης, πλατφόρμας, παράγοντα χρήστη και σημάτων αυτοματισμού όπως navigator.webdriverχρησιμοποιείται για να προσδιορίσει εάν ο επισκέπτης είναι πραγματικό πρόσωπο ή bot.

Ένα κρυφό iframe διασταυρώνει περαιτέρω τον παράγοντα χρήστη για να ανιχνεύσει πλαστά περιβάλλοντα. Όλα τα δεδομένα που συλλέγονται υποβάλλονται σιωπηλά στο τελικό σημείο του εισβολέα μέσω ενός αυτόματου αιτήματος POST, χωρίς να απαιτείται αλληλεπίδραση από το θύμα.

Αυτό το στάδιο δημιουργίας προφίλ λειτουργεί ως στρώμα φιλτραρίσματος, ταξινομώντας πραγματικούς χρήστες από σαρωτές πριν από τη δρομολόγηση επιβεβαιωμένων στόχων σε ένα επόμενο ωφέλιμο φορτίο, όπως μια σελίδα phishing ή κιτ εκμετάλλευσης.

Οι προγραμματιστές θα πρέπει να αντιμετωπίζουν όλα τα αυτόκλητα ειδοποιήσεις ασφαλείας στο GitHub Discussions με προσοχή, ειδικά όταν οι αναρτήσεις περιλαμβάνουν εξωτερικούς συνδέσμους λήψης, μη επαληθεύσιμες αναφορές CVE, επείγουσες οδηγίες εγκατάστασης, μαζική προσθήκη ετικετών σε μη συνδεδεμένους χρήστες ή περιεχόμενο από λογαριασμούς που δημιουργήθηκαν πρόσφατα.

Οι ενημερώσεις ασφαλείας για τον κώδικα VS θα πρέπει πάντα να επαληθεύονται μόνο μέσω των επίσημων καναλιών της Microsoft και οποιαδήποτε ύποπτη συζήτηση θα πρέπει να αναφέρεται απευθείας στο GitHub για έλεγχο.