Μια ευπάθεια κλιμάκωσης τοπικών προνομίων που αναλύθηκε πρόσφατα στην υπηρεσία Αναφορά σφαλμάτων των Windows (WER) επιτρέπει στους εισβολείς να αποκτήσουν εύκολα πλήρη πρόσβαση στο ΣΥΣΤΗΜΑ.

Το ελάττωμα, που εντοπίστηκε ως CVE-2026-20817, θεωρήθηκε τόσο δομικά επικίνδυνο που η Microsoft αφαίρεσε εντελώς το ευάλωτο χαρακτηριστικό αντί να επιχειρήσει μια παραδοσιακή ενημέρωση κώδικα.

Το ελάττωμα ασφαλείας υπάρχει στην κύρια εκτελέσιμη βιβλιοθήκη της υπηρεσίας αναφοράς σφαλμάτων των Windows, και συγκεκριμένα στο WerSvc.dll αρχείο.

Σύμφωνα με τους ερευνητές ευπάθειας Denis Faiustov και Ruslan Sayfiev στο GMO Cybersecurity, η υπηρεσία υποφέρει από ακατάλληλο χειρισμό ανεπαρκών αδειών κατά την επεξεργασία συγκεκριμένων αιτημάτων πελατών.

Αυτή η αρχιτεκτονική αδυναμία παρέχει ένα αξιόπιστο μονοπάτι για έναν τοπικό χρήστη με χαμηλά προνόμια για να ενεργοποιήσει μια πρωτόγονη εκτέλεση αυξημένης εντολής.

Ιστορικά, η υπηρεσία αναφοράς σφαλμάτων των Windows ήταν συχνός στόχος επιθέσεων κλιμάκωσης προνομίων λόγω των πολύπλοκων απαιτήσεων επικοινωνίας μεταξύ διεργασιών.

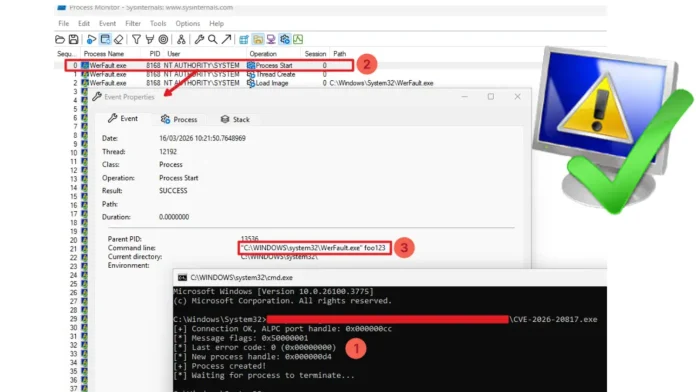

Για να εκμεταλλευτεί αυτό το συγκεκριμένο ελάττωμα, ο εισβολέας πρέπει πρώτα να συνδεθεί στη θύρα ALPC χρησιμοποιώντας το NtAlpcConnectPort API και στη συνέχεια να στείλουν το ωφέλιμο φορτίο τους χρησιμοποιώντας το NtAlpcSendWaitReceivePort API.

Η κακόβουλη δομή δεδομένων πρέπει να περιέχει ακριβώς το δικαίωμα MessageFlags παράμετρος και δομική συμπλήρωση για την επιτυχή ενεργοποίηση της λογικής ευάλωτου διεκπεραιωτή.

Ο Μηχανισμός Εκμετάλλευσης

Ο πυρήνας αυτής της ευπάθειας περιλαμβάνει τον χειρισμό των μηνυμάτων Advanced Local Procedure Call (ALPC) που αποστέλλονται στο \WindowsErrorReportingServicePort τελικό σημείο.

.webp.jpeg)

Ένας εισβολέας δημιουργεί ένα μήνυμα που περιέχει ένα αντικείμενο αντιστοίχισης αρχείων, ζητώντας από το εσωτερικό ElevatedProcessStart λειτουργία για να αντιγράψετε τη λαβή και να διαβάσετε τα κακόβουλα ορίσματα της γραμμής εντολών χρησιμοποιώντας το MapViewOfFile API.

Τελικά, το CreateElevatedProcessAsUser καλείται η συνάρτηση, η οποία εκκινεί κατά λάθος το νόμιμο WerFault.exe εφαρμογή με εξαιρετικά προνομιακά δικαιώματα ΣΥΣΤΗΜΑΤΟΣ και τις αυστηρά ελεγχόμενες παραμέτρους του εισβολέα.

Αναλυτές ασφαλείας που εκτελούν δυαδική διαφορά μεταξύ των εκδόσεων 10.0.26100.7309 και 10.0.26100.7623 του WerSvc.dll αρχείο ανακάλυψε ότι η Microsoft ακολούθησε μια ασυνήθιστα επιθετική προσέγγιση για την αποκατάσταση.

Αντί να προσθέτουν ελέγχους αδειών ή ρουτίνες απολύμανσης εισόδου, οι προγραμματιστές εισήγαγαν α strict __private_IsEnabled() δοκιμή χαρακτηριστικών που απενεργοποιεί οριστικά το SvcElevatedLaunch λειτουργικότητα.

Εάν εκτελεστεί ο διορθωμένος κώδικας, η συνάρτηση επιστρέφει αμέσως ένα 0x80004005 (E_FAIL) κωδικός σφάλματος, εξουδετερώνοντας αποτελεσματικά ολόκληρη την επιφάνεια επίθεσης αφαιρώντας εντελώς το χαρακτηριστικό.

Οπλοποίηση και ανίχνευση

Ενώ η ευπάθεια αναγκάζει με επιτυχία την εκτέλεση του WerFault.exe Ως ΣΥΣΤΗΜΑ, οι εισβολείς πρέπει να συνδυάσουν συγκεκριμένες επιλογές γραμμής εντολών με προηγμένα εσωτερικά κόλπα των Windows για να επιτύχουν αυθαίρετη εκτέλεση κώδικα.

.webp.jpeg)

Κατά τη διαδικασία εκμετάλλευσης, η υπηρεσία WER χρησιμοποιεί πλαστογράφηση αναγνωριστικού γονικής διαδικασίας για να κάνει τη νέα ανυψωμένη διαδικασία να εμφανίζεται ως άμεσο παιδί του πελάτη χαμηλών προνομίων του εισβολέα.

Επειδή αυτή η συγκεκριμένη τεχνική πλαστογράφησης διεργασιών χρησιμοποιείται σε μεγάλο βαθμό από το σύγχρονο κακόβουλο λογισμικό, λύσεις ασφαλείας όπως το Microsoft Defender εντοπίζουν ενεργά τη συμπεριφορά και προειδοποιούν άμεσα.

Οι επαγγελματίες της κυβερνοασφάλειας πρέπει να παραμείνουν σε μεγάλη εγρήγορση όταν ερευνούν αυτή τη συγκεκριμένη απειλή κλιμάκωσης των τοπικών προνομίων.

Πολλαπλά πλαστά και δυνητικά κακόβουλα αποθετήρια απόδειξης της ιδέας για το CVE-2026-20817 έχουν εμφανιστεί σε πλατφόρμες όπως το GitHub.

Αυτά τα παραπλανητικά αρχεία έργου περιέχουν συχνά κρυφά ωφέλιμα φορτία κακόβουλου λογισμικού, που χρησιμεύουν ως κρίσιμη υπενθύμιση για την προσεκτική απομόνωση και στατική ανάλυση όλων των εργαλείων ασφαλείας που έχουν ληφθεί πριν από την εκτέλεση.