Οι σύγχρονες επιθέσεις απάτης μοιάζουν με μια κούρσα αναμετάδοσης όπου διαφορετικά εργαλεία και παράγοντες χειρίζονται κάθε στάδιο του ταξιδιού από την εγγραφή έως την εξαργύρωση.

Όταν επιθεωρείτε μόνο ένα σήμα κάθε φορά, όπως π.χ IP ή emailοι επιτιθέμενοι απλώς μετακινούνται σε διαφορετικό μέρος της αλυσίδας και εξακολουθούν να τα καταφέρνουν.

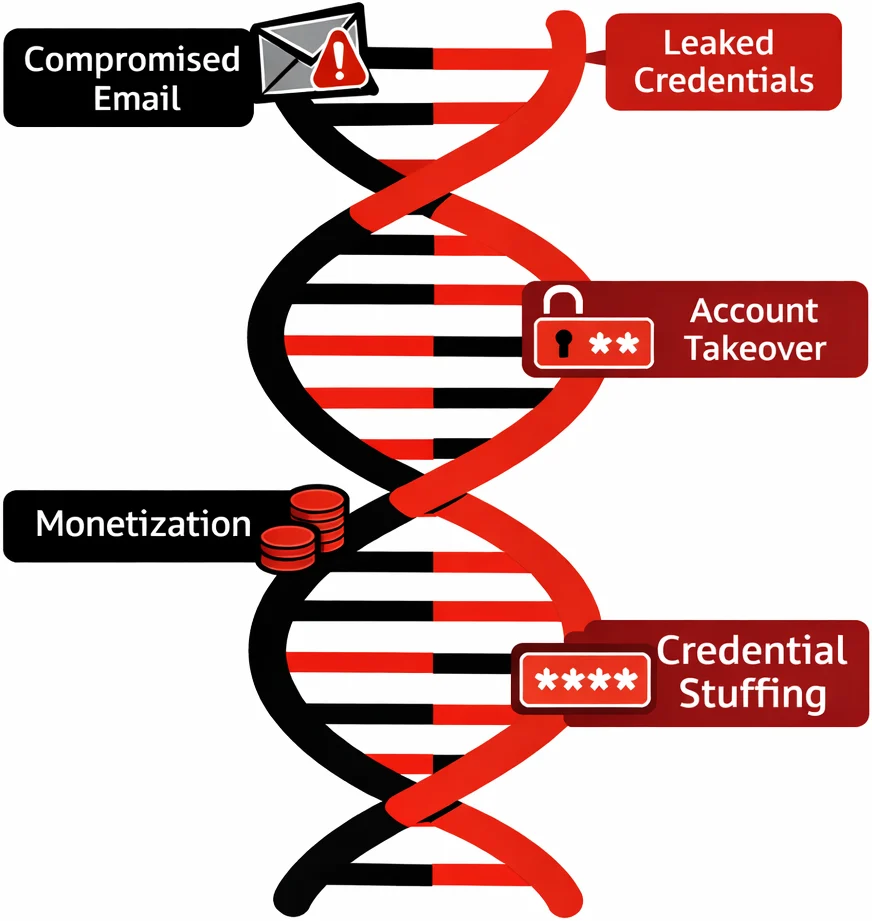

Ανατομία μιας σύγχρονης αλυσίδας απάτης

Μια τυπική αλυσίδα επίθεσης ξεκινά με την αυτοματοποίηση για να δημιουργήσει κλίμακα. Οι εισβολείς χρησιμοποιούν bots και σενάρια για να ανοίξουν μεγάλους αριθμούς λογαριασμών με ελάχιστη ανθρώπινη προσπάθεια, συχνά εναλλάσσοντας την υποδομή για να αποφύγουν τα όρια ποσοστών και απλούς κανόνες για bot.

Αυτά τα ρομπότ συνήθως τροφοδοτούνται από «ηλικιωμένα» ή παραβιασμένα μηνύματα ηλεκτρονικού ταχυδρομείου και διαπιστευτήρια που διέρρευσαν, έτσι ώστε κάθε λογαριασμός να μοιάζει σαν να ανήκει σε έναν μακροχρόνιο χρήστη αντί για κάτι που δημιουργήθηκε χθες.

Στη συνέχεια, οι πληρεξούσιοι κατοικιών συγκαλύπτουν την κίνηση πίσω από τον πραγματικό καταναλωτή Εύρος IPκάνοντας την επισκεψιμότητα να φαίνεται σαν κανονικοί οικιακούς χρήστες και όχι σαν κέντρα δεδομένων ή γνωστά Υπηρεσίες VPN.

Μόλις δημιουργηθούν αυτοί οι λογαριασμοί, αλλάζουν τις τακτικές από την αυτοματοποίηση σε πιο αργές, ανθρωποκεντρικές συνεδρίες για να ενσωματωθούν σε κανονική χρήση.

Σε αυτό το σημείο η αλυσίδα φτάνει στην εξαγορά λογαριασμού και τη δημιουργία εσόδων, χρησιμοποιώντας συνδέσμους κακόβουλου λογισμικούphishing και εξόδους πλήρωσης διαπιστευτηρίων για να συνδεθείτε, να αλλάξετε λεπτομέρειες και να προωθήσετε συναλλαγές υψηλής αξίας.

Καθ’ όλη τη διάρκεια αυτού του κύκλου ζωής, τα εργαλεία αναμειγνύονται και ταιριάζουν. Ένας μεμονωμένος ηθοποιός μπορεί να μετακινηθεί από ένα πρόγραμμα περιήγησης χωρίς κεφάλι και διακομιστή μεσολάβησης κατά την εγγραφή σε ένα εξομοιωτή κινητής συσκευής και διαφορετικό πάροχο μεσολάβησης κατά τη σύνδεση και, στη συνέχεια, παραχωρήστε την πρόσβαση σε άλλο μέρος που ειδικεύεται στην εξάντληση κεφαλαίων ή στην εκμετάλλευση εκστρατειών προώθησης.

Αυτός είναι ακριβώς ο λόγος για τον οποίο ένας έλεγχος ενός χρονικού σημείου, μεμονωμένου σήματος σπάνια λέει την πλήρη ιστορία

Ψευδή θετικά από σιωπηλές επιταγές

Όταν οι ομάδες στηρίζονται σε ένα κυρίαρχο σήμα, όπως π.χ Φήμη IPτα ψευδώς θετικά γίνονται καθημερινό πρόβλημα. Οι νόμιμοι χρήστες σε κοινόχρηστο Wi-Fi, NAT κινητής τηλεφωνίας ή εταιρικά VPN μπορούν να κληρονομήσουν την κακή φήμη ενός μικρού αριθμού κακών ηθοποιών στα ίδια εύρη, παρόλο που η πρόθεσή τους είναι καθαρή.

Αποκλεισμός μέσω email και μόνο έχει παρόμοια προβλήματα, καθώς οι δωρεάν τομείς ηλεκτρονικού ταχυδρομείου χρησιμοποιούνται τόσο από εξελιγμένους εισβολείς όσο και από εντελώς κανονικούς πελάτες.

Τα στοιχεία ελέγχου ταυτότητας από μόνα τους χτυπούν επίσης σε έναν τοίχο. Οι στατικοί έλεγχοι δεδομένων, όπως οι απλές αντιστοιχίσεις ονομάτων και εγγράφων, είναι εύκολο να παραπλανηθούν για συνθετικές ταυτότητες που δημιουργούνται από πραγματικά θραύσματα δεδομένων.

Τα στοιχεία ελέγχου με επίκεντρο τη συσκευή που αναζητούν μόνο τηλέφωνα με ρίζα ή εξομοιωτές μπορεί να χάσουν απατεώνες που λειτουργούν σε φαινομενικά κανονικές συσκευές που έχουν παραβιαστεί νωρίτερα στην αλυσίδα. Ακόμη και συγκεκριμένες λύσεις για bot μπορούν να δημιουργήσουν τυφλά σημεία όταν λειτουργούν μόνες τους.

Μια φορά α γέμιση διαπιστευτηρίων τελειώνει η καμπάνια και οι εισβολείς στρέφονται σε μη αυτόματες συνδέσεις με τα ίδια κλεμμένα διαπιστευτήρια, τα καθαρά εργαλεία bot βλέπουν μόνο την επισκεψιμότητα «ανθρώπινη» και την εγκρίνουν. Το αποτέλεσμα είναι ένα μοτίβο όπου οι χρήστες υψηλού κινδύνου μπλοκάρονται ενώ αποφασισμένοι αντίπαλοι προσαρμόζονται και ξεφεύγουν.

Συσχέτιση πολλαπλών σημάτων στην πράξη

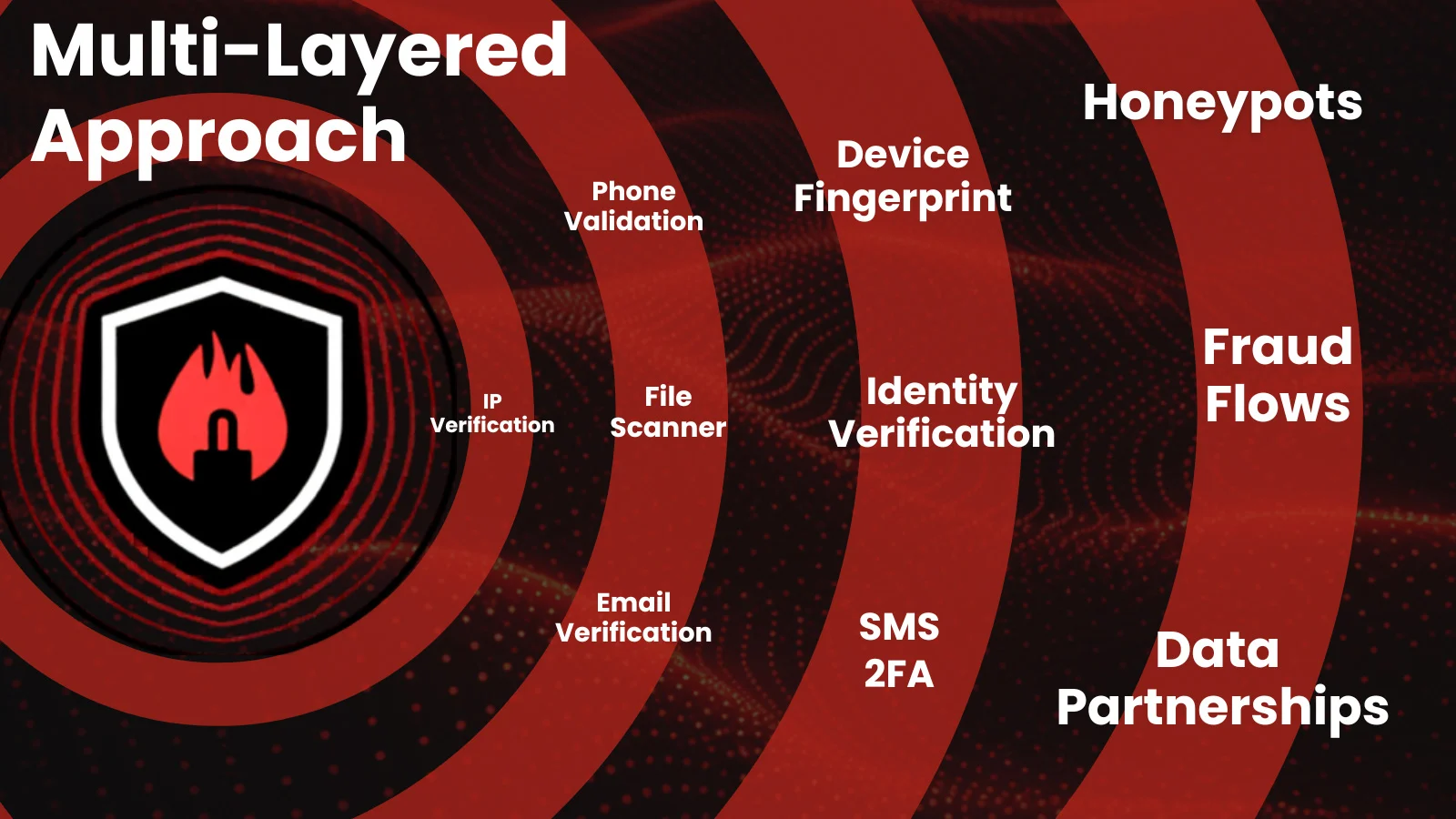

Η αποτελεσματική άμυνα κατά της απάτης προέρχεται από τη συσχέτιση σημάτων IP, ταυτότητας, συσκευής και συμπεριφοράς σε κάθε βήμα του ταξιδιού αντί να αξιολογείται το καθένα ξεχωριστά.

Μια IP που φαίνεται ελαφρώς ύποπτη από μόνη της γίνεται σαφώς καταχρηστική όταν συνδέεται με δεκάδες νέους λογαριασμούς στον ίδιο δακτυλικό αποτύπωμα της συσκευής και παρόμοια πρότυπα συμπεριφοράς κατά την πρώτη συνεδρία.

Ομοίως, ένας χρήστης με μια φαινομενικά κανονική συσκευή και καθαρή φήμη ηλεκτρονικού ταχυδρομείου μπορεί να εξακολουθεί να είναι υψηλού κινδύνου εάν η συμπεριφορά σύνδεσης αντικατοπτρίζει μοτίβα πλήρωσης διαπιστευτηρίων ή η πρόσβαση ακολουθεί γνωστές καμπάνιες διανομής κακόβουλου λογισμικού.

Οι σύγχρονες μηχανές αποφάσεων βελτιώνουν την ακρίβεια ζυγίζοντας εκατοντάδες ή χιλιάδες σημεία δεδομένων μαζί αντί να επιβάλλουν άκαμπτους κανόνες σε ένα μόνο χαρακτηριστικό.

Για τους οργανισμούς, αυτό σημαίνει ενοποίηση όσων ήταν κάποτε ξεχωριστές απόψεις. Η ευφυΐα IP, η λήψη δακτυλικών αποτυπωμάτων συσκευής, η επαλήθευση ταυτότητας και τα αναλυτικά στοιχεία συμπεριφοράς θα πρέπει να τροφοδοτούν το ίδιο μοντέλο κινδύνου, έτσι ώστε κάθε συμβάν να βαθμολογείται στο πλαίσιο και όχι ως αποσυνδεδεμένη γραμμή καταγραφής.

Αυτή η προσέγγιση πολλαπλών σημάτων είναι ο πιο αξιόπιστος τρόπος για να ανεβάσετε τον πήχη για τους εισβολείς, μειώνοντας ταυτόχρονα την τριβή για τους πραγματικούς πελάτες.

Αποτρέψτε τις αντιστροφές χρέωσης. Διακοπή κατάληψης λογαριασμού. Ανάκτηση εσόδων.

Οι κορυφαίες επιχειρήσεις χρησιμοποιούν δεδομένα IPQS για να ενισχύσουν τις στρατηγικές τους για την πρόληψη της απάτης, μην αφήνετε τον εαυτό σας ευάλωτο. Ενσωματώστε απρόσκοπτα τα API μας για να μειώσετε τις τριβές, να αποτρέψετε περισσότερες απάτες και να ασφαλίσετε την επιχείρησή σας.

Μελέτη περίπτωσης: Διακοπή κατάχρησης συντονισμένης εγγραφής

Σκεφτείτε μια πλατφόρμα αυτοεξυπηρέτησης SaaS που προσφέρει μια γενναιόδωρη δωρεάν βαθμίδα και δοκιμές. Καθώς το προϊόν μεγαλώνει, η κατάχρηση εμφανίζεται με τη μορφή χιλιάδων εγγραφών που χρησιμοποιούνται για την απόξεση δεδομένων, τη δοκιμή κλεμμένων καρτών ή τη μεταπώληση πρόσβασης κάτω από το ραντάρ.

Τα πρώιμα αντίμετρα βασίζονται στον αποκλεισμό ορισμένων περιοχών IP και προφανών τομέων email μίας χρήσης, αλλά αυτό απλώς επιλύει το πρόβλημα και αρχίζει να επηρεάζει μικρές ομάδες και ελεύθερους επαγγελματίες σε κοινόχρηστα δίκτυα.

Με τη μετάβαση σε ένα μοντέλο πολλαπλών σημάτων, η πλατφόρμα ξεκινά εγγραφές βαθμολόγησης μεταξύ IP, συσκευής, ταυτότητας και συμπεριφοράς μαζί.

Νέοι λογαριασμοί που επαναχρησιμοποιούν το ίδιο δακτυλικό αποτύπωμα συσκευής με διαφορετικά μηνύματα ηλεκτρονικού ταχυδρομείου, προέρχονται από IP που εμφανίστηκαν πρόσφατα σε αυτοματοποιημένη επισκεψιμότητα ή εμφανίζουν αμέσως συμπεριφορά σεναρίου, ομαδοποιούνται σε συντονισμένα συμπλέγματα κατάχρησης αντί να αξιολογούνται ένα προς ένα.

Αυτό επιτρέπει στην ομάδα να εφαρμόζει ακριβείς απαντήσεις, όπως να προκαλεί μόνο ομάδες υψηλού κινδύνου με πρόσθετη επαλήθευση ή να περιορίζει σιωπηλά τις δυνατότητές τους, αφήνοντας παράλληλα τις εγγραφές χαμηλού κινδύνου να προχωρήσουν χωρίς τριβές.

Με την πάροδο του χρόνου, τα σχόλια από την επιβεβαιωμένη κατάχρηση και τους επιβεβαιωμένους καλούς χρήστες εκπαιδεύουν το μοντέλο βαθμολόγησης, μειώνοντας τα ψευδώς θετικά, ενώ ωθούν τους οργανωμένους επιτιθέμενους να ξοδέψουν περισσότερη προσπάθεια για λιγότερα κέρδη.

Ξεπερνώντας τις τάσεις απάτης

Οι επιτιθέμενοι δεν είναι πλέον συνδεδεμένοι με ένα μόνο εργαλείο ή αδύναμο σημείο στη στοίβα σας. Συνδυάζουν proxies, bots, συνθετικές ταυτότητες, διέρρευσαν διαπιστευτήριακαι υποδομή κακόβουλου λογισμικού σε πολλαπλά στάδια, πράγμα που σημαίνει ότι οι άμυνες ενός σήματος θα υστερούν πάντα.

Για να συμβαδίσουν, οι ομάδες απάτης χρειάζονται συσχέτιση μεταξύ IP, ταυτότητας, συσκευής και συμπεριφοράς σε μια συνεκτική άποψη κινδύνου και όχι σε μια συλλογή αποσυνδεδεμένων ελέγχων.

Από εδώ, η συζήτηση μετατοπίζεται στον τρόπο λειτουργίας αυτού του ενοποιημένου μοντέλου, την ενσωμάτωσή του στις υπάρχουσες ροές εργασίας και τη μέτρηση του αντίκτυπού του τόσο στη μείωση των ζημιών όσο και στην εμπειρία των πελατών.

Κλείστε μια δωρεάν διαβούλευση με έναν ειδικό σε θέματα απάτης σήμερα!

Σχετικά με το IPQS

IPQS είναι μια εταιρεία που ηγείται των ιδρυτών, αυτοχρηματοδοτούμενη, βασισμένη σε μια απλή αρχή: η πρόληψη της απάτης θα πρέπει να βασίζεται στην πραγματική ευφυΐα και μια πολυεπίπεδη προσέγγιση. Από την πρώτη μέρα, έχουμε επικεντρωθεί στην κατοχή του πλήρους κύκλου ζωής της τεχνολογίας μας—αναπτύσσοντας και διατηρώντας το δικό μας παγκόσμιο δίκτυο δεδομένων, τα honeypots και τους ειδικούς πληροφοριών για απάτες. Αυτή η προσέγγιση δίνει στους πελάτες μας ένα ξεχωριστό πλεονέκτημα: ταχύτερες πληροφορίες, μεγαλύτερη ακρίβεια και πλήρη διαφάνεια στον τρόπο λήψης των αποφάσεων. Παραμένοντας ανεξάρτητοι, δίνουμε προτεραιότητα στη μακροπρόθεσμη καινοτομία έναντι των βραχυπρόθεσμων κερδών, εξελίσσοντας συνεχώς την πλατφόρμα μας για να σταματήσει η απάτη πριν ξεκινήσει.

Χορηγός και γραμμένος από IPQS.

VIA: bleepingcomputer.com