Ένας παράγοντας επίμονης απειλής, γνωστός ως Larva-26002, στοχεύει συνεχώς διακομιστές Microsoft SQL (MS-SQL) με κακή διαχείριση, αυτή τη φορά αναπτύσσοντας ένα νέο κακόβουλο λογισμικό σαρωτή που ονομάζεται ICE Cloud Client.

Η καμπάνια είναι ενεργή τουλάχιστον από τον Ιανουάριο του 2024 και συνεχίζεται το 2026, με τον εισβολέα να αναβαθμίζει τα εργαλεία του σε κάθε κύκλο. Αυτό που ξεκίνησε ως λειτουργία ransomware έχει πλέον στραφεί προς τη σάρωση μεγάλης κλίμακας ευάλωτων υποδομών βάσης δεδομένων.

Τον Ιανουάριο του 2024, η ομάδα άφησε για πρώτη φορά το στίγμα της αναπτύσσοντας το Trigona και το Mimic ransomware σε διακομιστές MS-SQL που εκτίθενται στο διαδίκτυο με αδύναμα διαπιστευτήρια.

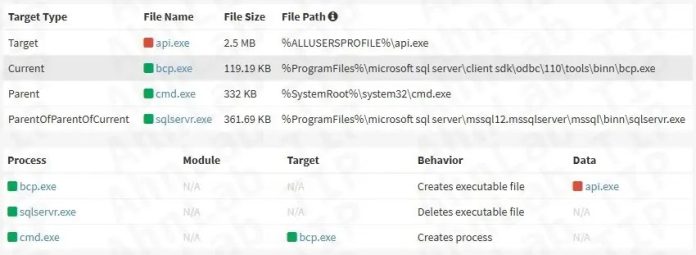

Οι εισβολείς εκμεταλλεύτηκαν το βοηθητικό πρόγραμμα Bulk Copy Program (BCP) — ένα νόμιμο εργαλείο MS-SQL — για την εξαγωγή και την απόθεση κακόβουλου λογισμικού απευθείας σε παραβιασμένους κεντρικούς υπολογιστές.

Εργαλεία όπως το AnyDesk εγκαταστάθηκαν επίσης για απομακρυσμένη πρόσβαση, μαζί με προγράμματα προώθησης θυρών για συνδέσεις RDP. Μέχρι το 2025, η ομάδα είχε προσθέσει το Teramind, ένα εργαλείο απομακρυσμένης παρακολούθησης και διαχείρισης (RMM) και άλλαξε σε έναν σαρωτή γραμμένο σε Rust.

Οι αναλυτές της ASEC εντόπισαν ένα νέο κύμα επιθέσεων το 2026, όπου ο ίδιος παράγοντας απειλής παραβίασε τους ίδιους διακομιστές MS-SQL που είχαν στοχοποιηθεί τα προηγούμενα χρόνια.

Αυτή τη φορά, ο εισβολέας ανέπτυξε το ICE Cloud – ένα κακόβουλο λογισμικό σαρωτή γραμμένο στη γλώσσα προγραμματισμού Go – μια σαφής απόκλιση από τον σαρωτή που βασίζεται στο Rust που χρησιμοποιήθηκε το 2025.

Οι δυαδικές συμβολοσειρές που είναι ενσωματωμένες στο ICE Cloud είναι γραμμένες στα τουρκικά, μια λεπτομέρεια που συνδέει άμεσα αυτήν την καμπάνια με τις επιθέσεις ransomware Mimic από το 2024. Αυτό το μοτίβο επαναλαμβανόμενης στόχευσης οδηγεί σε μια σκόπιμη, μακροπρόθεσμη στρατηγική ενάντια σε μη επιδιορθωμένους διακομιστές βάσης δεδομένων.

Αυτό που κάνει αυτήν την καμπάνια ιδιαίτερα ανησυχητική είναι η στροφή από το ransomware προς τη σάρωση.

Χτίζοντας μια αυξανόμενη δεξαμενή παραβιασμένων διακομιστών που διερευνούν σιωπηλά άλλες βάσεις δεδομένων για αδύναμα διαπιστευτήρια, ο παράγοντας απειλής φαίνεται να θέτει τις βάσεις για κάτι μεγαλύτερο.

Τα δεδομένα που συλλέγονται προωθούνται στον διακομιστή C&C του εισβολέα, δίνοντας στην ομάδα μια λεπτομερή εικόνα των εκτεθειμένων στοιχείων της βάσης δεδομένων στο διαδίκτυο.

ICE Cloud Scanner: The Infection Mechanism

Η επίθεση ξεκινά όταν ο Larva-26002 αναγνωρίζει έναν διακομιστή MS-SQL που εκτίθεται στο διαδίκτυο με κακή υγιεινή κωδικού πρόσβασης.

Αφού αποκτήσει πρόσβαση μέσω επιθέσεων ωμής βίας ή λεξικού, ο εισβολέας εκτελεί εντολές συστήματος όπως hostname, whoamiκαι netstat -an για το προφίλ του οικοδεσπότη.

Στη συνέχεια δημιουργείται κακόβουλο λογισμικό χρησιμοποιώντας το βοηθητικό πρόγραμμα BCP, το οποίο εξάγει ένα κακόβουλο δυαδικό αρχείο από τον πίνακα της βάσης δεδομένων uGnzBdZbsi σε τοπικό μονοπάτι ως api.exeκαθοδηγείται από ένα αρχείο μορφοποίησης με το όνομα FODsOZKgAU.txt — μια ρύθμιση που δεν έχει αλλάξει από το 2024.

.webp.jpeg)

Σε συστήματα όπου το BCP αποτυγχάνει, το κακόβουλο λογισμικό ανακτάται χρησιμοποιώντας το Curl ή το Bitsadmin μέσω του PowerShell.

.webp.jpeg)

Ο api.exe Το αρχείο, με την ένδειξη ICE Cloud Launcher, συνδέεται με έναν διακομιστή C&C για έλεγχο ταυτότητας πριν από τη λήψη του βασικού σαρωτή — ICE Cloud Client.

.webp.jpeg)

Μετά τη λήψη, το ICE Cloud Client αποθηκεύεται σε ένα τυχαίο όνομα αρχείου για να το κρύψει ως νόμιμο πρόγραμμα.

Στη συνέχεια, το κακόβουλο λογισμικό εγγράφεται στον διακομιστή C&C, ο οποίος του στέλνει μια λίστα με διευθύνσεις MS-SQL για στόχευση μαζί με ένα ζεύγος διαπιστευτηρίων όπως π.χ. ecomm/ecomm και τη συμβολοσειρά εργασιών TASK.

.webp.jpeg)

Ο σαρωτής επιχειρεί να συνδεθεί χρησιμοποιώντας αυτά τα διαπιστευτήρια και αναφέρει τυχόν επιτυχή πρόσβαση στον διακομιστή.

.webp.jpeg)

Οι εσωτερικές δυαδικές συμβολοσειρές είναι γραμμένες στα τουρκικά και περιλαμβάνουν χαρακτήρες emoji, υποδηλώνοντας ότι ο προγραμματιστής μπορεί να βασίστηκε σε γενετική τεχνητή νοημοσύνη για να γράψει μέρη του κώδικα.

Οι διαχειριστές βάσεων δεδομένων θα πρέπει να ορίσουν ισχυρούς, δύσκολους να μαντέψουν κωδικούς πρόσβασης για όλους τους λογαριασμούς MS-SQL και να τους ενημερώνουν τακτικά για να αποτρέψουν την πρόσβαση ωμής βίας.

Οποιοσδήποτε διακομιστής MS-SQL που βλέπει στο διαδίκτυο πρέπει να προστατεύεται πίσω από ένα τείχος προστασίας που επιτρέπει μόνο εξουσιοδοτημένες συνδέσεις.

Είναι επίσης σημαντικό να διατηρείτε ενημερωμένο το λογισμικό ασφαλείας τελικού σημείου, έτσι ώστε γνωστό κακόβουλο λογισμικό να συλλαμβάνεται πριν εκτελεστεί στον κεντρικό υπολογιστή.

Οι διαχειριστές θα πρέπει να παρακολουθούν για ασυνήθιστη δραστηριότητα BCP, όπως απροσδόκητα αρχεία api.exe σε C:\ProgramData\ή μη αναγνωρισμένες εξερχόμενες συνδέσεις και να αντιμετωπίζετε οποιοδήποτε τέτοιο σημάδι ως πιθανό συμβιβασμό που απαιτεί άμεση διερεύνηση.