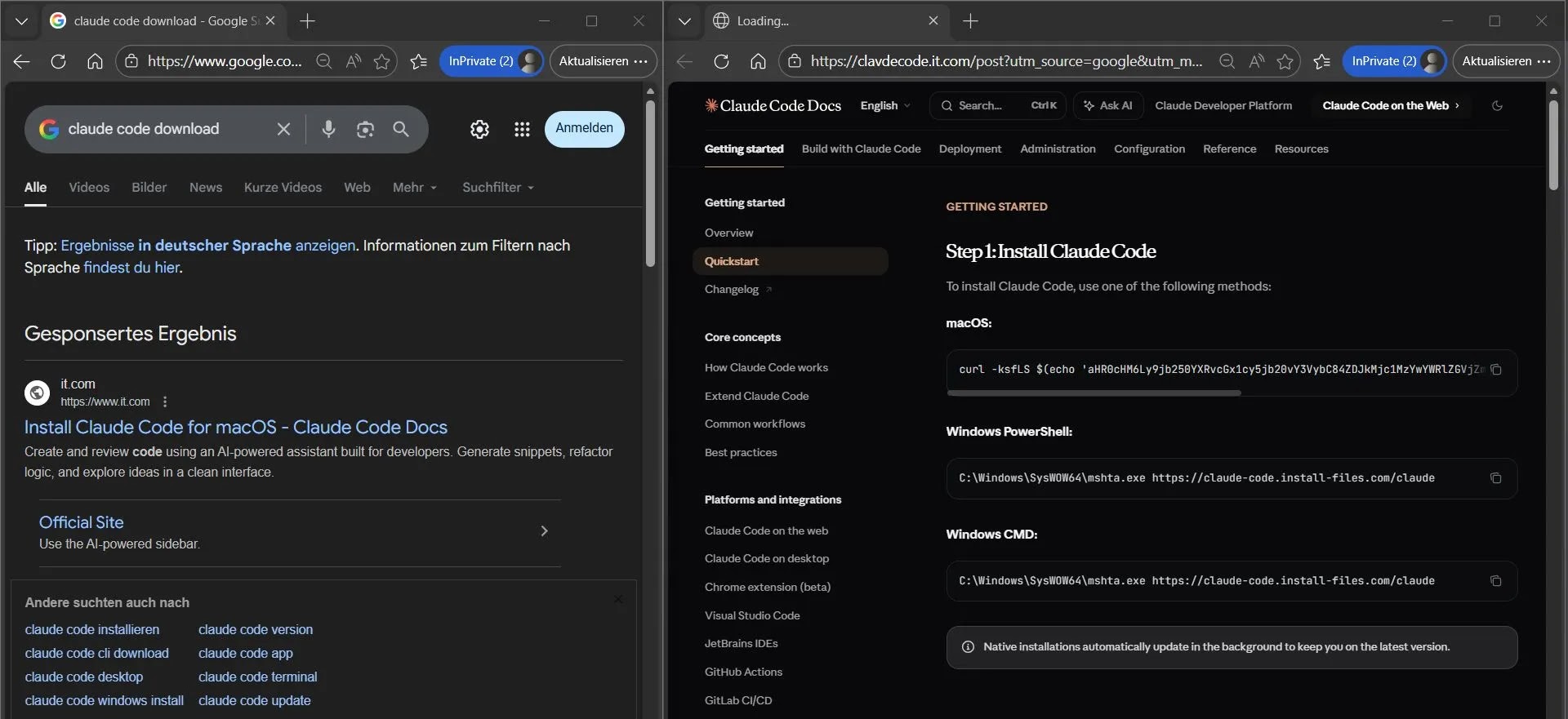

Οι εγκληματίες του κυβερνοχώρου βρήκαν έναν νέο τρόπο να στοχεύουν προγραμματιστές και επαγγελματίες πληροφορικής, δημιουργώντας ψεύτικες σελίδες λήψης που υποδύονται τον Claude Code, έναν νόμιμο βοηθό κωδικοποίησης AI.

Αυτές οι παραπλανητικές σελίδες ξεγελούν τους χρήστες να κατεβάσουν αυτό που φαίνεται να είναι ένα επίσημο πακέτο εγκατάστασης, αλλά αντίθετα αναπτύσσουν σιωπηλά ένα κακόβουλο λογισμικό infostealer στο σύστημα του θύματος.

Η χρήση ενός πολύ γνωστού εργαλείου τεχνητής νοημοσύνης ως δόλωμα αντανακλά μια αυξανόμενη τάση όπου οι παράγοντες απειλών εκμεταλλεύονται τη δημοτικότητα των πλατφορμών τεχνητής νοημοσύνης για να κερδίσουν εμπιστοσύνη και να παρακάμψουν την υποψία.

Η επίθεση παρατηρήθηκε αρχικά μέσω μιας εκστρατείας διανομής που τη χρησιμοποιούσε.com ως τομέα παράδοσης.

Τα θύματα παρασύρονται σε αυτούς τους ιστότοπους, οι οποίοι είναι προσεκτικά σχεδιασμένοι για να μιμούνται την εμφάνιση και την αίσθηση των νόμιμων πυλών λήψης λογισμικού.

Μόλις ένας χρήστης κάνει κλικ στο κουμπί λήψης, δεν λαμβάνει πραγματικό λογισμικό — αντίθετα, ο ιστότοπος ενεργοποιεί μια κακόβουλη αλυσίδα εκτέλεσης που ξεκινά τη στιγμή που ανοίγει το αρχείο.

Ο πειστικός σχεδιασμός αυτών των ψεύτικων σελίδων δίνει στους χρήστες πολύ λίγους λόγους να αμφισβητούν την αυθεντικότητα του αρχείου προτού να είναι πολύ αργά.

Αναλυτής κυβερνοασφάλειας Ο Maurice Fielenbach σημείωσε την εκστρατεία και τόνισε ότι η επίθεση καταλήγει σε έναν απλό infostealer που βασίζεται στο MSHTA.

Επισήμανε ότι το mshta.exe, ένα νόμιμο δυαδικό αρχείο των Microsoft Windows, παραμένει μια από τις πιο σημαντικές διαδικασίες για την παρακολούθηση των υπερασπιστών, καθώς γίνεται συχνά κατάχρηση από τους εισβολείς για την εκτέλεση κακόβουλων αρχείων εφαρμογής HTML (HTA) που λαμβάνονται απευθείας από απομακρυσμένες πηγές.

Ο Fielenbach τόνισε επίσης ότι η παρακολούθηση της εκτέλεσης HTA από απομακρυσμένες πηγές είναι ένας δείκτης υψηλού σήματος της πραγματικής δραστηριότητας του εισβολέα.

Το ευρύτερο πλαίσιο αυτής της εκστρατείας εντάσσεται σε ένα καλά τεκμηριωμένο μοτίβο όπου οι παράγοντες απειλών οπλίζουν την αυξανόμενη εμπιστοσύνη που δείχνουν οι άνθρωποι στα εργαλεία τεχνητής νοημοσύνης.

Δεν είναι η πρώτη φορά που χρησιμοποιούνται θέλγητρα με θέμα τον Claude — παλαιότερες καμπάνιες εκμεταλλεύονταν την επωνυμία AI με τον ίδιο τρόπο, δείχνοντας ότι αυτή η τάση απέχει πολύ από το να είναι απομονωμένη.

Ο αντίκτυπος αυτού του infotealer μπορεί να είναι σοβαρός για οποιονδήποτε επηρεασμένο χρήστη. Μόλις το κακόβουλο λογισμικό εκτελεστεί στον υπολογιστή του θύματος, είναι σε θέση να συλλέξει διαπιστευτήρια που είναι αποθηκευμένα στο πρόγραμμα περιήγησης, διακριτικά περιόδου λειτουργίας και άλλα ευαίσθητα δεδομένα πριν τα στείλει σε υποδομή που ελέγχεται από τους εισβολείς.

Για τους προγραμματιστές που είναι οι πρωταρχικοί στόχοι, οι συνέπειες εκτείνονται πολύ πέρα από την απώλεια προσωπικών δεδομένων — τα παραβιασμένα διαπιστευτήρια μπορούν να ανοίξουν πόρτες σε αποθήκες κώδικα, περιβάλλοντα cloud και εσωτερικά συστήματα, προκαλώντας δυνητικά πολύ ευρύτερα περιστατικά ασφάλειας του οργανισμού.

Εκτέλεση βάσει MSHTA και κατάχρηση LOLBin

Ο μηχανισμός μόλυνσης σε αυτήν την καμπάνια επικεντρώνεται στην κατάχρηση του mshta.exe, ενός υπογεγραμμένου δυαδικού αρχείου της Microsoft που αποτελεί μέρος του βασικού λειτουργικού συστήματος των Windows.

Δεδομένου ότι είναι ένα αξιόπιστο, εγγενές εργαλείο του συστήματος, πολλά προϊόντα ασφαλείας δεν επισημαίνουν τη δραστηριότητά του από προεπιλογή, καθιστώντας το ένα όχημα χαμηλού προφίλ για εισβολείς.

Αυτή η τεχνική είναι γνωστή ως Living off the Land και καταγράφεται στο MITER ATT&CK ως T1218.005, η οποία επιτρέπει στο κακόβουλο λογισμικό να εκτελείται χωρίς να πέφτει ένα παραδοσιακό εκτελέσιμο αρχείο στο δίσκο, μειώνοντας σημαντικά το συνολικό αποτύπωμα ανίχνευσης.

Όταν ένα θύμα αλληλεπιδρά με την ψεύτικη σελίδα λήψης, το mshta.exe καλείται για την ανάκτηση και εκτέλεση ενός απομακρυσμένου αρχείου HTA που περιέχει ενσωματωμένο κακόβουλο σενάριο.

Αυτό το σενάριο εκτελεί το Οι βασικές λειτουργίες του infostealer – συλλογή διαπιστευτηρίων, δεδομένων προγράμματος περιήγησης και άλλων ευαίσθητων πληροφοριών – εξ ολοκλήρου στη μνήμη.

Η χρήση απομακρυσμένης εκτέλεσης HTA σημαίνει ότι το ωφέλιμο φορτίο δεν προσγειώνεται ποτέ φυσικά στο σύστημα ως αυτόνομο αρχείο, καθιστώντας την εγκληματολογική ανάκτηση πολύ πιο δύσκολη για τους ανταποκριτές σε περιστατικά μετά από μια επίθεση.

Συνιστάται ιδιαίτερα στις ομάδες ασφαλείας να ενεργοποιούν τη λεπτομερή καταγραφή για τη δραστηριότητα του mshta.exe σε όλα τα τελικά σημεία και να επισημαίνουν οποιαδήποτε παρουσία συνδέεται με εξωτερικές διευθύνσεις URL.

Οι οργανισμοί θα πρέπει επίσης να εξετάσουν τον περιορισμό της εκτέλεσης του mshta.exe μέσω πολιτικών ελέγχου εφαρμογών, όπου οι λειτουργικές απαιτήσεις τους το επιτρέπουν.

Οι χρήστες θα πρέπει πάντα να επαληθεύουν τις λήψεις λογισμικού από επίσημες πηγές προμηθευτών και να αποφεύγουν τη λήψη εργαλείων από ιστότοπους τρίτων ή άγνωστους, ανεξάρτητα από το πόσο αυθεντική μπορεί να εμφανίζεται η σελίδα.