Νέα Εξέλιξη στην Κυβερνοασφάλεια: Η Υπηρεσία Phishing Bluekit

Η ψηφιακή ασφάλεια βρίσκεται σε διαρκή εξέλιξη, και οι τεχνικές των κυβερνοεγκληματιών γίνονται ολοένα και πιο εξελιγμένες. Μία από τις τελευταίες και πιο ανησυχητικές εξελίξεις είναι το κιτ phishing γνωστό ως Bluekit, το οποίο προσφέρει περισσότερα από 40 πρότυπα καμπανιών που έχουν σχεδιαστεί για να στοχεύουν δημοφιλείς διαδικτυακές υπηρεσίες. Αυτή η υπηρεσία, που ενσωματώνει την τεχνητή νοημοσύνη (AI), επιτρέπει στους εγκληματίες του κυβερνοχώρου να δημιουργούν προσχεδιασμένα σενάρια phishing με εξαιρετική ευκολία, γεγονός που καθιστά την προστασία των χρηστών πιο δύσκολη από ποτέ.

Τα Πρότυπα του Bluekit και οι Στόχοι του

Τα διαθέσιμα πρότυπα του Bluekit περιλαμβάνουν στόχους όπως:

- Λογαριασμούς email (Outlook, Hotmail, Gmail, Yahoo, ProtonMail)

- Υπηρεσίες cloud (iCloud)

- Πλατφόρμες προγραμματιστών (GitHub)

- Υπηρεσίες κρυπτονομισμάτων (Ledger)

Η Καινοτομία του AI Assistant

Ένα από τα χαρακτηριστικά που ξεχωρίζουν το Bluekit είναι ο AI Assistant, ο οποίος υποστηρίζει πολλά μοντέλα μηχανικής μάθησης όπως τα Llama, GPT-4.1, Claude, Gemini και DeepSeek. Οι εγκληματίες μπορούν να αξιοποιούν αυτή την τεχνολογία για τη σύνταξη αποτελεσματικών και πειστικών μηνυμάτων ηλεκτρονικού ψαρέματος, επισημαίνοντας μια τάση όπου η τεχνητή νοημοσύνη ενσωματώνεται ολοένα και περισσότερο σε πλατφόρμες εγκλήματος στον κυβερνοχώρο.

Εξέλιξη της Τεχνολογίας Phishing

Η ανάγκη για προηγμένα εργαλεία phishing έχει ενταθεί, όπως καταδεικνύει η Abnormal Security με την ATHR, μια πλατφόρμα φωνητικού ψαρέματος που χρησιμοποιεί πράκτορες AI στη διαδικασία επιθέσεων κοινωνικής μηχανικής. Ένα πρόσφατο άρθρο της Varonis εξέτασε δείγματα του πίνακα AI Assistant του Bluekit και σημείωσε ορισμένες ανησυχίες σχετικά με τα αρχικά αποτελέσματα που πρόσφερε, τα οποία περιλάμβαναν απλώς περιεχόμενο κράτησης θέσης. Αυτό υποδηλώνει ότι μπορεί να βρισκόμαστε σε πρώιμο στάδιο ανάπτυξης, αλλά και ότι η κατεύθυνση είναι ξεκάθαρη.

«Το προσχέδιο παραγόντων AI της Bluekit περιλάμβανε μια χρήσιμη δομή, αλλά απαιτούσε εκκαθάριση αναφορικά με συνδέσμους και περιεχόμενο» δηλώνει η Varonis.

Όλες οι Λειτουργίες σε Ένα Χώρο

Το Bluekit συνδυάζει την αγορά/καταχώριση τομέα, τη ρύθμιση της σελίδας phishing και τη διαχείριση καμπάνιας σε μια ενιαία διεπαφή. Ο χρήστης μπορεί να:

- Επιλέξει τομείς και πρότυπα

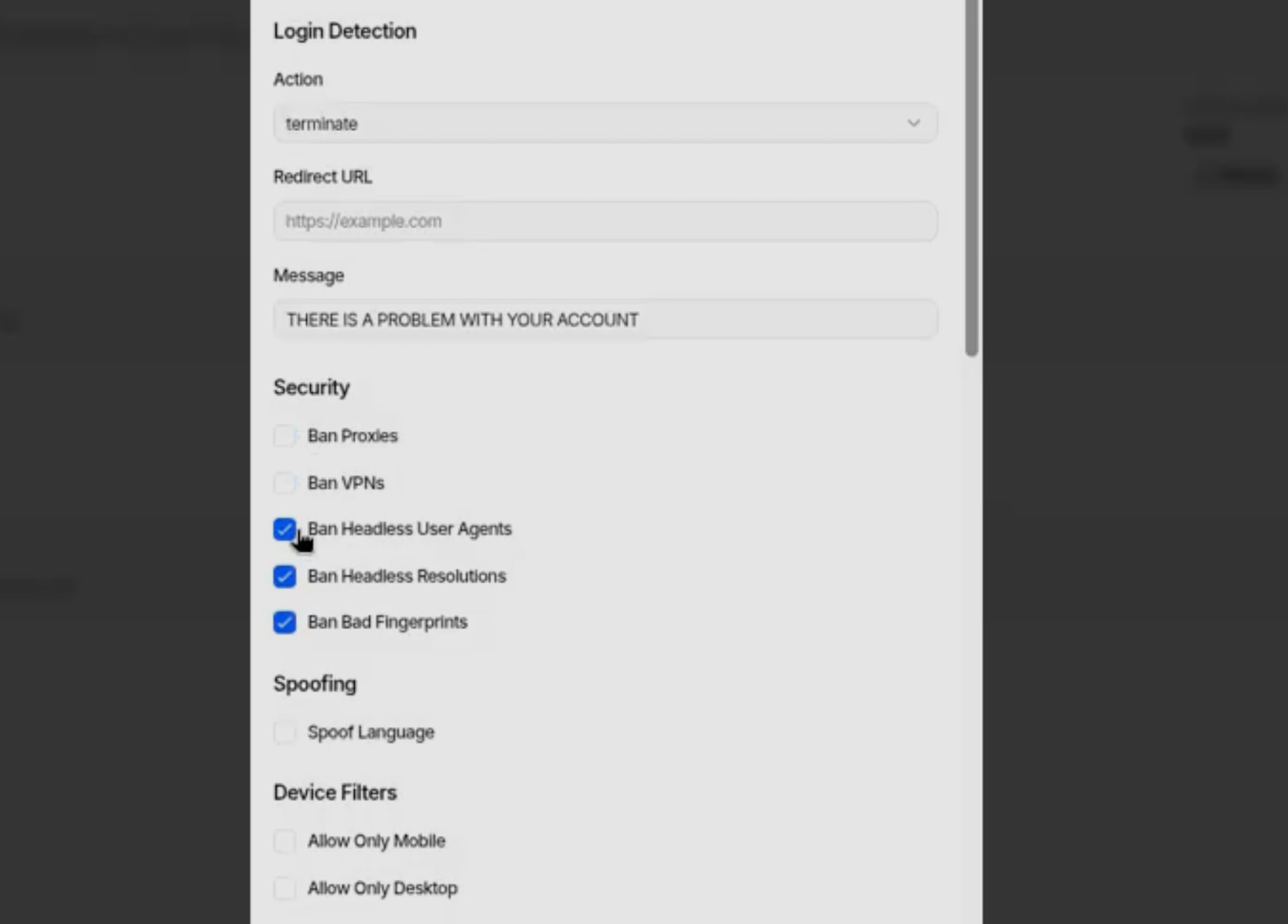

- Ρυθμίσει τη συμπεριφορά της σελίδας phishing

- Παρακολουθεί σε πραγματικό χρόνο τις περιόδους σύνδεσης των θυμάτων

Δημιουργία Στρατηγικών Επιθέσεων

Προσφέροντας λεπτομερή έλεγχο της συμπεριφοράς των σελίδων phishing, οι χρήστες μπορούν να αποκλείσουν επισκεψιμότητα VPN ή διακομιστή μεσολάβησης, να χρησιμοποιήσουν ακεφαλικούς πράκτορες χρηστών ή να ορίσουν φίλτρα με βάση τα δακτυλικά αποτυπώματα.

Πηγή: Βαρώνης

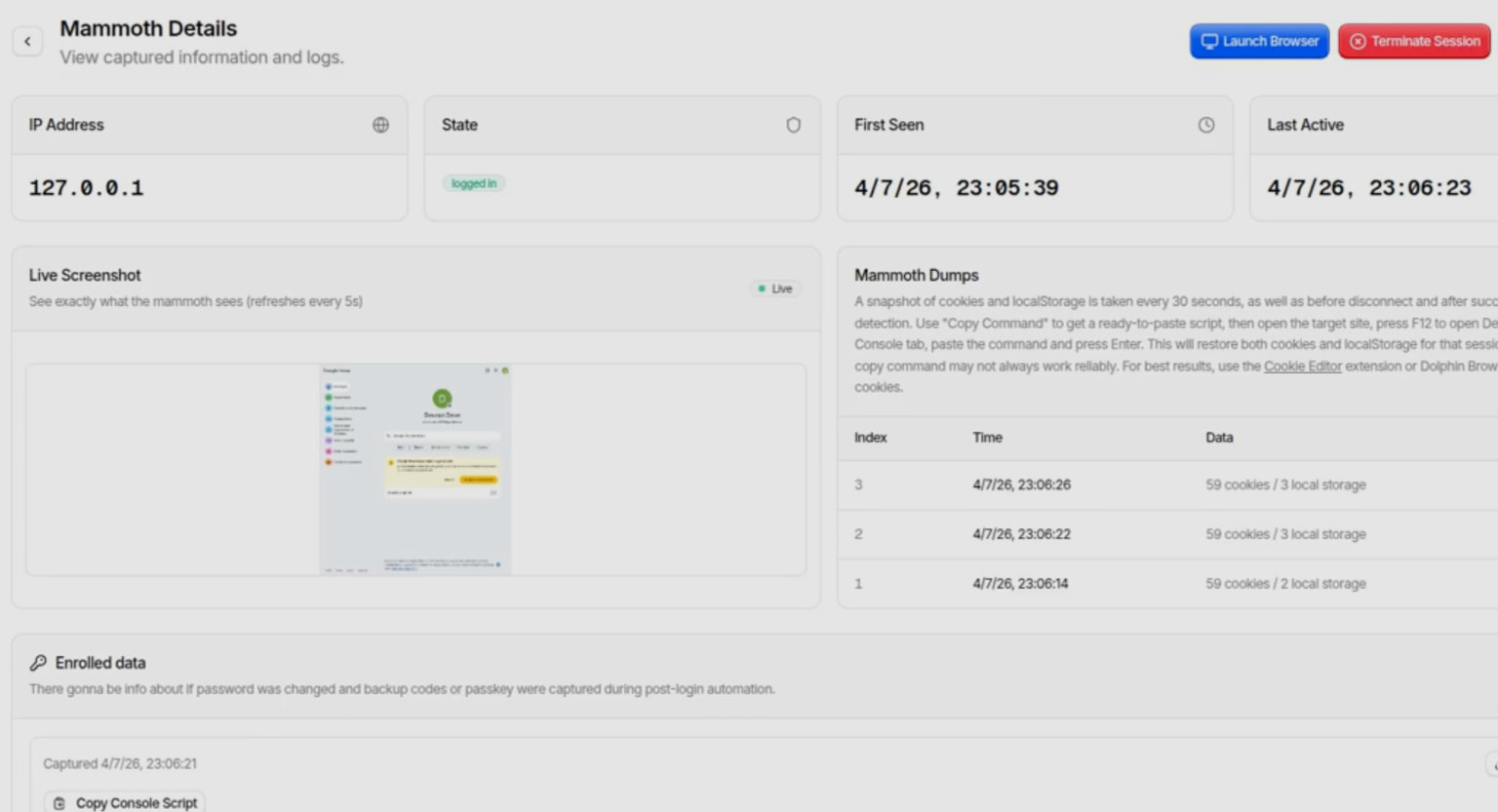

Διαχείριση Κλεμμένων Δεδομένων

Ο χειριστής του Bluekit μπορεί να διοχετεύει τα κλεμμένα δεδομένα μέσω Telegram σε ιδιωτικά κανάλια, επιτρέποντας γρηγορότερη και ασφαλή μεταφορά πληροφοριών. Η παρακολούθηση της δραστηριότητας του θύματος περιλαμβάνει cookies και τοπικό χώρο αποθήκευσης, δείχνοντας λεπτομέρειες για την εμπειρία του χρήστη μετά τη σύνδεση. Αυτή η δυνατότητα επιτρέπει στους εγκληματίες να βελτιώσουν τις επιθέσεις τους και να τις κάνουν πιο αποδοτικές.

Πηγή: Βαρώνης

Συμπέρασμα: Ένα Εξελισσόμενο Εργαλείο

Το Bluekit αποτελεί ένα πλήρες εργαλείο phishing, παρέχοντας στους εγκληματίες του κυβερνοχώρου ισχυρά εργαλεία για τη διαχείριση του κύκλου ζωής κάθε επίθεσης. Η πλατφόρμα βρίσκεται σε συνεχή ανάπτυξη και οι συχνές ενημερώσεις της υποδεικνύουν ότι θα μπορούσε να δει αύξηση στη χρήση, ικανοποιώντας τις αυξανόμενες ανάγκες για πιο μελετημένες και αποτελεσματικές επιθέσεις.

.jpg)

Πηγή: Βαρώνης

Η τεχνητή νοημοσύνη συνδέεται με περιπτώσεις exploitation που παρακάμπτουν τα security layers. Στο Autonomous Validation Summit (12 & 14 Μαΐου), ανακαλύψτε πώς η αυτόνομη επικύρωση εντοπίζει exploitables και κλείνει τον βρόχο αποκατάστασης.