Μια καμπάνια κοινωνικής μηχανικής που καταχράται το Microsoft Teams και το Windows Quick Assist εξελίσσεται ξανά, με το BlueVoyant να προειδοποιεί ότι οι εισβολείς αναπτύσσουν τώρα μια πρόσφατα αναγνωρισμένη οικογένεια κακόβουλου λογισμικού που ονομάζεται A0Backdoor αφού έπεισαν τους υπαλλήλους να παραδώσουν απομακρυσμένη πρόσβαση.

Η δραστηριότητα επικαλύπτεται με τακτικές που είχαν συνδεθεί προηγουμένως με το Blitz Brigantine, το οποίο επίσης παρακολουθείτο ως Storm-1811, ένα σύμπλεγμα με οικονομικά κίνητρα που η Microsoft έχει συνδέσει με λειτουργίες ransomware Black Basta.

Σύμφωνα με το BlueVoyant, οι επιθέσεις συνήθως ξεκινούν με βομβαρδισμό ηλεκτρονικού ταχυδρομείου, όπου ένας στόχος κατακλύζεται από ανεπιθύμητα μηνύματα και στη συνέχεια επικοινωνεί με κάποιον που παριστάνεται ως εσωτερική υποστήριξη IT μέσω του Microsoft Teams.

Ο μιμητής προσφέρεται να βοηθήσει στην επίλυση του προβλήματος του email και πείθει τον υπάλληλο να εκκινήσει το Quick Assist, ένα νόμιμο εργαλείο απομακρυσμένης υποστήριξης της Microsoft που επιτρέπει την κοινή χρήση οθόνης και τον έλεγχο της συσκευής.

Η Microsoft είχε προειδοποιήσει προηγουμένως ότι το Storm-1811 χρησιμοποίησε την ίδια προσέγγιση, στέλνοντας μηνύματα και κλήσεις στο Teams από ψεύτικους λογαριασμούς γραφείου βοήθειας πριν ζητήσει πρόσβαση στο Quick Assist.

Υπογεγραμμένοι εγκαταστάτες MSI Απόκρυψη μιας νέας θυρίδας ασφαλείας

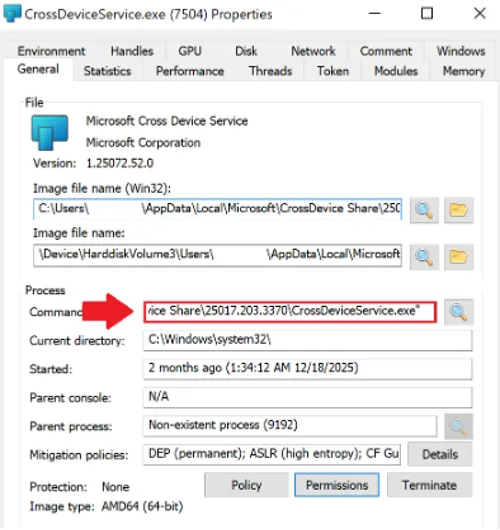

Μόλις το θύμα εγκρίνει τη συνεδρία, η BlueVoyant λέει ότι οι εισβολείς κινούνται γρήγορα για να αναπτύξουν ψηφιακά υπογεγραμμένα προγράμματα εγκατάστασης MSI που μεταμφιέζονται ως στοιχεία που σχετίζονται με το Microsoft Teams και πακέτα CrossDeviceService.

Στις περιπτώσεις που διερευνήθηκαν, ορισμένα από αυτά τα αρχεία MSI φιλοξενήθηκαν στον προσωπικό χώρο αποθήκευσης cloud της Microsoft μέσω συνδέσμων με διακριτικά, μια μέθοδο παράδοσης που κάνει τις λήψεις να φαίνονται πιο αξιόπιστες και μπορεί να περιπλέξει τη μετέπειτα εγκληματολογική συλλογή.

Το BlueVoyant διαπίστωσε ότι οι εγκαταστάτες έπεσαν αρχεία σε διαδρομές AppData χρήστη που μιμούνταν νόμιμες τοποθεσίες λογισμικού της Microsoft και στη συνέχεια βασίστηκαν στην παράπλευρη φόρτωση DLL για την εκκίνηση κακόβουλου κώδικα.

Ένα δείγμα που επισημάνθηκε από την εταιρεία, το Update.msi, περιελάμβανε ένα ψεύτικο hostfxr.dll στη θέση του νόμιμου στοιχείου .NET υπογεγραμμένο από τη Microsoft, επιτρέποντας στους εισβολείς να εκτελέσουν τον φορτωτή τους ενώ συνδυάζονται με την κανονική συμπεριφορά λογισμικού των Windows και της Microsoft.

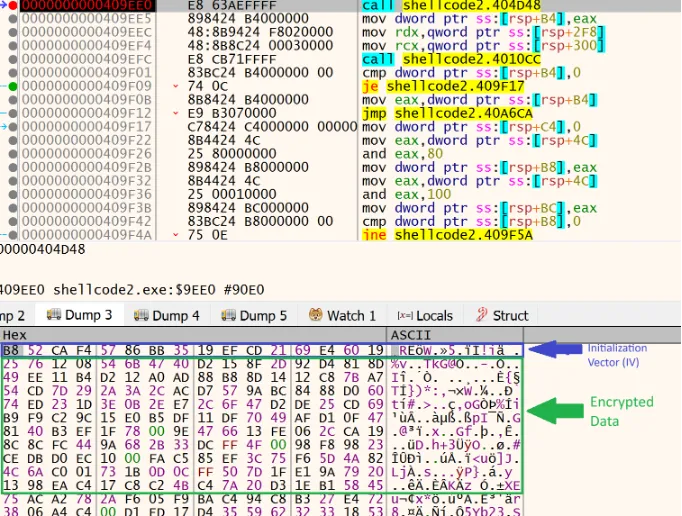

Ο φορτωτής κατασκευάστηκε για να απογοητεύει τους υπερασπιστές. Η BlueVoyant είπε ότι χρησιμοποίησε αποκρυπτογράφηση χρόνου εκτέλεσης, δημιουργία βαρέων νημάτων και λογική αντι-ανάλυσης, συμπεριλαμβανομένων ελέγχων για αντικείμενα sandbox όπως το QEMU, πριν ξεκλειδώσει το ωφέλιμο φορτίο επόμενου σταδίου.

Εάν το περιβάλλον φαινόταν λάθος, το κακόβουλο λογισμικό θα μπορούσε να αλλάξει τη λογική πληκτρολόγησης και να αποτύχει να αποκρυπτογραφήσει σωστά, καθιστώντας το δείγμα πιο δύσκολο να αναλυθεί εκτός των προβλεπόμενων συνθηκών.

Αυτό το τελικό ωφέλιμο φορτίο είναι αυτό που η BlueVoyant ονομάζει A0Backdoor, μια κερκόπορτα με βάση τη μνήμη που λαμβάνει δακτυλικά αποτυπώματα στον παραβιασμένο κεντρικό υπολογιστή και στη συνέχεια επικοινωνεί μέσω κρυφής διοχέτευσης DNS αντί για μια πιο προφανή άμεση σύνδεση.

Αντί να μεταδίδεται απευθείας στην υποδομή εισβολέων, το κακόβουλο λογισμικό στέλνει αναζητήσεις εγγραφών MX σε δημόσιους αναδρομικούς αναλυτές όπως η 1.1.1.1, με κωδικοποιημένα δεδομένα κρυμμένα σε ετικέτες DNS και απαντήσεις.

Η BlueVoyant είπε ότι ο σχεδιασμός βοηθά την κυκλοφορία να συνδυάζεται και μπορεί να αποφύγει τις ανιχνεύσεις που εστιάζονται σε σήραγγες DNS που βασίζονται σε TXT ή σε απευθείας εξερχόμενες συνεδρίες εντολών και ελέγχου.

Η καμπάνια έχει σημασία γιατί δείχνει ότι οι ίδιοι υπερασπιστές του playbook που παρακολουθούν από το 2024 εξακολουθεί να λειτουργεί, αλλά με ανανεωμένα εργαλεία και πιο κρυφές εντολές και έλεγχο.

Η Microsoft τεκμηρίωσε την προηγούμενη αλυσίδα ως Teams ή πλαστοπροσωπία βάσει φωνής, ακολουθούμενη από κακή χρήση του Quick Assist, και στη συνέχεια ανάπτυξη επακόλουθων εργαλείων όπως QakBot, Cobalt Strike, SystemBC και τελικά Black Basta ransomware.

Η Trend Micro ανέφερε αργότερα παρόμοια δραστηριότητα βομβαρδισμού μέσω email, πλαστοπροσωπίας ομάδων και γρήγορης βοήθειας σε εισβολές Black Basta και Cactus, ενισχύοντας το ευρύτερο μοτίβο που συνδέεται τώρα με το BlueVoyant σε αυτό το νεότερο σύμπλεγμα κακόβουλου λογισμικού.

Για τους υπερασπιστές, το μάθημα είναι ξεκάθαρο: αντιμετωπίζετε το Microsoft Teams ως κανάλι αρχικής πρόσβασης, όχι απλώς ως εφαρμογή συνεργασίας. Οι οργανισμοί θα πρέπει να περιορίζουν ή να καταργούν το Quick Assist όπου δεν απαιτείται, να παρακολουθούν για ανεπιθύμητες εξωτερικές συνομιλίες του Teams και να διερευνούν υπογεγραμμένα προγράμματα εγκατάστασης MSI ή δυαδικά αρχεία με την επωνυμία Microsoft που εμφανίζονται σε ασυνήθιστους καταλόγους με δυνατότητα εγγραφής από το χρήστη.

Τα τελευταία ευρήματα του BlueVoyant υποδηλώνουν ότι οι επιτιθέμενοι δεν εγκαταλείπουν μια επιτυχημένη απάτη, αλλά την τελειοποιούν αθόρυβα ώστε να φαίνεται πιο νόμιμη ενώ κάνουν το κακόβουλο λογισμικό τους πολύ πιο δύσκολο να εντοπιστεί.