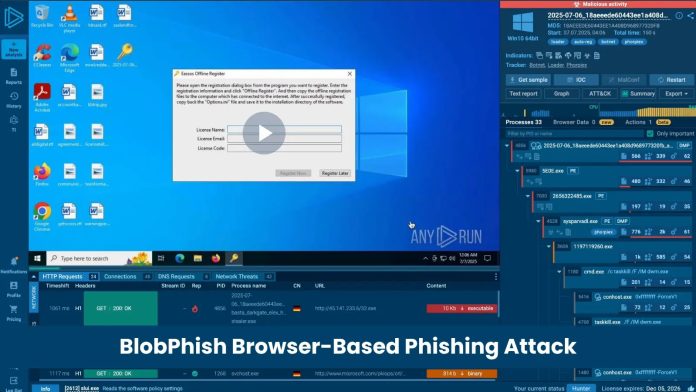

Η Εξέλιξη του BlobPhish: Η Νέα Ρίζα του Ψαρέματος Διαπιστευτηρίων

Από τον Οκτώβριο του 2024, έχει παρατηρηθεί μια εξελιγμένη καμπάνια ηλεκτρονικού ψαρέματος γνωστή ως BlobPhish. Αυτή η επιχείρηση αξιοποιεί τις δυνατότητες των API URL Blob του προγράμματος περιήγησης για να κλέβει διαπιστευτήρια από χρήστες πλατφορμών όπως το Microsoft 365 και μεγάλες τράπεζες των ΗΠΑ. Στη διαδικασία αυτή, παραμένει σχεδόν αόρατη από παραδοσιακά εργαλεία ασφαλείας.

Πώς Λειτουργεί το BlobPhish

Το BlobPhish έχει επαναστατήσει την παράδοση των σελίδων ηλεκτρονικού ψαρέματος. Αντί να δημιουργεί ψεύτικες σελίδες σύνδεσης σε διακομιστές που ελέγχονται από hackers, ο επιτιθέμενος δημιουργεί αυτές τις σελίδες εξ ολοκλήρου μέσα στο πρόγραμμα περιήγησης του θύματος με τη χρήση αντικειμένων JavaScript Blob.

Αυτό έχει ως αποτέλεσμα οι επιθέσεις να έχουν σχεδόν μηδενικό αποτύπωμα. Οι σελίδες υπάρχουν μόνο στη μνήμη, χωρίς να αφήνουν αρχεία στον δίσκο ή ύποπτα αιτήματα στα αρχεία καταγραφής.

Μια Ματιά στην Αλυσίδα Σκοτώματος του BlobPhish

Η αλυσίδα kill του BlobPhish έχει σχεδιαστεί με τέτοιο τρόπο ώστε να ξεπερνά τις άμυνες που βασίζονται σε δίκτυα και αρχεία:

- Αρχική Πρόσβαση: Τα θύματα λαμβάνουν phishing emails με συνδέσμους προς αξιόπιστες υπηρεσίες, π.χ., DocSend ή συντομευμένες διευθύνσεις URL.

- Εκτέλεση Φορτωτή: Κάνοντας κλικ στο σύνδεσμο, ανακατευθύνονται σε κακόβουλο HTML που φορτώνει JavaScript.

- Καταστροφή Αποδεικτικών Στοιχείων: Αφού η σελίδα ανοίξει, ο φορτωτής απαλείφει όλα τα ίχνη της λειτουργίας του.

- Συγκομιδή Διαπιστευτηρίων: Ο χρήστης βλέπει μια πειστική σελίδα σύνδεσης και τα διαπιστευτήρια που εισάγει αποστέλλονται στους εισβολείς.

Στρατηγικές για την Αποφυγή της Υποκλοπής

Το BlobPhish στοχεύει σε υπηρεσίες υψηλής αξίας όπως το Microsoft 365, τράπεζες και άλλες οικονομικές πλατφόρμες. Η ευρεία διάδοση των απατηλών URLs το καθιστά αρκετά σημαντικό κίνδυνο.

Πώς Αποφεύγει τις Συμβατικές Άμυνες

Οι στρατηγικές του BlobPhish το καθιστούν σχεδόν αόρατο για τις περισσότερες λύσεις ασφάλειας:

- Μη αναγνωρίσιμες URL από τις μηχανές φήμης.

- Απουσία ύποπτων αιτημάτων στα αρχεία καταγραφής διακομιστών.

- Κάθε σελίδα ενεργοποιείται μέσα στο πρόγραμμα περιήγησης του θύματος.

Δεδομένα και Σημασία του BlobPhish

Τα Βασικά Δείκτες Συμβιβασμού (IOC) περιλαμβάνουν συγκεκριμένες διευθύνσεις URL και τεχνικές που χρησιμοποιούνται για την εκτέλεση των επιθέσεων. Αυτές αποτελούν σημαντική πηγή πληροφοριών για τις ομάδες ασφαλείας.

| Τύπος ΔΟΕ | Παράδειγμα |

|---|---|

| URL Φορτωτή | hxxps[://]mtl-logistics[.]com/blb/blob[.]html |

| Τελικό Σημείο Διήθησης | hxxps[://]mtl-logistics[.]com/css/sharethepoint/point/res[.]php |

Στρατηγικές Άμυνας

Για να προστατευτούν από επιθέσεις τύπου BlobPhish, οι οργανώσεις μπορούν να λάβουν υπόψη τις παρακάτω στρατηγικές:

- Ανάλυση Sandbox: Αναπτύξτε αναλυτικά εργαλεία που μπορούν να εκτελέσουν JavaScript για να εντοπίσετε το ωφέλιμο φορτίο προτού φτάσει στους χρήστες.

- Προληπτική Ανίχνευση: Χρησιμοποιήστε ερωτήματα YARA για να ανιχνεύσετε γνωστά μοτίβα επιθέσεων.

- Ενίσχυση MFA: Εφαρμόστε λύσεις που συμβαδίζουν με το phishing (π.χ. FIDO2) για ανθεκτικότητα.

- Εκπαίδευση Υπαλλήλων: Ενημερώστε τους υπαλλήλους για τις απάτες τύπου BlobPhish για να αναγνωρίζουν ύποπτες διευθύνσεις.

Η απειλή του BlobPhish αποδεικνύει ότι οι παραδοσιακές άμυνες δεν είναι πλέον επαρκείς. Απαιτείται μια δυναμική προσέγγιση που περιλαμβάνει τη συνεχή ανάλυση και αναζήτηση απειλών με γρήγορες και αυτοματοποιημένες διαδικασίες ανταπόκρισης.

Ανακαλύψτε τις καλύτερες στρατηγικές προστασίας από επιθέσεις phishing.