Η CISA διέταξε τις κυβερνητικές υπηρεσίες των ΗΠΑ να επιδιορθώσουν τρία τρωτά σημεία του iOS που στοχεύουν σε κλοπές κρυπτονομισμάτων και επιθέσεις κυβερνοκατασκοπείας χρησιμοποιώντας το κιτ εκμετάλλευσης DarkSword.

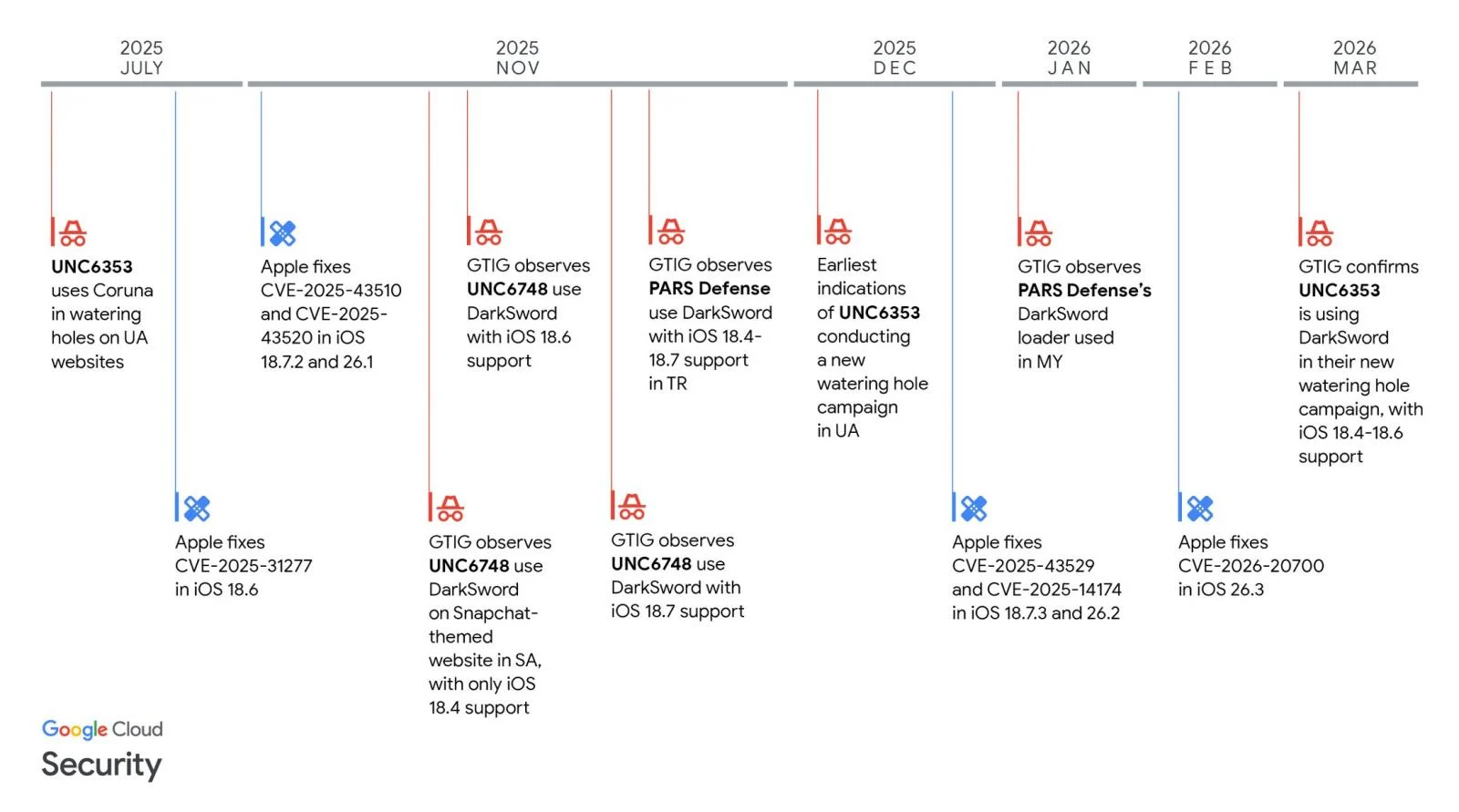

Όπως αποκάλυψαν οι ερευνητές της Google Threat Intelligence Group (GTIG) την περασμένη εβδομάδα, το πλαίσιο παράδοσης DarkSword καταχράται μια αλυσίδα από έξι τρωτά σημεία που παρακολουθούνται ως CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-141 CVE-2025-43510 και CVE-2025-43520.

Αυτά τα ελαττώματα επιτρέπουν στους εισβολείς να ξεφύγουν από τα sandbox, να κλιμακώσουν τα προνόμια και να αποκτήσουν απομακρυσμένη εκτέλεση κώδικα σε μη επιδιορθωμένα iPhone, αλλά όλα έχουν επιδιορθωθεί από την Apple στις πιο πρόσφατες εκδόσεις iOS και πλέον επηρεάζουν μόνο τα iPhone που εκτελούν iOS 18.4 έως 18.7.

Το DarkSword συνδέθηκε επίσης από ερευνητές ασφαλείας με πολλαπλές ομάδες απειλών, συμπεριλαμβανομένου του UNC6748, πελάτη της τουρκικής εταιρείας εμπορικής επιτήρησης PARS Defense, και μιας ύποπτης ρωσικής ομάδας κατασκοπείας που παρακολουθείται ως UNC6353.

Σε αυτές τις επιθέσεις, το GTIG παρατήρησε τρεις ξεχωριστές οικογένειες κακόβουλου λογισμικού κλοπής πληροφοριών που έπεσαν στις συσκευές των θυμάτων: έναν πολύ επιθετικό λογισμικό κλοπής πληροφοριών JavaScript με το όνομα GhostBlade, την κερκόπορτα GhostKnife που μπορεί να εκμεταλλευτεί μεγάλα τμήματα δεδομένων και το GhostSaber JavaScript που εκτελεί δεδομένα θυμάτων και επίσης.

Από τα τρία, το UNC6353 ανέπτυξε και τα κιτ εκμετάλλευσης DarkSword και Coruna iOS σε επιθέσεις που στοχεύουν χρήστες iPhone που επισκέπτονται παραβιασμένους ουκρανικούς ιστότοπους ηλεκτρονικού εμπορίου, βιομηχανικού εξοπλισμού και τοπικών υπηρεσιών.

Συγκεκριμένα, το DarkSword σκουπίζει προσωρινά αρχεία και εξέρχεται μετά την κλοπή δεδομένων από μολυσμένες συσκευές, υποδεικνύοντας ότι σχεδιάστηκε για βραχυπρόθεσμες επιχειρήσεις επιτήρησης που έχουν σχεδιαστεί για να αποφεύγουν τον εντοπισμό.

Η εταιρεία ασφάλειας κινητής τηλεφωνίας Lookout, η οποία ανακάλυψε το DarkSword ενώ ερευνά την υποδομή που χρησιμοποιήθηκε στις επιθέσεις στην Κορούνια, πιστεύει ότι το DarkSword χρησιμοποιείται σε εκστρατείες κυβερνοκατασκοπείας που ευθυγραμμίζονται με τις απαιτήσεις των ρωσικών μυστικών υπηρεσιών και από έναν Ρώσο παράγοντα απειλών με οικονομικούς στόχους.

Την Παρασκευή, CISA προστέθηκε τρία από τα 6 τρωτά σημεία του DarkSword (CVE-2025-31277, CVE-2025-43510 και CVE-2025-43520) κατάλογο ελαττωμάτων ασφαλείας που χρησιμοποιήθηκαν ενεργάδιατάσσοντας τις υπηρεσίες του Federal Civilian Executive Branch (FCEB) να ασφαλίσουν τις συσκευές τους εντός δύο εβδομάδων έως τις 3 Απριλίου, όπως ορίζεται από την δεσμευτική επιχειρησιακή οδηγία (BOD) 22-01.

«Εφαρμόστε μέτρα μετριασμού ανά οδηγό προμηθευτή, ακολουθήστε τις ισχύουσες οδηγίες BOD 22-01 για υπηρεσίες cloud ή διακόψτε τη χρήση του προϊόντος εάν δεν υπάρχουν διαθέσιμα μέτρα αντιμετώπισης», προειδοποίησε η CISA.

«Αυτοί οι τύποι τρωτών σημείων είναι συχνοί φορείς επιθέσεων για κακόβουλους κυβερνοχώρους και θέτουν σημαντικούς κινδύνους για την ομοσπονδιακή επιχείρηση».

Αν και το BOD 22-01 ισχύει μόνο για ομοσπονδιακές υπηρεσίες, η CISA προέτρεψε όλους τους υπερασπιστές, συμπεριλαμβανομένων εκείνων που εργάζονται για εταιρείες του ιδιωτικού τομέα, να δώσουν προτεραιότητα στην ασφάλεια των συσκευών των οργανισμών τους έναντι αυτών των ελαττωμάτων το συντομότερο δυνατό.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com