Η Citrix έχει επιδιορθώσει δύο ευπάθειες που επηρεάζουν τις συσκευές δικτύωσης NetScaler ADC και τις λύσεις ασφαλούς απομακρυσμένης πρόσβασης NetScaler Gateway, μία από τις οποίες μοιάζει πολύ με τα ελαττώματα CitrixBleed και CitrixBleed2 που εκμεταλλεύονται σε επιθέσεις zero-day τα τελευταία χρόνια.

Το κρίσιμο σφάλμα ασφαλείας (παρακολουθείται ως CVE-2026-3055) προέρχεται από ανεπαρκή επικύρωση εισόδου, η οποία μπορεί να οδηγήσει σε υπερβολική ανάγνωση μνήμης σε συσκευές Citrix ADC ή Citrix Gateway που έχουν διαμορφωθεί ως πάροχος ταυτότητας SAML (IDP), επιτρέποντας δυνητικά σε απομακρυσμένους εισβολείς χωρίς προνόμια να κλέψουν ευαίσθητες πληροφορίες, όπως διακριτικά περιόδου λειτουργίας.

“Η Cloud Software Group προτρέπει θερμά τους επηρεαζόμενους πελάτες του NetScaler ADC και του NetScaler Gateway να εγκαταστήσουν τις σχετικές ενημερωμένες εκδόσεις το συντομότερο δυνατό”, η εταιρεία προειδοποίησε σε μια συμβουλευτική Δευτέρα.

Το Citrix έχει επίσης κοινοποιήθηκαν λεπτομερείς οδηγίες σχετικά με τον τρόπο αναγνώρισης και επιδιόρθωσης παρουσιών NetScaler που είναι ευάλωτες στο CVE-2026-3055.

Η εταιρεία επιδιορθώνει επίσης το CVE-2026-4368 ευπάθεια που επηρεάζει συσκευές που έχουν διαμορφωθεί ως Gateways (SSL VPN, ICA Proxy, CVPN, RDP proxy) ή εικονικοί διακομιστές AAA, οι οποίοι μπορούν να επιτρέψουν σε παράγοντες απειλών με χαμηλά προνόμια στο στοχευμένο σύστημα να εκμεταλλευτούν μια συνθήκη φυλής σε επιθέσεις χαμηλής πολυπλοκότητας, οδηγώντας δυνητικά σε μπερδέματα περιόδου λειτουργίας χρήστη.

Τα δύο ελαττώματα επηρεάζουν τις εκδόσεις 13.1 και 14.1 του NetScaler ADC και NetScaler Gateway (διορθώθηκε στις εκδόσεις 13.1-62.23 και 14.1-66.59) και NetScaler ADC 13.1-FIPS και 13.1-NDcPP (διεύθυνση 13.1-62.23 και 14.1-66.59) και 13.1-NDcPP.

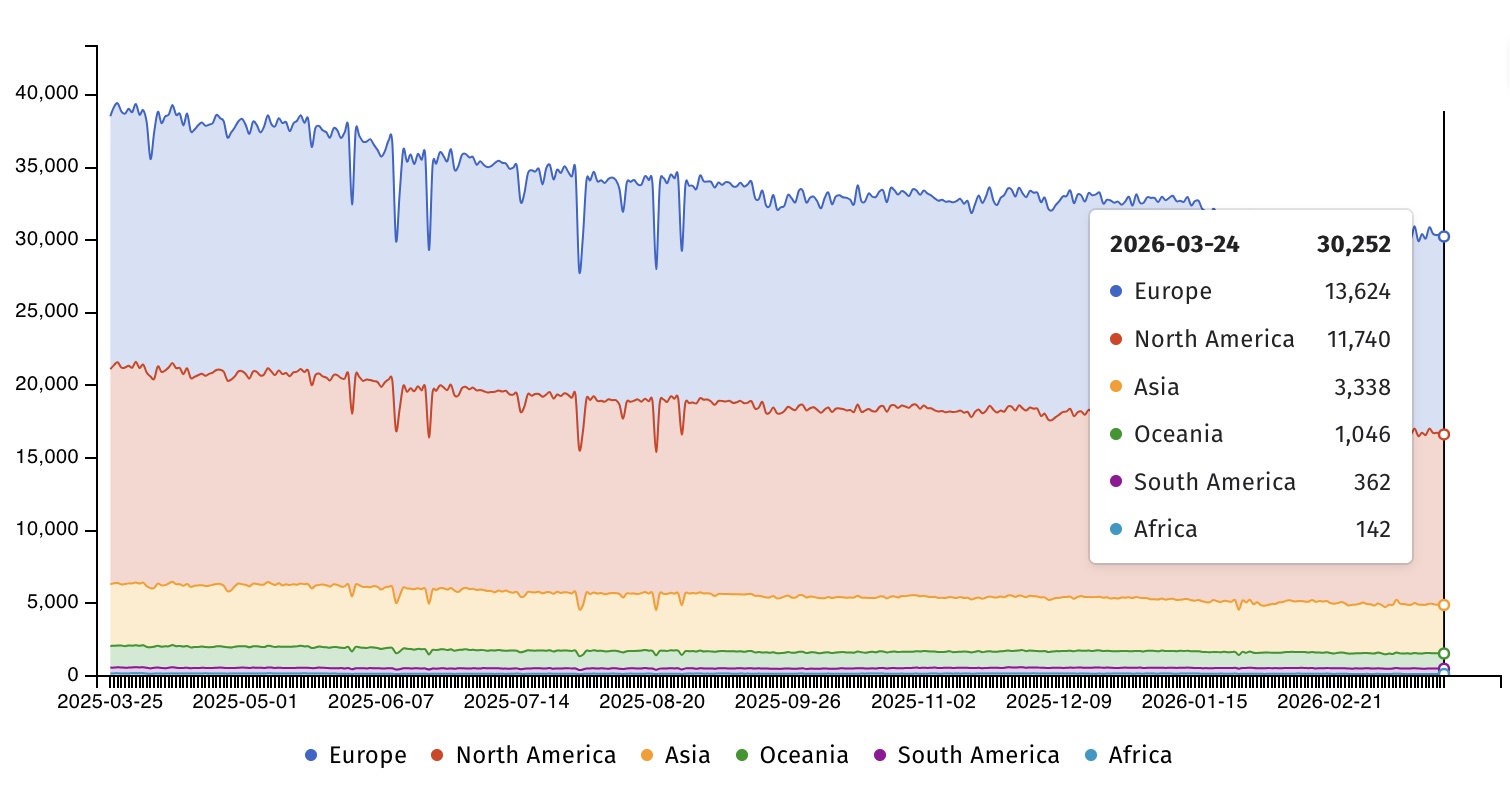

Η ομάδα εποπτείας ασφάλειας Διαδικτύου Shadowserver παρακολουθεί αυτήν τη στιγμή πάνω από 30.000 NetScaler ADC περιπτώσεις και περισσότερα από 2.300 Gateway περιπτώσεις που εκτίθενται στο διαδίκτυο. Ωστόσο, δεν υπάρχουν προς το παρόν πληροφορίες σχετικά με το πόσα από αυτά χρησιμοποιούν ευάλωτες διαμορφώσεις ή έχουν ήδη διορθωθεί για επιθέσεις.

Από τότε που η Citrix κυκλοφόρησε ενημερώσεις ασφαλείας για την αντιμετώπιση της ευπάθειας, πολλές εταιρείες κυβερνοασφάλειας έχουν προειδοποιήσει ότι είναι κρίσιμο να προστατεύεται το NetScaler από επιθέσεις που στοχεύουν το CVE-2026-3055.

Πολλοί από αυτούς έχουν επίσης επισημάνει προφανείς ομοιότητες με τις ευπάθειες ανάγνωσης μνήμης εκτός ορίων CitrixBleed και CitrixBleed2 που αξιοποιήθηκαν σε επιθέσεις zero-day τα τελευταία χρόνια.

«Δυστυχώς, πολλοί θα αναγνωρίσουν ότι αυτό μοιάζει με την ευπάθεια «CitrixBleed» που αξιοποιήθηκε ευρέως από το 2023 και την επακόλουθη παραλλαγή «CitrixBleed2» που αποκαλύφθηκε το 2025, και τα δύο εκ των οποίων χρησιμοποιήθηκαν και συνεχίζουν να αξιοποιούνται ενεργά σε πραγματικές επιθέσεις», δήλωσε επίσης η εταιρεία κυβερνοασφάλειας watchTowr. προειδοποίησε.

«Αν και η Citrix δηλώνει ότι η ευπάθεια εντοπίστηκε εσωτερικά, είναι λογικό να αναμένεται ότι οι φορείς απειλών θα επιχειρήσουν να αναστρέψουν την ενημερωμένη έκδοση κώδικα για να αναπτύξουν δυνατότητες εκμετάλλευσης».

“Η εκμετάλλευση του CVE-2026-3055 είναι πιθανό να συμβεί μόλις δημοσιοποιηθεί ο κώδικας εκμετάλλευσης. Ως εκ τούτου, είναι σημαντικό οι πελάτες που εκτελούν επηρεασμένα συστήματα Citrix να αποκαταστήσουν αυτήν την ευπάθεια το συντομότερο δυνατό. Το λογισμικό Citrix είχε προηγουμένως δει ευπάθειες διαρροής μνήμης να εκμεταλλεύονται ευρέως στην άγρια φύση, συμπεριλαμβανομένου του διαβόητου “vulnerability” CVE-2023-4966, το 2023.” Προστέθηκε το Rapid7.

Τον Αύγουστο του 2025, η CISA επισήμανε το CitrixBleed2 ως ενεργά αξιοποιημένο και έδωσε στις ομοσπονδιακές υπηρεσίες μία μόνο ημέρα για να εξασφαλίσουν τα συστήματά τους. Συνολικά, η αμερικανική υπηρεσία κυβερνοασφάλειας έχει με ετικέτα 21 ευπάθειες Citrix όπως εκμεταλλεύονται στην άγρια φύση, επτά από τα οποία χρησιμοποιήθηκαν σε επιθέσεις ransomware.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com