Μια εξελιγμένη επίθεση αλυσίδας εφοδιασμού που στοχεύει το επίσημο Trivy GitHub Action (aquasecurity/trivy-action) έχει θέσει σε κίνδυνο τους αγωγούς συνεχούς ενοποίησης και συνεχούς ανάπτυξης (CI/CD) παγκοσμίως.

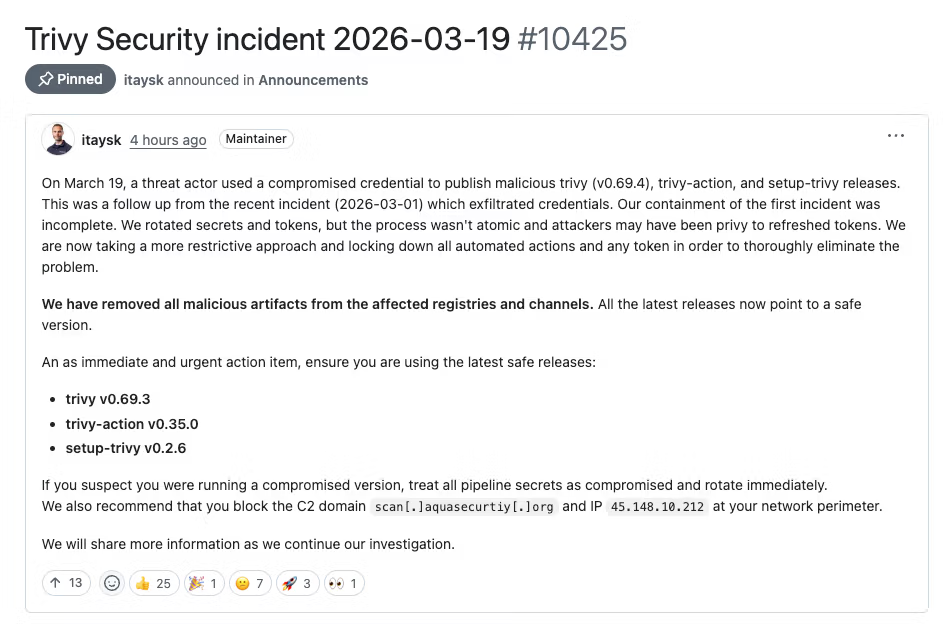

Αποκαλύφθηκε στα τέλη Μαρτίου 2026, αυτό το περιστατικό σηματοδοτεί τον δεύτερο διακριτό συμβιβασμό που επηρεάζει το οικοσύστημα Trivy μέσα σε έναν μόνο μήνα.

Οι ηθοποιοί του Threat ώθησαν με επιτυχία 75 από τις 76 υπάρχουσες ετικέτες έκδοσης για να διανείμουν έναν κακόβουλο infostealer. Με περισσότερα από 10.000 αρχεία ροής εργασίας GitHub που βασίζονται σε αυτήν την ενέργεια, η πιθανή ακτίνα έκρηξης κλοπής διαπιστευτηρίων είναι τεράστια.

Μηχανική της επίθεσης δηλητηρίασης ετικετών

Αντί να προωθήσει τον κώδικα σε ένα υποκατάστημα ή να δημιουργήσει μια νέα έκδοση, ο εισβολέας χρησιμοποίησε την υπολειπόμενη πρόσβαση εγγραφής από μια προηγούμενη παραβίαση διαπιστευτηρίων για να αλλάξει σιωπηλά τις υπάρχουσες ετικέτες έκδοσης.

Ο ηθοποιός απειλής ώθησε με δύναμη 75 ετικέτες, συμπεριλαμβανομένων των ευρέως χρησιμοποιούμενων εκδόσεων όπως @0.33.0 και @0.18.0για να υποδείξει τις πρόσφατα πλαστογραφημένες δεσμεύσεις.

Αυτό ουσιαστικά μετέτρεψε τις αξιόπιστες και υποτιθέμενες αμετάβλητες αναφορές εκδόσεων σε μηχανισμό άμεσης διανομής για το προσαρμοσμένο κακόβουλο λογισμικό κλοπής πληροφοριών.

Παρακάμπτοντας πλήρως την ανάγκη δημιουργίας νέων εκδόσεων, ο εισβολέας ελαχιστοποίησε τις πιθανότητες να ενεργοποιήσει αυτοματοποιημένες ειδοποιήσεις ασφαλείας ή να ειδοποιήσει τους συντηρητές του έργου για μη εξουσιοδοτημένες ενημερώσεις υποκαταστημάτων.

Για να αποφύγει τον εντοπισμό, ο εισβολέας πλαστογράφησε τα μεταδεδομένα δέσμευσης Git. Κλωνοποίησαν τα ονόματα των αρχικών δημιουργών, τις ημερομηνίες και τα μηνύματα δέσμευσης για να κάνουν τις κακόβουλες δεσμεύσεις να φαίνονται νόμιμες στα αρχεία καταγραφής του αποθετηρίου.

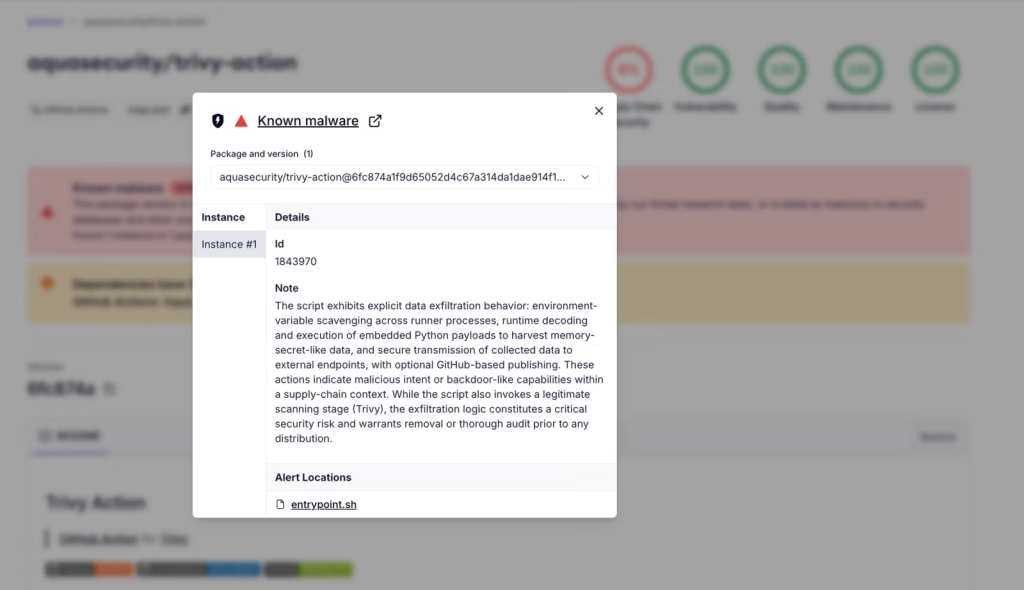

Ο τροποποιημένος κώδικας χρησιμοποίησε το τρέχον δέντρο κύριου αρχείου αλλά άλλαξε τον νόμιμο entrypoint.sh αρχείο με μολυσμένη έκδοση.

Επειδή οι ημερομηνίες κακόβουλης δέσμευσης ήταν σε σύγκρουση με τη γονική δέσμευση του Μαρτίου 2026 και οι δεσμεύσεις δεν είχαν την υπογραφή GPG ροής ιστού του GitHub, η προσεκτική επιθεώρηση αποκαλύπτει την πλαστογραφία. Συγκεκριμένα, έκδοση @0.35.0 παρέμεινε ανέγγιχτη και είναι η μόνη ασφαλής ετικέτα.

Η εγχυθείσα γραμμή 204 entrypoint.sh Το σενάριο εκτελεί τις κακόβουλες λειτουργίες του πριν εκτελέσει τη νόμιμη σάρωση Trivy, επιτρέποντάς του να κρύβεται σε κοινή θέα.

Σύμφωνα με το Socketο infostealer λειτουργεί σε τρία διακριτά στάδια: στοχευμένη συλλογή, ισχυρή κρυπτογράφηση και κρυφή εκκένωση.

Κατά τη φάση συλλογής, το κακόβουλο λογισμικό στοχεύει τόσο τους δρομείς που φιλοξενούνται από το GitHub όσο και τους αυτο-φιλοξενούμενους. Σε περιβάλλοντα Linux που φιλοξενούνται στο GitHub, χρησιμοποιεί χωρίς κωδικό πρόσβασης sudo προνόμια να απορρίψουν το Runner.Worker Επεξεργαστείτε τη μνήμη και εξάγετε μυστικά απευθείας από το σωρό.

Σε αυτο-φιλοξενούμενους δρομείς, μια ολοκληρωμένη δέσμη ενεργειών Python ξύνει το σύστημα αρχείων για ευαίσθητα δεδομένα σε πολλούς καταλόγους.

Αυτό το σενάριο αναζητά συστηματικά κλειδιά SSH, διαπιστευτήρια βάσης δεδομένων, αρχεία διαμόρφωσης CI/CD, ακόμη και δεδομένα πορτοφολιού κρυπτονομισμάτων, διασφαλίζοντας μια εκτεταμένη συλλογή πολύτιμων πληροφοριών.

Στο δεύτερο στάδιο, τα κλεμμένα δεδομένα συμπιέζονται και κρυπτογραφούνται χρησιμοποιώντας το AES-256-CBC και το κλειδί κρυπτογράφησης τυλίγεται με ένα δημόσιο κλειδί RSA-4096.

Τέλος, το κακόβουλο λογισμικό επιχειρεί να διεγείρει την κρυπτογραφημένη δέσμη μέσω ενός αιτήματος HTTPS POST σε έναν τομέα με τυπογραφική καταχώριση, scan[.]aquasecurtiy[.]org.

Εάν αυτό το κύριο κανάλι αποτύχει, το σενάριο χρησιμοποιεί το δικό του θύματος GitHub Personal Access Token για τη δημιουργία ενός δημόσιου αποθετηρίου με όνομα tpcp-docs και ανεβάζει τα κλεμμένα δεδομένα ως στοιχείο απελευθέρωσης.

Το κακόβουλο λογισμικό αυτοπροσδιορίζεται ως «κλέφτης TeamPCP Cloud». Οι ερευνητές ασφαλείας παρακολουθούν το TeamPCP ως έναν εγγενή παράγοντα απειλών στο cloud, γνωστό για την εκμετάλλευση της υποδομής που έχει εσφαλμένα διαμορφωθεί για λειτουργίες ransomware και cryptomining.

Οι οργανισμοί πρέπει να σταματήσουν αμέσως την αναφορά trivy-action ανά ετικέτες έκδοσης, με εξαίρεση @0.35.0. Για να διασφαλιστεί η πλήρης ασφάλεια, οι αγωγοί θα πρέπει να καρφιτσώσουν την ενέργεια στο συγκεκριμένο ασφαλές commit SHA (57a97c7e7821a5776cebc9bb87c984fa69cba8f1).

Οποιοδήποτε περιβάλλον που εκτέλεσε μια δηλητηριασμένη ετικέτα πρέπει να θεωρείται πλήρως παραβιασμένο. Οι ομάδες ασφαλείας θα πρέπει να εναλλάσσουν επειγόντως όλα τα εκτεθειμένα μυστικά, συμπεριλαμβανομένων των διαπιστευτηρίων cloud και των διακριτικών API.

Επιπλέον, οι διαχειριστές θα πρέπει να ελέγχουν τους οργανισμούς GitHub τους για μη εξουσιοδοτημένες tpcp-docs αποθετήρια.