Ρώσοι χάκερ που χρηματοδοτούνται από το κράτος έχουν συνδεθεί με μια συνεχιζόμενη εκστρατεία phishing Signal και WhatsApp που στοχεύει κυβερνητικούς αξιωματούχους, στρατιωτικό προσωπικό και δημοσιογράφους για να αποκτήσουν πρόσβαση σε ευαίσθητα μηνύματα.

Αυτή η αναφορά προέρχεται από την Ολλανδική Υπηρεσία Πληροφοριών και Ασφάλειας (MIVD) και τη Γενική Υπηρεσία Πληροφοριών και Ασφάλειας των Κάτω Χωρών (AIVD), οι οποίες επιβεβαίωσαν ότι οι ολλανδικοί κυβερνητικοί υπάλληλοι έχουν γίνει στόχος των επιθέσεων.

Οι ολλανδικές υπηρεσίες πληροφοριών λένε ότι η επιχείρηση βασίζεται σε τεχνικές ηλεκτρονικού ψαρέματος και κοινωνικής μηχανικής που κάνουν κατάχρηση των νόμιμων χαρακτηριστικών ελέγχου ταυτότητας για την ανάληψη λογαριασμών και την κρυφή παρακολούθηση νέων μηνυμάτων.

Η Signal αναρτήθηκε στα μέσα κοινωνικής δικτύωσης ότι γνωρίζει στοχευμένες επιθέσεις phishing που είχαν ως αποτέλεσμα την εξαγορά λογαριασμών και προειδοποίησε τους χρήστες να παραμείνουν σε επαγρύπνηση.

“Γνωρίζουμε πρόσφατες αναφορές σχετικά με στοχευμένες επιθέσεις phishing που είχαν ως αποτέλεσμα την εξαγορά λογαριασμών ορισμένων χρηστών του Signal, συμπεριλαμβανομένων κυβερνητικών αξιωματούχων και δημοσιογράφων”, δημοσίευσε η Signal στο BlueSky.

“Το λαμβάνουμε πολύ σοβαρά υπόψη. Για να είμαστε σαφείς: η κρυπτογράφηση και η υποδομή του Signal δεν έχουν παραβιαστεί και παραμένουν ισχυρές. Αυτές οι επιθέσεις εκτελέστηκαν μέσω εξελιγμένων καμπανιών ηλεκτρονικού “ψαρέματος” (phishing) που είχαν σχεδιαστεί για να εξαπατήσουν τους χρήστες να μοιράζονται πληροφορίες – κωδικούς SMS ή/και PIN σήματος – για να αποκτήσουν πρόσβαση στους λογαριασμούς των χρηστών.”

Η Signal λέει ότι κατά την αποστολή κωδικών SMS, πάντα προειδοποιεί να μην κοινοποιούνται κωδικοί SMS ή PIN με κανέναν, συμπεριλαμβανομένων των υπαλλήλων ή των υπηρεσιών της Signal.

Τα μηνύματα ηλεκτρονικού ψαρέματος μιμούνται την υποστήριξη σήματος

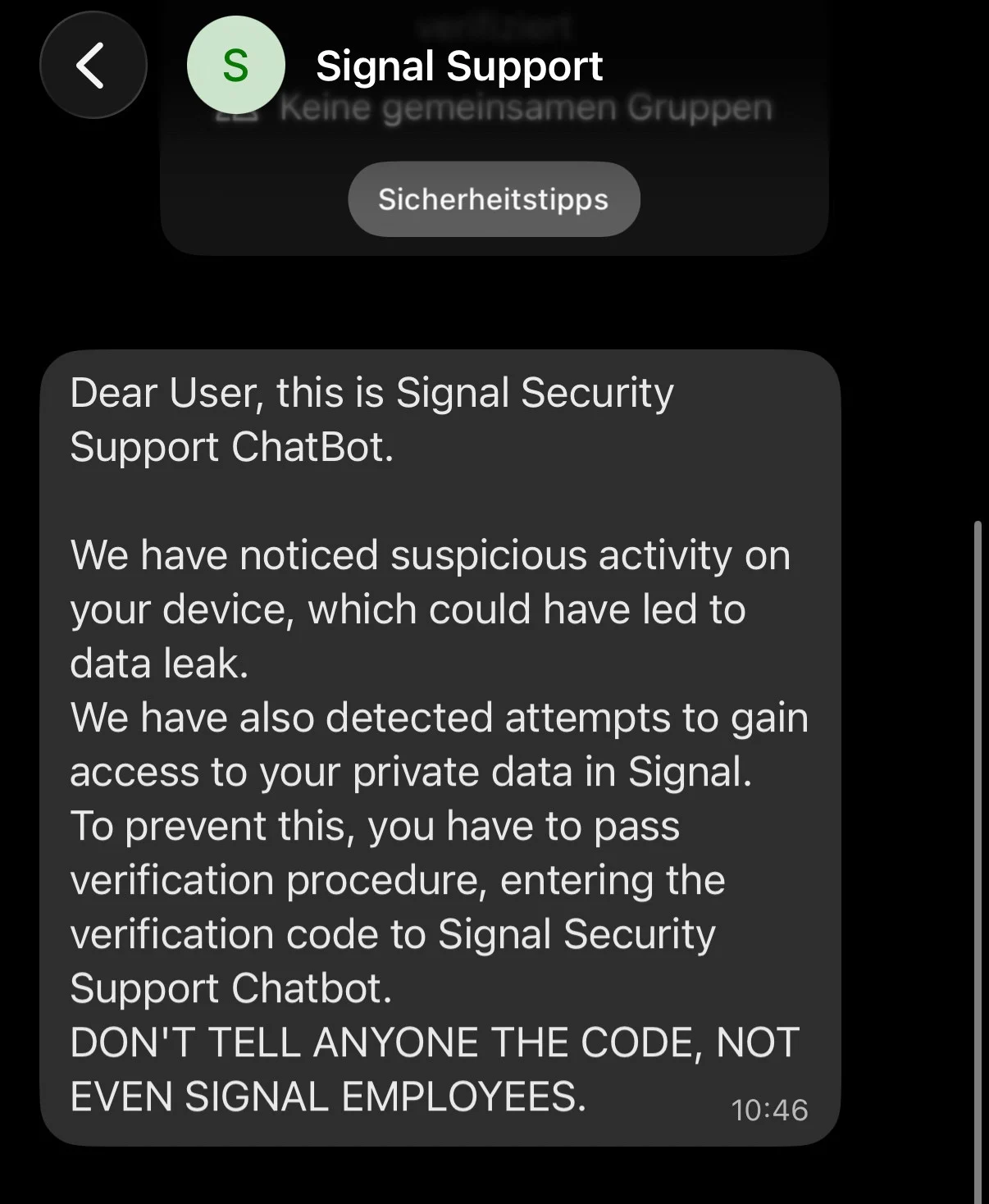

Μία από τις κύριες μεθόδους επίθεσης περιλαμβάνει την πλαστοπροσωπία ενός πλαστού “Signal Security Support Chatbot” που προειδοποιεί τον χρήστη ότι εντοπίστηκε ύποπτη δραστηριότητα στον λογαριασμό του.

Στη συνέχεια, το μήνυμα λέει στον χρήστη να ολοκληρώσει μια “διαδικασία επαλήθευσης” κοινοποιώντας έναν κωδικό επαλήθευσης που αποστέλλεται στο τηλέφωνό του.

“Παρατηρήσαμε ύποπτη δραστηριότητα στη συσκευή σας, η οποία θα μπορούσε να οδηγήσει σε διαρροή δεδομένων. Εντοπίσαμε επίσης προσπάθειες να αποκτήσουμε πρόσβαση στα προσωπικά σας δεδομένα στο Signal”, αναφέρει το μήνυμα ηλεκτρονικού ψαρέματος του Signal.

“Για να αποφευχθεί αυτό, πρέπει να περάσετε τη διαδικασία επαλήθευσης, εισάγοντας τον κωδικό επαλήθευσης στο Signal Security Support Chatbot.”

Πηγή: Σήμα

Αφού το θύμα δώσει τον κωδικό επαλήθευσης SMS και τους PIN σήματοςοι εισβολείς μπορούν να πάρουν τον πλήρη έλεγχο του λογαριασμού καταχωρώντας τον στη δική τους συσκευή.

Σύμφωνα με τη συμβουλευτική, μόλις οι εισβολείς αποκτήσουν πρόσβαση σε έναν λογαριασμό, μπορούν επίσης να αλλάξουν τον αριθμό τηλεφώνου που σχετίζεται με αυτόν σε έναν υπό τον έλεγχό τους. Αυτό τους επιτρέπει να έχουν πρόσβαση στη λίστα επαφών του θύματος και στα εισερχόμενα μηνύματα, συμπεριλαμβανομένων των μηνυμάτων που αποστέλλονται σε ομαδικές συνομιλίες.

Οι εισβολείς μπορούν επίσης να υποδυθούν το θύμα στέλνοντας μηνύματα από τον παραβιασμένο λογαριασμό.

Καθώς το Signal αποθηκεύει το ιστορικό συνομιλιών τοπικά στη συσκευή, όταν τα θύματα εγγράφουν εκ νέου έναν νέο λογαριασμό, θα αποκτούσαν ξανά πρόσβαση στα παλιά μηνύματά τους, με αποτέλεσμα να πιστεύουν ότι δεν συνέβη τίποτα ασυνήθιστο.

“Το θύμα δεν μπορεί να έχει πρόσβαση στον λογαριασμό του, αν και μπορεί να δημιουργήσει έναν νέο λογαριασμό Signal χρησιμοποιώντας τον υπάρχοντα αριθμό τηλεφώνου του, καθώς ο ηθοποιός έχει ήδη συνδέσει τον παραβιασμένο λογαριασμό με έναν νέο αριθμό τηλεφώνου”, προειδοποιεί ο Ολλανδικές υπηρεσίες πληροφοριών.

“Επειδή το Signal αποθηκεύει το ιστορικό συνομιλιών τοπικά στο τηλέφωνο, ένα θύμα μπορεί να αποκτήσει ξανά πρόσβαση σε αυτό το ιστορικό μετά την επανεγγραφή. Ως αποτέλεσμα, το θύμα μπορεί να υποθέσει ότι τίποτα δεν πάει καλά. Οι ολλανδικές υπηρεσίες θέλουν να τονίσουν ότι αυτή η υπόθεση μπορεί να είναι εσφαλμένη.”

Η συμβουλή αναφέρει επίσης ότι μια δεύτερη μέθοδος παρατηρήθηκε κατάχρηση της λειτουργίας σύνδεσης συσκευών Signal και WhatsApp.

Οι εισβολείς στέλνουν στα θύματα έναν κακόβουλο κωδικό QR ή έναν σύνδεσμο που φαίνεται να είναι μια πρόσκληση για συμμετοχή σε μια ομάδα συνομιλίας ή σύνδεση με άλλον χρήστη. Όταν το θύμα σαρώνει τον κώδικα ή ανοίγει τον σύνδεσμο, συνδέει τη συσκευή του εισβολέα με τον λογαριασμό του θύματος.

Και οι δύο Σύνθημα και WhatsApp προσφέρει μια λειτουργία συνδεδεμένης συσκευής που επιτρέπει στους χρήστες να συνδέουν συσκευές, όπως υπολογιστές ή tablet, στους λογαριασμούς τους, ώστε να μπορούν να στέλνουν και να λαμβάνουν μηνύματα από πολλές συσκευές. Αυτό γίνεται συνήθως με σάρωση ενός κωδικού QR που δημιουργείται από την κύρια κινητή συσκευή, η οποία εξουσιοδοτεί τη νέα συσκευή να έχει πρόσβαση και να συγχρονίζει τα μηνύματα του λογαριασμού.

Μόλις συνδεθεί, ο εισβολέας αποκτά πρόσβαση στα μηνύματα του θύματος και μπορεί να μπορεί να διαβάζει το ιστορικό συνομιλιών, να παρακολουθεί συνομιλίες σε πραγματικό χρόνο και να στέλνει μηνύματα στο όνομα του θύματος.

Σε αντίθεση με τις εξαγορές λογαριασμών, τα θύματα συνήθως διατηρούν πρόσβαση στους λογαριασμούς τους, γεγονός που μπορεί να κάνει πιο δύσκολο τον εντοπισμό μιας παραβίασης.

Οι ολλανδικές υπηρεσίες πληροφοριών συμβουλεύουν τους χρήστες να μην μοιράζονται ευαίσθητες ή απόρρητες πληροφορίες μέσω εφαρμογών ανταλλαγής μηνυμάτων εκτός εάν εγκριθούν ειδικά.

Συνιστούν επίσης να ελέγξετε τη λίστα των συσκευών που είναι συνδεδεμένες με λογαριασμούς Signal και WhatsApp και να αφαιρέσετε αμέσως άγνωστες συσκευές.

Οι ίδιες προφυλάξεις κατά των επιθέσεων ηλεκτρονικού ψαρέματος ισχύουν για τις εφαρμογές ανταλλαγής μηνυμάτων, οι οποίες περιλαμβάνουν την παράβλεψη ανεπιθύμητων προσκλήσεων, συνδέσμων ή κωδικών QR, εκτός εάν έχουν επαληθεύσει τη νομιμότητά τους μέσω άλλου αξιόπιστου καναλιού επικοινωνίας.

Αυτοί οι τύποι καμπανιών phishing εφαρμογών ανταλλαγής μηνυμάτων δεν είναι νέοι.

Πέρυσι, η Google ανέφερε ότι Ρώσοι παράγοντες απειλών στόχευαν χρήστες του Signal κάνοντας κατάχρηση λειτουργιών όπως η σύνδεση συσκευών για να αποκτήσουν πρόσβαση στις επικοινωνίες των θυμάτων.

Τον Δεκέμβριο, η GenDigital εντόπισε μια καμπάνια ηλεκτρονικού ψαρέματος που συνδέει συσκευές WhatsApp με κώδικα QR που στοχεύει χρήστες στην Τσεχία, αν και δεν αποδόθηκε σε κάποιον συγκεκριμένο παράγοντα απειλής.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com