Ένας συνδεδεμένος με την Κίνα προηγμένος παράγοντας επίμονης απειλής που παρακολουθείται ως UAT-9244 στοχεύει παρόχους τηλεπικοινωνιακών υπηρεσιών στη Νότια Αμερική από το 2024, θέτοντας σε κίνδυνο τα Windows, το Linux και συσκευές αιχμής δικτύου.

Σύμφωνα με ερευνητές της Cisco Talos, ο αντίπαλος συνδέεται στενά με τις ομάδες χάκερ FamousSparrow και Tropic Trooper, αλλά παρακολουθείται ως ξεχωριστό σύμπλεγμα δραστηριοτήτων.

Αυτή η αξιολόγηση έχει υψηλή εμπιστοσύνη και βασίζεται σε παρόμοια εργαλεία, τακτικές, τεχνικές και διαδικασίες (TTP) και θυματολογία που παρατηρείται σε επιθέσεις που αποδίδονται στους παράγοντες απειλής.

Οι ερευνητές σημειώνουν ότι ενώ το UAT-9244 μοιράζεται το ίδιο προφίλ στόχου με το Salt Typhoon, δεν μπόρεσαν να δημιουργήσουν μια σταθερή σύνδεση μεταξύ των δύο συστάδων δραστηριότητας.

Νέο κακόβουλο λογισμικό που στοχεύει δίκτυα τηλεπικοινωνιών

Οι ερευνητές διαπίστωσαν ότι η εκστρατεία χρησιμοποίησε τρεις οικογένειες κακόβουλων προγραμμάτων που δεν είχαν τεκμηριωθεί στο παρελθόν: TernDoor, μια κερκόπορτα των Windows. PeerTime, μια κερκόπορτα Linux που χρησιμοποιεί BitTorrent. και BruteEntry, ένας σαρωτής brute-force που δημιουργεί υποδομή διακομιστή μεσολάβησης (ORBs).

Το TernDoor αναπτύσσεται μέσω πλευρικής φόρτωσης DLL, χρησιμοποιώντας το νόμιμο εκτελέσιμο αρχείο wsprint.exe για να φορτώσει κακόβουλο κώδικα από το BugSplatRc64.dll, το οποίο αποκρυπτογραφεί και εκτελεί το τελικό ωφέλιμο φορτίο στη μνήμη (που εισάγεται στο msiexec.exe).

Το κακόβουλο λογισμικό περιέχει ένα ενσωματωμένο πρόγραμμα οδήγησης των Windows, το WSPrint.sys, το οποίο χρησιμοποιείται για τον τερματισμό, την αναστολή και τη συνέχιση διαδικασιών.

Η επιμονή επιτυγχάνεται μέσω προγραμματισμένων εργασιών και τροποποιήσεων του μητρώου των Windows, οι οποίες χρησιμοποιούνται επίσης για την απόκρυψη της προγραμματισμένης εργασίας.

Επιπλέον, το TernDoor μπορεί να εκτελεί εντολές μέσω απομακρυσμένου κελύφους, να εκτελεί αυθαίρετες διεργασίες, να διαβάζει/εγγράφει αρχεία, να συλλέγει πληροφορίες συστήματος και να απεγκαθιστά αυτόματα.

Το PeerTime είναι ένα backdoor ELF Linux που στοχεύει πολλαπλές αρχιτεκτονικές (ARM, AARCH, PPC, MIPS), υποδηλώνοντας ότι σχεδιάστηκε για να θέσει σε κίνδυνο ένα ευρύ φάσμα ενσωματωμένων συστημάτων και συσκευών δικτύου που χρησιμοποιούνται σε περιβάλλοντα τηλεπικοινωνιών.

Πηγή: Cisco Talos

Η Cisco Talos κατέγραψε δύο εκδόσεις για το PeerTime. Η μία παραλλαγή είναι γραμμένη σε C/C++ και η άλλη βασίζεται στο Rust. Οι ερευνητές παρατήρησαν επίσης απλοποιημένες κινεζικές χορδές εντοπισμού σφαλμάτων στο δυαδικό σύστημα οργάνων, ένδειξη της προέλευσής τους.

Το ωφέλιμο φορτίο του αποκρυπτογραφείται και φορτώνεται στη μνήμη και η διεργασία του μετονομάζεται ώστε να φαίνεται νόμιμη.

Το PeerTime, ένα backdoor peer-to-peer (P2P) που βασίζεται σε ELF, χρησιμοποιεί το πρωτόκολλο BitTorrent για επικοινωνίες εντολών και ελέγχου (C2), κατεβάζει και εκτελεί ωφέλιμα φορτία από ομοτίμους και χρησιμοποιεί το BusyBox για την εγγραφή των αρχείων στον κεντρικό υπολογιστή.

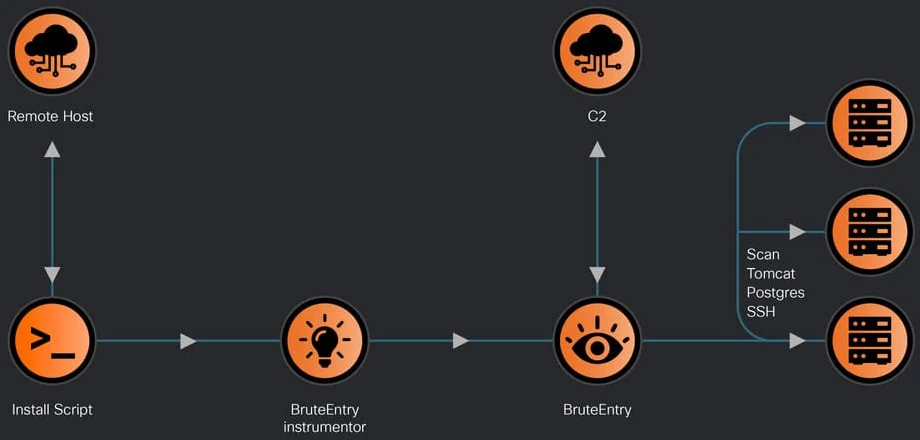

Τέλος, υπάρχει το BruteEntry, το οποίο αποτελείται από ένα δυαδικό εργαλείο οργάνων που βασίζεται στο Go και ένα στοιχείο brute-forcing. Ο ρόλος του είναι να μετατρέπει τις παραβιασμένες συσκευές σε κόμβους σάρωσης, γνωστούς ως Operational Relay Boxes (ORBs).

Πηγή: Cisco Talos

Ο εισβολέας χρησιμοποιεί τα μηχανήματα που εκτελούν το BruteEntry για να ανιχνεύσει νέους στόχους και να αποκτήσει πρόσβαση brute-force σε SSH, Postgres και Tomcat. Τα αποτελέσματα απόπειρας σύνδεσης αποστέλλονται πίσω στο C2 με την κατάσταση της εργασίας και τις σημειώσεις.

Σε ένα τεχνική έκθεση Σήμερα, οι ερευνητές της Cisco Talos παρέχουν λεπτομέρειες σχετικά με τις δυνατότητες των τριών κομματιών κακόβουλου λογισμικού, πώς αναπτύσσονται και επιτυγχάνουν επιμονή.

Οι ερευνητές της Cisco Talos έχουν απαριθμήσει δείκτες συμβιβασμού (IoC) που σχετίζονται με την παρατηρούμενη δραστηριότητα UAT-9244, τους οποίους μπορούν να χρησιμοποιήσουν οι υπερασπιστές για να ανιχνεύσουν και να αποκλείσουν έγκαιρα αυτές τις επιθέσεις.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com