Σήμερα, οι οργανισμοί ανησυχούν όλο και περισσότερο για την υιοθέτηση μη εγκεκριμένων εργαλείων τεχνητής νοημοσύνης από τους υπαλλήλους τους. Η χρήση μη εξουσιοδοτημένων εφαρμογών AI, όπως οι LLM (Large Language Models), όπου οι χρήστες μοιράζονται ευαίσθητα δεδομένα σε chatbots όπως το ChatGPT ή το Claude, είναι μια πραγματική πρόκληση. Ωστόσο, το μεγαλύτερο ζήτημα προκύπτει όταν ένας υπάλληλος συνδέει μια εφαρμογή τεχνητής νοημοσύνης σε σημαντικές πλατφόρμες όπως το Google Workspace ή το Microsoft 365. Αυτή η ενέργεια ανοίγει μια μόνιμη διασύνδεση μεταξύ του οργανισμού και ενός τρίτου μέρους, θέτοντας σε κίνδυνο τις πληροφορίες και την υποδομή του.

Η διασύνδεση αυτή παραμένει ενεργή, ακόμη και αν ο υπάλληλος σταματήσει να χρησιμοποιεί την εφαρμογή. Σε περίπτωση που το τρίτο μέρος υποστεί παραβίαση, η διέξοδος αυτή μπορεί να εξελιχθεί σε έναν άμεσο κίνδυνο για τα συστήματα του οργανισμού. Να σημειωθεί, για παράδειγμα, ότι στην πρόσφατη παραβίαση της Vercel, μια εφαρμογή AI από το Context.ai χρησιμοποιήθηκε χωρίς έγκριση, με συνέπεια την εγκληματική εκμετάλλευση της προσβασιμότητάς της.

AI Scrambles: Ο Πολαπλασιαστής Δύναμης του Shadow SaaS

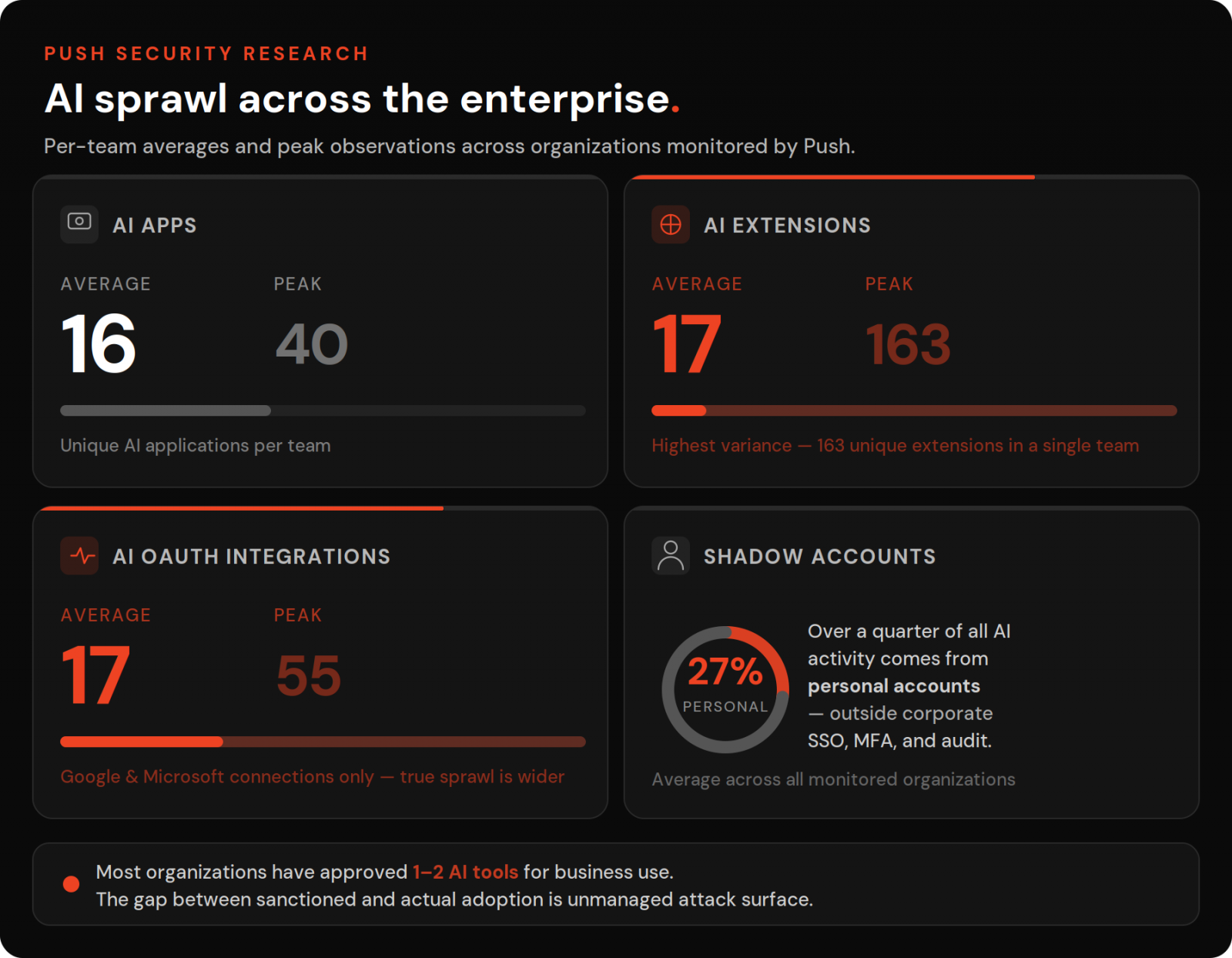

Το Shadow IT, μια κατάσταση όπου οι εργαζόμενοι χρησιμοποιούν μη εξουσιοδοτημένες εφαρμογές για επαγγελματικούς σκοπούς, δεν είναι νέο πρόβλημα. Σήμερα, οι οργανισμοί συνήθως κατέχουν εκατοντάδες SaaS εφαρμογές, που πολλές φορές υπερβαίνουν την επίβλεψη των ομάδων ασφάλειας. Ωστόσο, η εμφάνιση και η διάδοση της τεχνητής νοημοσύνης έχουν αναδείξει το Shadow IT σε ένα επίπεδο που ποτέ δεν έχει παρατηρηθεί προηγουμένως.

Υπάρχουν διάφοροι τύποι σκιώδους IT που σχετίζονται με τις εφαρμογές τεχνητής νοημοσύνης:

-

Σκιώδεις εφαρμογές: Εφαρμογές που έχουν υιοθετηθεί από τους εργαζόμενους χωρίς την έγκριση του οργανισμού. Αυτές οι εφαρμογές μπορεί να χρησιμοποιούνται είτε με εταιρικούς είτε με προσωπικούς λογαριασμούς.

-

Σκιώδεις ενοικιαστές: Εφαρμογές που χρησιμοποιούνται από υπαλλήλους μέσω προσωπικών λογαριασμών, δημιουργώντας παράλληλες υποδομές εκτός του οργανωτικού ελέγχου.

-

Σκιώδεις επεκτάσεις: Πολλές εφαρμογές AI περιλαμβάνουν πρόσθετες επεκτάσεις που μπορεί να είναι αναξιόπιστες ή ακόμα και κακόβουλες, επηρεάζοντας την ασφάλεια της δραστηριότητας στο πρόγραμμα περιήγησης στα δημόσια δίκτυα.

-

Σκιώδεις ενσωματώσεις: Έχουν δημιουργηθεί συνδέσεις OAuth στις εφαρμογές που δεν έχουν λάβει έγκριση από τον οργανισμό σας, επεκτείνοντας την επιφάνεια επίθεσης.

Η περίπτωση της Vercel επιβεβαιώνει την επικινδυνότητα των σκιωδών ενσωματώσεων στην AI, θέτοντας μια σοβαρή προειδοποίηση για κάθε οργανισμό.

Η Παραβίαση της Vercel: Ένα Παράδειγμα Εγχειριδίου

Η παραβίαση της Vercel προσφέρει ένα καθαρό παράδειγμα για το πώς η σκιώδης ενσωμάτωσις AI μπορεί να προκαλέσει ανυπολόγιστους κινδύνους. Ένας υπάλληλος είχε συνδέσει το Context.ai στο Google Workspace του, παρά τη μη έγκριση του οργανισμού. Η χρήση του Context.ai υποδηλώνει πιθανή ανυπακοή σχετικά με τον έλεγχο της ασφάλειας.

Η εφαρμογή χρησιμοποιήθηκε ελάχιστα και αργότερα ξεχάστηκε, διευκολύνοντας την εισβολή σε λογαριασμούς άλλων οργανισμών. Όταν η εφαρμογή Context.ai παραβιάστηκε, ο επιτιθέμενος μπόρεσε να αποκτήσει πρόσβαση μέσω των OAuth tokens, στοχεύοντας σε έναν λογαριασμό Google Workspace με πλήρη εξουσιοδότηση.

Διαρκής Κίνδυνος: Οι Επιτιθέμενοι στοχεύουν το OAuth

Η διάχυτη χρήση του OAuth δεν περιορίζεται μόνο στις εφαρμογές AI, αλλά ο αντίκτυπός της αυξάνεται. Επί του παρόντος, παρατηρείται μια εκρηκτική αύξηση στις επιθέσεις που χρησιμοποιούν OAuth ως σημείο εισόδου:

-

Το 2025, οι Scattered Lapsus$ κυνηγοί ετοιμάστηκαν επιθέσεις εναντίον ενοικιαστών Salesforce και Google Workspace, επηρεάζοντας χιλιάδες οργανισμούς.

-

Μια παραβίαση στον πάροχο ανίχνευσης ανωμαλιών Anodot οδήγησε σε απόπειρες εξαγωγής δεδομένων από πλατφόρμες όπως το Salesforce.

Οι επιτιθέμενοι χρησιμοποιούν πλέον ηλεκτρονικό ψάρεμα που στοχεύει ειδικά τα OAuth tokens, γινόμενοι ολοένα και πιο επιτυχημένοι στη δόνηση οργανισμών. Έχουν σημειωθεί περισσότερες από 37 φορές αύξηση σε αυτές τις επιθέσεις.

Η απειλή αυτή αναδεικνύει τον κίνδυνο των OAuth ενσωματώσεων, καθιστώντας τες μια από τις πιο ελκυστικές επιφάνειες για επιθέσεις στον κυβερνοχώρο.

Ανάγκη για Μηχανισμούς Προστασίας

Κλείδωμα Συναίνεσης OAuth: Υιοθετήστε μια προσέγγιση άρνησης προεπιλογής για νέες ενσωματώσεις στις κύριες εταιρικές εφαρμογές σας. Η πολιτική αυτή θα μπορούσε να αποτρέψει μελλοντικές ανεξέλεγκτες ενσωματώσεις.

Έλεγχος Υφισταμένων Ενοικιάσεων: Ελέγξτε τις τρέχουσες ενσωματώσεις OAuth για να διασφαλίσετε τη συνεχιζόμενη ανάγκη τους. Κάθε ενσωμάτωση μπορεί να επεκτείνει την επιφάνεια επίθεσης και να προσφέρει σε έναν επιτιθέμενο πρόσβαση σε κρίσιμα δεδομένα.

Επαρκής Έλεγχος πέρα από Google και Microsoft: Η ορατότητα στις επιχορηγήσεις OAuth θα πρέπει να επεκταθεί και σε άλλες SaaS εφαρμογές. Οι συνδέσεις SaaS-to-SaaS συχνά μένουν αόρατες και απαιτούν επιπλέον προσοχή.

Πώς μπορεί να βοηθήσει το Push Security

Η Push Security έχει αναπτύξει λύσεις που αποκτούν ορατότητα και διαχείριση των OAuth ενσωματώσεων. Παρακολουθούμε κάθε σύνδεση που κάνουν οι υπάλληλοί σας, αξιολογώντας την ασφάλεια τους και παρέχοντας εποπτεία του περιβάλλοντος σας. Όλα αυτά εντάσσονται σε μια ολοκληρωμένη εικόνα της χρήσης SaaS και AI στον οργανισμό σας.

Μάθετε περισσότερα για το πώς να ασφαλίσετε το Shadow AI με Push και κλείστε ραντεβού για μία ζωντανή επίδειξη.

Χορηγός και γραμμένο από Push Security.