Η φορολογική περίοδος της Ιαπωνίας έχει γίνει τόπος κυνηγιού για έναν καλά οργανωμένο ηθοποιό απειλών, γνωστό ως Silver Fox.

Καθώς οι ιαπωνικές εταιρείες εισέρχονται στον ετήσιο κύκλο υποβολής φορολογικών δηλώσεων, αναθεωρήσεων μισθών και αλλαγών προσωπικού, αυτή η ομάδα εκμεταλλεύεται πλήρως τη στιγμή – στέλνοντας εξαιρετικά στοχευμένα μηνύματα ηλεκτρονικού ψαρέματος (spearphishing) που έχουν σχεδιαστεί για να μοιάζουν με συνήθεις εσωτερικές επικοινωνίες.

Η καμπάνια αυτή τη στιγμή στοχεύει κατασκευαστές και διάφορες άλλες επιχειρήσεις σε όλη την Ιαπωνία, εκμεταλλευόμενοι τη στιγμή που οι εργαζόμενοι αναμένουν φυσικά μηνύματα ηλεκτρονικού ταχυδρομείου για οικονομικά θέματα και θέματα ανθρώπινου δυναμικού.

Η Silver Fox δραστηριοποιείται τουλάχιστον από το 2023. Η ομάδα αρχικά επικεντρώθηκε σε στόχους που μιλούσαν κινεζικά προτού επεκτείνει τις δραστηριότητές της στη Νοτιοανατολική Ασία, την Ιαπωνία και ενδεχομένως τη Βόρεια Αμερική, εκτελώντας κάθε καμπάνια στην τοπική γλώσσα.

Με την πάροδο των ετών, ο όμιλος έχει στοχεύσει ένα ευρύ φάσμα βιομηχανιών – χρηματοδότηση, υγειονομική περίθαλψη, εκπαίδευση, τυχερά παιχνίδια, κυβέρνηση, ακόμη και ασφάλεια στον κυβερνοχώρο.

Αυτή η ευρεία προσέγγιση δείχνει ότι το Silver Fox δεν είναι μια απλή λειτουργία. προσαρμόζει τις τακτικές της για να ταιριάζει στο περιβάλλον και την εποχή.

Αυτή η τελευταία εκστρατεία κατά της Ιαπωνίας είναι μια συνέχεια ενός μοτίβου που παρατηρήθηκε την ίδια περίοδο πέρυσι, επιβεβαιώνοντας ότι η ομάδα εσκεμμένα μετράει τις επιθέσεις της γύρω από προβλέψιμους οικονομικούς κύκλους.

Οι αναλυτές του WeLiveSecurity εντόπισαν αυτήν την εκστρατεία που βρίσκεται σε εξέλιξη και σημείωσε ότι τα μηνύματα ηλεκτρονικού ταχυδρομείου της Silver Fox δεν είναι γενικές εκρήξεις. Οι επιτιθέμενοι πραγματοποιούν προηγούμενη αναγνώριση σε κάθε στόχο, συλλέγοντας πραγματικά ονόματα εργαζομένων και ακόμη και ταυτότητες CEO για χρήση ως πλαστογραφημένοι αποστολείς.

Κάθε email περιλαμβάνει το όνομα της εταιρείας-στόχου απευθείας στη γραμμή θέματος, κάνοντας το μήνυμα να φαίνεται σαν μια νόμιμη εσωτερική ειδοποίηση.

Οι γραμμές θεμάτων αναφέρονται σε θέματα όπως παραβιάσεις φορολογικής συμμόρφωσης, προσαρμογές μισθών, αλλαγές στο πρόγραμμα ιδιοκτησίας μετοχών εργαζομένων και ενημερώσεις προσωπικού — ακριβώς το είδος των μηνυμάτων που περιμένουν και εμπιστεύονται οι εργαζόμενοι κατά τη διάρκεια αυτής της πολυάσχολης σεζόν.

Αυτό το επίπεδο έρευνας πριν από την επίθεση είναι αυτό που διαχωρίζει την Silver Fox από τους χαμηλού επιπέδου παράγοντες απειλών και κάνει τις καμπάνιες της πολύ πιο δύσκολο να εντοπιστούν.

.webp.jpeg)

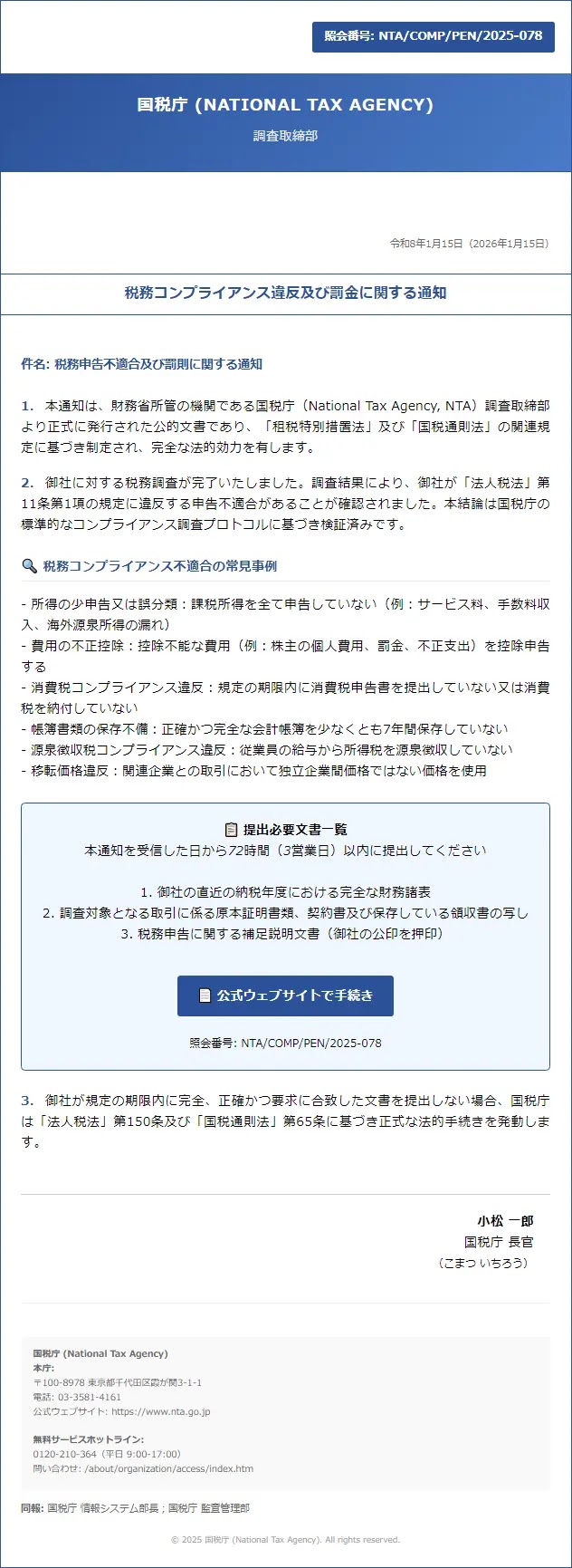

Τα email φέρουν είτε κακόβουλα συνημμένα είτε συνδέσμους που οδηγούν σε σελίδες όπου τα θύματα λαμβάνουν οδηγίες να κατεβάσουν ένα αρχείο.

Αυτά δείχνουν τα παραδείγματα των μηνυμάτων ηλεκτρονικού ψαρέματος (spearphishing) που διανεμήθηκαν στις 11 Μαρτίου και 12 Μαρτίου 2026, αντίστοιχα, ενώ μια ιστοσελίδα που σχετίζεται με φορολογικά δέλεαρ που χρησιμοποιήθηκε για την προώθηση της κακόβουλης λήψης.

.webp.jpeg)

Το άνοιγμα οποιουδήποτε από αυτά τα αρχεία ρίχνει το ValleyRAT στον υπολογιστή του θύματος — έναν trojan απομακρυσμένης πρόσβασης που τα προϊόντα της ESET εντοπίζουν ως Win64/Valley. Μόλις εγκατασταθεί, το ValleyRAT παρέχει στον εισβολέα πλήρη απομακρυσμένο έλεγχο του παραβιασμένου συστήματος.

Αυτό τους επιτρέπει να κλέβουν ευαίσθητα δεδομένα, να παρακολουθούν τη δραστηριότητα των χρηστών και να προχωρούν βαθύτερα στο δίκτυο για να ρυθμίσουν περαιτέρω στάδια της επίθεσης.

Πώς είναι δομημένη η επίθεση

Η αλυσίδα μόλυνσης πίσω από αυτή τη συγκεκριμένη εκστρατεία είναι απλή αλλά αποτελεσματική. Αφού ένα θύμα ανοίξει το κακόβουλο αρχείο – συνήθως μεταμφιεσμένο ως ειδοποίηση μισθού ή έγγραφο HR – η ValleyRAT καταλαμβάνει σιωπηλά το σύστημα.

Το trojan διατηρεί στη συνέχεια επιμονή στο περιβάλλον, που σημαίνει ότι συνεχίζει να λειτουργεί ακόμα και μετά την επανεκκίνηση, διατηρώντας την πρόσβαση του εισβολέα ζωντανή με την πάροδο του χρόνου.

Τα αρχεία συχνά παραδίδονται μέσω διαθέσιμων στο κοινό υπηρεσιών φιλοξενίας αρχείων, όπως το gofile[.]io ή WeTransfer, που προσθέτει ένα άλλο επίπεδο εξαπάτησης, καθώς πρόκειται για αναγνωρίσιμες πλατφόρμες.

Τα αρχεία σε μορφή RAR ή ZIP χρησιμοποιούνται συνήθως για τη συσκευασία του ωφέλιμου φορτίου, καθιστώντας το λιγότερο άμεσα εμφανές στον παραλήπτη.

Για να μειωθεί ο κίνδυνος να πέσετε θύματα αυτής της καμπάνιας, οι ερευνητές του WeLiveSecurity συνέστησαν στους εργαζόμενους να επαληθεύουν τυχόν μηνύματα ηλεκτρονικού ταχυδρομείου σχετικά με αλλαγές μισθών, φορολογικές κυρώσεις ή ενημερώσεις προσωπικού μέσω ενός ξεχωριστού καναλιού — όπως ένα τηλεφώνημα ή ένα άμεσο μήνυμα — πριν προβούν σε οποιαδήποτε ενέργεια.

Οι παραλήπτες θα πρέπει επίσης να ελέγχουν εάν η διεύθυνση email του αποστολέα ταιριάζει πραγματικά με το εμφανιζόμενο όνομα, καθώς οι αναντιστοιχίες είναι ένα κοινό σημάδι πλαστογράφησης.

Οι εργαζόμενοι θα πρέπει επίσης να είναι προσεκτικοί εάν η γλώσσα στο email είναι ασυνήθιστα δύσκαμπτη ή τυπική, καθώς οι χειριστές του Silver Fox δεν είναι γηγενείς ομιλητές της Ιαπωνίας και μερικές φορές εμφανίζονται διακριτικά λάθη φράσεων στα μηνύματα.

Συνιστάται επίσης στους οργανισμούς να διατηρήσουν ενημερωμένο λογισμικό ασφαλείας και για να αναφέρετε αμέσως τυχόν ύποπτα μηνύματα ηλεκτρονικού ταχυδρομείου στην ομάδα IT ή ασφάλειας, ακόμη και όταν το email φαίνεται ρουτίνα με την πρώτη ματιά.