Μια νέα επίθεση που ονομάζεται «συγχρονισμός του προγράμματος περιήγησης» καταδεικνύει τη δυνατότητα χρήσης μιας φαινομενικά καλοήθειας επέκτασης Chrome για να αναλάβει τη συσκευή ενός θύματος.

Η νέα μέθοδος επίθεσης, που ανακαλύφθηκε από ερευνητές ασφαλείας στο Squarex, περιλαμβάνει διάφορα βήματα, συμπεριλαμβανομένης της αεροπειρατείας του προφίλ Google, της αεροπειρατείας του προγράμματος περιήγησης και, τελικά, της εξαγοράς συσκευών.

Παρά τη διαδικασία πολλαπλών σταδίων, η επίθεση είναι μυστική, απαιτεί ελάχιστα δικαιώματα και σχεδόν καμία αλληλεπίδραση θύματος εκτός από την εγκατάσταση αυτού που φαίνεται να είναι μια νόμιμη επέκταση του χρωμίου.

Φάσεις συγχρονισμού

Η επίθεση αρχίζει με τη δημιουργία ενός κακόβουλου τομέα του χώρου εργασίας του Google, όπου ο εισβολέας δημιουργεί πολλαπλά προφίλ χρηστών με χαρακτηριστικά ασφαλείας όπως απενεργοποιημένη ταυτότητα πολλαπλών παραγόντων. Αυτός ο τομέας χώρου εργασίας θα χρησιμοποιηθεί στο παρασκήνιο για τη δημιουργία ενός διαχειριζόμενου προφίλ στη συσκευή του θύματος.

Μια επέκταση του προγράμματος περιήγησης, που γίνεται για να εμφανίζεται ως χρήσιμο εργαλείο με νόμιμη λειτουργικότητα, δημοσιεύεται στη συνέχεια στο Chrome Web Store.

Χρησιμοποιώντας την κοινωνική μηχανική, ο επιτιθέμενος κόβει το θύμα για την εγκατάσταση της επέκτασης, η οποία στη συνέχεια τους καταγράφει ήσυχα σε ένα από τα προφίλ του Google Workspace που διαχειρίζεται το Google σε ένα κρυφό παράθυρο του προγράμματος περιήγησης στο παρασκήνιο.

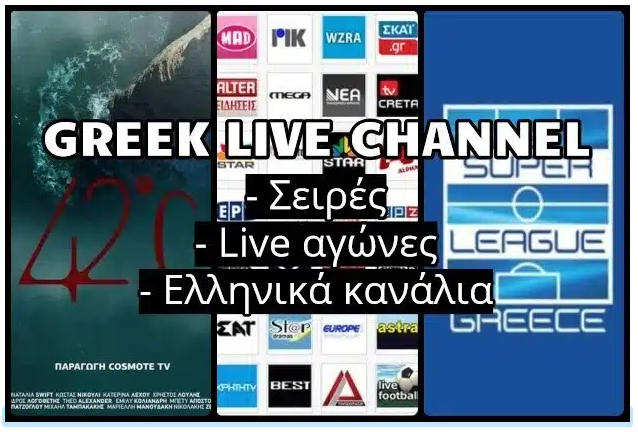

Στη συνέχεια, η επέκταση ανοίγει μια νόμιμη σελίδα υποστήριξης Google. Καθώς έχει διαβάσει και γράφει προνόμια σε ιστοσελίδες, εισάγει περιεχόμενο στη σελίδα, λέγοντας στον χρήστη να ενεργοποιήσει τον συγχρονισμό Chrome.

Πηγή: Squarex

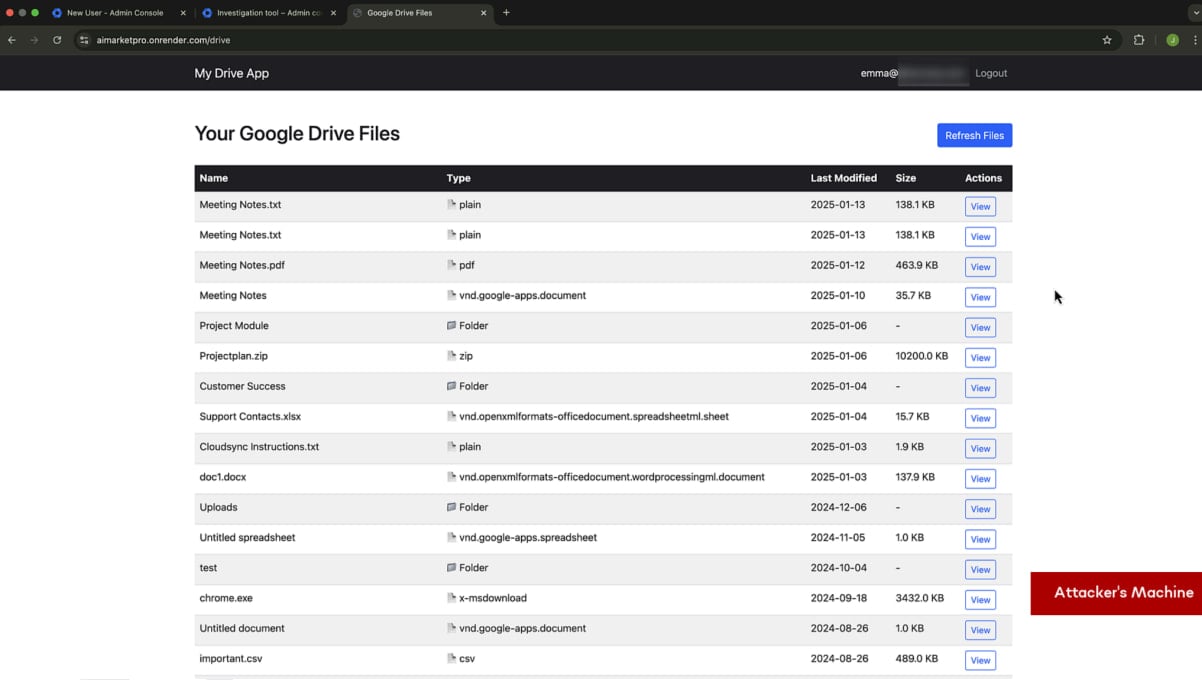

Μόλις συγχρονιστεί, όλα τα αποθηκευμένα δεδομένα, συμπεριλαμβανομένων των κωδικών πρόσβασης και του ιστορικού περιήγησης, καθίστανται προσβάσιμα στον εισβολέα, ο οποίος μπορεί τώρα να χρησιμοποιήσει το συμβιβασμένο προφίλ στη δική του συσκευή.

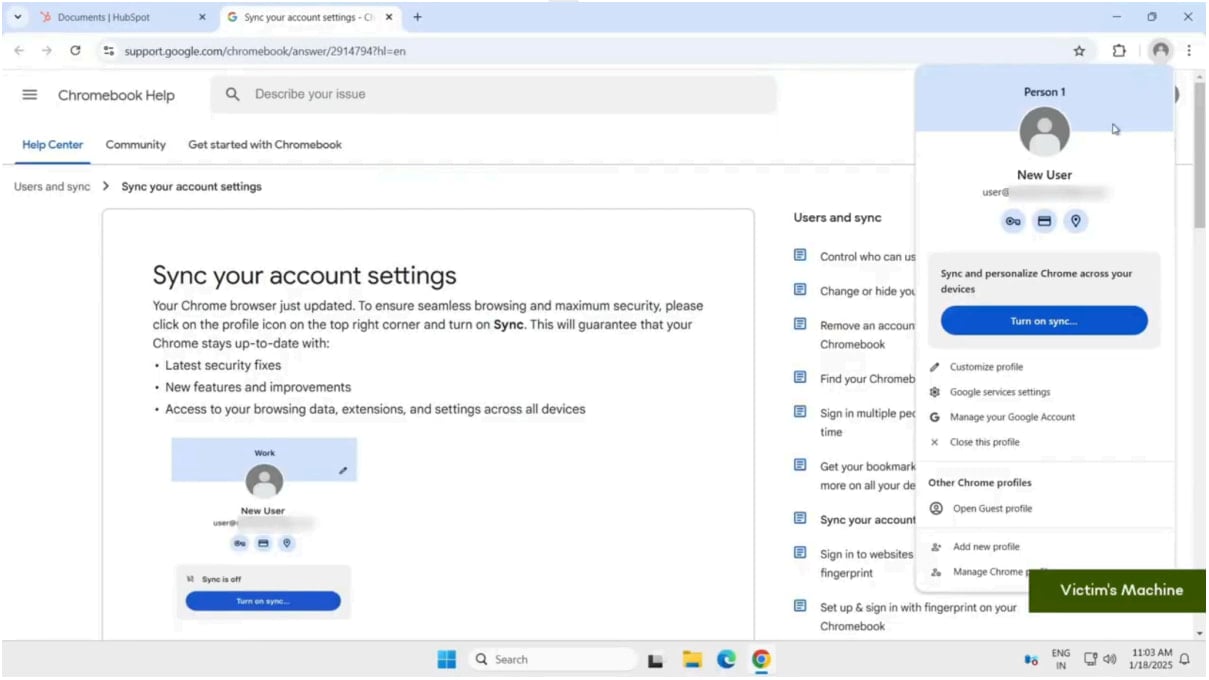

Πηγή: Squarex

Με τον έλεγχο του προφίλ του θύματος, ο εισβολέας κινείται για να αναλάβει το πρόγραμμα περιήγησης, το οποίο, στο demo του Squarex, γίνεται μέσω μιας ψεύτικης ενημέρωσης ζουμ.

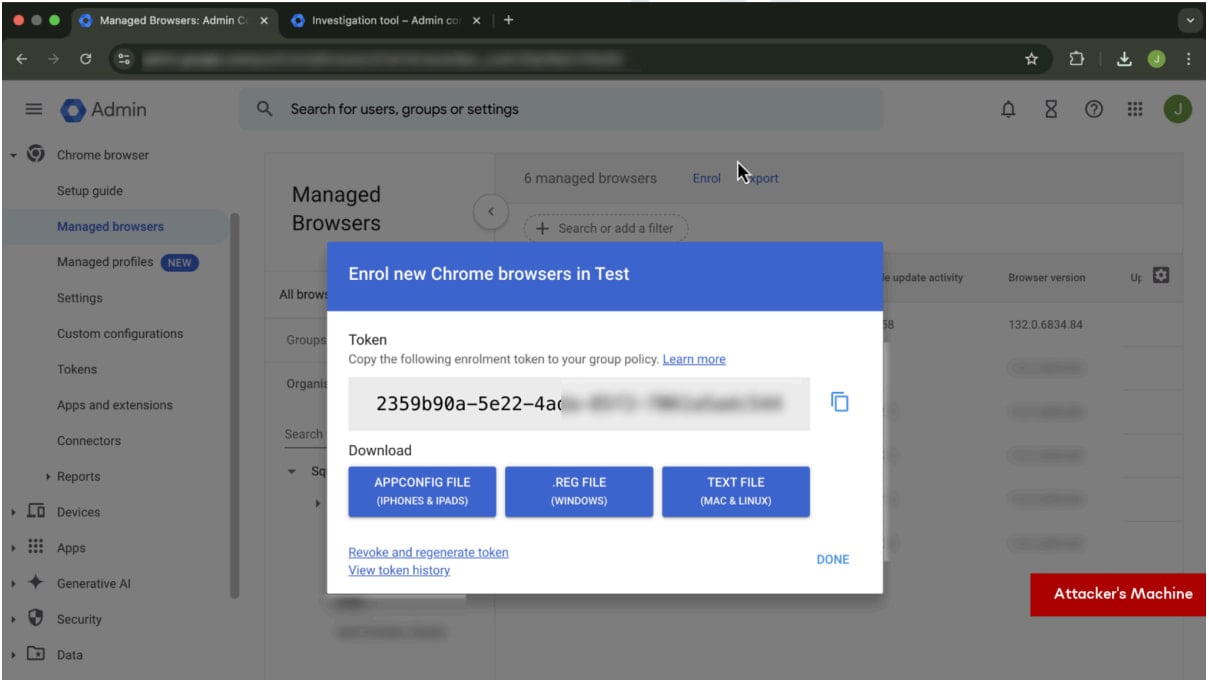

Πηγή: Squarex

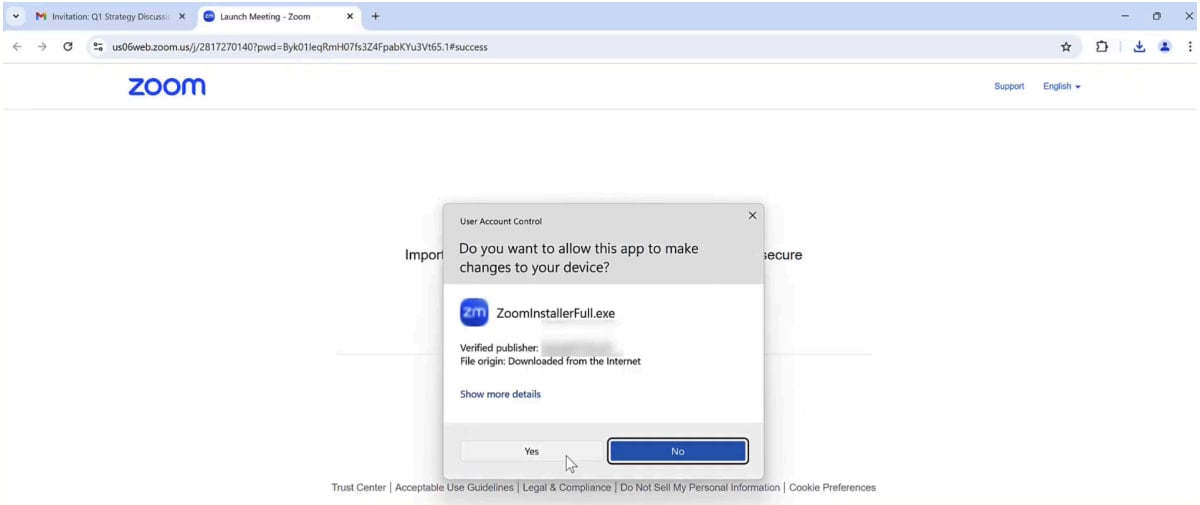

Στο σενάριο που επισημαίνεται από τους ερευνητές, ένα άτομο μπορεί να λάβει μια πρόσκληση ζουμ και όταν το κάνουν κλικ και πηγαίνουν στην ιστοσελίδα Zoom, η επέκταση θα εισάγει κακόβουλο περιεχόμενο δηλώνοντας ότι ο πελάτης ζουμ πρέπει να ενημερωθεί.

Ωστόσο, αυτή η λήψη είναι ένα εκτελέσιμο αρχείο που περιέχει ένα διακριτικό εγγραφής, δίνοντας στους επιτιθέμενους πλήρη έλεγχο του προγράμματος περιήγησης του θύματος.

“Μόλις εγγραφεί, ο επιτιθέμενος αποκτά πλήρη έλεγχο του προγράμματος περιήγησης του θύματος, επιτρέποντάς τους να έχουν πρόσβαση σε σιωπηλά όλες τις εφαρμογές ιστού, να εγκαταστήσουν επιπλέον κακόβουλες επεκτάσεις, να ανακατευθύνουν τους χρήστες σε τοποθεσίες ηλεκτρονικού” ψαρέματος “, να παρακολουθούν/τροποποιούν τις λήψεις αρχείων και πολλά άλλα εξηγεί οι ερευνητές της Squarex.

Με την αξιοποίηση του API του εγγενούς μηνυμάτων του Chrome, ο επιτιθέμενος μπορεί να δημιουργήσει ένα άμεσο κανάλι επικοινωνίας μεταξύ της κακόβουλης επέκτασης και του λειτουργικού συστήματος του θύματος.

Αυτό τους επιτρέπει να περιηγούνται σε καταλόγους, να τροποποιούν αρχεία, να εγκαταστήσουν κακόβουλο λογισμικό, να εκτελέσουν αυθαίρετες εντολές, να καταγράψουν πληκτρολογήσεις, να εκχυλίσουν ευαίσθητα δεδομένα και ακόμη και να ενεργοποιήσουν την κάμερα και το μικρόφωνο.

Πηγή: Squarex

Το Squarex υπογραμμίζει τη μυστικότητα και την ισχυρή φύση της επίθεσης, υπογραμμίζοντας πόσο δύσκολο θα ήταν για τους περισσότερους χρήστες να συνειδητοποιήσουν κάτι.

“Σε αντίθεση με τις προηγούμενες επιθέσεις επέκτασης που περιλαμβάνουν περίπλοκη κοινωνική μηχανική, οι αντίπαλοι χρειάζονται μόνο ελάχιστα δικαιώματα και ένα μικρό βήμα κοινωνικής μηχανικής, με σχεδόν καμία αλληλεπίδραση χρήστη που απαιτείται για την εκτέλεση αυτής της επίθεσης”, περιγράφει η έκθεση.

“Εκτός αν το θύμα είναι εξαιρετικά παρανοϊκό ασφαλείας και είναι τεχνικά κατανοητό αρκετά ώστε να περιηγείται συνεχώς στις ρυθμίσεις του Chrome για να αναζητήσει διαχειριζόμενες ετικέτες προγράμματος περιήγησης, δεν υπάρχει πραγματική οπτική ένδειξη ότι ένα πρόγραμμα περιήγησης έχει πειραχθεί”.

Οι επεκτάσεις του χρώματος συχνά θεωρούνται ως απομονωμένοι κίνδυνοι, αλλά πρόσφατα γεγονότα όπως ένα κύμα αεροπειραμάτων που επηρεάζουν τις νόμιμες επεκτάσεις που χρησιμοποιούνται από εκατομμύρια αποδείχθηκαν διαφορετικά.

Ο BleepingComputer ήρθε σε επαφή με την Google για τη νέα επίθεση και θα ενημερώσει την ιστορία μας εάν λάβουμε μια απάντηση.

VIA: Πηγή Άρθρου

Greek Live Channels Όλα τα Ελληνικά κανάλια: Βρίσκεστε μακριά από το σπίτι ή δεν έχετε πρόσβαση σε τηλεόραση; Το IPTV σας επιτρέπει να παρακολουθείτε όλα τα Ελληνικά κανάλια και άλλο περιεχόμενο από οποιαδήποτε συσκευή συνδεδεμένη στο διαδίκτυο. Αν θες πρόσβαση σε όλα τα Ελληνικά κανάλια Πατήστε Εδώ

Ακολουθήστε το TechFreak.GR στο Google News για να μάθετε πρώτοι όλες τις ειδήσεις τεχνολογίας.