Καθημερινά, δισεκατομμύρια άνθρωποι βασίζονται σε ταχυδρομικές υπηρεσίες και υπηρεσίες ταχυμεταφορών για να παραδίδουν τα πάντα, από προσωπικές επιστολές έως διαδικτυακές παραγγελίες. Αυτή η εξάρτηση έχει αυξηθεί σταθερά παράλληλα με την παγκόσμια άνοδο του ηλεκτρονικού εμπορίου.

Η έκθεση της Παγκόσμιας Ταχυδρομικής Ένωσης του 2024 διαπίστωσε ότι οι ταχυδρομικές υπηρεσίες εξυπηρετούν πλέον 7,3 δισεκατομμύρια ανθρώπους και η Statista κατέγραψε περίπου 161 δισεκατομμύρια δέματα που αποστέλλονται μόνο το 2022. Καθώς αυτή η εξάρτηση βαθαίνει, τόσο βαθαίνουν τα εγκληματικά σχέδια που χτίζονται γύρω από αυτήν.

Οι εγκληματίες του κυβερνοχώρου έχουν μετατρέψει αυτήν την εμπιστοσύνη σε όπλο μέσω μιας τακτικής που διαδίδεται γρήγορα, που ονομάζεται απάτη ψεύτικης παρακολούθησης αποστολών.

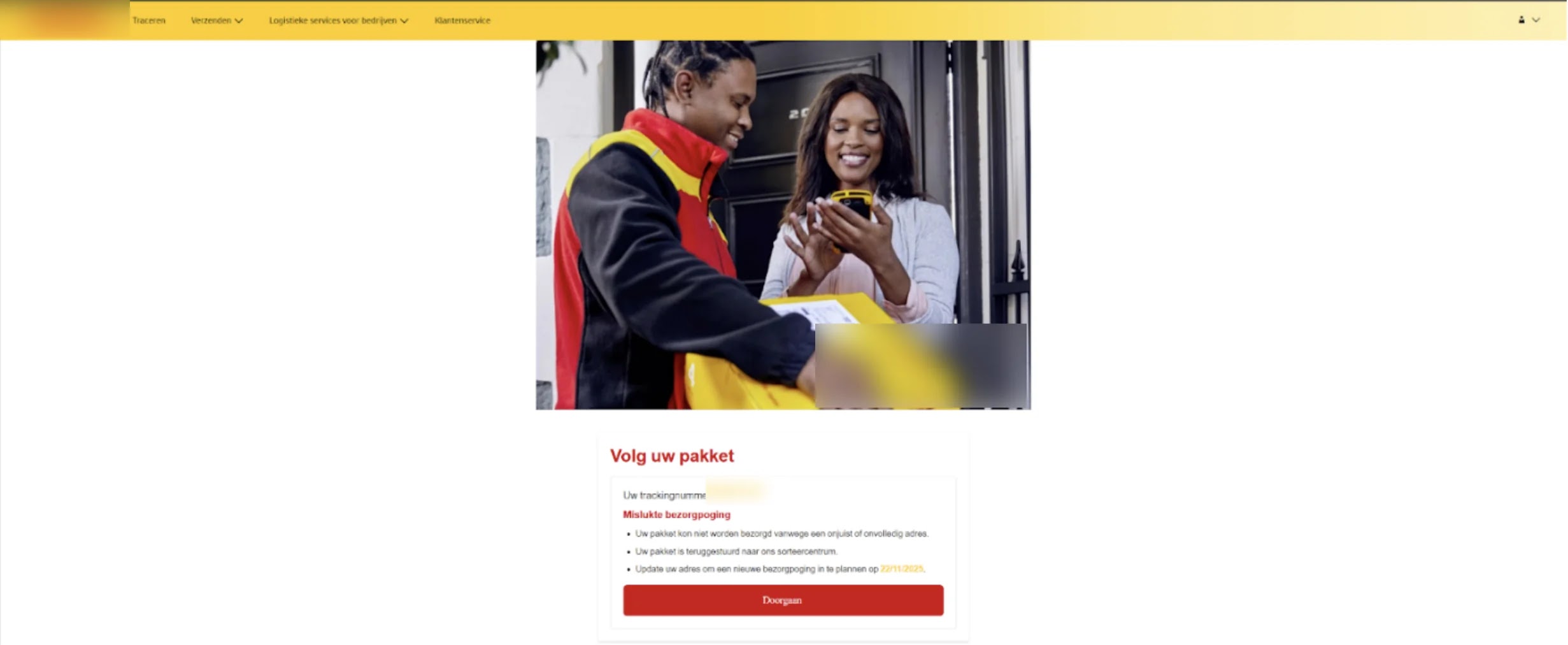

Τα θύματα λαμβάνουν ένα επείγον SMS που ισχυρίζεται ότι το πακέτο τους δεν ήταν δυνατό να παραδοθεί, ωθώντας τα να κάνουν κλικ σε έναν σύνδεσμο και να ενημερώσουν τη διεύθυνσή τους ή να πληρώσουν ένα μικρό κόστος διεκπεραίωσης.

Ο σύνδεσμος οδηγεί σε έναν προσεγμένο ψεύτικο ιστότοπο ταχυμεταφορών που δημιουργήθηκε για να φαίνεται επίσημος. Μόλις το θύμα εισαγάγει τα στοιχεία του, οι απατεώνες συλλέγουν προσωπικές πληροφορίες, τραπεζικά διαπιστευτήρια, αριθμούς καρτών και κωδικούς πρόσβασης μίας χρήσης, αφήνοντας στα θύματα ελάχιστο χρόνο να αναρωτηθούν τι συμβαίνει.

Οι αναλυτές του Group-IB εντόπισαν απότομη άνοδο σε αυτές τις απάτες σε όλη τη Μέση Ανατολή και την Αφρική (MEA), με τη δραστηριότητα που παρακολουθείται από τις αρχές του 2024 να δείχνει εκρηκτική ανάπτυξη έως το 2025.

Τα στοιχεία που συγκεντρώθηκαν από τον Δεκέμβριο του 2025 έως τον Φεβρουάριο του 2026 αποκάλυψαν ότι η Αίγυπτος είναι η χώρα που στοχεύει περισσότερο με 119 περιστατικά, ακολουθούμενη από τη Νότια Αφρική με 20, τη Γκάνα με 7 και την Κένυα με 5.

.webp.jpeg)

Οι ταχυδρομικές υπηρεσίες ήταν ο τομέας με τη μεγαλύτερη κατάχρηση με 115 επιβεβαιωμένα κρούσματα, ενώ οι χρηματοπιστωτικές υπηρεσίες, οι τηλεπικοινωνίες και οι πλατφόρμες κινητικότητας αντιμετώπισαν επίσης επανειλημμένη στόχευση.

Αυτές οι εκστρατείες βασίζονται σε μεγάλο βαθμό στην ψυχολογική πίεση παρά στην τεχνική πολυπλοκότητα. Δεδομένου ότι οι ειδοποιήσεις παράδοσης έχουν γίνει ρουτίνα, οι περισσότεροι άνθρωποι δεν σταματούν να αμφισβητούν ένα μήνυμα σχετικά με ένα καθυστερημένο δέμα.

.webp.jpeg)

Οι απατεώνες βασίζονται σε αυτήν τη συμπεριφορά, γνωρίζοντας ότι κάποιος που περιμένει μια παράδοση είναι πολύ πιο πιθανό να κάνει κλικ χωρίς να το σκεφτεί. Οι ψεύτικες σελίδες είναι κατασκευασμένες για οθόνες κινητών, γεγονός που καθιστά δύσκολο τον διαχωρισμό τους από τον ιστότοπο ενός πραγματικού κούριερ.

Πίσω από το σύστημα βρίσκεται μια ευρύτερη εγκληματική υποδομή που εκτείνεται σε πολλές χώρες και χρησιμοποιεί φθηνές επεκτάσεις τομέα μιας χρήσης όπως .xyz, .sbs, .shop και .click. Η ανάλυση αποκάλυψε κοινές διευθύνσεις IP και επικαλυπτόμενα μοτίβα φιλοξενίας που υποδεικνύουν συντονισμένη δραστηριότητα.

.webp.jpeg)

Οι ερευνητές του Group-IB σημείωσαν επίσης χαρακτηριστικά που συνδέονται στενά με το Darcula, μια κινεζική πλατφόρμα Phishing-as-a-Service που προσφέρει πάνω από 20.000 πλαστούς τομείς και περισσότερα από 200 έτοιμα προς χρήση πρότυπα phishing σε εγκληματίες.

Κλοπή διαπιστευτηρίων σε πραγματικό χρόνο μέσω ενσωματωμένων σεναρίων

Αυτό που κάνει αυτήν την καμπάνια τεχνικά επικίνδυνη είναι ο τρόπος με τον οποίο κλέβει δεδομένα τη στιγμή που ένα θύμα αρχίζει να πληκτρολογεί. Η ανάλυση HTML του Group-IB των σελίδων phishing αποκάλυψε ενσωματωμένα σενάρια που ανοίγουν μια σύνδεση WebSocket σε έναν διακομιστή που ελέγχεται από τον εισβολέα τη στιγμή που ένα θύμα φορτώνει τη σελίδα.

Αυτή η σύνδεση λειτουργεί ως ζωντανή ροή δεδομένων, μεταδίδοντας κάθε πάτημα πλήκτρων — συμπεριλαμβανομένων αριθμών καρτών, κωδικών CVV και OTP — απευθείας στον εισβολέα σε πραγματικό χρόνο, με τα θύματα να μην έχουν καμία ένδειξη ότι οι πληροφορίες τους εγκαταλείπουν τη συσκευή τους.

Το σενάριο δημιουργεί επίσης ένα μοναδικό διακριτικό UUID για κάθε περίοδο λειτουργίας θύματος, που σημαίνει ότι οι εισβολείς παρακολουθούν κάθε άτομο ξεχωριστά, δείχνοντας μια οργανωμένη λειτουργία μεγάλης κλίμακας.

Οι σελίδες phishing έχουν επίσης σχεδιαστεί για να εμφανίζουν πλήρες περιεχόμενο μόνο σε προγράμματα περιήγησης για κινητά, καθώς οι περισσότεροι σύνδεσμοι SMS ανοίγουν σε τηλέφωνα. Οι εισβολείς προσθέτουν επιπλέον μάσκες URL όπως το index.html για να κάνουν τους συνδέσμους να φαίνονται πιο νόμιμοι, διασφαλίζοντας παράλληλα ότι η κακόβουλη σελίδα φορτώνεται σωστά σε κινητές συσκευές.

Τα άτομα δεν πρέπει ποτέ να κάνουν κλικ σε συνδέσμους παρακολούθησης που αποστέλλονται μέσω SMS ή εφαρμογών ανταλλαγής μηνυμάτων. Μεταβείτε απευθείας στον επίσημο ιστότοπο ταχυμεταφορών και εισαγάγετε τον αριθμό παρακολούθησης με μη αυτόματο τρόπο.

Να είστε προσεκτικοί με μηνύματα που απαιτούν άμεση πληρωμή ή ενημερώσεις διευθύνσεων, καθώς οι πραγματικές εταιρείες ταχυμεταφορών δεν χρεώνουν τέλη για την εκ νέου παράδοση. Αναφέρετε ύποπτα μηνύματα στην τοπική σας αρχή κυβερνοασφάλειας ή ταχυδρομική υπηρεσία.

Οι επιχειρήσεις θα πρέπει να δημοσιεύουν τακτικές ειδοποιήσεις σχετικά με καμπάνιες ηλεκτρονικού ψαρέματος που πλαστοπροσωπούν την επωνυμία τους για να ενημερώνουν τους πελάτες.

Η εφαρμογή πρωτοκόλλων ελέγχου ταυτότητας email όπως DMARC, DKIM και SPF συμβάλλει στην αποτροπή πλαστών μηνυμάτων από το να φτάσουν πελάτες.

Η συνεργασία με εταιρείες κινητής τηλεφωνίας για το φιλτράρισμα δόλιων μοτίβων SMS και η προσφορά ενός εργαλείου δημόσιας επαλήθευσης για την παρακολούθηση μηνυμάτων μπορεί να μειώσει σημαντικά τον αριθμό των πελατών που πέφτουν θύματα αυτών των απατών.