Οι χάκερ εκμεταλλεύονται όλο και περισσότερο τις ευπάθειες που αποκαλύφθηκαν πρόσφατα σε λογισμικό τρίτων για να αποκτήσουν αρχική πρόσβαση σε περιβάλλοντα cloud, με το παράθυρο για επιθέσεις να συρρικνώνεται από εβδομάδες σε λίγες μόνο ημέρες.

Ταυτόχρονα, η χρήση αδύναμων διαπιστευτηρίων ή εσφαλμένων διαμορφώσεων έχει μειωθεί σημαντικά το δεύτερο εξάμηνο του 2025, σημειώνει η Google σε μια αναφορά που τονίζει τις τάσεις στις απειλές για τους χρήστες cloud.

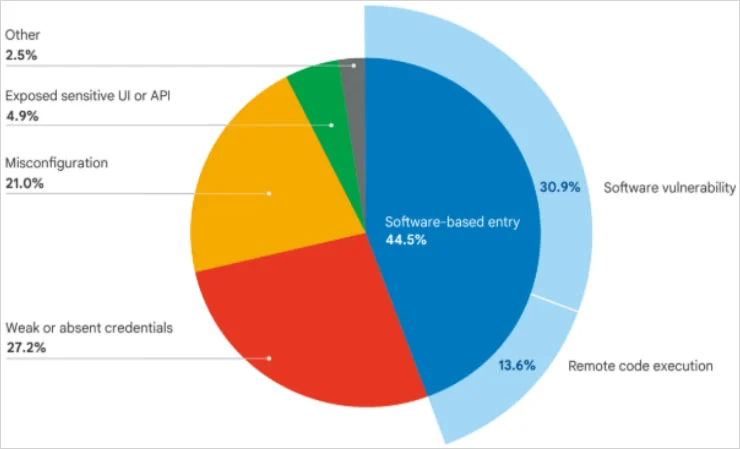

Σύμφωνα με την έκθεση, οι υπεύθυνοι για την αντιμετώπιση περιστατικών διαπίστωσαν ότι οι εκμεταλλεύσεις σφαλμάτων ήταν ο κύριος φορέας πρόσβασης στο 44,5% των διερευνηθέντων εισβολών, ενώ τα διαπιστευτήρια ήταν υπεύθυνα για το 27% των παραβιάσεων.

Πηγή: Google

Ο πιο συχνός τύπος ευπάθειας που εκμεταλλεύεται στις επιθέσεις είναι η απομακρυσμένη εκτέλεση κώδικα (RCE), με τα κυριότερα σημεία να είναι το React2Shell (CVE-2025-55182) και το ελάττωμα XWiki που παρακολουθείται ως CVE-2025-24893, που χρησιμοποιείται σε επιθέσεις botnet RondoDox.

Η Google πιστεύει ότι αυτή η αλλαγή στο επίκεντρο πιθανότατα οφείλεται σε αυξημένα μέτρα ασφαλείας για λογαριασμούς και διαπιστευτήρια.

“Εκτιμούμε ότι αυτή η αλλαγή συμπεριφοράς από τους παράγοντες απειλών οφείλεται δυνητικά στη στρατηγική “ασφαλής από προεπιλογή” της Google και στις βελτιωμένες προστασίες διαπιστευτηρίων που κλείνουν επιτυχώς παραδοσιακές, πιο εύκολα εκμεταλλεύσιμες διαδρομές, αυξάνοντας το εμπόδιο εισόδου για τους παράγοντες απειλών.” λέει η Google.

Το παράθυρο εκμετάλλευσης έχει καταρρεύσει από εβδομάδες σε λίγες ημέρες, καθώς η Google παρατήρησε ότι οι κρυπτοminers αναπτύσσονται εντός 48 ωρών από την αποκάλυψη ευπάθειας, υποδεικνύοντας ότι οι χάκερ είναι πολύ έτοιμοι να οπλίσουν νέα ελαττώματα και να τα ενσωματώσουν στις ροές επιθέσεων τους.

Τόσο οι κρατικοί φορείς όσο και οι χάκερ με οικονομικά κίνητρα αξιοποίησαν ως επί το πλείστον παραβιασμένες ταυτότητες, μέσω phishing και vishing που υποδύονται το προσωπικό του γραφείου υποστήριξης IT, για να αποκτήσουν πρόσβαση στην πλατφόρμα cloud ενός οργανισμού-στόχου.

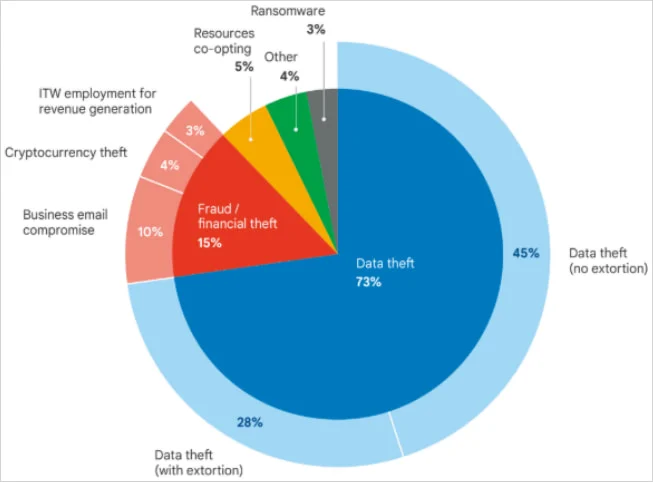

Στις περισσότερες από τις επιθέσεις που διερευνήθηκαν, ο στόχος του ηθοποιού ήταν η σιωπηλή εξαγωγή υψηλών όγκων δεδομένων χωρίς άμεσο εκβιασμό και μακροχρόνια επιμονή.

Πηγή: Google

Η Google επισημαίνει ορισμένες εκστρατείες κατασκοπείας από παράγοντες που συνδέονται με το Ιράν και την Κίνα, οι οποίοι διατήρησαν πρόσβαση στο περιβάλλον των θυμάτων για περισσότερο από ενάμιση χρόνο.

Για περισσότερα από δύο χρόνια, παράγοντας απειλών που συνδέεται με το Ιράν Το UNC1549 είχε πρόσβαση σε ένα περιβάλλον στόχο χρησιμοποιώντας κλεμμένα διαπιστευτήρια VPN και κακόβουλο λογισμικό MiniBike. Αυτό επέτρεψε στους χάκερ να κλέψουν από το θύμα σχεδόν ένα terabyte ιδιόκτητων δεδομένων.

Σε ένα άλλο παράδειγμα, ο υποστηριζόμενος από την Κίνα ηθοποιός UNC5221 χρησιμοποίησε το κακόβουλο λογισμικό BrickStorm για να διατηρήσει την πρόσβαση στους διακομιστές VMware vCenter ενός θύματος για τουλάχιστον 18 μήνες και να κλέψει τον πηγαίο κώδικα.

Βορειοκορεάτες χάκερ κλέβουν εκατομμύρια

Η Google αποδίδει το 3% των εισβολών που αναλύθηκαν το δεύτερο εξάμηνο του 2025 σε Βορειοκορεάτες εργαζόμενους στον τομέα της πληροφορικής (UNC5267) που χρησιμοποιούν δόλιες ταυτότητες για να βρουν δουλειά και να δημιουργήσουν έσοδα για την κυβέρνηση.

Ένας άλλος βορειοκορεάτης παράγοντας απειλής που παρακολουθείται καθώς το UNC4899 παραβίασε περιβάλλοντα cloud ειδικά για να κλέψει ψηφιακά περιουσιακά στοιχεία. Σε μια περίπτωση, το UNC4899 έκλεψε εκατομμύρια δολάρια ΗΠΑ σε κρυπτονομίσματα αφού ξεγέλασε έναν προγραμματιστή να κατεβάσει ένα κακόβουλο αρχείο με το πρόσχημα μιας συνεργασίας έργου ανοιχτού κώδικα.

Στη συνέχεια, ο προγραμματιστής χρησιμοποίησε την υπηρεσία Airdrop για να μεταφέρει το αρχείο από τον προσωπικό υπολογιστή στον εταιρικό σταθμό εργασίας και να το ανοίξει σε ένα ολοκληρωμένο περιβάλλον ανάπτυξης υποβοηθούμενο από AI (IDE).

Μέσα στο αρχείο υπήρχε κακόβουλος κώδικας Python που ανέπτυξε ένα δυαδικό σύστημα που υποδυόταν ως εργαλείο γραμμής εντολών Kubernetes.

“Το δυαδικό beaconed σε τομείς ελεγχόμενους από το UNC4899 και χρησίμευσε ως η κερκόπορτα που έδωσε στους φορείς απειλής πρόσβαση στον σταθμό εργασίας του θύματος, δίνοντάς τους ουσιαστικά μια βάση στο εταιρικό δίκτυο” – Google

Στα επόμενα στάδια, το UNC4899 στράφηκε στο περιβάλλον του cloud και πραγματοποίησε δραστηριότητες αναγνώρισης, οι οποίες περιελάμβαναν την εξερεύνηση συγκεκριμένων pod στο σύμπλεγμα Kubernetes, καθιέρωσε την επιμονή και “απέκτησε ένα διακριτικό για έναν λογαριασμό υπηρεσίας CI/CD με υψηλά προνόμια”.

Αυτό τους επέτρεψε να μετακινηθούν πλευρικά σε πιο ευαίσθητα συστήματα, όπως μια ομάδα που είναι υπεύθυνη για την επιβολή πολιτικών δικτύου που τους επέτρεπε να ξεφύγουν από το κοντέινερ και να φυτέψουν μια κερκόπορτα.

Μετά από πρόσθετη αναγνώριση, το UNC4899 μετακόμισε σε ένα σύστημα που χειριζόταν πληροφορίες πελατών (ταυτότητες, ασφάλεια λογαριασμού, δεδομένα πορτοφολιού κρυπτονομισμάτων) και φιλοξενούσε διαπιστευτήρια βάσης δεδομένων που αποθηκεύονταν με μη ασφαλή τρόπο.

Αυτά τα δεδομένα ήταν αρκετά για τον ηθοποιό της απειλής να διακυβεύσει λογαριασμούς χρηστών και να κλέψει πολλά εκατομμύρια δολάρια σε κρυπτονομίσματα.

Κατάχρηση OpenID Connect

Σε μια επίθεση που αξιοποιεί ένα παραβιασμένο όνομα πακέτου npm που ονομάζεται QuietVault, ο εισβολέας έκλεψε το διακριτικό GitHub ενός προγραμματιστή και το χρησιμοποίησε για να δημιουργήσει έναν νέο λογαριασμό διαχειριστή στο περιβάλλον cloud κάνοντας κατάχρηση της εμπιστοσύνης GitHub-to-AWS OpenID Connect (OIDC).

Σε μόλις τρεις ημέρες από τον αρχικό συμβιβασμό, το QuietVault απέκτησε τα κλειδιά GitHub και NPM API του προγραμματιστή αξιοποιώντας τις προτροπές AI με τοπικά εργαλεία διεπαφής γραμμής εντολών AI, έκανε κατάχρηση του αγωγού CI/CD για να πάρει τα κλειδιά AWS API του οργανισμού, έκλεψε δεδομένα από τον χώρο αποθήκευσης S3 και στη συνέχεια τα κατέστρεψε στην παραγωγή και το περιβάλλον cloud.

Το περιστατικό ήταν μέρος της επίθεσης στην αλυσίδα εφοδιασμού “s1ngularity” τον Αύγουστο του 2025, όταν ένας εισβολέας δημοσίευσε παραβιασμένα πακέτα npm του συστήματος δημιουργίας ανοιχτού κώδικα Nx και του εργαλείου διαχείρισης monorepo.

Κατά τη διάρκεια της επίθεσης, ευαίσθητες πληροφορίες (κουπόνια GitHub, κλειδιά SSH, αρχεία ρύθμισης παραμέτρων, διακριτικά npm) από 2.180 λογαριασμούς και 7.200 αποθετήρια αποκαλύφθηκαν αφού ο παράγοντας απειλής τους διέρρευσε σε δημόσια αποθετήρια GitHub που περιλάμβαναν το όνομα “s1ngularity”.

Κακόβουλοι χρήστες όπως οι υπηρεσίες cloud

Παρόλο που το ηλεκτρονικό ταχυδρομείο και οι φορητές συσκευές αποθήκευσης χρησιμοποιήθηκαν κυρίως για την εξαγωγή δεδομένων, οι ερευνητές παρατήρησαν ότι οι χρήστες χρησιμοποιούν ολοένα και περισσότερο τις Υπηρεσίες Ιστού Amazon (AWS), το Google Cloud, το Microsoft Azure, το Google Drive, το Apple iCloud, το Dropbox και το Microsoft OneDrive.

Το συμπέρασμα προκύπτει μετά από ένα ανάλυση 1.002 περιστατικών κλοπής δεδομένων εμπιστευτικών πληροφοριώντο οποίο αποκάλυψε ότι 771 από αυτούς συνέβησαν ενώ ο εμπιστευόμενος ήταν ακόμη απασχολούμενος και 255 σημειώθηκαν μετά τη λήξη της εργασίας τους.

Η Google λέει ότι η απειλή είναι αρκετά σημαντική ώστε οι εταιρείες να εφαρμόσουν μηχανισμούς προστασίας δεδομένων τόσο από εσωτερικές όσο και από εξωτερικές απειλές. Ένας υπάλληλος, εργολάβος ή σύμβουλος μπορεί μερικές φορές να παραβιάσει την εμπιστοσύνη και να καταλήξει να κλέψει εταιρικά δεδομένα.

Ο τεχνολογικός γίγαντας λέει ότι η ανάλυση τάσεων δείχνει ότι οι υπηρεσίες cloud θα αντικαταστήσουν σύντομα το email ως την προτιμώμενη μέθοδο για τη διείσδυση πληροφοριών.

Οι ερευνητές αναφέρουν ότι, σε έναν αυξανόμενο αριθμό περιπτώσεων, οι εισβολείς διαγράφουν αντίγραφα ασφαλείας, αφαιρούν αρχεία καταγραφής και σκουπίζουν εγκληματολογικά αντικείμενα για να κάνουν την ανάκτηση αποδεικτικών στοιχείων και δεδομένων πιο δύσκολη.

Η Google υπογραμμίζει ότι οι ταχύτητες επίθεσης στο cloud είναι πλέον πολύ γρήγορες για συστήματα χειροκίνητης απόκρισης, με αποτέλεσμα μερικές φορές την ανάπτυξη ωφέλιμου φορτίου εντός μίας ώρας από τη δημιουργία μιας νέας παρουσίας, καθιστώντας την εφαρμογή της αυτοματοποιημένης απόκρισης περιστατικού επείγουσα.

Για τις τάσεις που θα μπορούσαν να διαμορφώσουν την ασφάλεια του cloud φέτος, η Google αναμένει να αυξηθεί η δραστηριότητα απειλών, καθώς οι γεωπολιτικές συγκρούσεις, το Παγκόσμιο Κύπελλο FIFA και οι ενδιάμεσες εκλογές στις ΗΠΑ θα λειτουργήσουν ως μαγνήτες για κακόβουλες επιχειρήσεις.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com