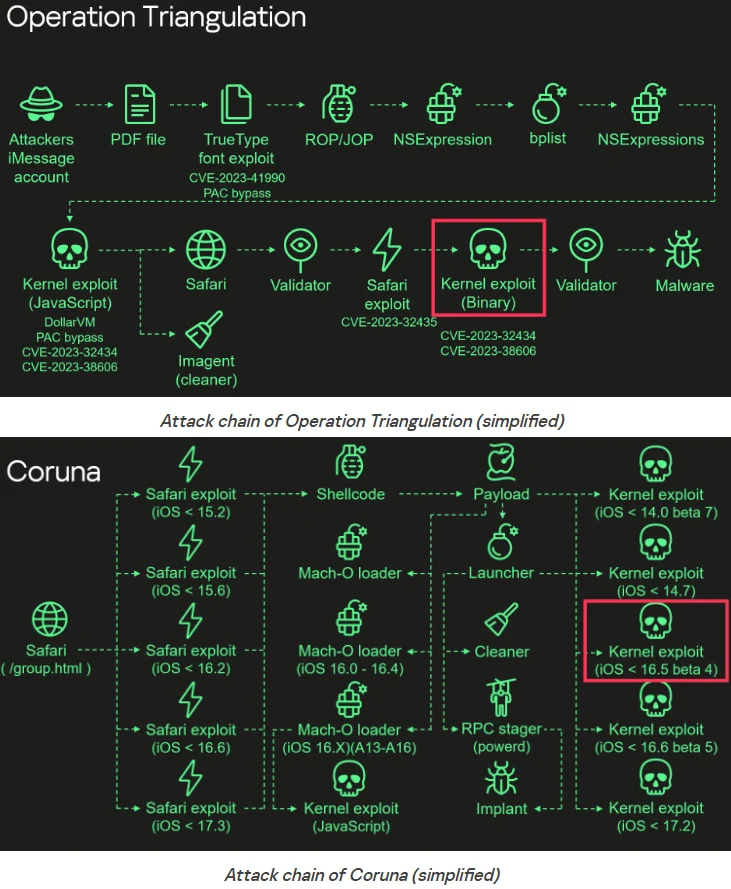

Το κιτ εκμετάλλευσης Coruna είναι μια εξέλιξη του πλαισίου που χρησιμοποιείται στην εκστρατεία κατασκοπείας Operation Triangulation, η οποία το 2023 στόχευσε τα iPhone μέσω μηδενικού κλικ στο iMessage.

Το λογισμικό έχει επεκταθεί για να στοχεύει στο σύγχρονο υλικό, συμπεριλαμβανομένων των τσιπ A17 και M3 της Apple, καθώς και λειτουργικών συστημάτων έως iOS 17.2.

Το Coruna περιέχει πέντε πλήρεις αλυσίδες εκμετάλλευσης iOS που αξιοποιούν 23 ευπάθειες, μεταξύ των οποίων το CVE-2023-32434 και το CVE-2023-38606 που χρησιμοποιούνται επίσης στο Operation Triangulation.

Αφού ανέλυσαν τον κώδικα εκμετάλλευσης για τα δύο ζητήματα ασφαλείας, οι ερευνητές της Kaspersky διαπίστωσαν ότι η Coruna έτρεχε μια ενημερωμένη έκδοση του exploit που χρησιμοποιήθηκε στην Operation Triangulation που είχε ξεκινήσει από το 2019.

Πρόσθετες ομοιότητες κώδικα οδήγησαν στο συμπέρασμα ότι το κιτ είναι ο διάδοχος του κακόβουλου πλαισίου που χρησιμοποιήθηκε στην καμπάνια Triangulation που στόχευε επίσης τα iPhone στο δίκτυο της Kaspersky.

«Κατά τη διάρκεια της ανάλυσής μας ανακαλύψαμε ότι η εκμετάλλευση του πυρήνα για τα τρωτά σημεία CVE-2023-32434 και CVE-2023-38606 που χρησιμοποιείται στην Coruna, στην πραγματικότητα, είναι μια ενημερωμένη έκδοση του ίδιου exploit που χρησιμοποιήθηκε στην Operation Triangulation», λένε οι ερευνητές σε μια έκθεση σήμερα.

Η ανάλυση της Kaspersky δείχνει ότι η επίθεση ξεκινά στο Safari με ένα stager που λαμβάνει δακτυλικά αποτυπώματα στη συσκευή, επιλέγει κατάλληλα RCE και PAC exploits και στη συνέχεια ανακτά κρυπτογραφημένα μεταδεδομένα για τα επόμενα στάδια.

Το ωφέλιμο φορτίο κατεβάζει πρόσθετα κρυπτογραφημένα στοιχεία, τα αποκρυπτογραφεί χρησιμοποιώντας το ChaCha20, τα αποσυμπιέζει με LZMA και αναλύει προσαρμοσμένες μορφές κοντέινερ για να αποκτήσει πληροφορίες πακέτου.

Με βάση την αρχιτεκτονική της συσκευής και την έκδοση iOS, επιλέγει και εκτελεί το κατάλληλο exploit πυρήνα, Mach-O loader και launcher για την ανάπτυξη του spyware implant.

Τα ευρήματα της Kaspersky δείχνουν ότι τα ωφέλιμα φορτία υποστηρίζουν στόχευση αρχιτεκτονικών ARM64 και ARM64E, με ρητούς ελέγχους για τσιπ A17, M3, M3 Pro και M3 Max.

Επίσης, τα αναγνωριστικά πακέτων και οι έλεγχοι συστήματος υποδεικνύουν ότι τα exploit μπορούν να στοχεύσουν:

- iOS < 14.0 beta 7

- iOS < 14.7

- iOS < 16.5 beta 4

- iOS < 16.6 beta 5

- iOS < 17.2

Ο Boris Larin, κύριος ερευνητής ασφάλειας της Kaspersky Global Research and Analysis Team (GReAT), λέει ότι η σύνδεση με το Triangulation έγινε εμφανής μετά την ανάλυση των δυαδικών αρχείων της Coruna.

“Η Coruna δεν είναι ένα συνονθύλευμα δημόσιων εκμεταλλεύσεων, είναι μια συνεχής εξέλιξη του αρχικού πλαισίου Operation Triangulation.”

Επιπλέον, οι προγραμματιστές συνέχισαν να ενημερώνουν το πλαίσιο συμπεριλαμβάνοντας ελέγχους για νεότερους επεξεργαστές (π.χ. M3) και εκδόσεις iOS.

Δεδομένου ότι η Coruna έχει χρησιμοποιηθεί επίσης σε καμπάνιες με οικονομικά κίνητρα με στόχο την κλοπή κρυπτονομισμάτων μέσω ψεύτικων ιστοσελίδων ανταλλαγής, ο Larin σημειώνει ότι “αυτό που ξεκίνησε ως εργαλείο κατασκοπείας ακριβείας χρησιμοποιείται τώρα αδιακρίτως”.

Η Operation Triangulation ήταν μια εξαιρετικά εξελιγμένη εκστρατεία κατασκοπείας iOS που χρησιμοποίησε πολλαπλά exploits zero-day για να μολύνει σιωπηλά τα iPhone και να αναπτύξει εμφυτεύματα spyware.

Ανακαλύφθηκε από την Kaspersky κατά τη διάρκεια της εσωτερικής παρακολούθησης του δικτύου WiFi τον Ιούνιο του 2023, αν και η εκστρατεία είχε ξεκινήσει τέσσερα χρόνια νωρίτερα.

Στα τέλη του 2023, οι ίδιοι ερευνητές διαπίστωσαν ότι αυτές οι επιθέσεις αξιοποίησαν μη τεκμηριωμένες λειτουργίες στα τσιπ της Apple για να παρακάμψουν τις προστασίες ασφαλείας που βασίζονται σε υλικό.

Ένα άλλο κιτ εκμετάλλευσης, με το όνομα DarkSword, αποκαλύφθηκε νωρίτερα αυτό το μήνα από ερευνητές στις εταιρείες ασφάλειας κινητής τηλεφωνίας Lookout και iVerify και στην Google.

Όπως και η Coruna, έτσι και το DarkSword χρησιμοποιείται από πολλούς παράγοντες απειλών, αλλά όλοι φαίνεται να το χρησιμοποιούν για κατασκοπευτικές επιχειρήσεις. Θα πρέπει να σημειωθεί ότι το DarkSword είναι πλέον διαθέσιμο στο κοινό, γεγονός που αυξάνει τον κίνδυνο οι κυβερνοεγκληματίες να αρχίσουν να το αξιοποιούν έναντι μη επιδιορθωμένων iPhone.

Η Apple έχει εξέδωσε δελτίο για την αντιμετώπιση όλων αυτών των κιτ εκμετάλλευσης που αποκαλύφθηκαν πρόσφατα, σημειώνοντας ότι έχουν γίνει διαθέσιμες διορθώσεις για όλες τις ατέλειες μέσω ενημερώσεων ασφαλείας για τις πιο πρόσφατες, καθώς και παλαιότερες εκδόσεις iOS.

Η αυτοματοποιημένη διενέργεια δοκιμής αποδεικνύει ότι η διαδρομή υπάρχει. Το BAS αποδεικνύει εάν τα χειριστήρια σας το σταματούν. Οι περισσότερες ομάδες τρέχουν η μία χωρίς την άλλη.

Αυτή η λευκή βίβλος χαρτογραφεί έξι επιφάνειες επικύρωσης, δείχνει πού τελειώνει η κάλυψη και παρέχει στους επαγγελματίες τρεις διαγνωστικές ερωτήσεις για οποιαδήποτε αξιολόγηση εργαλείου.

VIA: bleepingcomputer.com