Το ransomware VECT 2.0 έχει προκαλέσει σοβαρή ανησυχία στην κοινότητα της κυβερνοασφάλειας, καθώς παρουσιάζει μια επικίνδυνη ευπάθεια στον τρόπο με τον οποίο διαχειρίζεται τα nonces κατά τη διαδικασία της κρυπτογράφησης. Αυτή η σοβαρή αστοχία οδηγεί στην ολική απώλεια μεγαλύτερων αρχείων και όχι απλώς στην κρυπτογράφησή τους, θέτοντας σε κίνδυνο πολύτιμα δεδομένα των θυμάτων. Οι ερευνητές προειδοποιούν ότι αυτή η συμπεριφορά μπορεί να χαρακτηριστεί ως «υαλοκαθαριστής δεδομένων», με καταστροφικές συνέπειες για οργανισμούς και επιχειρήσεις που αποθηκεύουν κρίσιμα αρχεία και δεδομένα.

Κοινοποιήθηκε στις τελευταίες ανακοινώσεις του BreachForums, το ransomware VECT 2.0 προσκαλεί τους εγγεγραμμένους χρήστες να συμμετάσχουν στην εκδήλωση των επιθέσεών του, επιτρέποντας σε συμμετέχοντες να αποκτήσουν κλειδιά πρόσβασης μέσω ιδιωτικών μηνυμάτων. Αυτή η στρατηγική αποδεικνύει την επιδίωξη ενός διαρκούς κυκλώματος επιθέσεων που στοχεύει σε οργανισμούς που έχουν ήδη παραβιαστεί, κάτι που ενισχύει την αναγκαία αξία των μέτρων ασφάλειας στις πιλοτικές διαδικασίες.

Στο πλαίσιο αυτής της στρατηγικής, οι χειριστές VECT φέρεται να συνεργάζονται με την TeamPCP, μια γνωστή ομάδα χάκερ υπεύθυνη για αρκετές σοβαρές επιθέσεις εφοδιαστικής αλυσίδας, συμπεριλαμβανομένων των πρόσφατων παραβιάσεων που επηρεάζουν οργανισμούς όπως οι Trivy, LiteLLM και Telnyx, καθώς και την Ευρωπαϊκή Επιτροπή. Αυτή η διασύνδεση υπογραμμίζει τους κινδύνους που ενέχει η συστημική συνύπαρξη διάφορων παράτυπων επιθέσεων.

Ελαττωματικό Ransomware: Ποιοι Είναι οι Κίνδυνοι;

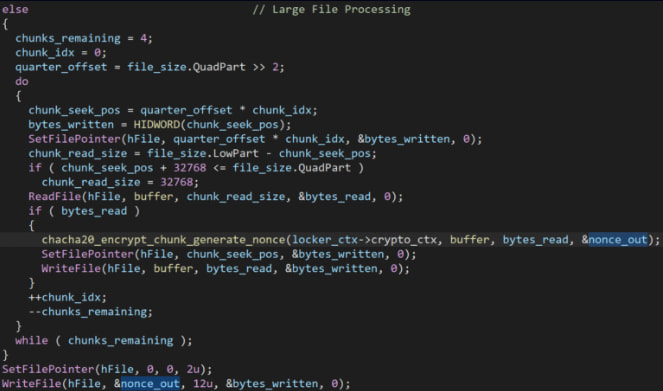

Η δομή κρυπτογράφησης που χρησιμοποιεί το VECT 2.0 έχει σχεδιαστεί για να επιταχύνει τη διαδικασία κρυπτογράφησης μεγαλύτερων αρχείων. Ωστόσο, οι ερευνητές αποκαλύπτουν ότι αυτή η ταχύτητα συνοδεύεται από σοβαρές παρενέργειες. Όλες οι κρυπτογραφήσεις τμημάτων χρησιμοποιούν την ίδια προσωρινή μνήμη για την έξοδο nonce. Έτσι, κάθε νέο nonce που δημιουργείται αντικαθιστά το προηγούμενο, προκαλώντας μόνιμο σβήσιμο των δεδομένων στα πρώτα τμήματα.

Κατά την εκτέλεση της κρυπτογράφησης, μόνο το τελευταίο nonce που έχει παραχθεί παραμένει στη μνήμη και γράφεται στον σκληρό δίσκο. Σαφώς, αυτό έχει σοβαρές συνέπειες για την ανάκτηση των δεδομένων: το μόνο ανακτήσιμο τμήμα του αρχείου αφορά το τελευταίο 25%, ενώ τα τρία προηγούμενα μέρη καθίστανται αδύνατο να ανακτηθούν. Αυτή η κατάσταση υπογραμμίζει την ανασφάλεια που γεννά το VECT 2.0 και ενδέχεται να υπονομεύσει τις διαδικασίες backup και αποκατάστασης μεγάλων οργανισμών.

Πηγή: Check Point

Αξιοσημείωτο είναι ότι αυτά τα χαμένα nonces δεν αποκαλύπτονται ούτε στους εγκληματίες που κρύβονται πίσω από τις επιθέσεις. Συνεπώς, ακόμα και αν οι χειριστές του VECT επιθυμούσαν να επαναφέρουν τα δεδομένα σε χρήστες που πλήρωσαν τα λύτρα, αυτό δεν είναι εφικτό καθώς τα κλειδιά για την αποκρυπτογράφηση έχουν χαθεί.

.jpg)

Πηγή: Check Point

Σύμφωνα με την Check Point, το πρόβλημα αυτό καθιστά το VECT 2.0 εξαιρετικά επικίνδυνο, καθώς οι περισσότεροι οργανισμοί αποθηκεύουν πολύτιμα αρχεία, όπως δίσκους VM, βάσεις δεδομένων και αντίγραφα ασφαλείας, άνω των 128 KB. Το φάσμα δεδομένων που ο VECT αξιολογεί ως «μεγάλο αρχείο» επεκτείνεται σε ποικίλα έγγραφα, υπολογιστικά φύλλα και ταχυδρομικά κουτιά, γεγονός που υπογραμμίζει την εκτενή ανοησία των επιθέσεων. Στην πράξη, τα δεδομένα που σχετίζονται με μια επιχείρηση μπορεί να είναι σε εξαιρετικά υψηλό κίνδυνο απώλειας.

Οι ερευνητές έχουν διαπιστώσει ότι το ίδιο πρόβλημα ελαττωματικής διαχείρισης nonces υπάρχει σε όλες τις παραλλαγές του ransomware VECT 2.0, περιλαμβάνοντας τις εκδόσεις για Windows, Linux και ESXi, προσδιορίζοντας έτσι ότι η συμπεριφορά καταστροφής δεδομένων είναι ομοιόμορφη παντού.

Η τεχνητή νοημοσύνη έχει εντοπίσει μια νέα ευπάθεια που επιτρέπει την παράκαμψη των μηχανισμών ασφαλείας τόσο sandbox του renderer όσο και του λειτουργικού συστήματος. Αναμένονται νέα exploits στον ορίζοντα.