Εκμετάλλευση Δεύτερης Μηδενικής Ημέρας του Microsoft Defender: Τι Πρέπει να Γνωρίζετε

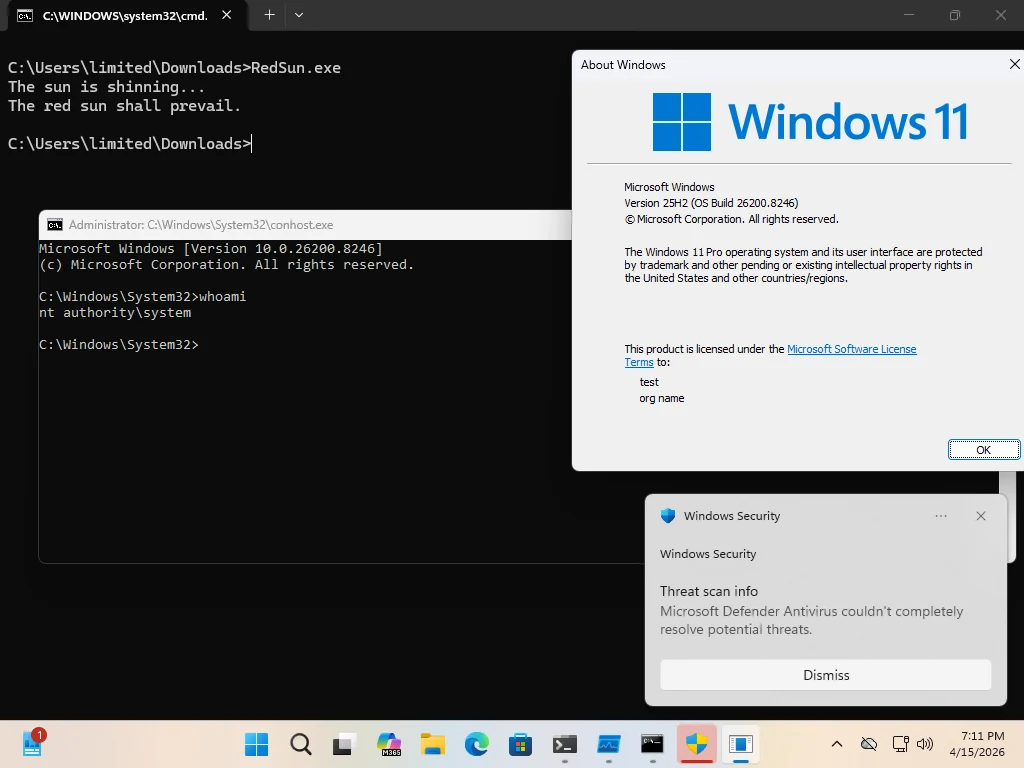

Τις τελευταίες δύο εβδομάδες, ο ερευνητής γνωστός ως “Chaotic Eclipse” προκάλεσε αναστάτωση στον κόσμο της κυβερνοασφάλειας, δημοσιεύοντας ένα proof-of-concept (PoC) exploit για μια δεύτερη μηδενική ημέρα του Microsoft Defender, γνωστή ως “RedSun”. Αυτή η κίνηση εγείρει σοβαρές ανησυχίες σχετικά με τη συνεργασία της Microsoft με ερευνητές στον τομέα της ασφάλειας, υποδεικνύοντας ταυτόχρονα σημαντικά κενά στην προστασία που προσφέρει το δημοφιλές πρόγραμμα antivirus. Ας εξετάσουμε ενδελεχώς την ευπάθεια αυτή, τον τρόπο λειτουργίας της, καθώς και τις συνέπειες που μπορεί να έχει για τους χρήστες.

Τι είναι το RedSun;

Το RedSun είναι μία εκμετάλλευση που στοχεύει σε ένα σφάλμα κλιμάκωσης τοπικών προνομίων (LPE) του Microsoft Defender, το οποίο μπορεί να παραχωρήσει δικαιώματα SYSTEM σε υπολογιστές που τρέχουν Windows 10, Windows 11 και Windows Server, ειδικά κατά τις πιο πρόσφατες ενημερώσεις του Απριλίου. Το exploit εκμεταλλεύεται μια συγκεκριμένη συμπεριφορά του Windows Defender, η οποία αναγνωρίζει τα κακόβουλα αρχεία με μια “cloud” ετικέτα και, απροσδιόριστα, τα αποθηκεύει ξανά στην αρχική τους θέση.

Πώς Λειτουργεί η Εκμετάλλευση;

Σύμφωνα με τον Chaotic Eclipse, το exploit λειτουργεί ως εξής:

- Χρησιμοποιεί το Cloud Files API για να εγγράψει το EICAR σε ένα αρχείο.

- Εκμεταλλεύεται ένα oplock για να κερδίσει έναν αγώνα σκιωδών αντιγράφων τόμου.

- Αξιοποιεί ένα σημείο διασταύρωσης/αναπαραγωγής καταλόγου για να κατευθύνει την επανεγγραφή του αρχείου, εγκαθιστώντας το στον φάκελο C:\Windows\system32\TieringEngineService.exe.

Αυτή η διαδικασία επιτρέπει στο Cloud Files Infrastructure να εκτελέσει τον TieringEngineService.exe, ο οποίος έχει τοποθετηθεί από τον εισβολέα, δίνοντάς του δικαιώματα SYSTEM.

Πηγή: Dormann

Επιβεβαίωση και Έρευνες

Ο Will Dormann, κύριος αναλυτής ευπάθειας στο Tharros, επιβεβαίωσε ότι το exploit λειτουργεί και παραχωρεί δικαιώματα SYSTEM, ακόμα και σε πλήρως επιδιορθωμένες εκδόσεις των Windows. Ο ίδιος επεσήμανε ότι κάποιοι προμηθευτές antivirus στο VirusTotal εντοπίζουν την εκμετάλλευση λόγω της παρουσίας της ενσωματωμένης EICAR εντός του εκτελέσιμου αρχείου.

Η Αντίκτυπη Απόφαση του Chaotic Eclipse

Ο Chaotic Eclipse δήλωσε ότι κατέστησε δημόσιο το exploit για να εκφράσει την ανησυχία του σχετικά με το πώς η Microsoft συνεργάζεται με τους ερευνητές κυβερνοασφάλειας. Αναφερόμενος σε μια προσωπική εμπειρία, είπε: “Αντί να μου δώσουν ευχαρίστηση αυτοί οι άνθρωποι, μου κατέστρεψαν τη ζωή”, υπογραμμίζοντας την ανάγκη για μια πιο υποστηρικτική προσέγγιση από τις μεγάλες εταιρείες τεχνολογίας όσον αφορά την αναφορά ελαττωμάτων.

Αυτή η αίσθηση της ανησυχίας προκύπτει καθώς, μόλις την προηγούμενη εβδομάδα, ο ίδιος ερευνητής δημοσίευσε ένα exploit για μια άλλη ευπάθεια του Microsoft Defender, γνωστή ως “BlueHammer”, που καταγράφηκε ως CVE-2026-33825.

Απάντηση της Microsoft

Η Microsoft, σε δήλωση που έκανε, υπογράμμισε τη δέσμευσή της για την αποτελεσματική διαχείριση ζητημάτων ασφαλείας, λέγοντας: “Η Microsoft έχει δεσμευτεί να διερευνήσει τα αναφερόμενα ζητήματα ασφαλείας και να ενημερώσει τις επηρεαζόμενες συσκευές το συντομότερο δυνατό.” Αξιοποίησε επίσης την ευκαιρία να επισημάνει τη σημασία της συντονισμένης αποκάλυψης ευπαθειών ως αναγκαίας πρακτικής για την προστασία τόσο των πελατών όσο και της ερευνητικής κοινότητας.

Η κατάσταση αυτή δείχνει τη σημασία της συνεργασίας μεταξύ εταιρειών τεχνολογίας και ερευνητών κυβερνοασφάλειας στην προσπάθεια για ένα πιο ασφαλές ψηφιακό μέλλον.

This improved article retains the original meaning but enhances clarity, depth, and SEO effectiveness, while maintaining a modern journalistic style.