Σε έναν κόσμο όπου οι κυβερνοαπειλές συνεχίζουν να εξελίσσονται, μια νέα εργαλειοθήκη που έχει προκύψει, γνωστή ως SpankRAT, προκαλεί σοβαρές ανησυχίες στους ειδικούς ασφάλειας. Πρόκειται για ένα Remote Access Trojan (RAT) που έχει αναπτυχθεί με τη χρήση της γλώσσας προγραμματισμού Rust και έχει σχεδιαστεί να εκμεταλλεύεται νόμιμες διαδικασίες των Windows, παρακάμπτοντας τους ελέγχους ασφάλειας και διατηρώντας μη ανιχνεύσιμη πρόσβαση σε παραβιασμένα συστήματα. Αυτή η απειλή έχει ήδη αναγνωριστεί από ερευνητές της ANY.RUN ως κρίσιμη όσον αφορά την παρακολούθηση και την ανίχνευση.

Το SpankLoader: Πρώτο Στάδιο της Επίθεσης

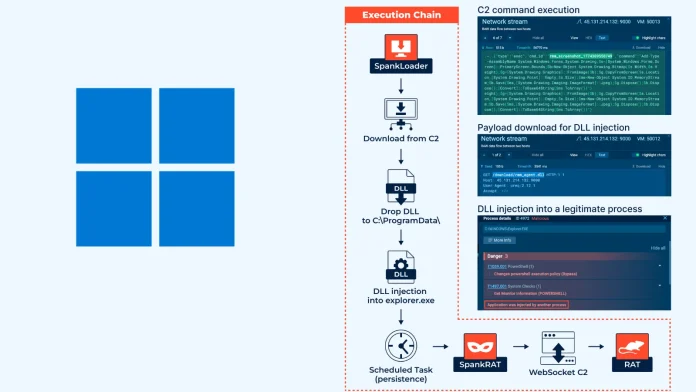

Η αλυσίδα επίθεσης ξεκινά με το SpankLoader, έναν ελαφρύ φορτωτή που ανακτά το κύριο ωφέλιμο φορτίο από έναν διακομιστή εντολών και ελέγχου (C2) μέσω μη κρυπτογραφημένου HTTP. Ενδυναμώνοντας την κακόβουλη δραστηριότητα, το SpankLoader εκμεταλλεύεται το SeDebugPrivilege για να αυξήσει τα δικαιώματά του και να εγχύσει ένα κακόβουλο DLL, το οποίο ονομάζεται rmm_agent.dll, στο explorer.exe. Αυτή η διαδικασία εγχύσεως χρησιμοποιεί κλασικές τεχνικές έγχυσης DLL, καθιστώντας δύσκολη την ανίχνευση

Για να διασφαλιστεί η μόνιμη πρόσβαση μετά από επανεκκινήσεις, το SpankLoader δημιουργεί μια προγραμματισμένη εργασία με το όνομα RmmAgentCore, ρυθμισμένη να ενεργοποιείται κατά την είσοδο και να εκτελείται με υψηλότερα δικαιώματα. Αυτή η τεχνική της ένεσης στο explorer.exe είναι επικίνδυνη, καθώς επιτρέπει την κυκλοφορία δικτύου που παράγεται από το κακόβουλο λογισμικό να φαίνεται ως νόμιμη, παραπλανώντας τις παραδοσιακές λύσεις ανίχνευσης.

SpankRAT: Δυνατότητα Απομακρυσμένης Πρόσβασης με Πλήρη Χαρακτηριστικά

Όταν το SpankRAT εγκατασταθεί, δημιουργεί μια σύνδεση μέσω WebSocket με τον διακομιστή C2, χρησιμοποιώντας JSON για την επικοινωνία. Αυτή η πλήρης παραλλαγή υποστηρίζει 18 διαφορετικές εντολές, παρέχοντας στους εισβολείς πλήρη απομακρυσμένο έλεγχο των μολυσμένων υπολογιστών. Αυτές οι εντολές περιλαμβάνουν:

- Διαχείριση Συνεδρίας: Εγγραφή και τηλεμετρία συστήματος (CPU, RAM, χρόνος λειτουργίας).

- Απομακρυσμένη Εκτέλεση: Δημιουργία εντολών με επιστροφή αποτελεσμάτων.

- Λειτουργίες Αρχείων: Λίστα, ανάγνωση, αποστολή και διαγραφή αρχείων.

- Έλεγχος Διαδικασιών: Αριθμός και κατάσταση των τρεχουσών διαδικασιών.

- Υπηρεσίες Windows: Διαχείριση υπηρεσιών του συστήματος.

- Χειρισμός Μητρώου: CRUD λειτουργίες για εγγραφές μητρώου.

- Προγραμματισμένος Έλεγχος Εργασιών: Λίστα και εκτέλεση προγραμματισμένων εργασιών.

- Απόθεμα Λογισμικού: Καταγραφή εγκατεστημένου λογισμικού.

Όλες οι αλληλεπιδράσεις με το σύστημα εκτελούνται μέσω του PowerShell χρησιμοποιώντας πολιτικές εκτέλεσης που παρακάμπτουν τους περιορισμούς ασφαλείας. Δυστυχώς, κατά την ανάλυση, τα δείγματα του SpankRAT δεν ανιχνεύθηκαν από το VirusTotal, γεγονός που επιβεβαιώνει την ανάγκη για εξελιγμένες πλατφόρμες ανάλυσης συμπεριφοράς, όπως το ANY.RUN.

Δείκτες Συμβιβασμού (IOC)

Για την αποτελεσματική ανίχνευση της απειλής, οι ομάδες ασφαλείας θα πρέπει να αναζητούν τους παρακάτω δείκτες:

- Διακομιστές C2:

45.131.214[.]132:9000,166.1.144[.]109:9000. - Agent Hash:

f0afbbb3c80e5347191452f2f3b147627e9d1ae4d60b61d6da900a60b35eec95. - Κακόβουλα Αρχεία:

RmmAgentCore.exe,rmm_agent.dll. - Διαδρομή Απόθεσης:

C:\ProgramData\. - Μηχανισμός Εμμονής: Προγραμματισμένη εργασία

RmmAgentCoreμε υψηλότερα δικαιώματα. - Στόχος Ένεσης:

explorer.exe. - Περιβάλλον Δόμησης: Σκουριά (Φορτίο) με αναφορές σε διαδρομές ανάπτυξης.

Συστάσεις Μετριασμού

Οι ομάδες ασφάλειας θα πρέπει να επικεντρωθούν στους κανόνες ανίχνευσης που εστιάζουν στην ανίχνευση έγχυσης DLL στο explorer.exe και των προγραμματισμένων εργασιών με αυξημένα δικαιώματα. Είναι επίσης σοβαρά συνιστώμενο να ενσωματωθούν δυναμικές αναλύσεις sandbox στις στρατηγικές ανίχνευσης, προκειμένου να μειωθεί η ορατότητα σε τέτοιες απειλές.

Η χρήση πλατφορμών όπως το ANY.RUN μπορεί να προσφέρει κρίσιμες πληροφορίες για την ανίχνευση και να ενισχύσει την ασφάλεια των οργανισμών, καθιστώντας τις ροές εργασίας τους πιο αποτελεσματικές.