Μια πρόσφατη ανάλυση ασφαλείας αποκάλυψε πώς η αλυσιδωτή φαινομενικά ήσσονος σημασίας λογικές ατέλειες στο Dell Wyse Management Suite (WMS) On-Premises μπορεί να οδηγήσει σε έναν πλήρη συμβιβασμό του συστήματος.

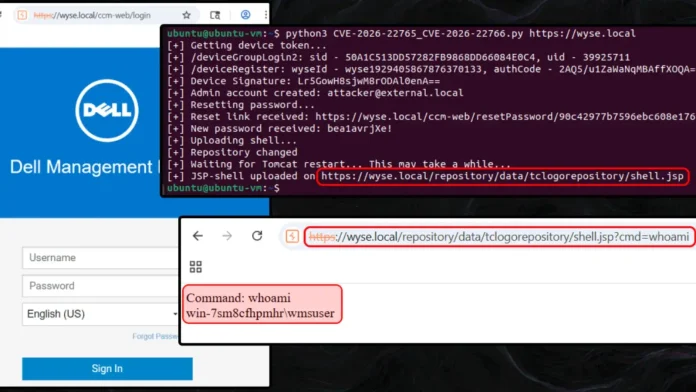

Οι ερευνητές ασφαλείας απέδειξαν ότι ο συνδυασμός δύο διακριτών τρωτών σημείων επιτρέπει σε έναν εισβολέα χωρίς έλεγχο ταυτότητας να παρακάμψει τους ελέγχους ασφαλείας και να επιτύχει απομακρυσμένη εκτέλεση κώδικα (RCE) στον διακομιστή διαχείρισης.

CVE-2026-22765 (CVSS 8.8): Ένα ελάττωμα εξουσιοδότησης που λείπει επιτρέπει σε έναν απομακρυσμένο εισβολέα χαμηλών προνομίων να κλιμακώσει τα δικαιώματα σε πλήρες επίπεδο διαχειριστή.

CVE-2026-22766 (CVSS 7.2): Μια απεριόριστη ευπάθεια μεταφόρτωσης αρχείων επιτρέπει σε έναν απομακρυσμένο εισβολέα με υψηλά προνόμια να εκτελεί αυθαίρετο κώδικα στο υποκείμενο σύστημα.

Η Dell αντιμετώπισε αυτά τα ελαττώματα ασφαλείας με την κυκλοφορία της έκδοσης 5.5 του WMS στις 23 Φεβρουαρίου 2026. Τα τρωτά σημεία επηρεάζουν συγκεκριμένα τις επιτόπιες αναπτύξεις τόσο της δωρεάν Standard όσο και της πληρωμένης έκδοσης Pro.

Η αλυσίδα της εκμετάλλευσης

Η διαδρομή προς την εκτέλεση απομακρυσμένου κώδικα χωρίς έλεγχο ταυτότητας βασίζεται στη συμβολοσειρά ελαττωμάτων εγγραφής συσκευής, μη προστατευμένων τελικών σημείων API και παρακάμψεων διέλευσης διαδρομής.

Η επίθεση ξεκινά με την εγγραφή της συσκευής. Στην προεπιλεγμένη διαμόρφωση της έκδοσης εσωτερικής εγκατάστασης, ένας εισβολέας μπορεί να καταχωρήσει μια απατεώνα συσκευή υποβάλλοντας ένα κενό διακριτικό ομάδας.

.webp.jpeg)

Ενώ αυτό τοποθετεί τη συσκευή σε μια ομάδα περιορισμένης καραντίνας, επιστρέφει με επιτυχία ένα αναγνωριστικό συσκευής και έναν κωδικό ελέγχου ταυτότητας, παρέχοντας την αρχική βάση που απαιτείται για την αλληλεπίδραση με το WMS API.

Οπλισμένος με έγκυρη υπογραφή συσκευής, ο εισβολέας μπορεί να εκμεταλλευτεί ακατάλληλα εκτεθειμένες διαδρομές εισαγωγής Active Directory (AD).

Καλώντας διαδοχικά τα τελικά σημεία importADUserGroups και addRoleToADGroup API, ο εισβολέας δημιουργεί μια προσαρμοσμένη ομάδα ρόλων με δικαιώματα διαχειριστή.

Στη συνέχεια, το τελικό σημείο importADUsers χειραγωγείται για την παροχή ενός νέου λογαριασμού διαχειριστή που συνδέεται με αυτόν τον ρόλο. Η πρόσβαση σε αυτόν τον πρόσφατα δημιουργημένο λογαριασμό απαιτεί την υπέρβαση ενός φραγμού ελέγχου ταυτότητας.

.webp.jpeg)

Σύμφωνα με έρευνα του PTsecurity, Οι επιτιθέμενοι έχουν δύο διαφορετικές μεθόδους για να το επιτύχουν αυτό. Η πρώτη μέθοδος εκμεταλλεύεται ένα λογικό ελάττωμα στη λειτουργία επαναφοράς κωδικού πρόσβασης.

Με την εισαγωγή του διαχειριστή με ένα κενό κύριο όνομα χρήστη Active Directory (UPN), ο έλεγχος χρήστη AD του συστήματος αποτυγχάνει, επιτρέποντας στον εισβολέα να ζητήσει επαναφορά κωδικού πρόσβασης σε μια εξωτερική διεύθυνση email.

.webp.jpeg)

Εναλλακτικά, σε περιβάλλοντα Pro με ρυθμισμένο LDAP, ένας εισβολέας μπορεί να παρέχει το αναγνωριστικό ενός παραβιασμένου χρήστη χαμηλών προνομίων τομέα κατά τη διαδικασία εισαγωγής.

Επιτρέποντάς τους να ελέγχουν την ταυτότητα ως διαχειριστής χρησιμοποιώντας τυπικά διαπιστευτήρια τομέα. Η τελική φάση αξιοποιεί αυτά τα πρόσφατα αποκτηθέντα δικαιώματα διαχειριστή για την ανάπτυξη ενός κακόβουλου κελύφους ιστού JSP.

Παρόλο που η εφαρμογή εφαρμόζει φίλτρα ενάντια στις παραδοσιακές επιθέσεις διέλευσης διαδρομής, ένας διαχειριστής μπορεί να διαμορφώσει εκ νέου κακόβουλα τις ρυθμίσεις του τοπικού χώρου αποθήκευσης αρχείων.

Τροποποιώντας τη διαδρομή του αποθετηρίου ώστε να οδηγεί απευθείας στον ριζικό κατάλογο ιστού Tomcat και εκδίδοντας μια εντολή API για επανεκκίνηση της υπηρεσίας Tomcat, ο εισβολέας διαγράφει την προσωρινή μνήμη διαμόρφωσης διαδρομής και παρακάμπτει όλους τους περιορισμούς μεταφόρτωσης αρχείων.

Ένα ωφέλιμο φορτίο JSP μπορεί στη συνέχεια να μεταφορτωθεί μέσω μιας διαδρομής μεταφόρτωσης εικόνας, με αποτέλεσμα την πλήρη εκτέλεση απομακρυσμένου κώδικα χωρίς έλεγχο ταυτότητας.

Η Dell κυκλοφόρησε την έκδοση 5.5 WMS, η οποία διορθώνει αυτά τα κρίσιμα λογικά ελαττώματα και ουσιαστικά σπάει την αλυσίδα εκμετάλλευσης.

Οι διαχειριστές συστήματος που διαχειρίζονται τις αναπτύξεις Dell WMS On-Premises πρέπει να ενημερώσουν αμέσως την υποδομή τους για να ασφαλίσουν το περιβάλλον τους από αυτούς τους φορείς επιθέσεων.