Μια εξελιγμένη εξέλιξη του Kerberoasting που ονομάστηκε επίθεση “Ghost SPN” που επιτρέπει στους αντιπάλους να εξάγουν διαπιστευτήρια Active Directory διαγράφοντας ταυτόχρονα όλα τα ίχνη της δραστηριότητάς τους, καθιστώντας τα παραδοσιακά μοντέλα ανίχνευσης ουσιαστικά τυφλά έναντι της εισβολής.

Η επίθεση που αποκαλύφθηκε από ερευνητές ασφαλείας της Trellix χρησιμοποιεί εκχωρημένες διαχειριστικές άδειες, δημιουργώντας προσωρινά παράθυρα έκθεσης.

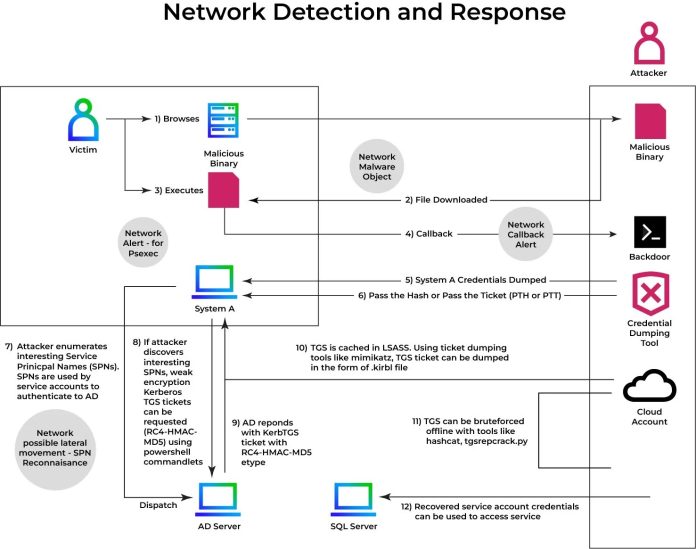

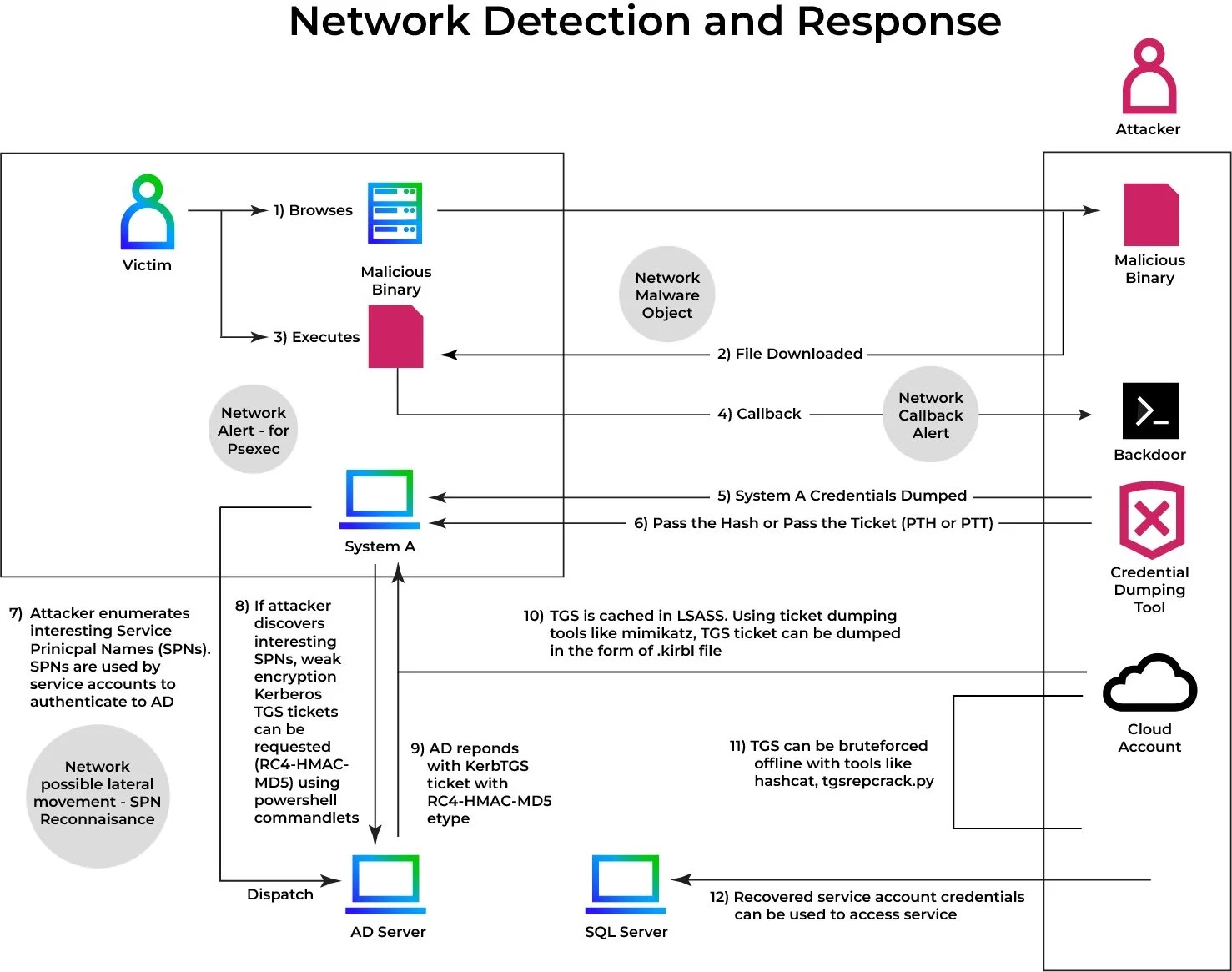

Το Kerberoasting είναι μια καλά τεκμηριωμένη τεχνική μετά την εκμετάλλευση που στοχεύει λογαριασμούς Active Directory (AD) που έχουν καταχωριστεί με Κύρια Ονόματα Υπηρεσιών (SPN).

Όταν ζητείται ένα εισιτήριο Ticket Granting Service (TGS) για ένα SPN, το Kerberos Key Distribution Center (KDC) το κρυπτογραφεί με τον κατακερματισμό NTLM του λογαριασμού-στόχου, τον οποίο οι εισβολείς μπορούν να εξαγάγουν και να σπάσουν εκτός σύνδεσης για να ανακτήσουν διαπιστευτήρια απλού κειμένου.

Η παραλλαγή Ghost SPN το κάνει ένα βήμα παραπέρα. Αντί να απαριθμούν προϋπάρχοντες λογαριασμούς υπηρεσίας, οι αντίπαλοι εκμεταλλεύονται τα εκχωρημένα δικαιώματα καταλόγου, όπως η πρόσβαση εγγραφής σε επίπεδο αντικειμένου GenericAll, για να εκχωρήσουν προσωρινά ένα ψεύτικο SPN σε έναν συνηθισμένο λογαριασμό χρήστη.

Αυτό μετατρέπει έναν τυπικό χρήστη σε έναν εφήμερο στόχο Kerberoasting χωρίς να αγγίξει κανέναν γνωστό λογαριασμό υπηρεσίας, δημιουργώντας μηδενικές ειδοποιήσεις βάσει απαρίθμησης στη διαδικασία.

Ο κύκλος ζωής της επίθεσης τριών φάσεων

Σύμφωνα με τους ερευνητές της Trelixη επίθεση εκτυλίσσεται σε τρεις σκόπιμες φάσεις:

- Εκχώρηση SPN (Εκτός ζώνης): Ο εισβολέας αξιοποιεί την πρόσβαση εγγραφής για να εκχωρήσει με μη αυτόματο τρόπο ένα αυθαίρετο SPN (π.χ.

http/webapp) σε έναν λογαριασμό προορισμού μέσω εντολών PowerShell. Το KDC, βλέποντας έναν έγκυρο εντολέα υπηρεσίας, εκδίδει ένα εισιτήριο TGS κρυπτογραφημένο με RC4-HMAC-MD5 — τυπική συμπεριφορά Kerberos χωρίς ανωμαλία ορατή σε επίπεδο πρωτοκόλλου. - Εξαγωγή και ρωγμή εκτός σύνδεσης: Το εισιτήριο TGS απορρίπτεται χρησιμοποιώντας εργαλεία όπως το Mimikatz και εξάγεται ως α

.kirbiαρχείο. Το σπάσιμο συμβαίνει εξ ολοκλήρου έξω από το περιβάλλον χρησιμοποιώντας εργαλεία όπως το Hashcat ήtgsrepcrack.pyχωρίς να δημιουργούνται αποτυχίες ελέγχου ταυτότητας ή ύποπτες προσπάθειες σύνδεσης εντός της υποδομής προορισμού. - Εκκαθάριση και αντιεγκληματολογία: Το χαρακτηριστικό SPN διαγράφεται αμέσως, επαναφέροντας τον λογαριασμό στην αρχική του κατάσταση. Χωρίς επίμονους δείκτες, οι υπερασπιστές που βασίζονται σε στατικά στιγμιότυπα καταλόγου ή σε αρχεία καταγραφής ελέγχου χαμηλής πιστότητας δεν μπορούν να συνδέσουν αναδρομικά το αίτημα TGS με κακόβουλη συμπεριφορά.

Αυτή η τεχνική υπονομεύει άμεσα τα μοντέλα ανίχνευσης που βασίζονται σε δύο λανθασμένες υποθέσεις: ότι οι στόχοι Kerberoasting είναι πάντα προεγγεγραμμένοι λογαριασμοί υπηρεσίας και ότι η κακόβουλη δραστηριότητα προκαλεί ανωμαλίες αιτημάτων εισιτηρίων μεγάλου όγκου.

Ο στοχευμένος λογαριασμός μπορεί να μην είχε ποτέ ρόλο υπηρεσίας. Το SPN μπορεί να υπάρχει μόνο για δευτερόλεπτα. Όταν αξιολογείται μεμονωμένα, η δραστηριότητα δεν διακρίνεται από μια νόμιμη διοικητική ενέργεια, με ένα κρίσιμο κενό ορατότητας στις στοίβες SOC που βασίζεται σε κατακερματισμένη ανάλυση αρχείων καταγραφής.

Μετριασμούς

Οι οργανισμοί θα πρέπει να λάβουν άμεσα τα ακόλουθα βήματα:

- Ελέγξτε τα ACL επιθετικά — ταυτοποίηση και ανάκληση

GenericAllήWriteSPNάδειες που χορηγούνται σε μη διαχειριστικούς λογαριασμούς - Ενεργοποίηση αναλυτικής καταγραφής αλλαγών AD — συσχετίζω

msDS-ServicePrincipalNameτροποποιήσεις χαρακτηριστικών με αιτήματα εισιτηρίων Kerberos κατάντη - Επιβολή κρυπτογράφησης Kerberos μόνο για AES — εξαλείψτε το RC4-HMAC-MD5, το οποίο είναι σημαντικά πιο ευάλωτο στο σπάσιμο εκτός σύνδεσης

- Επαναφέρετε τους παραβιασμένους κωδικούς πρόσβασης λογαριασμού — δώστε προτεραιότητα σε λογαριασμούς με ιστορική έκθεση πρόσβασης εγγραφής σε προνομιακά αντικείμενα

- Αναπτύξτε συμπεριφορικά εργαλεία NDR — η αντιστοίχιση στατικής υπογραφής και οι προσεγγίσεις μόνο SIEM δεν μπορούν να ανιχνεύσουν εφήμερο χειρισμό ταυτότητας χωρίς τηλεμετρία μεταξύ τομέων

Καθώς οι αντίπαλοι στρέφονται όλο και περισσότερο από την εκμετάλλευση ευπαθειών λογισμικού στην κατάχρηση νόμιμων αδειών καταλόγου, χαρακτηριστικό του Living-off-the-Land (LotL), οι υπερασπιστές πρέπει να αλλάξουν την εστίασή τους από την παρακολούθηση προσπαθειών πρόσβασης στη συνεχή επιτήρηση των αλλαγών χαρακτηριστικών ταυτότητας, ειδικά εκείνων που έχουν σχεδιαστεί για εξαφάνιση.