Ένας φορέας κλοπής πληροφοριών που ονομάζεται VoidStealer χρησιμοποιεί μια νέα προσέγγιση για να παρακάμψει την κρυπτογράφηση δεσμευμένης εφαρμογής (ABE) του Chrome και να εξαγάγει το κύριο κλειδί για την αποκρυπτογράφηση ευαίσθητων δεδομένων που είναι αποθηκευμένα στο πρόγραμμα περιήγησης.

Η νέα μέθοδος είναι πιο κρυφή και βασίζεται σε σημεία διακοπής υλικού για την εξαγωγή του v20_master_key, που χρησιμοποιείται τόσο για κρυπτογράφηση όσο και για αποκρυπτογράφηση, απευθείας από τη μνήμη του προγράμματος περιήγησης, χωρίς να απαιτείται κλιμάκωση προνομίων ή εισαγωγή κώδικα.

Μια αναφορά από τη Gen Digital, τη μητρική εταιρεία πίσω από τις μάρκες Norton, Avast, AVG και Avira, σημειώνει ότι αυτή είναι η πρώτη περίπτωση πληροφοριοκλέφτη που παρατηρείται στη φύση που χρησιμοποιεί τέτοιο μηχανισμό.

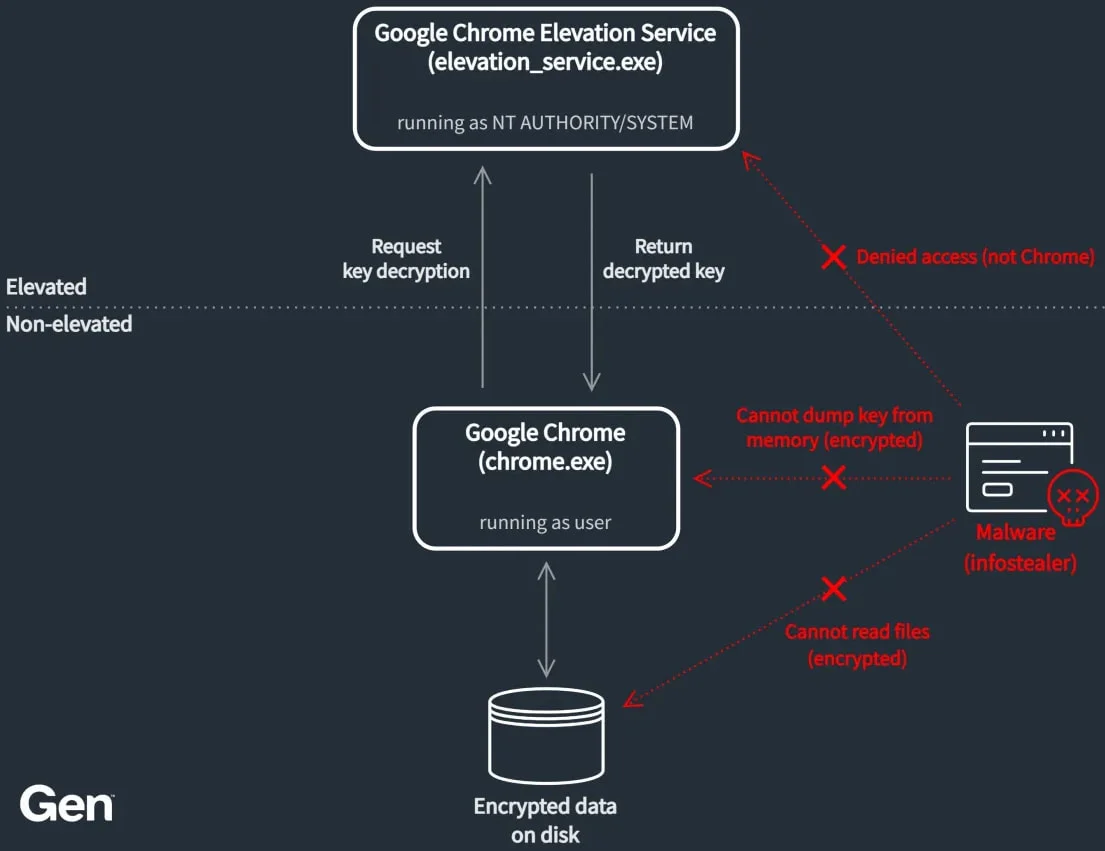

Η Google εισήγαγε το ABE στο Chrome 127, που κυκλοφόρησε τον Ιούνιο του 2024, ως νέο μηχανισμό προστασίας για τα cookies και άλλα ευαίσθητα δεδομένα του προγράμματος περιήγησης. Διασφαλίζει ότι το κύριο κλειδί παραμένει κρυπτογραφημένο στο δίσκο και δεν μπορεί να ανακτηθεί μέσω κανονικής πρόσβασης σε επίπεδο χρήστη.

Για την αποκρυπτογράφηση του κλειδιού απαιτείται η υπηρεσία Google Chrome Elevation Service, η οποία εκτελείται ως SYSTEM, για την επικύρωση της διαδικασίας αιτήματος.

Πηγή: Gen Digital

Ωστόσο, αυτό το σύστημα έχει παρακαμφθεί από πολλές οικογένειες κακόβουλων προγραμμάτων κλοπής πληροφοριών και έχει ακόμη αποδειχθεί σε εργαλεία ανοιχτού κώδικα. Παρόλο που η Google εφάρμοσε διορθώσεις και βελτιώσεις για να αποκλείσει αυτές τις παρακάμψεις, οι νέες εκδόσεις κακόβουλου λογισμικού συνέχισαν σύμφωνα με πληροφορίες να έχουν επιτυχία χρησιμοποιώντας άλλες μεθόδους.

“Το VoidStealer είναι ο πρώτος infostealer που παρατηρήθηκε στη φύση υιοθετώντας μια νέα τεχνική παράκαμψης Application-Bound Encryption (ABE) που βασίζεται σε εντοπισμό σφαλμάτων, η οποία αξιοποιεί σημεία διακοπής υλικού για να εξαγάγει το v20_master_key απευθείας από τη μνήμη του προγράμματος περιήγησης.” λέει ο Vojtěch Krejsaερευνητής απειλών στη Gen Digital.

Το VoidStealer είναι μια πλατφόρμα κακόβουλου λογισμικού ως υπηρεσία (MaaS) που διαφημίζεται σε φόρουμ σκοτεινού ιστού τουλάχιστον από τα μέσα Δεκεμβρίου 2025. Το κακόβουλο λογισμικό εισήγαγε τον νέο μηχανισμό παράκαμψης ABE στην έκδοση 2.0.

.webp)

Πηγή: Gen Digital

Κλέβει το κύριο κλειδί

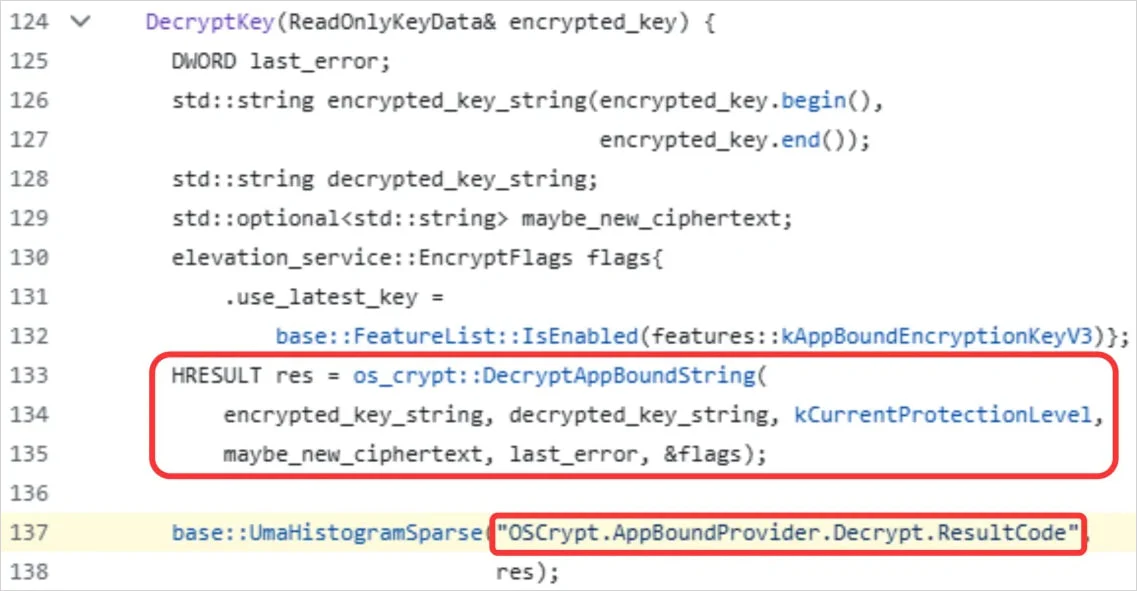

Το τέχνασμα του VoidStealer για την εξαγωγή του κύριου κλειδιού είναι να στοχεύσετε μια σύντομη στιγμή όταν του Chrome v20_master_key υπάρχει για λίγο στη μνήμη σε κατάσταση απλού κειμένου κατά τη διάρκεια λειτουργιών αποκρυπτογράφησης.

Συγκεκριμένα, το VoidStealer ξεκινά μια ανασταλμένη και κρυφή διαδικασία προγράμματος περιήγησης, την επισυνάπτει ως πρόγραμμα εντοπισμού σφαλμάτων και περιμένει να φορτωθεί το DLL του προγράμματος περιήγησης-στόχου (chrome.dll ή msedge.dll).

Όταν φορτώνεται, σαρώνει το DLL για μια συγκεκριμένη συμβολοσειρά και την εντολή LEA που την παραπέμπει, χρησιμοποιώντας τη διεύθυνση αυτής της εντολής ως στόχο σημείο διακοπής υλικού.

Πηγή: Gen Digital

Στη συνέχεια, ορίζει αυτό το σημείο διακοπής σε υπάρχοντα και πρόσφατα δημιουργημένα νήματα του προγράμματος περιήγησης, περιμένει να ενεργοποιηθεί κατά την εκκίνηση ενώ το πρόγραμμα περιήγησης αποκρυπτογραφεί τα προστατευμένα δεδομένα και, στη συνέχεια, διαβάζει το μητρώο κρατώντας έναν δείκτη στο απλό κείμενο v20_master_key και το εξάγει με το “ReadProcessMemory”.

Η Gen Digital εξηγεί ότι η ιδανική στιγμή για να το κάνει αυτό το κακόβουλο λογισμικό είναι κατά την εκκίνηση του προγράμματος περιήγησης, όταν η εφαρμογή φορτώνει νωρίς τα προστατευμένα με ABE cookies, αναγκάζοντας την αποκρυπτογράφηση του κύριου κλειδιού.

Οι ερευνητές εξήγησαν ότι το VoidStealer πιθανότατα δεν εφηύρε αυτήν την τεχνική, αλλά μάλλον την υιοθέτησε από το έργο ανοιχτού κώδικα «ElevationKatz», μέρος του ChromeKatz Σύνολο εργαλείων απόρριψης cookie που δείχνει αδυναμίες στο Chrome.

Αν και υπάρχουν κάποιες διαφορές στον κώδικα, η υλοποίηση φαίνεται να βασίζεται στο ElevationKatz, το οποίο είναι διαθέσιμο για περισσότερο από ένα χρόνο.

Το BleepingComputer επικοινώνησε με την Google ζητώντας ένα σχόλιο σχετικά με αυτήν τη μέθοδο παράκαμψης που χρησιμοποιείται από τους παράγοντες απειλών, αλλά δεν ήταν διαθέσιμη απάντηση μέχρι τη στιγμή της δημοσίευσης.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com