Ένα νέο κακόβουλο λογισμικό Android που ονομάζεται Perseus ελέγχει σημειώσεις που έχουν επιμεληθεί ο χρήστης για να κλέψει ευαίσθητες πληροφορίες, όπως κωδικούς πρόσβασης, φράσεις ανάκτησης ή οικονομικά δεδομένα.

Διανεμημένο σε ανεπίσημα καταστήματα που μεταμφιέζονται ως IPTV, το Perseus επιτρέπει την πλήρη ανάληψη της συσκευής, τη λήψη στιγμιότυπων οθόνης και τις επιθέσεις επικάλυψης.

Υποδυόμενος ως εφαρμογές IPTV, οι οποίες χρησιμοποιούνται συχνά για τη ροή πειρατικού περιεχομένου, ο παράγοντας απειλής βασίζεται στην εξοικείωση του χρήστη με την παράπλευρη φόρτωση APK εκτός του καταστήματος Google Play και την παράβλεψη των προειδοποιήσεων ασφαλείας.

Αυτή η τάση έχει εμφανιστεί τους τελευταίους οκτώ μήνες, καθώς οι χρήστες αναζητούν δωρεάν ή χαμηλού κόστους τρόπους πρόσβασης σε ζωντανές αθλητικές μεταδόσεις. Σε μια πρόσφατη καμπάνια, οι παράγοντες απειλών χρησιμοποίησαν το δέλεαρ της εφαρμογής IPTV για να διανείμουν το Massiv Android τραπεζικό κακόβουλο λογισμικό.

Σύμφωνα με ερευνητές της εταιρείας ασφάλειας κινητής τηλεφωνίας ThreatFabric, η Perseus στοχεύει κυρίως χρηματοπιστωτικά ιδρύματα στην Τουρκία και την Ιταλία, καθώς και υπηρεσίες κρυπτογράφησης.

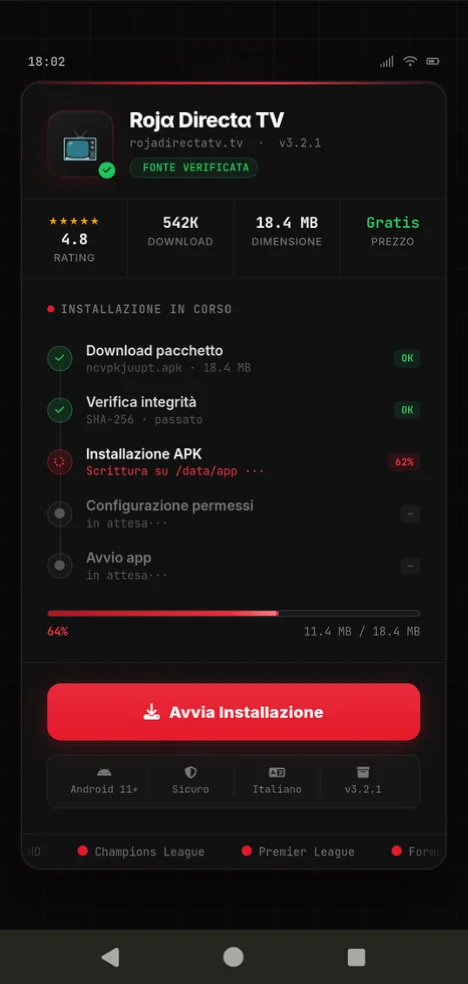

Μια εφαρμογή που φορτώνει το κακόβουλο λογισμικό ονομάζεται Roja Directa TV, μια δημοφιλής υπηρεσία ροής αθλητικών αγώνων που έχει γίνει στόχος παραβίασης πνευματικών δικαιωμάτων και ενεργειών τερματισμού λειτουργίας.

Πηγή: ThreatFabric

Το dropper για το Perseus μπορεί να παρακάμψει τους περιορισμούς πλευρικής φόρτωσης Android 13+ και είναι το ίδιο για την παράδοση του κακόβουλου λογισμικού Klopatra και Medusa.

Σύμφωνα με τους ερευνητές του ThreatFabric, «ο Perseus φαίνεται να βασίζεται ειδικά στη βάση κωδικών Phoenix», η οποία δημιουργήθηκε από τον κώδικα Cerberus, που διέρρευσε πριν από σχεδόν έξι χρόνια.

Σε μια έκθεση σήμερα, οι ερευνητές λένε ότι το κακόβουλο λογισμικό έχει δύο εκδόσεις, μια στα τουρκικά και μια πιο εκλεπτυσμένη στα αγγλικά, η οποία διαθέτει επίσης καλύτερο εντοπισμό σφαλμάτων και πρόσθετες λειτουργίες ποιότητας ζωής.

Η αγγλική παραλλαγή περιλαμβάνει εκτενή καταγραφή και emoji στον κώδικα, κάτι που αποτελεί ισχυρή ένδειξη ότι τα εργαλεία AI χρησιμοποιήθηκαν στη διαδικασία ανάπτυξης.

Η εστίαση στην Τουρκία είναι επίσης εμφανής στη λίστα των στοχευόμενων χρηματοπιστωτικών ιδρυμάτων στη χώρα (17), ακολουθούμενη από την Ιταλία με 15, την Πολωνία με 5, τη Γερμανία (3) και τη Γαλλία (2). Το κακόβουλο λογισμικό στοχεύει επίσης 9 εφαρμογές κρυπτονομισμάτων.

Με την κατάχρηση των Υπηρεσιών Προσβασιμότητας Android, η Perseus παρέχει στους χειριστές τον πλήρη απομακρυσμένο έλεγχο των μολυσμένων συσκευών, δίνοντάς τους τη δυνατότητα:

- Καταγράψτε στιγμιότυπα οθόνης συνεχώς και μεταδώστε τα στον χειριστή (start_vnc)

- Αποστολή δομημένης ιεραρχίας διεπαφής χρήστη για απομακρυσμένη αλληλεπίδραση μέσω προγραμματισμού (start_hvnc)

- Προσομοίωση πατημάτων, ολισθήσεων, εισαγωγής κειμένου, παρατεταμένων πατημάτων και άλλων ενεργειών πλοήγησης διεπαφής χρήστη

- Ενεργοποιήστε την οθόνη, εκκινήστε εφαρμογές και αποκλείστε εφαρμογές

- Ενεργοποιήστε μια επικάλυψη μαύρης οθόνης για να αποκρύψετε τη δραστηριότητα από το θύμα

- Εκκινήστε επιθέσεις επικάλυψης και εκτελέστε καταγραφή πλήκτρων

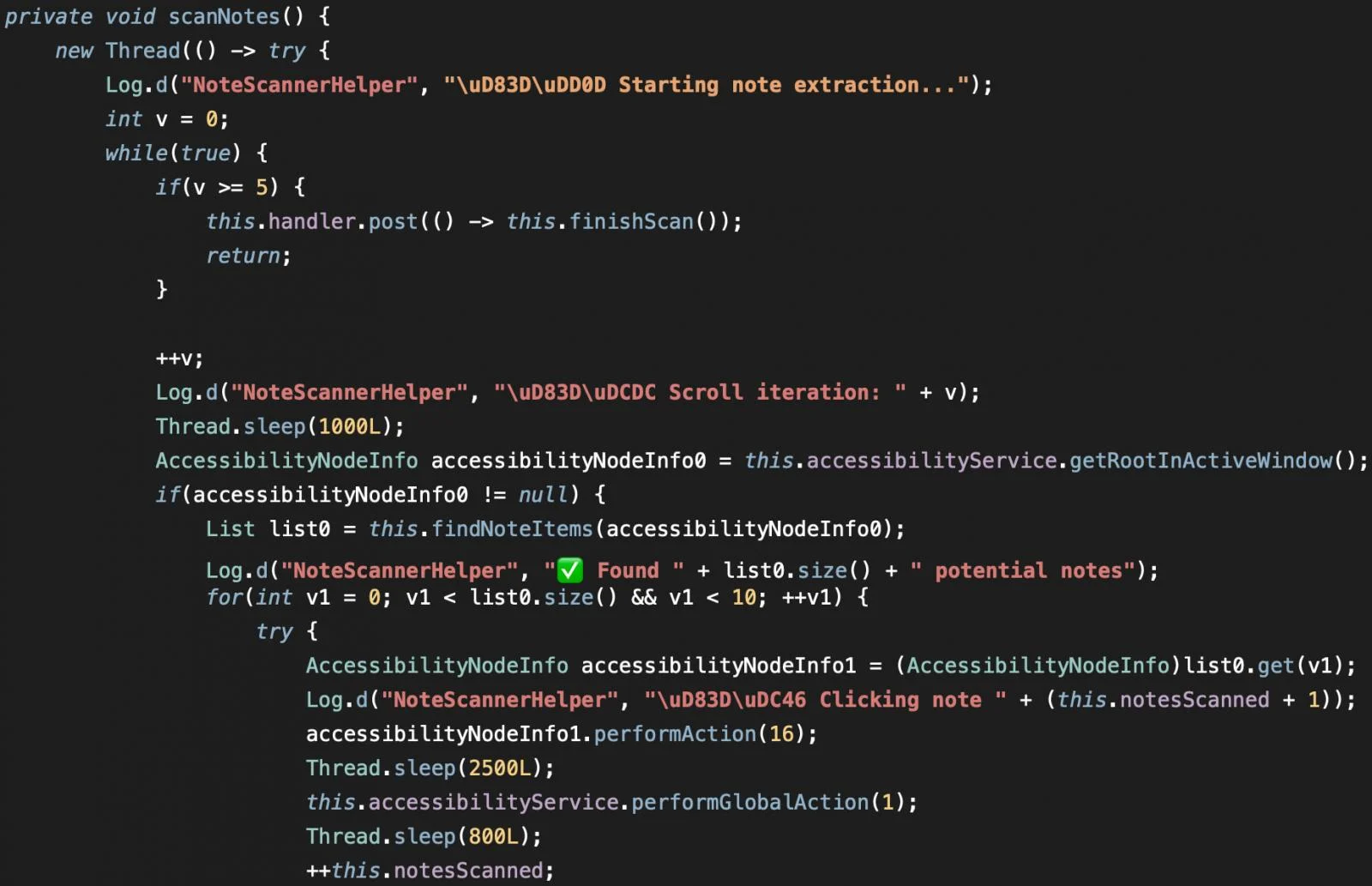

Η ασυνήθιστη λειτουργία του Perseus στοχεύει εφαρμογές λήψης σημειώσεων Android, συμπεριλαμβανομένων των Google Keep, Xiaomi Notes, Samsung Notes, ColorNote, Evernote, Microsoft OneNote και Simple Notes.

Οι ερευνητές του ThreatFabric σημειώνουν ότι αυτή είναι η πρώτη φορά που είδαν ένα κακόβουλο λογισμικό Android να ελέγχει για ευαίσθητες λεπτομέρειες σε προσωπικές σημειώσεις στη συσκευή.

“Ενώ πολλές οικογένειες κακόβουλων προγραμμάτων Android εστιάζουν κυρίως στη συλλογή διαπιστευτηρίων ή στην υποκλοπή επικοινωνιών, αυτή η δυνατότητα αντικατοπτρίζει ένα ευρύτερο ενδιαφέρον για δεδομένα με βάση τα συμφραζόμενα και προσωπικά επιμελημένα δεδομένα.” διαβάζει την αναφορά ThreatFabric.

«Οι σημειώσεις συχνά περιέχουν ευαίσθητες πληροφορίες, όπως κωδικούς πρόσβασης, φράσεις ανάκτησης, οικονομικές λεπτομέρειες ή προσωπικές σκέψεις, γεγονός που τις καθιστά πολύτιμο στόχο για τους επιτιθέμενους».

Η αγγλική έκδοση του κακόβουλου λογισμικού χρησιμοποιεί τις Υπηρεσίες Προσβασιμότητας για να ανοίγει συστηματικά τις εφαρμογές σημειώσεων μία προς μία και να σαρώνει μεμονωμένες σημειώσεις που είναι αποθηκευμένες σε αυτές.

Πηγή: Threat Fabric

Ο Perseus εκτελεί εκτενείς ελέγχους αντι-ανάλυσης και διαφυγής πριν από την εκτέλεση σε μια συσκευή, όπως root, δακτυλικά αποτυπώματα εξομοιωτή, λεπτομέρειες SIM, προφίλ υλικού, δεδομένα μπαταρίας, παρουσία Bluetooth, πλήθος εφαρμογών και διαθεσιμότητα Υπηρεσιών Google Play, και διαμορφώνει μια «βαθμολογία υποψίας» που στέλνει στον πίνακα εντολών και ελέγχου (C2).

Με βάση αυτό το σκορ, ο χειριστής αποφασίζει εάν θα προχωρήσει σε κλοπή δεδομένων.

Για να ελαχιστοποιηθεί ο κίνδυνος, συνιστάται στους χρήστες Android να αποφεύγουν την παράπλευρη φόρτωση των APK από αμφισβητούμενες πηγές και να κατεβάζουν μόνο νόμιμες εφαρμογές ροής από το επίσημο κατάστημα εφαρμογών Android, το Google Play. Επίσης, βεβαιωθείτε ότι το Play Protect είναι ενεργό και χρησιμοποιήστε το για να σαρώνετε τακτικά τη συσκευή για γνωστές απειλές.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com