Το OpenClaw, ένας αυτο-φιλοξενούμενος πράκτορας AI, έγινε το αποθετήριο με τα περισσότερα αστέρια του GitHub εβδομάδες μετά την κυκλοφορία του, προσελκύοντας μια μεγάλη κοινότητα προγραμματιστών και την άμεση προσοχή των ερευνητών.

Κανείς δεν περίμενε ότι αυτή η ανάπτυξη θα γινόταν σύντομα ένα απροσδόκητο stress test για το παγκόσμιο οικοσύστημα παρακολούθησης ευπάθειας.

Στα τέλη Φεβρουαρίου, το έργο άρχισε να δημοσιεύει συμβουλές ασφαλείας με ρυθμό που μερικά έργα ανοιχτού κώδικα είχαν ταιριάξει ποτέ, αποκαλύπτοντας γρήγορα ένα δομικό χάσμα μεταξύ δύο από τα πιο αξιόπιστα συστήματα αναγνώρισης ευπάθειας.

Μέσα σε τρεις εβδομάδες αφότου έγινε viral, το OpenClaw είχε δημοσιεύσει περισσότερες από 200 Συμβουλές Ασφαλείας GitHub, κοινώς γνωστές ως GHSA.

Η συμβουλευτική σελίδα ασφαλείας του έργου απαριθμεί τώρα 255 αποκαλύψεις, πολλές από τις οποίες περιγράφουν ζητήματα που συνδέονται με τους ελέγχους εκτέλεσης εντολών, τους ελέγχους εξουσιοδότησης, την επιβολή της λίστας επιτρεπόμενων και τα όρια των προσθηκών.

Ο όγκος αυτών των γνωστοποιήσεων έφτασε πιο γρήγορα από ό,τι μπορούσε να αντέξει η παραδοσιακή διαδικασία ανάθεσης CVE, αφήνοντας μεγάλο αριθμό συμβουλών χωρίς αντίστοιχα αναγνωριστικά CVE.

.webp.jpeg)

Οι αναλυτές του Socket.dev σημείωσαν την ταχεία συσσώρευση συμβουλών για το OpenClaw έθεσε ένα άμεσο επίκεντρο σε ένα πρόβλημα κατακερματισμού που αναπτύσσεται αθόρυβα στο τοπίο αποκάλυψης ευπάθειας, πολύ πριν ξεκινήσει η ανάπτυξη με γνώμονα την τεχνητή νοημοσύνη να αναδιαμορφώνει τον κόσμο του ανοιχτού κώδικα.

Η κλίμακα των αποκαλύψεων που συνδέονται με ένα μόνο έργο έκανε το χάσμα μεταξύ της παρακολούθησης GHSA και CVE πολύ πιο ορατό από πριν.

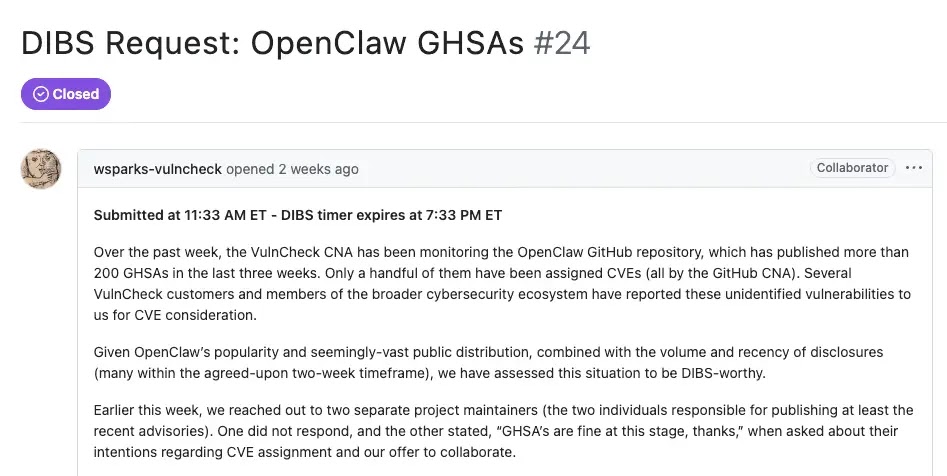

Τα πράγματα κλιμακώθηκαν όταν το VulnCheck υπέβαλε αίτημα στην ομάδα εργασίας CVE Project να καλέσει το “DIBS” σε 170 συμβουλές OpenClaw που δεν διαθέτουν αναγνωριστικά CVE.

Το DIBS είναι ένα άτυπο σήμα συντονισμού που χρησιμοποιείται μεταξύ των αρχών αρίθμησης CVE, υποδεικνύοντας ότι ένας οργανισμός σκοπεύει να αξιολογήσει μια ευπάθεια και ενδεχομένως να της εκχωρήσει ένα CVE.

VulnCheck Αντιπρόεδρος της έρευνας Caitlin Condon δήλωσε ότι η εταιρεία ήθελε να εξασφαλίσει κάλυψη CVE προτού μπορέσει να οπλιστεί οποιοδήποτε ζήτημα.

Το TL-Root της MITRE απωθήθηκε, σημειώνοντας ότι το DIBS σχεδιάστηκε για να επισημαίνει μεμονωμένες ευπάθειες που πληρούν συγκεκριμένα κριτήρια και όχι για να ταξινομεί ένα ολόκληρο έργο ως μαζικό στόχο. Το αίτημα τελικά έκλεισε.

Το OpenClaw ήταν παλαιότερα γνωστό με τα ονόματα Clawdbot και Moltbot, ένα ιστορικό ονοματοδοσίας που περιπλέκει περαιτέρω τον τρόπο με τον οποίο ευρετηριάζονται τα τρωτά σημεία του σε πολλές βάσεις δεδομένων και συμβουλευτικά συστήματα.

Οι πλατφόρμες αυτοματισμού που εκτελούν εντολές για λογαριασμό χρηστών σε εξωτερικές υπηρεσίες τείνουν να εκθέτουν πολλές επιφάνειες επίθεσης και όταν οι ερευνητές ξεκινούν συστηματική ανασκόπηση τέτοιων εργαλείων, ο αριθμός των αποκαλύψεων μπορεί να αυξηθεί γρήγορα.

Ο αυξανόμενος διαχωρισμός GHSA και CVE

Το GitHub Security Advisories προσφέρει μια απλούστερη διαδρομή για τους συντηρητές. Ένας ερευνητής αναφέρει ένα ζήτημα, ο συντηρητής το δημοσιεύει και δεν χρειάζεται εξωτερικός συντονισμός.

Το να ζητήσετε ένα CVE σημαίνει ότι περνάτε από μια Αρχή αρίθμησης CVE, μορφοποιείτε τα μεταδεδομένα και αναμένετε την ανάθεση, έτσι πολλά έργα τώρα είναι προεπιλεγμένα μόνο για GHSA και παραλείπονται εντελώς τα αιτήματα CVE.

Αυτό δημιουργεί ένα πραγματικό τυφλό σημείο για τις ομάδες ασφαλείας, επειδή τα περισσότερα εταιρικά εργαλεία, συμπεριλαμβανομένων των σαρωτών ευπάθειας, των συστημάτων διαχείρισης ενημερώσεων κώδικα, των εργαλείων SBOM και των πλαισίων συμμόρφωσης, είναι χτισμένα γύρω από αναγνωριστικά CVE, πράγμα που σημαίνει ότι οποιαδήποτε ευπάθεια αποκαλύπτεται μόνο ως GHSA μπορεί να παραμείνει εντελώς αόρατη σε αυτά τα συστήματα.

Μια έρευνα του 2024 από το UC Irvine διαπίστωσε ότι η Συμβουλευτική Βάση Δεδομένων GitHub περιείχε περισσότερες από 213.000 μη επανεξετασμένες συμβουλές, με λιγότερες από έξι να εξετάζονται καθημερινά, ποσοστό που οι ερευνητές εκτιμούν ότι θα χρειαστούν 95 χρόνια για να διαγραφούν.

Μια μελέτη του 2026 από το Ομοσπονδιακό Πανεπιστήμιο Fluminense της Βραζιλίας ανέλυσε περισσότερα από 288.000 GHSA και διαπίστωσε ότι μόνο το 8% είχε ελεγχθεί επίσημα από το GitHub και οι μη επανεξετασμένες συμβουλές δεν ενεργοποιούν ειδοποιήσεις Dependabot, επομένως τα έργα μεταγενέστερων σταδίων ενδέχεται να μην μάθουν ποτέ ότι εξαρτώνται από ευάλωτα πακέτα.

Ο μηχανικός ασφαλείας Jerry Gamblin της RogoLabs δημιούργησε έναν αποκλειστικό ιχνηλάτη που διασταυρώνει τις συμβουλές του OpenClaw σε όλη τη Συμβουλευτική Βάση Δεδομένων GitHub και το αποθετήριο cvelistV5 του CVE Project, ενημερώνοντας ωριαία και συμπεριλαμβάνοντας δεδομένα σταθερής έκδοσης για να αποφευχθεί η σύγχυση σχετικά με τα ζητήματα που παραμένουν χωρίς επιδιόρθωση.

Ο Josh Bressers, Αντιπρόεδρος Ασφάλειας στην Anchore, σημείωσε ότι πολλοί οργανισμοί εξακολουθούν να αγνοούν τις ευπάθειες χωρίς CVE, καθιστώντας αυτό το κενό λειτουργικό κίνδυνο.

Οι ομάδες ασφαλείας που βασίζονται σε πλατφόρμες που βασίζονται σε τεχνητή νοημοσύνη και πλατφόρμες αυτοματισμού θα πρέπει να διασταυρώνουν τις βάσεις δεδομένων GHSA και CVE κατά την επανεξέταση της έκθεσής τους.

Η στήριξη σε μια ενιαία πηγή παρακολούθησης κινδυνεύει να αφήσει γνωστά τρωτά σημεία εντελώς μη ανιχνεύσιμα σε αναπτυγμένα περιβάλλοντα, καθώς η ανάπτυξη με επιτάχυνση της τεχνητής νοημοσύνης δημιουργεί συμβουλευτικές αποκαλύψεις με αυξανόμενο ρυθμό.