Οι χάκερ επικοινώνησαν με υπαλλήλους σε οργανισμούς χρηματοοικονομικής και υγειονομικής περίθαλψης μέσω του Microsoft Teams για να τους ξεγελάσουν ώστε να παραχωρήσουν απομακρυσμένη πρόσβαση μέσω του Quick Assist και να αναπτύξουν ένα νέο κομμάτι κακόβουλου λογισμικού που ονομάζεται A0Backdoor.

Ο εισβολέας βασίζεται στην κοινωνική μηχανική για να κερδίσει την εμπιστοσύνη του υπαλλήλου πλημμυρίζοντας πρώτα τα εισερχόμενά του με ανεπιθύμητα μηνύματα και στη συνέχεια επικοινωνώντας μαζί τους μέσω του Teams, προσποιούμενος ότι είναι το προσωπικό πληροφορικής της εταιρείας, προσφέροντας βοήθεια με τα ανεπιθύμητα μηνύματα.

Για να αποκτήσει πρόσβαση στο μηχάνημα-στόχο, ο παράγοντας απειλής καθοδηγεί τον χρήστη να ξεκινήσει μια απομακρυσμένη περίοδο λειτουργίας Quick Assist, η οποία χρησιμοποιείται για την ανάπτυξη ενός κακόβουλου συνόλου εργαλείων που περιλαμβάνει ψηφιακά υπογεγραμμένα προγράμματα εγκατάστασης MSI που φιλοξενούνται σε έναν προσωπικό λογαριασμό αποθήκευσης cloud της Microsoft.

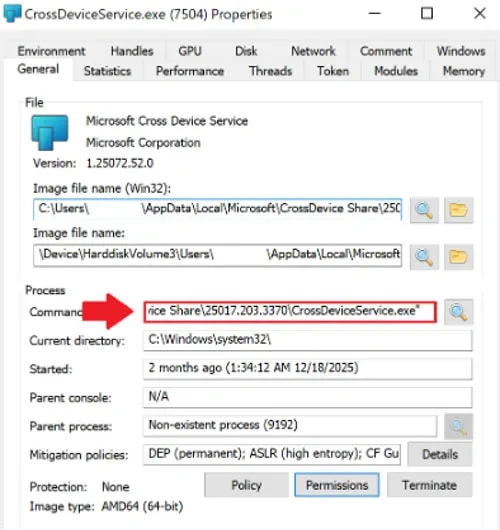

Σύμφωνα με ερευνητές της εταιρείας κυβερνοασφάλειας BlueVoyant, τα κακόβουλα αρχεία MSI μεταμφιέζονται ως στοιχεία Microsoft Teams και το CrossDeviceService, ένα νόμιμο εργαλείο των Windows που χρησιμοποιείται από την εφαρμογή Phone Link.

Πηγή: BlueVoyant

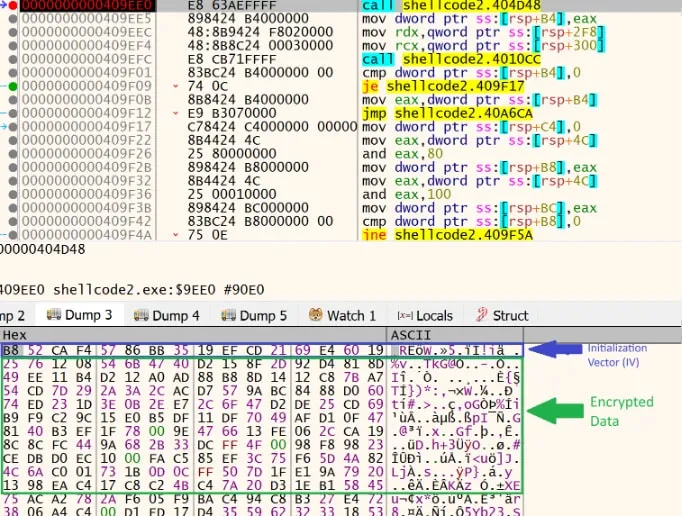

Χρησιμοποιώντας την τεχνική πλευρικής φόρτωσης DLL με νόμιμα δυαδικά αρχεία της Microsoft, ο εισβολέας αναπτύσσει μια κακόβουλη βιβλιοθήκη (hostfxr.dll) που περιέχει συμπιεσμένα ή κρυπτογραφημένα δεδομένα. Μόλις φορτωθεί στη μνήμη, η βιβλιοθήκη αποκρυπτογραφεί τα δεδομένα σε shellcode και μεταφέρει την εκτέλεση σε αυτό.

Οι ερευνητές λένε ότι η κακόβουλη βιβλιοθήκη χρησιμοποιεί επίσης τη συνάρτηση CreateThread για να αποτρέψει την ανάλυση. Το BlueVoyant εξηγεί ότι η υπερβολική δημιουργία νήματος θα μπορούσε να προκαλέσει την κατάρρευση ενός προγράμματος εντοπισμού σφαλμάτων, αλλά δεν έχει σημαντικό αντίκτυπο υπό κανονική εκτέλεση.

Το shellcode εκτελεί ανίχνευση sandbox και στη συνέχεια δημιουργεί ένα κλειδί που προέρχεται από SHA-256, το οποίο χρησιμοποιεί για την εξαγωγή του A0Backdoor, το οποίο είναι κρυπτογραφημένο χρησιμοποιώντας τον αλγόριθμο AES.

Πηγή: BlueVoyant

Το κακόβουλο λογισμικό μεταφέρεται σε μια νέα περιοχή μνήμης, αποκρυπτογραφεί τις βασικές του ρουτίνες και βασίζεται σε κλήσεις API των Windows (π.χ. DeviceIoControl, GetUserNameExW και GetComputerNameW) για τη συλλογή πληροφοριών σχετικά με τον κεντρικό υπολογιστή και το δακτυλικό αποτύπωμά του.

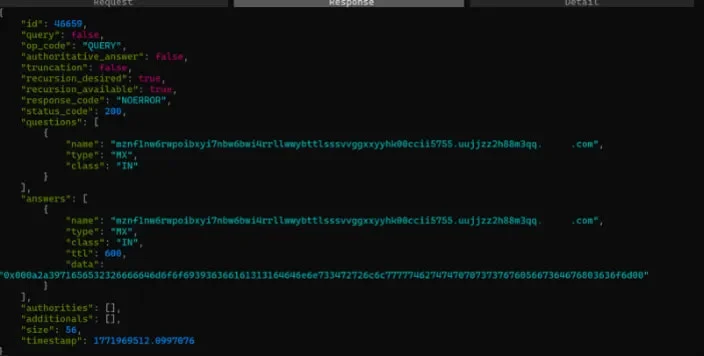

Η επικοινωνία με το command-and-control (C2) είναι κρυμμένη στην κυκλοφορία DNS, με το κακόβουλο λογισμικό να στέλνει ερωτήματα DNS MX με κωδικοποιημένα μεταδεδομένα σε υποτομείς υψηλής εντροπίας σε δημόσιους αναδρομικούς αναλυτές. Οι διακομιστές DNS αποκρίνονται με εγγραφές MX που περιέχουν κωδικοποιημένα δεδομένα εντολών.

Πηγή: BlueVoyant

“Το κακόβουλο λογισμικό εξάγει και αποκωδικοποιεί την πιο αριστερή ετικέτα για να ανακτήσει δεδομένα εντολών/διαμόρφωσης και, στη συνέχεια, προχωρά αναλόγως.” εξηγεί η BlueVoyant.

“Η χρήση εγγραφών DNS MX βοηθά την κυκλοφορία να συνδυάζεται και μπορεί να αποφύγει τα χειριστήρια που έχουν συντονιστεί για τον εντοπισμό σήραγγας DNS που βασίζεται σε TXT, η οποία μπορεί να παρακολουθείται πιο συχνά.”

Η BlueVoyant δηλώνει ότι δύο από τους στόχους αυτής της εκστρατείας είναι ένα χρηματοπιστωτικό ίδρυμα στον Καναδά και ένας παγκόσμιος οργανισμός υγειονομικής περίθαλψης.

Οι ερευνητές εκτιμούν με μέτρια προς υψηλή σιγουριά ότι η καμπάνια είναι μια εξέλιξη τακτικών, τεχνικών και διαδικασιών που σχετίζονται με τη συμμορία ransomware BlackBasta, η οποία διαλύθηκε μετά τη διαρροή των εσωτερικών αρχείων καταγραφής συνομιλιών της επιχείρησης.

Αν και υπάρχουν πολλές επικαλύψεις, το BlueVoyant σημειώνει ότι η χρήση υπογεγραμμένων MSI και κακόβουλων DLL, το ωφέλιμο φορτίο A0Backdoor και η χρήση επικοινωνίας C2 που βασίζεται σε DNS MX είναι νέα στοιχεία.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com