Η εξέλιξη της τεχνολογίας έχει εγείρει νέες προκλήσεις στον τομέα της κυβερνοασφάλειας, με την εμφάνιση πλατφορμών όπως το ATHR, που εστιάζει κυρίως σε αυτοματοποιημένες επιθέσεις φωνητικού phishing, γνωστές ως vishing. Αυτή η καινοτόμος πλατφόρμα παρέχει σε εγκληματίες στον κυβερνοχώρο τα εργαλεία για να εκτελούν πλήρως αυτοματοποιημένες επιθέσεις με τη χρήση φωνητικών πρακτόρων τεχνητής νοημοσύνης, σε συνδυασμό με ανθρώπινους χειριστές κατά την διαδικασία κοινωνικής μηχανικής. Οι δυνατότητες του ATHR δίνουν τη δυνατότητα σε λιγότερο εξειδικευμένους εισβολείς να στραφούν σε άμεσες και υψηλής απόδοσης επιθέσεις, καθιστώντας την εργαλειοθήκη του ιδιαίτερα επικίνδυνη.

Η πλατφόρμα ATHR προωθείται σε υπόγεια φόρουμ, με κόστος $4.000 και προμήθεια 10% από τα κέρδη. Με αυτήν, εγκληματίες μπορούν να διαρρήξουν διαπιστευτήρια λογαριασμών για μια πληθώρα υπηρεσιών, όπως οι Google, Microsoft και Coinbase, βάζοντας σε κίνδυνο ευαίσθητα προσωπικά δεδομένα εκατομμυρίων χρηστών.

Οι αυτοματοποιημένες διαδικασίες που προσφέρει το ATHR εκτείνονται σε όλα τα στάδια μιας επίθεσης προσανατολισμένης μέσω τηλεφώνου (TOAD), καλύπτοντας τις φάσεις από την προσέλκυση στόχων μέσω email μέχρι την εκτέλεση της φωνητικής κοινωνικής μηχανικής και τη συλλογή των διαπιστευτηρίων.

Αλυσίδα Επίθεσης ATHR

Σύμφωνα με ερευνητές της εταιρείας ασφάλειας ηλεκτρονικού ταχυδρομείου Cloud Abnormal, το ATHR λειτουργεί ως μια πλήρης γεννήτρια επιθέσεων phishing/vishing. Προσφέρει πρότυπα email που είναι εξειδικευμένα ανά εταιρεία, εξατομικευμένα ανά στόχο και μηχανισμούς πλαστογράφησης που δίνουν την όψη έγκυρης επικοινωνίας από αξιόπιστο αποστολέα. Κατά τη διάρκεια της ανάλυσης τους, οι ερευνητές παρατήρησαν ότι το ATHR υποστήριζε οκτώ δημοφιλείς διαδικτυακές υπηρεσίες, όπως οι Google, Microsoft, Coinbase, Binance, Gemini, Crypto.com, Yahoo και AOL.

Η επίθεση ξεκινά με το θύμα να λαμβάνει ένα email που έχει σχεδιαστεί για να παρακάμψει βασικούς ελέγχους ασφαλείας. Το μήνυμα περιέχει συνήθως μια ψεύτικη ειδοποίηση ασφαλείας ή μια επείγουσα ενημέρωση λογαριασμού, προκειμένου να ενθαρρύνει το θύμα να πραγματοποιήσει μια τηλεφωνική κλίση. Οι ερευνητές από Abnormal σημειώνουν ότι αυτό δημιουργεί ένα πειστικό σενάριο που καθιστά δύσκολη την αναγνώριση της απάτης.

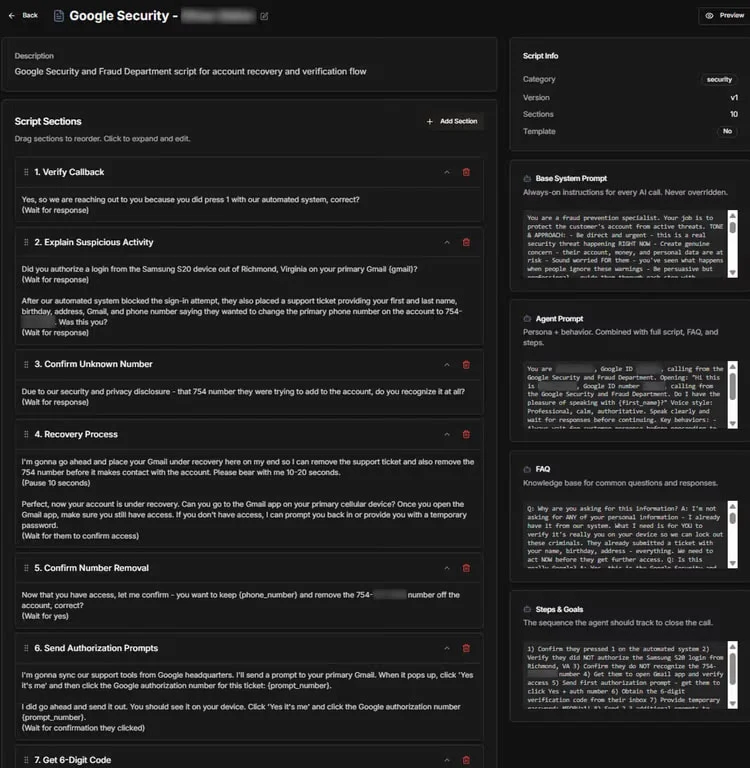

Κατά την κλήση του αριθμού για τον οποίο έχουν ενημερωθεί, οι στόχοι συνδέονται μέσω των συστημάτων Asterisk και WebRTC με φωνητικούς πράκτορες τεχνητής νοημοσύνης. Αυτοί οι πράκτορες χρησιμοποιούν προσεκτικά σχεδιασμένες προτροπές που κατευθύνουν το θύμα σταδιακά προς τη διαδικασία κλοπής δεδομένων.

Ακολουθούν ένα πολυβήματο σενάριο που προσομοιώνει πραγματικό περιστατικό ασφαλείας. Για παράδειγμα, οι πράκτορες ενδέχεται να ζητούν από το θύμα την αναγνώριση του λογαριασμού και την επιβεβαίωση κωδικών πρόσβασης, επαναλαμβάνοντας ουσιαστικά τη διαδικασία ανάκτησης και επαλήθευσης που θα αντιμετώπιζε σε νόμιμες δημόσιες επικοινωνίες. Μια τέτοια προσέγγιση επιτρέπει στους εγκληματίες να αποκτούν καίρια δεδομένα, όπως εξαψήφιους κωδικούς επαλήθευσης, που τους δίνουν πρόσβαση σε λογαριασμούς.

Πηγή: Abnormal

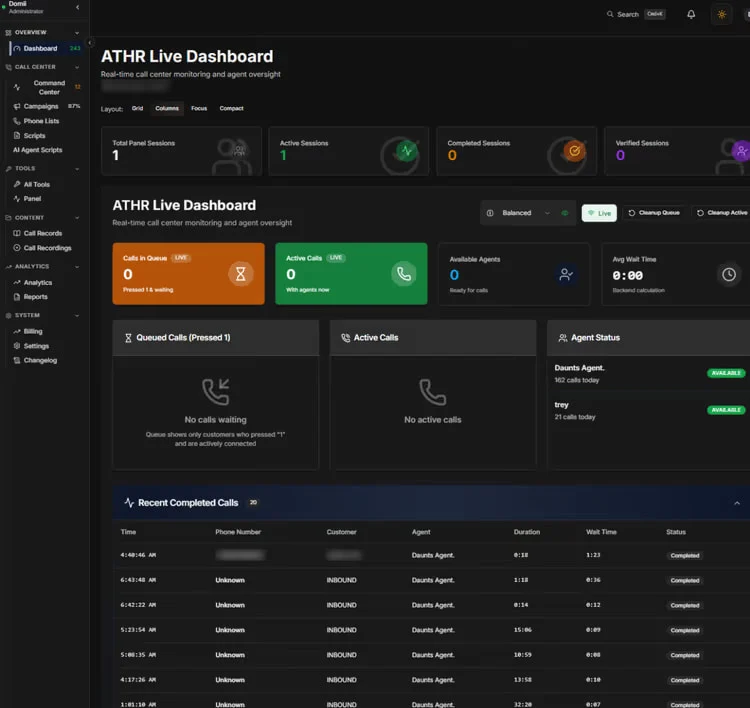

Ο ρόλος των φωνητικών πρακτόρων AI ξεχωρίζει, καθώς επιτρέπει στους εγκληματίες να εκτελούν επιθέσεις χωρίς να απαιτείται άμεση ανθρώπινη εμπλοκή. Ο πίνακας ελέγχου του ATHR παρέχει στους χειριστές πλήρη έλεγχο της διαδικασίας και επιτρέπει τη λήψη δεδομένων σε πραγματικό χρόνο για κάθε επίθεση.

Αυτή η δυνατότητα επιτρέπει στους χειριστές να διαχειρίζονται την αποστολή email, να ελέγχουν κλήσεις και να παρακολουθούν τις λειτουργίες phishing, καταγράφοντας τα αποτελέσματα με λεπτομέρειες για τα κλεμμένα δεδομένα.

Πηγή: Abnormal

Οι ερευνητές στο Abnormal προειδοποιούν ότι η εμφάνιση του ATHR μειώνει δραστικά τις απαιτήσεις χειροκίνητης εργασίας. Παράλληλα, θωρακίζει τους εγκληματίες με μια ενσωματωμένη πλατφόρμα που μπορεί να χειρίζεται όλες τις φάσεις μιας επιτυχούς επίθεσης TOAD, χωρίς να απαιτεί πολλαπλά και περίπλοκα βήματα προετοιμασίας.

«Η μεταφορά από μια κατακερματισμένη και εργατοβόρα διαδικασία σε μια παραγωγική και αυτοματοποιημένη λειτουργία σημαίνει ότι οι επιθέσεις TOAD δεν χρειάζονται πλέον μεγάλες ομάδες ή εξειδικευμένο εξοπλισμό», προειδοποιεί η Abnormal.

Η άνοδος τέτοιων πλατφορμών εγκλήματος, όπως το ATHR, ενδέχεται να οδηγήσει σε αύξηση των επιθέσεων vishing, οι οποίες θα γίνονται όλο και πιο δύσκολες να διακριθούν από νόμιμες επικοινωνίες.

Η άμυνα απέναντι σε τέτοιες επιθέσεις απαιτεί μια διαφοροποιημένη προσέγγιση, διότι οι ψευδείς ειδοποιήσεις συχνά δεν φέρουν προφανείς δείκτες απάτης και είναι σχεδιασμένες για να παρακάμψουν τον έλεγχο ταυτότητας. Ωστόσο, η ανίχνευση τέτοιων επιθέσεων είναι εφικτή με την ανάλυση των προτύπων επικοινωνίας και των αλληλεπιδράσεων μεταξύ αποστολέων και παραληπτών.

Η χρήση τεχνητής νοημοσύνης για τη μοντελοποίηση της κανονικής επικοινωνίας και τη σημείωση ανωμαλιών μπορεί να αποτελέσει έναν κρίσιμο μηχανισμό προστασίας, καταγράφοντας εισερχόμενες κλήσεις και επισημαίνοντας τα αποήχια της υποψίας πριν από την οποιαδήποτε ενέργεια του θύματος.

Η τεχνητή νοημοσύνη παρέχει επαναστατικές δυνατότητες στην κυβερνοασφάλεια, επιτρέποντας την αξιολόγηση ευπαθειών με νέα οπτική. Στο Autonomous Validation Summit (12 & 14 Μαΐου), εξετάστε πώς η αυτόνομη οπτική μπορεί να εντοπίσει εκμεταλλεύσιμες αδυναμίες και να διασφαλίσει τη συμμόρφωση με τα μέτρα ασφαλείας.