Επίθεση DDoS στο Ubuntu: Τι Συνέβη και Γιατί Σε Αφορά

Αν χρησιμοποιείς Ubuntu — ή απλώς νοιάζεσαι για την ασφάλεια της ψηφιακής υποδομής που χρησιμοποιεί το μισό internet — η είδηση της 1ης Μαΐου 2026 σε αγγίζει άμεσα. Χακτιβιστές κατάφεραν να ρίξουν για περισσότερες από 20 ώρες τις δημόσιες υπηρεσίες της Canonical, της εταιρείας που αναπτύσσει και συντηρεί το Ubuntu, αφήνοντας εκατομμύρια χρήστες παγκοσμίως χωρίς δυνατότητα ενημέρωσης ή εγκατάστασης πακέτων.

Δεν πρόκειται για συνηθισμένο περιστατικό ασφάλειας. Μια DDoS επίθεση που στοχεύει το security API και τα repositories μιας διανομής Linux που τρέχει σε διακομιστές, laptops και IoT συσκευές σε ολόκληρο τον κόσμο, είναι κάτι που υπενθυμίζει πόσο εύθραυστη μπορεί να είναι ακόμα και η πιο αξιόπιστη υποδομή ανοιχτού κώδικα.

Ιδιαίτερο ενδιαφέρον έχει ο τρόπος της επίθεσης: μια υπηρεσία DDoS-για-ενοικίαση, χωρίς ανάγκη για τεχνικές γνώσεις από τους επιτιθέμενους. Αυτό αλλάζει το τοπίο της κυβερνοασφάλειας — και όχι προς το καλύτερο.

Τι Ακριβώς Έγινε: Η Επίθεση στο Ubuntu βήμα-βήμα

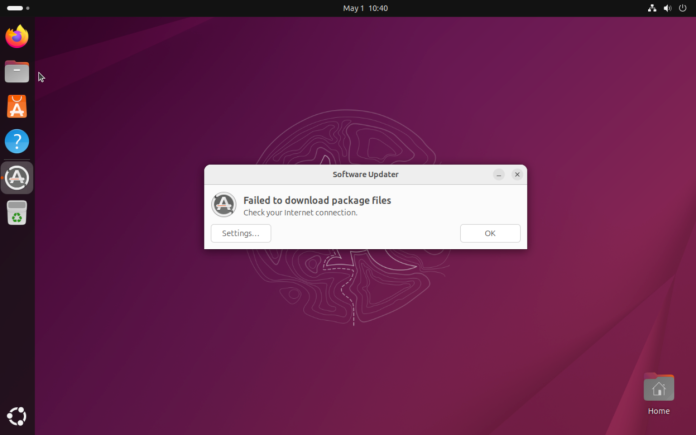

Σύμφωνα με αναφορά του TechCrunch (1 Μαΐου 2026), η επίθεση ξεκίνησε την Πέμπτη 30 Απριλίου 2026 και εξακολουθούσε να είναι ενεργή για τουλάχιστον 20 ώρες. Επλήγησαν το security API του Ubuntu, αρκετά websites της Canonical και — το πιο κρίσιμο — οι υπηρεσίες που επιτρέπουν στους χρήστες να εγκαθιστούν και να ενημερώνουν πακέτα λογισμικού.

Η Canonical επιβεβαίωσε την επίθεση μέσω επίσημης ανακοίνωσης στο website της: «Η web υποδομή της Canonical βρίσκεται υπό συνεχή, διασυνοριακή επίθεση και εργαζόμαστε για να την αντιμετωπίσουμε». Η εταιρεία δεν απάντησε σε αίτημα σχολιασμού του TechCrunch — κάτι που, μέσα στο χάος, είναι εν μέρει κατανοητό αλλά και επικοινωνιακά αδύναμο.

Οι επιτιθέμενοι, μια ομάδα που αυτοαποκαλείται «The Islamic Cyber Resistance in Iraq 313 Team», ανακοίνωσαν στο Telegram κανάλι τους την ευθύνη για την επίθεση. Χρησιμοποίησαν την υπηρεσία Beamed, έναν λεγόμενο «booter» ή «stresser» — δηλαδή μια υπηρεσία DDoS-for-hire που επιτρέπει σε οποιονδήποτε να εξαπολύσει μαζικές επιθέσεις χωρίς τεχνικές γνώσεις.

DDoS-for-Hire: Ο Λόγος που Αυτή η Επίθεση Είναι Διαφορετική

Το Beamed ισχυρίζεται ότι υποστηρίζει επιθέσεις άνω των 3,5 Tbps — περίπου το μισό του bandwidth της επίθεσης που η Cloudflare χαρακτήρισε ως «τη μεγαλύτερη DDoS επίθεση που έχει καταγραφεί ποτέ», σύμφωνα με την ίδια εταιρεία το 2024. Αυτό σημαίνει ότι ακόμα και με μισή εκείνη τη δύναμη, μπορείς να παραλύσεις υπηρεσίες παγκόσμιας εμβέλειας.

Τα DDoS-for-hire services, γνωστά και ως «booters» ή «stressers», αποτελούν ένα αναπτυσσόμενο οικοσύστημα στο dark web και όχι μόνο. Σύμφωνα με την Europol, έχουν πραγματοποιηθεί αρκετές επιχειρήσεις κατάσχεσης τέτοιων υπηρεσιών τα τελευταία χρόνια, σε μια διαρκή «μάχη whack-a-mole» — για κάθε σέρβις που κλείνει, εμφανίζεται ένα νέο. Το γεγονός ότι το Beamed παραμένει ενεργό παρά τις διεθνείς προσπάθειες, δείχνει το μέγεθος του προβλήματος.

Το κρίσιμο στοιχείο εδώ είναι η απλοποίηση της κυβερνοεπίθεσης: πλέον δεν χρειάζεσαι τεχνικές γνώσεις, δικό σου botnet ή εξελιγμένο malware. Αρκεί μια πιστωτική κάρτα και μια συνδρομή σε έναν «booter».

Τι ΔΕΝ Σου Λένε: Οι Πραγματικές Επιπτώσεις της Επίθεσης

Η είδηση κυκλοφόρησε κυρίως ως «το Ubuntu έπεσε για λίγες ώρες». Αλλά η πραγματικότητα είναι πιο σύνθετη και αφορά βαθύτερα ζητήματα:

- Ευπάθεια του supply chain ανοιχτού κώδικα: Το Ubuntu δεν είναι απλώς ένα λειτουργικό σύστημα για desktop. Αποτελεί τη βάση για αμέτρητους web servers, cloud instances (AWS, Google Cloud, Azure), και IoT συσκευές. Η αδυναμία εγκατάστασης security patches σε κρίσιμες υποδομές — έστω και για λίγες ώρες — αφήνει ανοιχτά παράθυρα εκμετάλλευσης.

- Απουσία επίσημης επικοινωνίας: Η Canonical επιβεβαίωσε την επίθεση, αλλά δεν παρείχε ενημερώσεις σχετικά με ποιες ακριβώς υπηρεσίες επλήγησαν, σε ποιες γεωγραφικές περιοχές και για πόση ώρα. Αυτό δυσκολεύει τους διαχειριστές συστημάτων να εκτιμήσουν τον κίνδυνο.

- Δεν είναι μεμονωμένο περιστατικό: Μόλις λίγες μέρες πριν, στις 30 Απριλίου 2026, είχαμε αναφέρει στο νέο σφάλμα Linux που παρέχει πρόσβαση σε χάκερ — ένα σφάλμα πυρήνα που επιτρέπει τοπική κλιμάκωση προνομίων. Η παράλυση του update mechanism του Ubuntu σε αυτό το πλαίσιο σημαίνει ότι ακόμα και αν κυκλοφορήσει patch, οι χρήστες δεν μπορούν να το εγκαταστήσουν.

- Hacktivist ≠ αδύναμος αντίπαλος: Η συγκεκριμένη ομάδα δεν είναι script kiddie — η επιλογή στόχου (κρίσιμη ανοιχτή υποδομή), το timing και η επικοινωνιακή στρατηγική τους δείχνει οργανωμένη δράση με σαφείς πολιτικούς στόχους.

Πόσοι Έλληνες Επηρεάστηκαν;

Το Ubuntu είναι η πιο δημοφιλής διανομή Linux παγκοσμίως με εκατομμύρια ενεργούς χρήστες. Σύμφωνα με στοιχεία της Statista (2024), το Linux κατέχει περίπου 4,5% της αγοράς desktop λειτουργικών συστημάτων στην Ευρώπη — με το Ubuntu να αποτελεί την κυρίαρχη επιλογή σε αυτό το τμήμα. Στην Ελλάδα, παρότι δεν υπάρχουν ακριβή εθνικά στατιστικά από ΕETT για χρήστες Linux desktop, η κοινότητα Ubuntu.gr αριθμεί χιλιάδες ενεργά μέλη.

Πιο σημαντικό, όμως, είναι το εταιρικό και cloud layer: ελληνικές εταιρείες που χρησιμοποιούν Ubuntu σε διακομιστές παραγωγής — κάτι εξαιρετικά συνηθισμένο στο web hosting και το cloud — αντιμετώπισαν αδυναμία εφαρμογής ενημερώσεων ασφαλείας για όσο διάστημα κράτησε η επίθεση. Σύμφωνα με την ανάλυσή μας για υπηρεσίες phishing τύπου Bluekit, η εκμετάλλευση τέτοιων χρονικών παραθύρων αποτελεί βασικό στοιχείο της σύγχρονης κυβερνοεγκληματικής στρατηγικής.

Πότε Αξίζει να Ανησυχείς — Και Τι να Κάνεις Τώρα

Αν χρησιμοποιείς Ubuntu ως personal desktop, η ανησυχία είναι περιορισμένη — απλώς αναβάλλεις τις ενημερώσεις κατά τη διάρκεια της επίθεσης. Αν, όμως, είσαι διαχειριστής συστημάτων, developer ή sysadmin με Ubuntu servers σε παραγωγή, η κατάσταση είναι διαφορετική. Κάθε ώρα χωρίς security update σε ένα σύστημα εκτεθειμένο στο internet αυξάνει το attack surface.

Μερικές πρακτικές συστάσεις για αυτές τις περιπτώσεις:

- Ενεργοποίησε local mirror repositories ή χρησιμοποίησε εταιρικά mirrors (π.χ. μέσω Squid cache) που δεν εξαρτώνται αποκλειστικά από τα servers της Canonical

- Παρακολούθησε πάντα το επίσημο Ubuntu Discourse και τα social κανάλια της Canonical για status updates

- Χρησιμοποίησε unattended-upgrades με fallback mirrors ως δίχτυ ασφαλείας

- Για κρίσιμες υποδομές, εξέτασε λύσεις enterprise όπως το Ubuntu Pro που παρέχει SLA και dedicated support

Άποψη StarLinkGreece.GR: Η Canonical Οφείλει να Κάνει Περισσότερα

Ως site που παρακολουθεί συστηματικά την ασφάλεια ψηφιακής υποδομής για Έλληνες χρήστες και επαγγελματίες, θεωρούμε ότι η Canonical απέτυχε επικοινωνιακά σε αυτό το περιστατικό — και αυτό είναι εξίσου σοβαρό με την τεχνική βλάβη.

Μια εταιρεία που συντηρεί κρίσιμη υποδομή για εκατομμύρια παγκόσμιους χρήστες οφείλει να διαθέτει public status page με real-time updates (όπως κάνουν η Cloudflare, η GitHub, η Fastly), ένα κατανεμημένο δίκτυο mirrors ώστε μια DDoS επίθεση να μην παραλύει τα repositories, και ένα πρωτόκολλο κρίσης με ξεκάθαρη δημόσια επικοινωνία κάθε μερικές ώρες. Η σιωπή της Canonical απέναντι στο TechCrunch δεν είναι πολυτέλεια που μπορεί να αντέξει μια εταιρεία με τη βαρύτητα της ανοιχτής κοινότητας Linux.

FAQ: Ερωτήσεις που Κάνουν οι Χρήστες Ubuntu

Η επίθεση έθεσε σε κίνδυνο τα δεδομένα μου;

Όχι άμεσα. Μια DDoS επίθεση δεν εισβάλλει σε συστήματα — παραλύει υπηρεσίες με υπερφόρτωση. Ωστόσο, η αδυναμία εγκατάστασης security patches δημιουργεί έμμεσο κίνδυνο, ιδιαίτερα αν υπάρχουν γνωστές ευπάθειες στο σύστημά σου.

Πότε επανήλθαν κανονικά οι υπηρεσίες;

Σύμφωνα με την αναφορά του TechCrunch, η επίθεση ήταν ενεργή για τουλάχιστον 20 ώρες από τη στιγμή της δημοσίευσης (1 Μαΐου 2026). Η Canonical δεν έχει δώσει επίσημη ανακοίνωση για πλήρη αποκατάσταση.

Ποιες ακριβώς υπηρεσίες επλήγησαν;

Σύμφωνα με αναρτήσεις στο Ubuntu community forum, επλήγησαν το security API, αρκετά websites της Canonical και οι υπηρεσίες εγκατάστασης/ενημέρωσης πακέτων (apt repositories). Η TechCrunch επαλήθευσε ότι οι ενημερώσεις απέτυχαν σε test device.

Τι είναι το Beamed και γιατί είναι επικίνδυνο;

Το Beamed είναι μια υπηρεσία DDoS-for-hire — ένα «booter» που επιτρέπει σε οποιονδήποτε να πληρώσει και να εξαπολύσει επίθεση χωρίς τεχνικές γνώσεις. Ισχυρίζεται ότι υποστηρίζει επιθέσεις άνω των 3,5 Tbps, σύμφωνα με το TechCrunch (Μάιος 2026).

Ποιοι είναι οι χακτιβιστές που ανέλαβαν ευθύνη;

Η ομάδα «The Islamic Cyber Resistance in Iraq 313 Team» ανακοίνωσε μέσω Telegram ότι είναι υπεύθυνη για την επίθεση. Δεν υπάρχουν επίσημες πληροφορίες για συλλήψεις μέχρι στιγμής.

Πηγές: