Κρίσιμη Ευπάθεια στο Nginx UI: Ο Κίνδυνος της Ανεξέλεγκτης Πρόσβασης

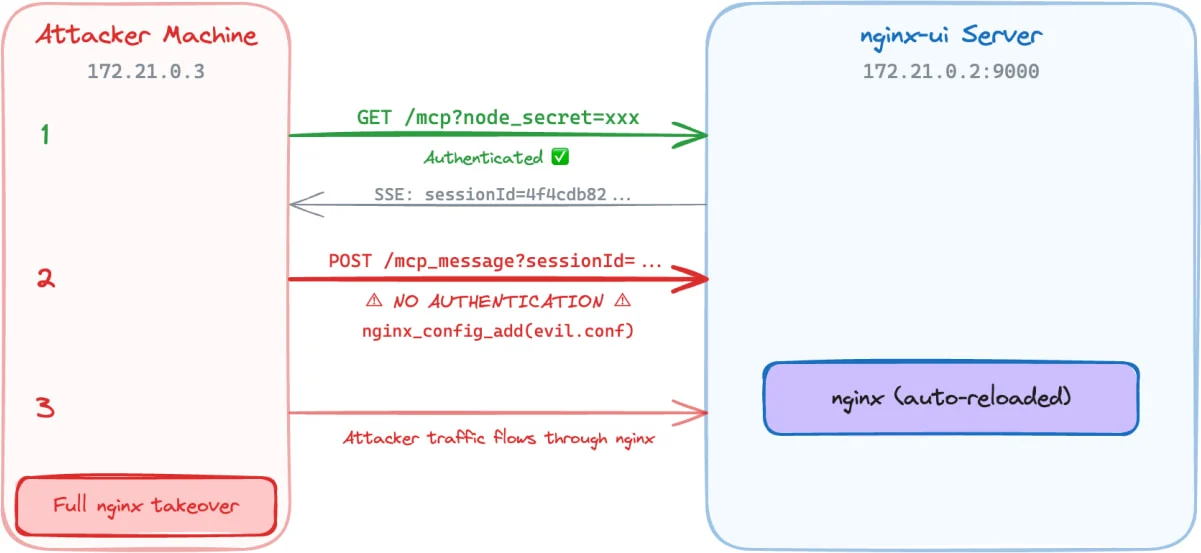

Μία από τις πιο ανησυχητικές εξελίξεις στον κόσμο της διαδικτυακής ασφάλειας αφορά μια σοβαρή ευπάθεια στο Nginx UI, η οποία υποστηρίζει το Model Context Protocol (MCP). Το συγκεκριμένο ελάττωμα έχει προκαλέσει τον συναγερμό στους επαγγελματίες της ασφάλειας, καθώς προσφέρει πλήρη πρόσβαση σε διακομιστές χωρίς κανένα έλεγχο ταυτότητας. Αυτή η ευπάθεια, παρακολουθείται με τον κωδικό CVE-2026-33032, προκαλείται από τη ρύθμιση του nginx-ui που αφήνει τον τελικό σημείο ‘/mcp_message’ εκτεθειμένο και απροστάτευτο. Έτσι, απομακρυσμένοι εισβολείς μπορούν να εκμεταλλευτούν τις αδυναμίες αυτές και να εκτελούν ενέργειες που θα έπρεπε κανονικά να απαιτούν πρόσβαση με διαπιστευτήρια.

Προβλήματα Ασφαλείας και Επικίνδυνες Επιπτώσεις

Οι συνέπειες αυτής της ευπάθειας είναι σοβαρές. Ειδικότερα, οι επιτιθέμενοι έχουν τη δυνατότητα να:

- Εκτελούν ενέργειες διαχείρισης όπως η επανεκκίνηση του Nginx.

- Δημιουργούν, τροποποιούν ή διαγράφουν αρχεία διαμόρφωσης.

- Ενεργοποιούν αυτόματες επαναφορτώσεις ρυθμίσεων, προκαλώντας ανατροπή της κανονικής λειτουργίας του διακομιστή.

Αυτές οι ενέργειες σημαίνουν ότι ένας εισβολέας μπορεί να αποκτήσει τον έλεγχο του διακομιστή, τροποποιώντας εκτενώς τη λειτουργία του προς όφελός του.

Απαντήσεις και Επιδιορθώσεις από το Nginx

Το Nginx ανταποκρίθηκε γρήγορα στην ανακάλυψη του ελαττώματος, κυκλοφορώντας μια επιδιόρθωση στην έκδοση 2.3.4 το περασμένο μήνα. Ωστόσο, οι λεπτομέρειες της ευπάθειας και τα proof-of-concept εκμετάλλευσης δημοσιεύτηκαν αργότερα, υποδεικνύοντας την αναγκαιότητα για γρήγορη αντίδραση από τους διαχειριστές συστήματος. Σύμφωνα με την Έκθεση CVE Landscape από τη Recorded Future, η ευπάθεια CVE-2026-33032 βρίσκεται αυτή τη στιγμή υπό ενεργή εκμετάλλευση, με χιλιάδες διακομιστές παγκοσμίως να είναι δυνητικά εκτεθειμένοι σε επιθέσεις. [Δείτε λεπτομέρειες στην NIST](https://nvd.nist.gov/vuln/detail/CVE-2026-33032).

Ποιος είναι ο Κίνδυνος;

Σύμφωνα με την ανάλυση της Pluto Security, υπάρχουν περίπου 2.600 εκτεθειμένοι διακομιστές σε δημόσιες συνδέσεις, με τις περισσότερες από αυτές να βρίσκονται σε χώρες όπως η Κίνα, οι Ηνωμένες Πολιτείες και η Γερμανία. Εάν δεν ληφθούν μέτρα, αυτοί οι διακομιστές κινδυνεύουν να υποστούν σοβαρές επιθέσεις και παραβιάσεις.

Πηγή: Pluto Security

Πώς να Προστατευθείτε

Με δεδομένη την ενεργή εκμετάλλευση της ευπάθειας, οι διαχειριστές συστήματος θα πρέπει να εφαρμόσουν τις τελευταίες ενημερώσεις ασφαλείας το συντομότερο δυνατόν. Η πιο πρόσφατη ασφαλής έκδοση του nginx-ui είναι 2.3.6, που κυκλοφόρησε πρόσφατα για την κάλυψη αυτής της ευπάθειας.

Συμπέρασμα

Η ευπάθεια CVE-2026-33032 στο Nginx UI αποκαλύπτει μια σοβαρή αδυναμία που απαιτεί άμεση προσοχή από τους διαχειριστές. Η ταχεία εφαρμογή των διορθώσεων και η υιοθέτηση καλών πρακτικών ασφάλειας είναι απαραίτητες για την προστασία των διακομιστών και τη διασφάλιση της ασφάλειας των δεδομένων. Η σύγχρονη διαδικτυακή ασφάλεια απαιτεί συνεχείς επαγρύπνηση και ενημέρωση, ειδικά σε ένα περιβάλλον όπου οι επιθέσεις αυξάνονται συνεχώς.

Η αυτοματοποιημένη διενέργεια δοκιμής αποδεικνύει ότι η διαδρομή υπάρχει. Το BAS αποδεικνύει εάν τα χειριστήρια σας το σταματούν. Οι περισσότερες ομάδες τρέχουν η μία χωρίς την άλλη.

Αυτή η λευκή βίβλος χαρτογραφεί έξι επιφάνειες επικύρωσης, δείχνει πού τελειώνει η κάλυψη και παρέχει στους επαγγελματίες τρεις διαγνωστικές ερωτήσεις για οποιαδήποτε αξιολόγηση εργαλείου.