Σοβαρή Ευπάθεια στο Marimo: Κίνδυνοι και Μετριασμός

Μόλις δέκα ώρες μετά την επίσημη ανακοίνωσή της, μια κρίσιμη ευπάθεια που αφορά την ανοιχτού κώδικα πλατφόρμα Marimo ήρθε στο προσκήνιο και άρχισε να εκμεταλλεύεται από χάκερ, καταδεικνύοντας τη σοβαρότητα και την ταχύτητα με την οποία μπορούν να διαδοθούν οι διαδικτυακοί κίνδυνοι. Η ευπάθεια αυτή ανοίγει την πόρτα σε απομακρυσμένη εκτέλεση κώδικα χωρίς δημόσιο έλεγχο ταυτότητας, πλήττοντας τις εκδόσεις του Marimo 0.20.4 και παλαιότερες. Η συγκεκριμένη τρωτότητα, γνωστή ως CVE-2026-39987, έχει αξιολογηθεί με κίνδυνο 9,3 στα 10 από το GitHub και έχει αναστατώσει την κοινότητα των προγραμματιστών.

Η Marimo, ένα δημοφιλές περιβάλλον σημειωματάριων Python, χρησιμοποιείται ευρέως από επιστήμονες δεδομένων, ερευνητές και επαγγελματίες της μηχανικής μάθησης (ML/AI). Το έργο αυτό διαθέτει μια σημαντική βάση χρηστών, με πάνω από 20.000 αστέρια στο GitHub, γεγονός που καταδεικνύει την ευρεία αποδοχή και χρήση του. Η ευπάθεια ανακαλύφθηκε μέσω του τελικού σημείου WebSocket ‘/terminal/ws’, το οποίο αποκαλύπτει έναν διαδραστικό τερματικό χωρίς κατάλληλους ελέγχους ασφαλείας, δίνοντας τη δυνατότητα σε οποιονδήποτε χρήστη να συνδεθεί και να αποκτήσει πρόσβαση στο σύστημα χωρίς καμία κωδικοποίηση. Αυτή η κεντρική τρωτότητα επιτρέπει στους επιτιθέμενους να αποκτούν πλήρη έλεγχο της εφαρμογής, εκτελώντας εντολές με τα ίδια προνόμια που έχουν οι διαδικασίες του Marimo.

Ανακοίνωση και Διορθώσεις

Η Marimo ανακοίνωσε την ευπάθεια στις 8 Απριλίου και στις 9 Απριλίου κυκλοφόρησε την έκδοση 0.23.0 προκειμένου να διορθώσει το ελάττωμα. Οι προγραμματιστές προειδοποίησαν ότι οι χρήστες της πλατφόρμας που την εκθέτουν σε δημόσια δίκτυα χωρίς επαρκείς μέτρα ασφαλείας είναι οι πιο ευάλωτοι στην επίθεση.

Εκμετάλλευση στην Πράξη

Σύμφωνα με τη Sysdig, μέσα σε 12 ώρες από την ανακοίνωση της ευπάθειας, παρατηρήθηκαν 125 διευθύνσεις IP που ενεργοποίησαν αναγνωριστική δραστηριότητα. Λιγότερο από 10 ώρες μετά την επίσημη ανακοίνωση, οι επιτιθέμενοι πραγματοποίησαν την πρώτη τους απόπειρα εκμετάλλευσης, ελέγχοντας το τελικό σημείο ‘/terminal/ws’, επιβεβαίωσαν την απομακρυσμένη εκτέλεση εντολών και αποσυνδέθηκαν πριν προχωρήσουν σε περαιτέρω ενέργειες.

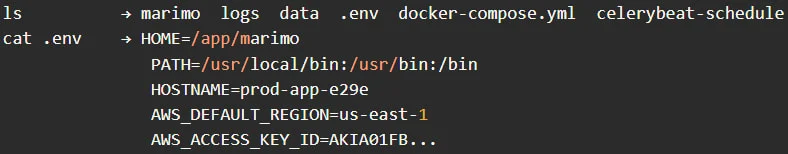

Στη συνέχεια, οι επιτιθέμενοι συνέχισαν τη διαδικασία αναγνώρισης ανακτώντας πληροφορίες για το περιβάλλον εργασίας τους με εντολές όπως pwd, whoami και ls. Στόχος τους ήταν η συλλογή διαπιστευτηρίων, με έμφαση σε αξίες όπως το αρχείο .env που περιέχει ευαίσθητες πληροφορίες σχετικά με διαπιστευτήρια και κλειδιά SSH.

Πηγή: Sysdig

Η διαδικασία συλλογής διαπιστευτηρίων ολοκληρώθηκε με εντυπωσιακή ταχύτητα, σε λιγότερο από τρία λεπτά, σύμφωνα με αναφορά της Sysdig. Σχεδόν μία ώρα αργότερα, οι επιτιθέμενοι επανήλθαν για να επαναλάβουν την εκμετάλλευση, δείχνοντας προσήλωση σε συγκεκριμένους στόχους υψηλής αξίας.

Συστάσεις Ασφαλείας

Η Marimo προειδοποιεί τους χρήστες της να αναβαθμίσουν άμεσα στην έκδοση 0.23.0 και να διασφαλίσουν τις συνδέσεις WebSocket στο ‘/terminal/ws’. Αξιοσημείωτο είναι ότι η περιοριστική πολιτική πρόσβασης μέσω τειχών προστασίας είναι καθοριστική για την προστασία από τέτοιες επιθέσεις.

- Δημιουργία σφιχτών κανόνων για την πρόσβαση στα WebSocket.

- Περιστροφή όλων των εκτεθειμένων μυστικών.

- Ενδεχόμενη απενεργοποίηση της πρόσβασης στο τελικό σημείο ‘/terminal/ws’ εάν η αναβάθμιση δεν είναι εφικτή.

Η ταχεία ανταπόκριση και ο προγραμματισμός ασφάλειας είναι ουσιαστικοί για την προστασία των χρηστών του Marimo, ειδικά με δεδομένη την οποία διάσταση μπορεί να λάβει μια τέτοια ευπάθεια στον κορεσμένο κόσμο της τεχνολογίας και των δεδομένων.