The Google Threat Intelligence Group (GTIG) παρακολούθησε 90 τρωτά σημεία μηδενικής ημέρας που αξιοποιήθηκαν ενεργά το 2025, σχεδόν τα μισά από αυτά σε εταιρικό λογισμικό και συσκευές.

Ο αριθμός είναι αύξηση 15% σε σύγκριση με το 2024, όταν 78 μηδενικές ημέρες εκμεταλλεύτηκαν στη φύση, αλλά χαμηλότερο από το ρεκόρ των 100 μηδενικών ημερών που καταγράφηκε το 2023.

Τα τρωτά σημεία μηδενικής ημέρας είναι ζητήματα ασφάλειας σε προϊόντα λογισμικού που εκμεταλλεύονται οι εισβολείς, συνήθως πριν ο προμηθευτής μάθει γι’ αυτά και αναπτύξει μια ενημέρωση κώδικα. Εκτιμώνται ιδιαίτερα από τους φορείς απειλών επειδή συχνά επιτρέπουν την αρχική πρόσβαση, την απομακρυσμένη εκτέλεση κώδικα ή την κλιμάκωση των προνομίων.

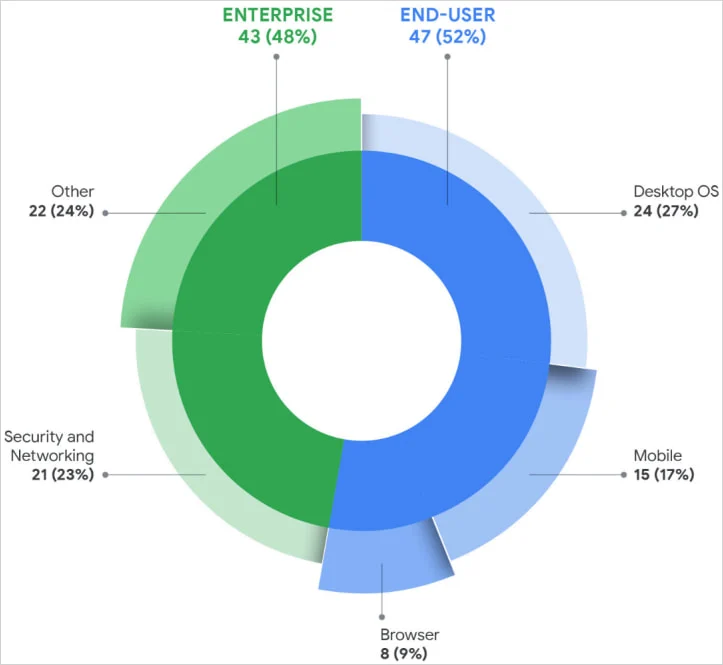

Μια αναφορά από το GTIG σήμερα επισημαίνει ότι από τις 90 μηδενικές ημέρες που παρακολουθήθηκαν ως αξιοποιημένες το 2025, 47 από αυτές στόχευαν πλατφόρμες τελικού χρήστη και 43 στοχευμένα εταιρικά προϊόντα.

Ο τύπος των ελαττωμάτων που εκμεταλλεύονται περιλαμβάνει απομακρυσμένη εκτέλεση κώδικα, κλιμάκωση προνομίων, ελαττώματα έγχυσης και αποσυναρμολόγησης, παρακάμψεις εξουσιοδότησης και σφάλματα καταστροφής μνήμης (χρήση μετά τη δωρεάν). Η Google αναφέρει ότι τα ζητήματα ασφάλειας της μνήμης αντιπροσώπευαν το 35% όλων των τρωτών σημείων zero-day που χρησιμοποιήθηκαν πέρυσι.

Τα πιο στοχευμένα εταιρικά συστήματα ήταν οι συσκευές ασφαλείας, η υποδομή δικτύων, τα VPN και οι πλατφόρμες εικονικοποίησης, καθώς παρέχουν προνομιακή πρόσβαση στο δίκτυο και συχνά στερούνται παρακολούθησης EDR.

Το GTIG αναφέρει ότι τα σφάλματα στα λειτουργικά συστήματα ήταν η κατηγορία με τη μεγαλύτερη εκμετάλλευση πέρυσι, με επιθέσεις να αξιοποιούν 24 τρωτά σημεία zero-day σε λειτουργικά συστήματα επιτραπέζιων υπολογιστών και 15 σε πλατφόρμες κινητής τηλεφωνίας.

Τα zero-day exploits σε προγράμματα περιήγησης ιστού μειώθηκαν σε οκτώ, μια απότομη πτώση σε σύγκριση με τα προηγούμενα χρόνια.

Οι αναλυτές της Google εικάζουν ότι αυτό μπορεί να οφείλεται στην αυξημένη σκλήρυνση της ασφάλειας σε αυτήν την κατηγορία λογισμικού, αν και μπορεί επίσης να είναι μια περίπτωση απειλών που χρησιμοποιούν πιο προηγμένες τακτικές φοροδιαφυγής και είναι καλύτεροι στην απόκρυψη κακόβουλης δραστηριότητας.

Source: Google

Σύμφωνα με ερευνητές του GTIG, η Microsoft ήταν ο κορυφαίος προμηθευτής που στοχεύτηκε με μηδέν ημέρες πέρυσι (25), ακολουθούμενη από την Google με 11, την Apple με οκτώ και τις Cisco και Fortinet με τέσσερις η καθεμία και η Ivanti και η VMware με τρεις η καθεμία.

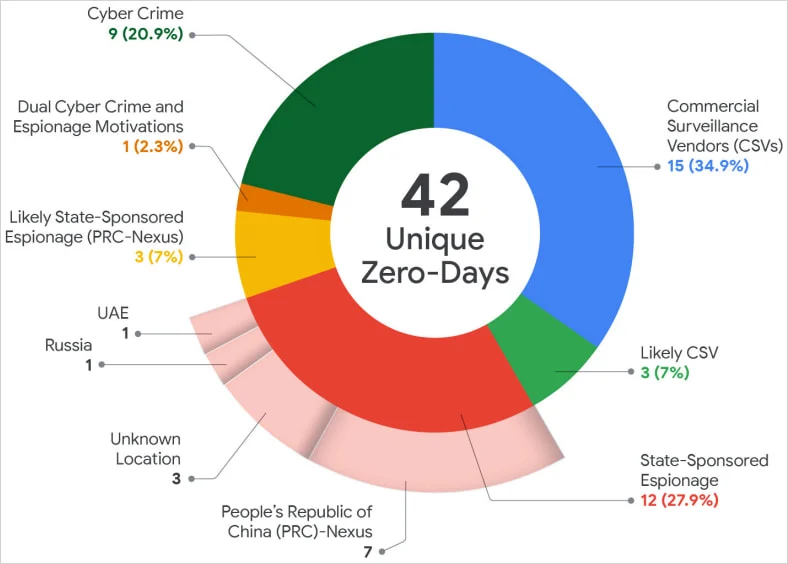

Για πρώτη φορά από τότε που η Google άρχισε να παρακολουθεί την εκμετάλλευση μηδενικής ημέρας, οι εμπορικοί πωλητές spyware ήταν οι μεγαλύτεροι χρήστες μη τεκμηριωμένων ελαττωμάτων, ξεπερνώντας τις κρατικές ομάδες κατασκοπείας, οι οποίες ενδέχεται επίσης να αναπτύσσουν πιο αποτελεσματικές τεχνικές απόκρυψης.

«Αυτό συνεχίζει να αντικατοπτρίζει μια τάση που αρχίσαμε να παρατηρούμε τα τελευταία χρόνια – ένα αυξανόμενο rate μηδενικής εκμετάλλευσης πραγματοποιείται από CSV και/ή πελάτες τους, επιδεικνύοντας μια αργή αλλά σίγουρη κίνηση στο τοπίο». διαβάζει η έκθεση GTIG.

Source: Google

Οι ερευνητές της Google λένε ότι μεταξύ των κρατικών παραγόντων, οι ομάδες κατασκοπείας που συνδέονται με την Κίνα παραμένουν οι πιο ενεργές, με 10 μηδενικές ημέρες εκμετάλλευσης το 2025. Οι επιθέσεις στόχευαν κυρίως συσκευές αιχμής, συσκευές ασφαλείας και εξοπλισμό δικτύωσης για μακροπρόθεσμη επίμονη πρόσβαση.

Μια άλλη αξιοσημείωτη τάση που παρατηρήθηκε πέρυσι ήταν η αύξηση της μηδενικής εκμετάλλευσης από παράγοντες με οικονομικά κίνητρα (ransomware, εκβιασμό δεδομένων), οι οποίοι ευθύνονταν για εννέα από τα ελαττώματα.

Η GTIG πιστεύει ότι η χρήση εργαλείων τεχνητής νοημοσύνης θα βοηθήσει στην αυτοματοποίηση της ανακάλυψης ευπάθειας και θα επιταχύνει την ανάπτυξη του exploit, επομένως η εκμετάλλευση των ελαττωμάτων zero-day το 2026 αναμένεται να παραμείνει υψηλή.

Η καμπάνια Brickstorm επισημαίνεται στην αναφορά ως παράδειγμα του τρόπου με τον οποίο οι χάκερ μετατοπίζουν την εστίασή τους από την κλοπή πηγαίου κώδικα στην ανακάλυψη ελαττωμάτων σε μελλοντικά προϊόντα λογισμικού.

Για τον εντοπισμό και τον περιορισμό της εκμετάλλευσης μηδενικής ημέρας, η Google συνιστά τη μείωση των επιφανειών επίθεσης και της έκθεσης σε προνόμια, τη συνεχή παρακολούθηση των συστημάτων για ανώμαλη συμπεριφορά και τη διατήρηση των διαδικασιών ταχείας ενημέρωσης κώδικα και απόκρισης περιστατικών.

Malware is getting smarter. The Red Report 2026 reveals how new threats are using mathematics to scan sandboxes and hide in plain sight.

Download our analysis of 1,1 million malicious samples to uncover the top 10 techniques and see if your security stack is blindsided.

VIA: bleedingcomputer.com